La utilidad que fue creada por los propios desarrolladores de la red social para que aplicaciones de terceros autorizadas fuesen capaces de comunicarse y utilizar los datos de la cuenta de la red social se ha convertido en el peor problema que un usuario podría encontrarse a día de hoy. Por motivos que no han querido revelar de momento, Facebook OAuth permite el robo de los credenciales de acceso a la cuenta de la red social.

Y es que todo parece indicar que la aplicación podría estar permitiendo realizar un bypass en la navegación del usuario. Para que todo se entienda mejor, la aplicación tiene como principal finalidad establecer la comunicación entre los datos de una cuenta de Facebook y una aplicación, que puede ser cualquier juego por ejemplo que puede encontrarse en la red social. Esta herramienta evitaría por ejemplo que el usuario tuviese que insertar muchas veces sus credenciales de acceso a la red social, ya que el usuario es el que da el permiso o no para que estas aplicaciones accedan a través de Facebook OAuth.

La URL es la clave de todo

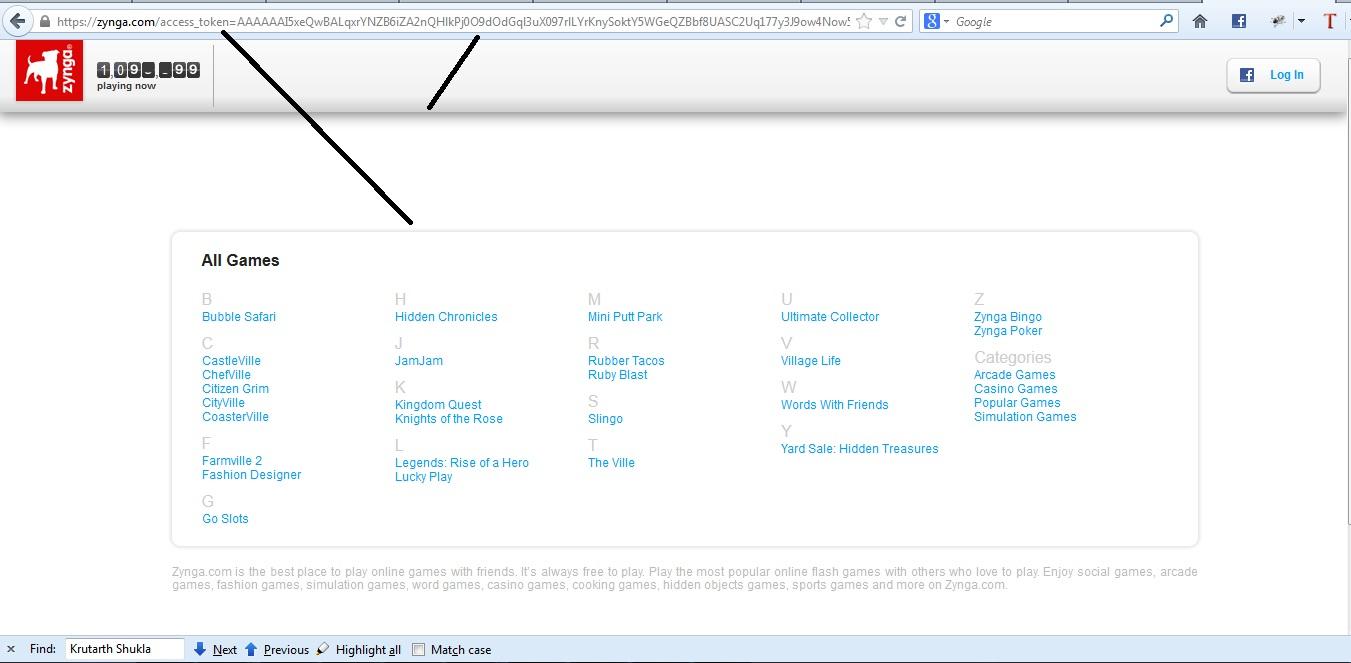

Investigadores han concretado que todo el problema se encuentra en las URLs que el sistema genera. La forma que tienen estas son:

https://www.facebook.com/dialog/oauth/?app_id=YOUR_APP_ID&next=YOUR_REDIRECT_URL&state=YOUR_STATE_VALUE&scope=COMMA_SEPARATED_LIST_OF_PERMISSION_NAMES

Como se puede observar la URL se divide en cuatro partes principales:

- app_id: el identificador de la aplicación que solicita los permisos

- next: la URL hacia donde el usuario va a ser redirigido

- state: su estado en la red social (códigos internos de esta)

- scope: los permisos que aplicarán para la utilización de estos datos

Sabiendo como sustituir estos valores en la URL es probable que el usuario pueda estar siendo víctima de un robo de datos y de credenciales de acceso y que no lo sepa.

Es posible realizar un bypass de la navegación

Sabiendo como modificar la URL, el atacante podría identificar la cookie en la que son almacenados estos datos y poder modificar su contenido. Modificando la página a la que el usuario sería redirigido puede hacer que este sea llevado a un sitio web falso donde sus credenciales de acceso pueden ser robados, y los datos que la red social proporciona con esta «conexión» hecha para la aplicación a la que debería haber ido, pero que sin embargo no ha llegado.

En el siguiente video podéis ver una prueba visual de cómo puede llevarse a cabo esto.