A pesar de haber publicado recientemente actualizaciones que solucionaban diferentes problemas de seguridad, en el día de ayer fue detectado un problema que permitía saltarse la ventana de bloqueo de un equipo con sistema operativo Windows, permitiendo la ejecución de código sin ser necesario ningún tipo de intervención por parte de personas y permitiendo infectar el equipo con software malicioso.

El fallo de seguridad detectado permite que una tercera persona, si posee acceso físico al equipo, pueda conectar una unidad USB a uno de los puertos del equipo y si este se encuentra bloqueado, poder llevar a cabo la ejecución de código en el kernel del sistema operativo, permitiendo la instalación de software malicioso en el sistema. Según se ha podido comprobar, que el equipo tenga deshabilitado el autoarranque tampoco supone un problema, ya que el código se sigue ejecutando de igual forma.

Esto no debería ocurrir, y da una nueva vía para los delincuentes, permitiendo poder acceder a la información del equipo, saltándose el sistema de bloqueo de pantalla que posee el mismo.

No se necesita un usuario logueado en el sistema

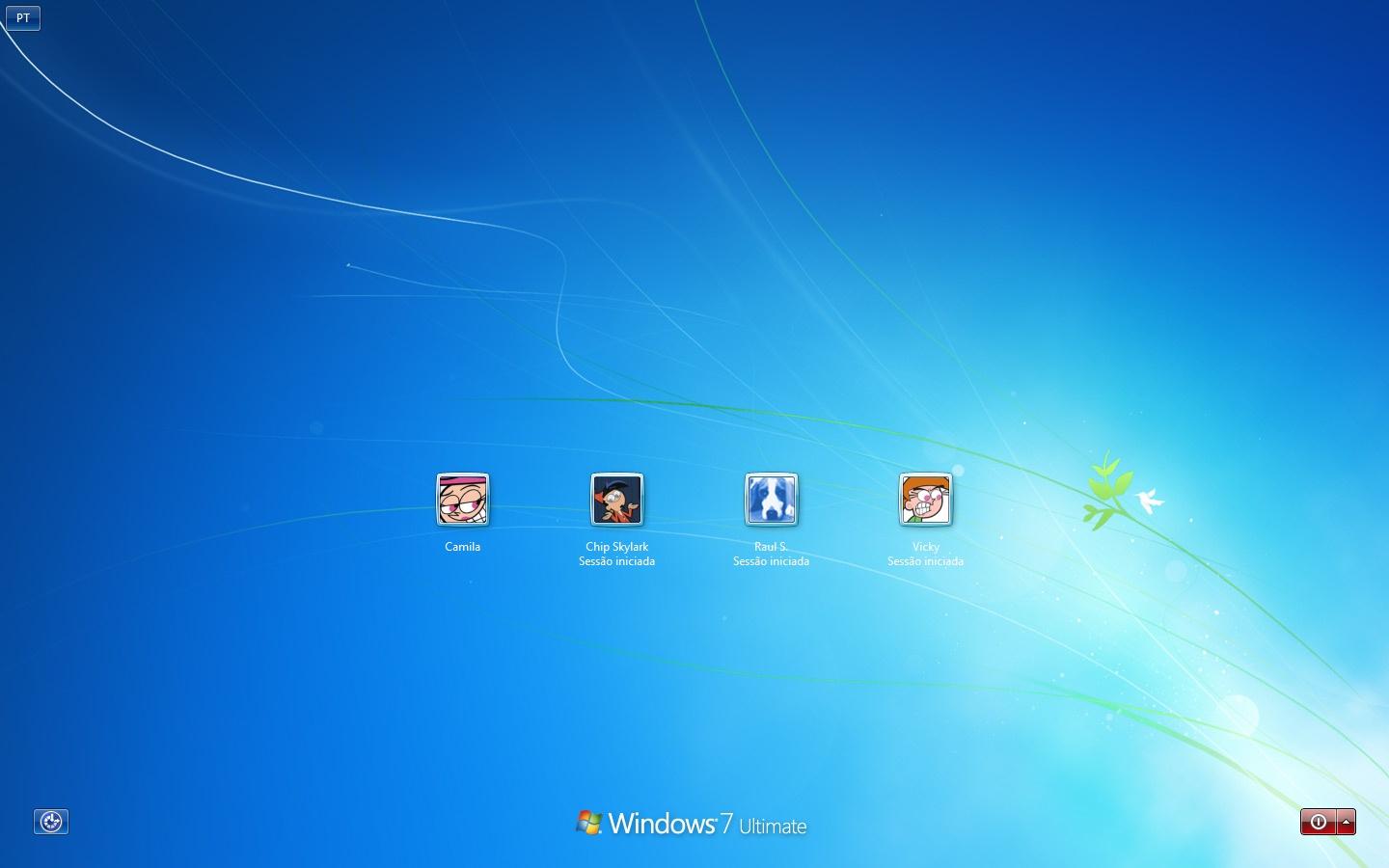

Anteriormente hablábamos de que es posible cuando el equipo está bloqueado llevar a cabo la ejecución del código malicioso, sin embargo, investigadores han determinado que si el sistema operativo está iniciado y no hay ningún usuario logueado en el mismo, también es posible llevar a cabo la infección, afectando por igual a todas las cuentas que existen en el sistema y produciéndose igualmente el robo de información.

De momento no hay una solución

De momento no hay una solución

Habrá que esperar a la siguiente publicación de actualizaciones para poder solucionar el problema de seguridad. Los expertos mantienen que con la aparición de este tipo de mecanismos, se abre una nueva vía para llevar a cabo la infección de equipos sin la necesidad de tener que intervenir personas.