Por lo general, el tráfico HTTPS es mucho más seguro que las conexiones tradicionales a la hora de enviar datos personales por internet como credenciales de acceso, datos bancarios, etc. Estas conexiones, hasta ahora, eran muy difíciles de descifrar, pero se ha descubierto una nueva técnica de hacking que permite descifrarlas en 30 segundos y obtener la información que contienen los paquetes HTTPS.

En los últimos días se ha descubierto una nueva técnica de hacking denominada BREACH que permite a los hackers o piratas informáticos capturar y descifrar el tráfico cifrado con HTTPS y extraer de él tokens, datos de acceso, datos bancarios, etc en menos de 30 segundos.

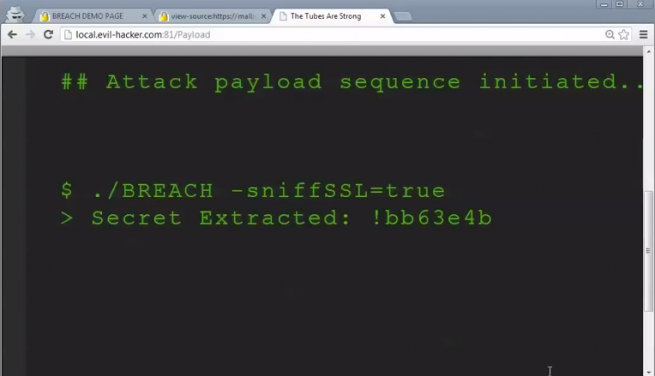

Esta nueva técnica ha sido demostrada en la conferencia de seguridad Black Hat celebrada en Las Vegas estos días y supone un fallo de seguridad grave que abre la puerta a infinidad de nuevos ataques de red y a técnicas de robo de información. En el vídeo que aparece a continuación podemos ver una pequeña demostración del funcionamiento de Breach.

Breach es un acrónimo de Browser Reconnaissance and Exfiltration via Adaptive Compression of Hypertext. Su funcionamiento se basa en la manipulación de los datos para extraer los datos que viajan sin formato a través de las conexiones HTTPS.

Este descubrimiento debe obligar a los desarrolladores web a implementar un nuevo modelo de seguridad que ofrezca un extra de seguridad de las conexiones con sus páginas web si quieren mantener a sus usuarios seguros, por ejemplo, un cifrado intermedio de datos.

¿Hasta qué punto estamos seguros en la red?

En otro artículo hablamos de los Data Breach y Data Leak.