Esta variante del troyano Zeus aún continúa dando mucho que hablar en Internet. Lejos de cesar su actividad, el año actual es cuando más actividad está mostrando. De esta forma, Gameover ha sido detectado afectando en este caso a páginas que están relacionadas con la búsqueda de empleo, ayudándose del ataque MITB para robar los datos de los usuarios.

Esta nueva variante, la cual lleva activa desde la semana pasada, busca el robo de información adicional sobre los usuarios y que puedan estar relacionadas con las cuentas que este utiliza en diferentes servicios. De esta forma, lo único que se busca es conseguir obtener la suficiente información para lograr evitar la autenticación que existe en la mayoría de los sitios.

Para poder realizar el robo de esta información, los atacantes se valen de la utilización del ataque MITB ( en inglés man-in-the-browser) relacionado de forma directa con el ya conocido man-in-the-middle. Este ataque se encarga de infectar el navegador web que se encuentra en el ordenador del usuario gracias a alguna vulnerabilidad existente, permitiendo al atacante modificar la información que el usuario ve reflejada en el navegador web.

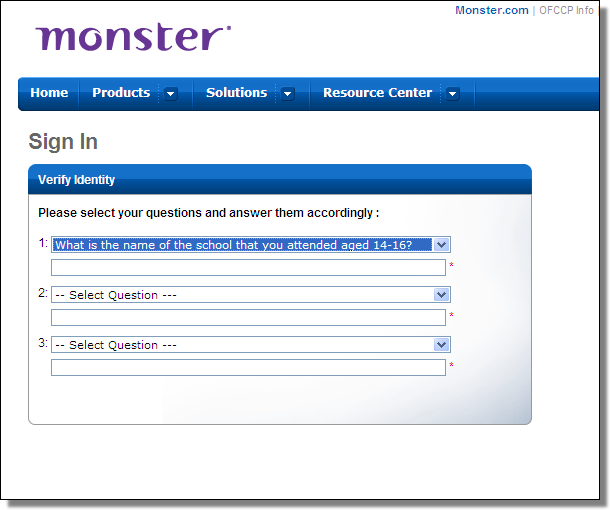

De esta forma, los atacantes son capaces de añadir formularios adicionales a los ya existentes para así poder obtener esta información y enviarla a un servidor web propio.

Primero CareerBuilder y después Monster

Tal y como ya hemos indicado con anterioridad, este troyano ya etuvo la semana anterior afectando a los usuario de otra página encargada de ofrecer servicios de búsqueda de empleo. Después de atacar la semana pasada a los usuarios de CareerBuilder, ahora el malware y sus propietarios han centrado sus esfuerzas en los usuarios de la página web Monster y en los datos de los usuarios.

El ataque MITB les vale para poder modificar el formulario que el usuario visulizaría y así poder solicitar muchos más datos sin que el usuario se percate de que la página web ha sido modificada. De esta forma, hasta un total de 20 preguntas distintas se la hacen al usuario para tratar de recopilar información que pueda valer para robar las cuentas vinculadas a servicios bancarios, y posteriormente proceder al robo de dinero.

En este caso, la página falsa que es utilizada es hiring.monster.com, que aunque es similar a la original, su dirección web ya nos aporta bastante información de que podríamos estar en una página externa al dominio de Monster.

Fuente | The Hacker News