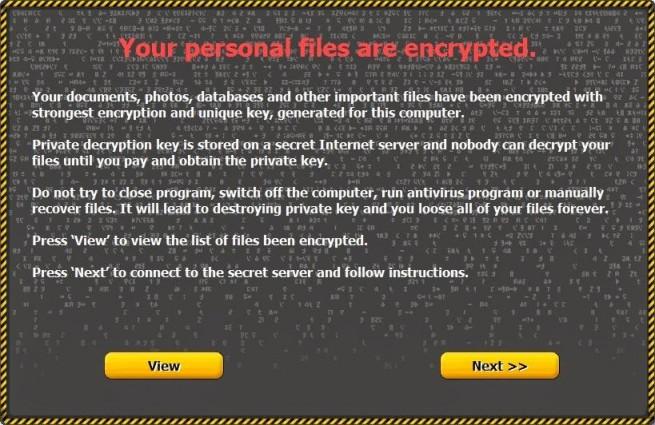

Aunque aún se está analizando, se sabe que Critroni llega al equipo de la mano de un kit de exploits, por lo que no es la única descarga que se produce en el equipo. El malware cifra los archivos del equipo y pide que se realice un pago para poder recuperar los datos que han sido cifrados. Existe un límite temporal para pagar ya que de lo contrario se informa de la pérdida permanente de todos los datos cifrados.

El plazo máximo que se da al usuario son 72 horas y en el caso de no disponer conocimientos sobre Bitcoins (la moneda que se debe utilizar para realizar el pago) el propio malware informa al usuario sobre cómo se debe hacer este pago y cómo se debe utilizar la criptomoneda. Tal y como informan expertos en seguridad, la realización del pago no garantiza que se recuperen los archivos, por lo que la pérdida sería doble en el caso de realizar este.

Sin embargo, expertos en seguridad informan que el malware también es capaz de recopilar información que se encuentra en el equipo infectado, enviando esta a un servidor que se encuentra detrás de la red TOR.

Además de realizar el cifrado de los archivos que se encuentran en el equipo, Critroni es capaz de convertir el equipo en una spambot, es decir, una máquina de enviar correos spam a las direcciones de correo electrónico que se indiquen. El malware utiliza el inglés y el ruso como idiomas, por lo que los países que más deberían verse afectados son aquellos donde más se utilizan estos idiomas.

El servidor que sustenta Critroni es difícil de localizar

Una de las características que más ha sorprendido de este malware es que el servidor de donde obtiene las órdenes se encuentra en la red TOR, lo cual dificulta y mucho su localización y evita que pueda ser apagado por las autoridades. Es diferente TOR a una VPN.

El kit en el que se encuentra Critroni se está vendiendo actualmente en el mercado negro por 3.000 dólares. Cualquier antivirus existente en la actualidad puede detectar la presencia de este antes de que infecte procesos legítimos, por lo que resulta importante mantener las herramientas de seguridad actualizadas. Siempre puedes usar Tor Browser como navegador.

Fuente | The Hacker News