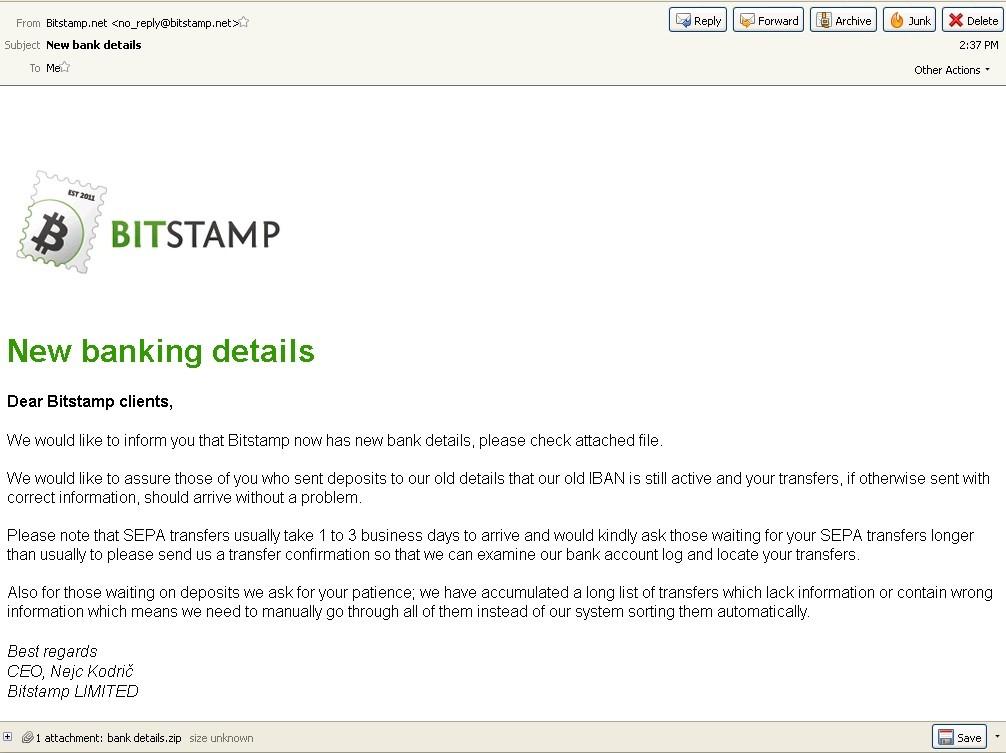

Una vez más el correo electrónico es la vía para distribuir un virus. Sin lugar a dudas se trata de un método que no pasa de moda, sobre todo por el aumento de usuarios que hacen uso de este tipo de servicios. En esta ocasión, los ciberdelincuentes se han ayudado de la imagen del servicio Bitstamp para distribuir un mensaje en el que se informa de cambios en los datos bancarios de su cuenta del servicio, adjuntando un archivo con más detalles que en realidad contiene el malware Upatre.

A diferencia de otros correos en los que el usuario puede encontrar una escasa elaboración a la hora de redactar el cuerpo y el nombre del archivo adjunto, en esta ocasión podemos observar que detrás de este correo existe un gran trabajo relacionado con ingeniería social, algo que cada vez está más de moda si se quiere distribuir una estafa o un virus.

En el correo se indica al usuario que desde el servicio de intercambio se han detectado modificaciones en los datos bancarios y que sería necesario corroborar la información que actualmente se está utilizando, pudiendo visualizar de esta manera si existe algún error. Aprende a configurar correo negocio en Gmail.

Para verificar esta información al usuario se le remite a un archivo adjunto que está presente en el correo y donde podrá ver los datos que se han modificado. Sin embargo, el archivo adjunto en realidad es el instalador del malware Upatre.

Upatre o también conocido como Dyreza

Seguro que en función del nombre se puede pensar que se trata de un malware totalmente nuevo. Sin embargo, la realidad es muy distinta y se trata de una variante del troyano bancario Dyreza. Sin ir más lejos, la semana pasada volvimos a hablar de este virus porque era distribuido junto con un fichero PPT, aprovechando las macros de las que hace uso Microsoft Office.

La finalidad de este era la de robar las credenciales de acceso a los monederos de Bitcoins, y esta nueva versión no iba a ser una excepción. Cuando este se instala en el equipo se ejecuta en segundo plano y actúa como si de un keylogger se tratase, almacenando todas los usuarios y contraseñas introducidos y buscando aquellos que puedan pertenecer a un monedero de criptomonedas.

En el caso de que el usuario disponga de una herramienta antivirus actualizada, la instalación del malware no será posible y será detectado antes de que este logre instalarse en el equipo.