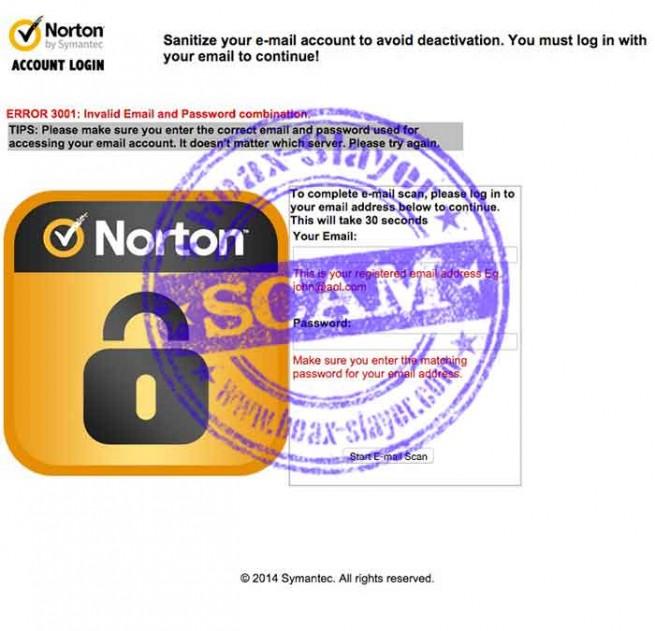

Una semana menos para que termine el año y lamentablemente tenemos que hablar de una nueva oleada de correos spam. En esta ocasión, los ciberdelincuentes se han valido de la imagen de los productos de seguridad Norton para engañar a los usuarios y así conseguir que estos introduzcan sus credenciales de acceso a su correo personal en una página falsa, recopilándose en un servidor propiedad delos ciberdelincuentes.

En el correo se indica al usuario que la cuenta de correo ha sido desactivada tras realizar un análisis de la misma tras haber detectado una actividad sospechosa en la misma. Para lograr desbloquear la cuenta el usuario debe acceder a un enlace en el que se ofrece la posibilidad de introducir sus credenciales para conseguir el desbloqueo de la misma.

También se ofrece la posibilidad de realizar un escaneo de 30 segundos para detectar y bloquear la actividad sospechosa de la cuenta. Sin embargo, esto nunca va a suceder y a pesar de introducir los datos de forma correcta en la página se indicará que los datos introducidos no son correctos. A pesar de todo, lo que sí que ha funcionado de forma correcta es el sistema que utilizan los ciberdelincuentes para recopilar la información de los usuarios, almacenando estas credenciales en un servidor remoto propiedad de estos.

Sin embargo, el usuario puede evitar este problema si la autenticación en dos pasos se encuentra activada. Y es que haciendo uso de esta función los ciberdelincuentes no podrían disponer de acceso a la cuenta, ya que les falta la verificación final, enviada por ejemplo en forma de SMS a un terminal móvil.

Una ayuda para distribuir la estafa

El interés que poseen estas cuentas para los ciberdelincuentes no solo consiste en disponer de acceso a todos los archivos de la cuenta u otros servicios (en el caso de las cuentas por ejemplo de Google), sino que también les sirve para distribuir las estafas a otros usuarios utilizando la libreta de direcciones que poseen los usuarios.

Fuente | Softpedia