El servicio se utiliza sobre todo para adquirir un gran número de licencias, sobre todo para empresas e instituciones o servicios públicos y válido tanto para los sistemas operativos como por ejemplo la suite de ofimática Microsoft Office. Aunque los ciberdelincuentes han explotado una gran cantidad de temas en lo referido a cebos para que los usuarios piquen, el uso de Microsoft Volume Licensing Service no es algo tan habitual.

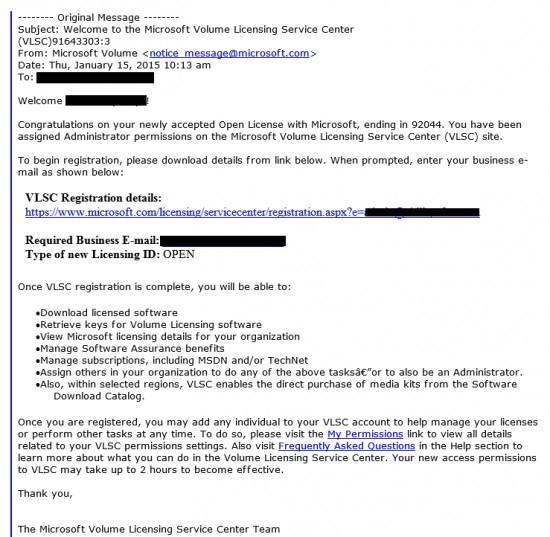

Un número no determinado de usuarios ha recibido durante los últimos días un correo donde se informa la necesidad de renovar la licencia de los productos adquiridos a la compañía de Redmond. Sin embargo, esto es solo una versión ya que dentro de la gran variedad que existe, hay que mencionar que en esta ocasión los ciberdelincuentes utilizan el reclamo de haber aceptado la utilización de este sistema de distribución de licencias, explicando cuál es el proceso a seguir para obtenerlas de forma correcta. Aunque existen muy pocas posibilidades, esto quiere decir que si un usuario o empresa ha utilizado recientemente este sistema para adquirir productos de Microsoft podría caer en el engaño.

Sin embargo, al no ser un sistema muy habitual, y más entre usuarios domésticos, expertos en seguridad piensan que resulta francamente complicado que la amenaza malware prolifere, o al menos con éxito.

Distribuir un archivo malware utilizando Microsoft Volume Licensing Service

Al realizarse la descarga se produce el desempaquetado de una aplicación, sin embargo, cuando finalmente termina no se produce ningún tipo de reacción en el equipo ni se inicia ningún tipo de instalador. Expertos en seguridad han descubierto que en realidad el ejecutable es un troyano bancario aunque no han podido determinar a cuál de todos ellos pertenece esta variante, sobre todo porque posee un sistema de defensa que detecta si el archivo se intenta ejecutar a través de una máquina virtual o si el equipo posee un gran cantidad de sandbox activas, suspendiendo su actividad y eliminándose del sistema.

A pesar de todo, algunos expertos en seguridad creen que este troyano podría ser un señuelo para que las herramientas de seguridad dejen al descubierto sus sistemas de protección en tiempo real y así conseguir crear nuevas amenazas que sean inmunes frente a estas.

Fuente | Softpedia