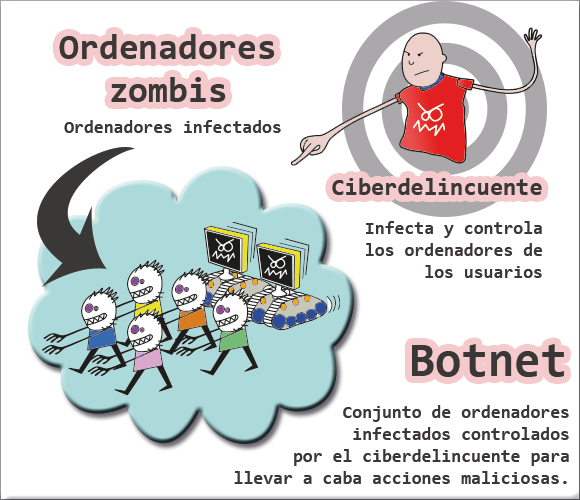

En los últimos días las principales organizaciones de seguridad a nivel mundial están llevando a cabo una serie de movimientos con el fin de acabar con las principales redes de ordenadores, o botnets, con el fin de mejorar, en cierto modo, la seguridad en la red. Mientras que el FBI ofrece una recompensa por identificar al autor de la botnet GameOver Zeus, la Europol ha conseguido arrestar a los responsables de Ramnit, una red de ordenadores zombie que contaba con más de 3.2 millones de hosts en todo el mundo.

Las organizaciones de seguridad de diferentes países como Alemania, Italia, Países Bajos y Reino Unido han participado de forma activa en este movimiento, junto a empresas importantes del sector como Microsoft, Symantec y AnubisNetworks. Esta red de ordenadores estaba siendo utilizada para diferentes fines tales como el envío de mensajes de correo electrónico basura (SPAM) desde donde se distribuía automáticamente para ganar a un mayor número de hosts zombies, aunque su principal función era la de llevar a cabo ataques DDoS controlados por estos piratas, probablemente, mediante contrataciones desde la Deep Web.

El malware que controlaba esta botnet contaba también con una serie de plugins o módulos que añadían funcionalidades a la misma tales como:

- Spyware. Utilizado principalmente para espiar la actividad en la red de las víctimas de este. También era utilizado para robar credenciales bancarios.

- Recolector de Cookies. Utilizado para llevar un seguimiento de la navegación de las víctimas y suplantar también su identidad.

- Analizador de discos. Permitía acceder a todos los datos almacenados en los discos duros de los usuarios y robar los ficheros que se deseases.

- Servidor FTP. Desde este servidor se podía acceder al sistema de las víctimas y tanto descargar como subir archivos a dichos equipos.

- Módulo VNC. Para tomar el control de los ordenadores de las víctimas para, por ejemplo, instalar programas o cambiar configuraciones.

- Recolector de credenciales FTP. Para recopilar los credenciales de todos los servidores FTP a los que se conectaran las víctimas.

Tras la detención de los responsables, el panel de control de la botnet ha sido cerrado. Tras esto se ha redirigido el tráfico del sistema de control desde más de 300 hosts diferentes, probablemente utilizados por otros ciberdelincuentes para tener acceso a esta red de ordenadores, con el fin de poder identificarlos también y poder tumbar toda esta red de ordenadores para que no vuelva a actuar en la red.

En las próximas semanas este grupo seguirá buscando todo tipo de botnet activa, identificando a los usuarios de estas redes de ordenadores zombie y dejándolas sin servicio reduciendo poco a poco el control que los piratas informáticos ejercen contra Internet para llevar a cabo trabajos delictivos.

¿Qué opinas de los esfuerzos de las compañías de seguridad y las empresas del sector por acabar con las redes de ordenadores zombie?

Explicamos en otro artículo cómo ataca Ramnit.