Los ataques de denegación de servicio, o DDoS, son un tipo de ataques informáticos donde una red de ordenadores lanza millones de conexiones simultáneas contra un servidor llegando a dejar este sin servicio al ser incapaz de procesar todas las solicitudes que recibe, llegando a causar pérdidas millonarias a la empresa propiedad de dicho servicio. Aprende para qué sirve un proxy.

Los piratas informáticos constantemente buscan nuevas formas de poder realizar estos ataques de la forma más efectiva posible y a la vez ocultar lo mejor posible su origen a fines de no poder ser identificados. Recientemente una vulnerabilidad en un plugin de Google Maps en servidores que ejecutan Joomla ha permitido que un grupo de piratas informáticos lance una serie de ataques DDoS utilizando los mapas de Google como proxy intermedio.

Estos piratas informáticos modifican las peticiones de los paquetes enviados para que se envíen desde este proxy, siendo aún mucho más complicado poder identificar el origen de los ataques al aparecer únicamente como origen de los paquetes los servidores Joomla vulnerables.

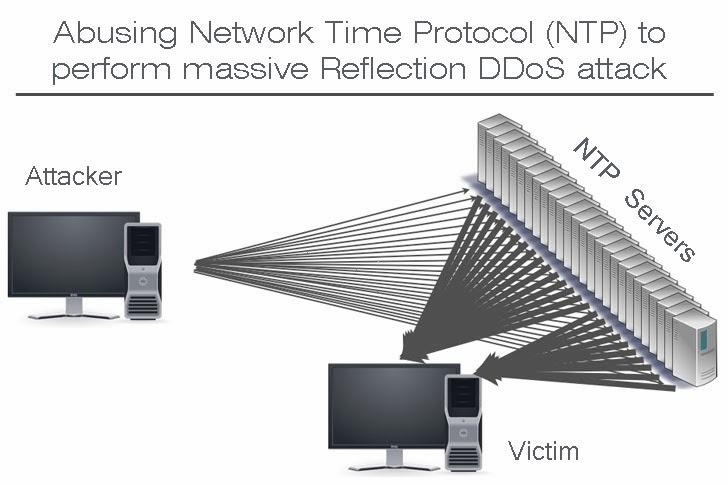

El pasado año más del 39% de todo el tráfico DDoS utilizó ataques de reflexión, es decir, ataques que utilizan una vulnerabilidad en un protocolo o en una aplicación para llevar a cabo dichos ataques de la forma más efectiva posible y ocultando el origen de dichos ataques.

Los expertos de seguridad afirman que esta vulnerabilidad sólo es una más en una amplia lista de vulnerabilidades que parece no tener fin. Los piratas informáticos cada vez buscan nuevas técnicas para llevar a cabo sus ataques y es tarea de los administradores de sistemas y de las empresas de hosting el tener las medidas de seguridad correspondientes para poder mitigar estos ataques de la forma más efectiva posible.

¿Qué opinas del uso de Google Maps como proxy para realizar ataques DDoS? ¿Crees que alguna vez estos ataques dejarán de causar quebraderos de cabeza a los administradores y a las empresas?