Un método que utilizan mucho los piratas informáticos para robar en Internet es lo que se conoce como Phishing. Es muy usado en las compras online, para robar información bancaria, de tarjetas o métodos de pago. En este artículo vamos a explicar cómo funciona esta amenaza para el e-commerce y de qué manera puedes protegerte para evitar que te roben a la hora de realizar una compra por Internet.

Qué es el phishing

¿En qué consiste exactamente el phishing a la hora de comprar por Internet? Básicamente es un cebo que va a utilizar el atacante para robar la información. Pueden robar datos de una cuenta bancaria, tarjeta, una cuenta como PayPal desde la que vas a realizar un pago, etc. Incluso puede que simplemente busque robar la contraseña de la plataforma que usas para comprar, como puede ser Amazon o eBay.

Puede ser un mensaje que recibimos por SMS, un correo electrónico o incluso a través de redes sociales como Facebook o mensajería instantánea como WhatsApp. Ese link generalmente va a simular ser una plataforma legítima. Por ejemplo, puede simular ser la página para iniciar sesión en Amazon o eBay, un portal para realizar un pago online a través de la tarjeta bancaria, PayPal, etc.

Cuando iniciamos sesión, cuando realizamos el pago o ponemos cualquier dato, en realidad no vamos a estar mandándolo al servidor legítimo de Amazon, eBay o de nuestro banco; en realidad estamos enviando esa información a un servidor controlado por los ciberdelincuentes. Es ahí como consigue nuestros datos personales y se realiza el ataque phishing en el comercio electrónico.

Una vez tiene los datos personales, el atacante va a poder acceder a nuestra cuenta, usar los datos de la tarjeta para realizar pagos fraudulentos o comprar productos en nuestro nombre con nuestra cuenta de Amazon o cualquier otra plataforma que hayan podido suplantar sin que nos demos cuenta.

Si tenemos en cuenta que hoy en día es muy común realizar pagos y compras por Internet, los ciberdelincuentes tienen aquí una gran oportunidad. Pueden lanzar cebos para que la víctima caiga en la trampa. Además, no todos los usuarios de Internet tienen los conocimientos necesarios para evitar estos ataques, por lo que pueden tener un mayor éxito.

Qué es el baiting, un método similar

Es una técnica que utilizan los piratas informáticos para infectar a los usuarios y obtener información. Tiene muchas similitudes con el phishing, como vamos a ver. El objetivo principal del Baiting es atraer a la víctima, hacerle ver que están ante algo legítimo y positivo para ellos. Busca usuarios desprevenidos que hagan clic y accedan a un enlace. Suele ser una oferta muy ventajosa, algo que provoque que esa persona tenga la necesidad de entrar, de informarse, y de esta forma entregar sus datos. Normalmente se trata de una oferta, un producto muy barato o interesante, como mencionamos. Pero también pueden jugar con el miedo, con la inmediatez. Hacer ver al usuario que necesita hacer clic rápidamente para solucionar un problema, para obtener algún tipo de información.

Es muy similar al Phishing porque también busca recopilar información de los usuarios. Incluso pueden capturar datos como contraseñas, credenciales, información bancaria… Se basan principalmente en la ingeniería social. Utilizan técnicas para engañar a la víctima. Como hemos indicado, suelen jugar con el tiempo, el miedo o la necesidad de hacer clic para lograr algo. Utilizan cebos que puedan ser jugosos para los usuarios, como una gran oferta, un producto interesante que puedan conseguir gratis…

Pero no solo hablamos de páginas webs o de enlaces que vemos al navegar. No solo son ataques virtuales o a través de los dispositivos. También utilizan equipos físicos. Por ejemplo, una memoria USB. Es algo que está extendido en algunos países. Los piratas informáticos sueltan pendrives en lugares como bibliotecas, universidades, parques… Y simplemente esperan que la víctima lo conecte a un ordenador para que se ejecute el malware. Son memorias USB infectadas, preparadas para recopilar todo tipo de datos una vez se conecte a un equipo. Lógicamente esto es un problema importante. A la hora de enchufar una memoria de este tipo no sabemos cómo puede afectar a nuestra seguridad. No sabemos qué hay detrás realmente. Esto podría dañar nuestra seguridad y privacidad, así como afectar seriamente al buen funcionamiento de los equipos.

Cómo protegernos y evitarlo

Después de explicar cómo funciona el phishing o el baiting en el e-commerce, vamos a dar una serie de recomendaciones para evitar que nos roben al comprar online. Simplemente con seguir algunos consejos puedes estar protegido y no caer el robo de identidad o ver cómo tus datos bancarios terminan en la Dark Web.

Sentido común

Sin duda lo más importante para evitar el phishing al comprar online es el sentido común. Este tipo de ataques van a requerir la interacción de la víctima. El atacante necesita que hagamos clic en un enlace, iniciemos sesión o pongamos los datos que luego va a robar. Si no caemos en la trampa, si no cometemos errores, ese ataque no llega nunca a ejecutarse. Piensa, por ejemplo, en un correo electrónico que recibes con un enlace para iniciar sesión en Amazon para obtener, supuestamente, un cheque regalo. Si ignoras ese e-mail, si no haces clic en ningún enlace, nunca vas a sufrir ningún ataque. Ese correo simplemente lo eliminas y pasa al olvido.

Por tanto, es fundamental utilizar el sentido común y no cometer errores de ningún tipo. Debes evitar iniciar sesión desde enlaces que no sean directamente la web oficial o realizar un pago desde plataformas que no inspiren confianza. También debes evitar realizar compras cuando estás conectado a redes inalámbricas inseguras. Mientras menos datos expongas en Internet, menos probabilidad habrá de que sufras un ataque cibernético de este tipo.

Activa la autenticación en dos pasos

Es una de las barreras de seguridad más importantes que podemos utilizar para evitar intrusos en nuestras cuentas. Actúa como una protección extra más allá de la contraseña. Es un segundo paso necesario para entrar en una cuenta. Por ejemplo, lo puedes habilitar en redes sociales. Si alguien robara tu contraseña de Instagram o Facebook, necesitaría también realizar ese segundo paso para poder entrar.

Es lo que se conoce también como 2FA. Ese segundo paso suele ser poner un código que recibimos por correo electrónico, SMS o a través de aplicaciones específicas para ello. Sin duda te recomendamos que lo habilites siempre que sea posible y tendrás una capa adicional para evitar los ataques Phishing. Normalmente ese código de 2FA lo tienes que poner cuando inicias sesión en un dispositivo nuevo. Una vez ya has iniciado sesión en él, no necesitas ponerlo siempre puesto que el programa reconoce que eres el usuario legítimo. Si alguien intentara entrar desde otro ordenador, entonces necesitaría ponerlo. Nunca compartas esos códigos con nadie.

Usar solo aplicaciones oficiales

Por supuesto solo debes usar aplicaciones oficiales. Esto es importante de cara a evitar estar usando software que ha podido ser modificado de forma maliciosa simplemente para robar información. Por ejemplo, una aplicación para realizar compras online o transferir dinero. Puede que simule ser un software legítimo, de un banco o de cualquier plataforma online, pero en realidad es una estafa. Siempre que vayas a instalar una aplicación para el comercio electrónico, sea cual sea, debes descargarla únicamente desde fuentes fiables. Para ello puedes ir a la página oficial de ese programa o servicio, así como utilizar tiendas oficiales como Google Play. De esta forma evitarás estar instalando un programa que puede ser peligroso y con el que podrían llegar a robar tus datos personales.

Si dudas, no abras un link

Los piratas informáticos pueden aprovecharse de diferentes épocas del año para atacar. Por ejemplo, en navidad es más común encontrarnos con este problema. Pueden enviar un correo haciendo creer a la víctima que está ante un e-mail real de un paquete que espera recibir. Y claro, en esa fecha es común estar esperando un paquete por lo que muchos caen en la trampa y abren un enlace. Nuestro consejo es que ante la menor duda no abras ningún link. Si por ejemplo recibes un correo donde te indican que no han podido enviar un paquete de una compañía con la que casualmente esperas recibir alguna compra, lo que puedes hacer es preguntara esa empresa. Puedes informarte sobre si realmente ellos han mandado ese SMS o correo electrónico. Hemos visto muchos casos en los que se hacen pasar por empresas como DHL, Envialia o Correos.

Ten en cuenta que nunca van a solicitarte datos a través de esos medios. Nunca van a pedirte que pongas alguna contraseña, por ejemplo. Por tanto, si te encuentras con algo así lo mejor es que lo borres de inmediato y no expongas tu seguridad. Se trata de una trampa y lo único que buscan es robar información.

Contar con buenos programas de seguridad

Para evitar el Phishing al comprar por Internet, aunque no sea algo que por sí mismo se convierta en una barrera defensiva, sí que ayuda mucho tener un buen antivirus. Esto puede ayudar a detectar sitios maliciosos que estás visitando o descarga de archivos que en realidad es un malware y puede servir para robar contraseñas o datos bancarios. Por tanto, siempre debes instalar un antivirus. Por ejemplo, hablamos de algunas opciones como Windows Defender, Avast o Bitdefender. No obstante, hay muchas alternativas tanto gratuitas como de pago. Siempre debes tener un programa de seguridad instalado, sin importar el sistema operativo que utilices. Infórmate bien y lee comentarios y valoraciones de otros usuarios para instalar un software que realmente sea de utilidad.

También puedes contar con firewalls o incluso complementos para el navegador, más allá de simplemente un antivirus. Hay muchas opciones disponibles y todas ellas tienen sus puntos positivos para crear una buena defensa.

Tener todo actualizado

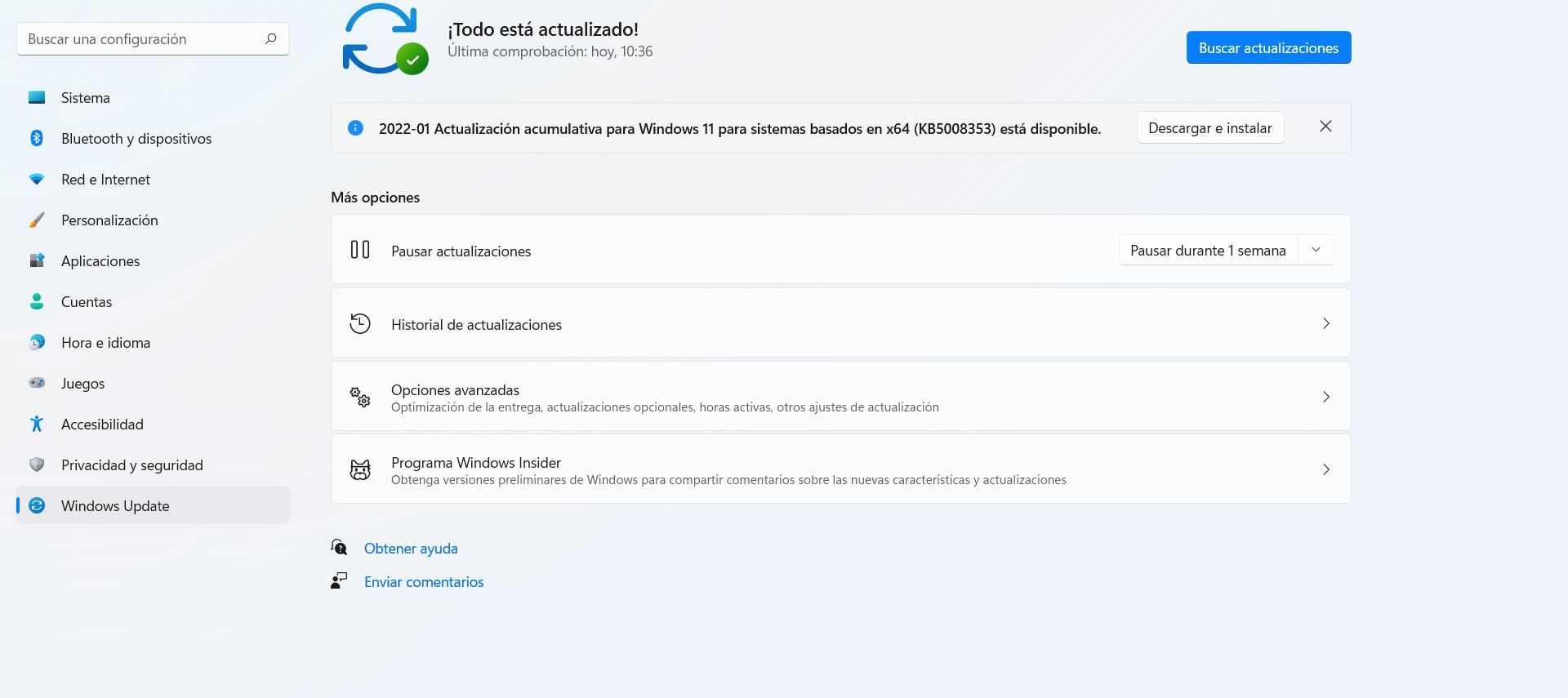

Otro punto esencial es tener todo bien actualizado. En muchas ocasiones los piratas informáticos van a aprovecharse de vulnerabilidades y fallos para robar datos o comprometer la seguridad al navegar por Internet o realizar un pago. Esto por suerte tiene fácil solución, ya que básicamente consiste en instalar las últimas versiones.

En el caso de Windows, por ejemplo, puedes actualizarlo simplemente con ir a Inicio, entrar en Configuración y pinchar en Windows Update. Eso permitirá tener las últimas versiones disponibles y corregir cualquier error que pueda aparecer. Es algo que debes aplicar a cualquier sistema operativo que utilices.

Además, no debes usar nunca un programa desactualizado para comprar por Internet o realizar un pago. Un atacante podría aprovecharse de una brecha de seguridad e interceptar esas transacciones sin que te des cuenta. Especialmente debes tener en cuenta el caso del navegador, ya que lo utilizas mucho para iniciar sesión en plataformas o realizar pagos.

Inicia sesión en apps y sitios web directamente

Este punto es también clave. En un ataque Phishing, el pirata informático espera que inicies sesión a través de un enlace faso que te va a enviar. Por tanto, si entras en tus cuentas únicamente desde aplicaciones y el sitio web oficial directamente, evitarás muchos problemas. No expondrás los datos personales y la contraseña no se filtrará.

Si inicias sesión directamente en el programa de Facebook, por ejemplo, así como entrando en la URL oficial, evitarás problemas. Tus datos únicamente van a ir a la red social y si entras desde un enlace falso podrías estar entregando esa información a un atacante sin que te des cuenta.

Cuando instales una aplicación para entrar en alguna red social o cualquier plataforma, asegúrate de que ese programa es verdadero. Evita descargarlo de fuentes que no son fiables. Siempre utiliza los sitios web oficiales y en su defecto tiendas de aplicaciones como es el caso de Google Play.

Usar métodos de pago seguros

El método de pago que uses también puede hacer que corras mayor o menor riesgo. Las páginas falsas que buscan robar tus datos bancarios no suelen permitir el pago por métodos como PayPal o tarjetas, ya que tienen protección. Por tanto, siempre debes usar métodos que realmente sean seguros y mantengan a salvo tus datos. Una buena idea es utilizar tarjetas bancarias recargables. Para comprar por Internet son muy interesantes, ya que únicamente metes el dinero exacto que vayas a necesitar y listo. En caso de algún ataque, no podrían robarte más dinero que eso que has seleccionado en ese momento para el pago.

En definitiva, como has podido ver el Phishing al comprar online es un problema muy importante. Puedes tener en cuenta estas recomendaciones que hemos mostrado para no correr riesgo y estar protegido en todo momento.

Qué hacer si recibimos un email de phishing

Generalmente los mensajes de Phishing que recibimos, incluyendo los relacionados con el comercio electrónico, los recibimos a través de nuestro correo electrónico. Aunque los ataques pueden llegar de diferentes formas, más del 90% de los ataques son a través del correo electrónico, aunque en los últimos años está aumentando mucho en las redes sociales y también a través de los mensajes SMS.

Si recibes un email de un remitente desconocido y piensas que es un phishing, nuestra recomendación es que hagas todo esto:

- Reportar a nuestro proveedor de correo ese email recibido

Lo primero que debemos hacer en cuanto recibamos el email, es reportarlo al servicio de correo que esté usando. Por ejemplo, Gmail o Hotmail tienen herramientas para reportar este tipo de correos, con el objetivo de «entrenar» a su sistema antifraude y que otros usuarios no reciban este email en sus bandejas de correo.

- Marcar el remitente como spam

Es otra forma de reportar a nuestro proveedor de correo que ese email que hemos recibido es malicioso o no solicitado. De esta forma, Gmail y Hotmail pueden mejorar su sistema anti-spam, con el objetivo de que no les llegue ese correo a otros usuarios del servicio. Es muy importante marcar cualquier email no deseado como spam, sobre todo si tiene enlaces en su interior.

- Nunca pinchar en los enlaces

El mayor error que puedes cometer es pinchar en los enlaces que tenemos en el correo de Phishing, porque podrían infectar tu ordenador e incluso robarte las contraseñas y mucho más.

- No contestar a los emails

Los ciberdelincuentes suelen enviar correos a miles de cuentas, pero realmente no saben si esas cuentas están o no en uso. No debemos contestar nunca a este tipo de correo ni interactuar con los que estén al otro lado, de hecho, es probable que nadie conteste porque son mensajes automatizados.

- No descargar archivos adjuntos

Si el correo electrónico tiene un archivo adjunto, nunca debemos descargarlo, y mucho menos debemos abrirlo. Podría contener cualquier tipo de malware para infectar nuestro PC.

Una vez que hayamos reportado el email a nuestro proveedor, o lo hayamos marcado como spam, nuestra recomendación es que elimines el mensaje siempre, así nos evitaremos problemas indeseados.