El ransomware es el tipo de malware más peligroso que existe en la actualidad. Este malware se encarga de secuestrar el smartphone y los archivos y pide un rescate económico al usuario para recuperar tanto el acceso al dispositivo como a los archivos que han sido cifrados por el malware. En Android, el primer ransomware en comenzar a cifrar los archivos ha sido Simplocker.

Los investigadores de seguridad de Kaspersky y ESET han detectado las primeras variantes del ransomware Simplocker, conocido por ser el primero en cifrar los archivos en dispositivos Android de forma similar a como ocurre en otros sistemas operativos como Windows. Estas variantes, por lo general, se han centrado en modificar las formas de pago para adaptarse a nuevos objetivos y en mejorar su seguridad para evitar ser fácilmente descifradas por aplicaciones de seguridad.

Los principales cambios que han aparecido en las nuevas variantes del ransomware son:

- Mientras algunas variantes usan un dominio Onion en Tor otras utilizan un servidor oculto en un dominio C&C

- Se modifica la forma en la que se indica que el rescate de datos ha sido pagado para evitar engañar al malware

- Diferentes ventanas a la hora de mostrar el mensaje de infección

- Algunas versiones utilizan la cámara para tomar una foto de la víctima y mostrarla en el ataque

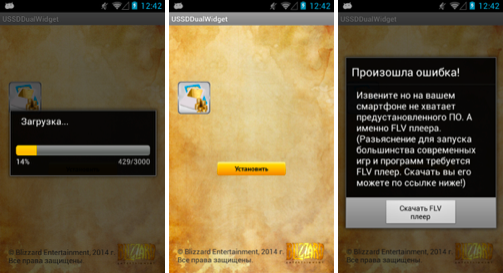

Aparte de las técnicas de infección y distribución con las que comenzó el malware a distribuirse (a través de descargas de aplicaciones ilegales y correos electrónicos de SPAM), este malware ha empezado también a aparecer en varias páginas web para adultos que solicitan la descarga de un «plugin» para reproducir un vídeo y a través de downloaders que se distribuyen en internet, por ejemplo, en falsas aplicaciones relacionadas con el esperado y buscado GTA 5.

Los troyanos downloader cada vez son más habituales en Android y su funcionamiento es muy similar al de Windows: son configurados de forma remota por el pirata informático de manera que cuando infecta un sistema automáticamente comienzan a descargar el malware desde un servidor remoto. Un estudio sobre algunos de los downloader de estas nuevas variantes de Simplocker muestra cómo estas aplicaciones no apuntan directamente a un servidor remoto con Simplocker en formato APK sino que simplemente se conectan a un servidor redirigido, hecho que podrá servir de punto de inflexión para realizar una investigación sobre los posibles orígenes y responsables de estos ransomware.

Actualmente las diferentes aplicaciones existentes para descifrar los archivos funcionan en algunas variantes, sin embargo, otras de las versiones derivadas de Simplocker han cambiado su código y ya no son compatibles con la ingeniería inversa para obtener las claves de descifrado. Habrá que esperar a ver si las principales firmas de seguridad consiguen actualizar sus aplicaciones de seguridad y hacerlas compatibles con estas nuevas variantes.

¿Qué opinas de las nuevas variantes de Simplocker? ¿Crees que debemos preocuparnos por el avance del malware para dispositivos móviles?

Fuente: We Live Security