Generalmente estamos acostumbrados a llamado «virus» a todo tipo de software diseñado con fines maliciosos, sin embargo, actualmente los virus son las piezas de software menos peligrosas y menos abundantes dentro de las amenazas con las que nos podemos encontrar en la red, siendo estos virus parte de una categoría más grande denominada «malware».

Como ya hemos hablado en otras ocasiones, el malware es todo aquel software diseñado para atacar y causar un determinado daño a cualquier sistema informático y está formado por un gran número de aplicaciones diferentes como troyanos, gusanos o ransomware, sin embargo, ¿qué diferencia hay entre estas piezas denominadas «malware» y los exploit?

Los exploits son piezas de software diseñadas para explotar fallos presentes en otras aplicaciones, por lo que por sí solos no suponen ninguna amenaza siempre y cuando no tengamos el software vulnerable instalado en nuestro sistema. Dentro de la categoría de exploits hay un gran número de tipos diferentes en función de la función que realicen, por ejemplo, desbordamiento del búfer, Cross Site Scripting (XSS), inyección SQL o ataques DoS.

Algunas complejas piezas de malware tienen en su interior código que utilizan para explotar un sistema vulnerable, tomar el control del mismo y poder instalarse libremente en el equipo con permisos totales sobre el mismo.

Los exploits, al igual que un troyano o cualquier otra pieza de malware, están desarrollados para hacer el mal, por lo tanto, podrían estar denominados como «malware», sin embargo, debemos recordar que su estructura, su programación y sus fines son totalmente diferentes a los de esta otra pieza de software. Igualmente, estas piezas de software maliciosas suelen ser aprovechados por los piratas informáticos para llevar a cabo ataques de ingeniería social con los que engañar a las víctimas para ejecutar una aplicación, aparentemente inofensiva, y tomar con ella el control total del equipo.

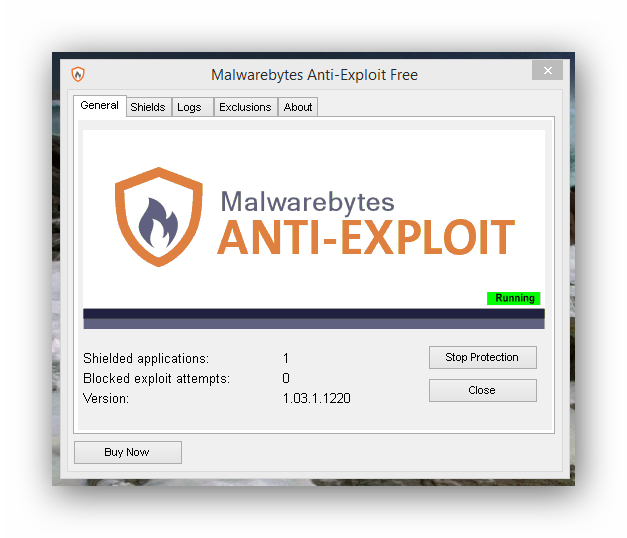

Aunque las principales herramientas de seguridad ofrecen una protección ante los exploits, existen también herramientas independientes diseñadas para este fin, por ejemplo, Malwarebytes Anti-Exploit que evitan que este software malicioso pueda explotar vulnerabilidades de nuestro sistema. Un tipo de amenaza es lo que se conoce como madware.

Debemos tener cuidado con todo el tipo de malware, ya sea un virus, un troyano o cualquier otro tipo, todos ellos están desarrollados para hacer el mal, y es así como se utilizan.

¿Crees que los exploits deberían ser catalogados dentro de la categoría de malware como un virus o un troyano?

Os recomendamos leer nuestro tutorial sobre qué es el Malware-as-a-Service o MaaS para saberlo todo sobre este lucrativo este negocio.