De nuevo el sistema operativo de escritorio de los de Cupertino se ve salpicado por la actividad de una amenaza informática. Los expertos en seguridad de Bitdefender han detectado un malware conocido con el nombre de Eleanor que es capaz de abrir una puerta trasera y conectar el equipo afectado haciendo uso de la red Tor.

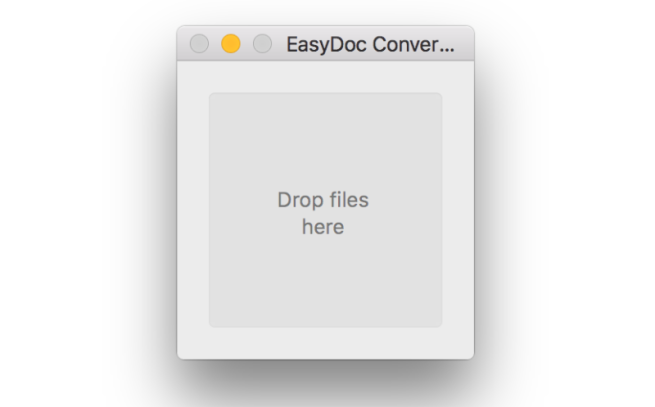

Cualquier oportunidad es buena para distribuir una amenaza, y ya se sabe que los ciberdelincuentes aprovechan cualquier oportunidad para esto. En esta ocasión, el virus informático se está distribuyendo en Internet como una aplicación que posee el nombre EasyDoc Converter y cuyo funcionamiento es muy sencillo, ya que solo posee una zona donde el usuario deberá arrastrar los archivos que desee convertir a un formato determinado.

Sin embargo, cuando los usuario proceden a utilizar la aplicación solo reciben mensajes de error que son falsos y que están creados de forma automática por el código de la aplicación.

Los expertos en seguridad de Bitdefender han confirmado que además de instalar esta aplicación falsa, se lleva a cabo la instalación de otras tres aplicaciones más: la puerta trasera, un cliente del sitios web Pastebin y un servidor Apache.

Aunque a muchos les pueda parecer extraño hay que decir que todo lo que hemos citado con anterioridad concuerda.

Los ciberdelincuentes utilizarán tanto la puerta trasera como el servidor web para crear un dominio .onion a través del cual dispondrán de acceso al equipo de forma totalmente remota y sin que el usuario se percate. El elemento Apache también posee una funcionalidad adicional, ya que permitirá a los atacantes enviar comando que se ejecutarán en el equipo. Tal y como se puede ver no está nada dejado al azar.

La funcionalidad de Pastebin en la puerta trasera Eleanor no está clara

Aunque todo parecía indicar que podía ser una forma de recopilar información del equipo infectado, hay que decir que por el momento no desempeña esa función, y que los ciberdelincuentes simplemente suben cierta información cifrada que se genera una vez la infección se ha producido y que se cree que finalmente se utiliza para vincular el equipo a una red de ordenadores zombies.

Además de código PHP, la amenaza permite la ejecución de PERL, Python, Ruby, Java o scripts en lenguaje C, por lo que podría decirse que se trata de una de las amenazas más completas que hemos visto hasta el momento para este sistema operativo, pudiendo incluso crear, editar o eliminar archivos del sistema de ficheros.

A falta de un análisis en profundidad, los expertos confirman que el equipo se utiliza para llevar a cabo ataques de denegación de servicio.

Fuente | Softpedia