Así puedes bloquear el ping en el puerto WAN de Internet de tu router

Los routers domésticos tienen diferentes interfaces, por un lado, tenemos la interfaz LAN y WLAN, donde conectamos todos los equipos de la red local doméstica, ya sea vía cable o vía Wi-Fi respectivamente. También tenemos la interfaz WAN, que es el puerto de Internet, y que lleva asociada la dirección IP pública. Una buena manera de permanecer «oculto» en Internet, es bloqueando cualquier solicitud de tipo ICMP Request y no contestando a ella, de esta manera, si alguien hace el típico «ping» a nuestra IP, no contestará, y será necesario que hagan un escaneo de puertos para saber si el host (nuestro router) está levantado.

Normalmente los sistemas operativos orientados a firewall, como pfSense o OPNSense, vienen con todo el tráfico bloqueado por defecto, esto significa que si alguien intenta hacer un ping desde el exterior a nuestra IP pública, descartará el paquete automáticamente. Hay routers domésticos y de operadores que nos permiten configurar su firewall, y que incluso tenemos una opción específica para bloquear el ping en la WAN de Internet.

Debemos recordar que no es recomendable bloquear todos los ICMP, sino solamente aquellos que se corresponden con el «ping», es decir, el ICMP Echo Request (solicitud) y el ICMP Echo Reply (respuesta). Algunos tipos de ICMP son fundamentales para el buen funcionamiento de la red, sobre todo si trabajas con redes IPv6.

¿Qué es ping?

Ping es una comando o herramienta de diagnóstico, que se utiliza en las consolas de comandos. Esta nos permite hacer una comprobación rápida de una red, verificando el estado de la conexión de un host local, con un equipo remoto, también red de tipo TCP/IP. Con él podemos determinar si una dirección IP o un host, son accesibles desde una red o no.

Normalmente se utiliza para revisar si hay algún tipo de error en la red, y lo hace con un mecanismo muy simple pero que puede ser de mucha ayuda a la hora de encontrar problemas. Este envía series de información a una determinada dirección IP, host o servidor, y mediante el tiempo de espera de las respuestas, determina el retraso o no de la misma. También nos permite determinar datos como la latencia, la cual puede ser muy importante y decisiva en muchos servicios.

Un ping rápido o baja latencia, puede indicar que la conexión se encuentra en buen estado. Por la contra, una latencia muy alta puede ser un síntoma de que algo ocurre en la red. En este caso, debemos tener en cuenta que los valores variarán dependiendo de la ubicación geográfica del destino. Algunas de las tareas más representativas de ping son:

- Verificar la conectividad de una red.

- Realizar mediciones de latencia.

- Conocer una dirección IP utilizada por un dominio.

- Crear scripts que permitan conocer cuando hay conexión con un equipo o servidor remoto.

Otro uso que se le puede dar, es en los archivos batch. Aquí se emplea para retrasar las ejecuciones de comandos, determinando el tiempo concreto donde se deben activar. Esto se realiza en estos archivos de texto sin formato, los cuales terminan con la extensión .bat. Cuando se ejecutan las órdenes que éste contiene, son ejecutadas de forma secuencial. Son muy útiles en la automatización de tareas.

Motivos para bloquear el comando ping

El bloqueo del comando ping en una empresa puede estar motivado por diversas razones de seguridad.

- Prevención de ataques de denegación de servicio (DDoS): El comando ping se utiliza para enviar paquetes ICMP Echo Request a un dispositivo y recibir respuestas ICMP Echo Reply. Los atacantes pueden abusar de este comando enviando una gran cantidad de solicitudes de ping a un servidor o dispositivo, lo que puede saturar su capacidad de respuesta y provocar una interrupción del servicio. Bloquear el comando ping ayuda a prevenir este tipo de ataques al limitar la capacidad de los atacantes de obtener información sobre la disponibilidad y el estado de los dispositivos.

- Ocultar la topología de red: El comando ping permite a los usuarios determinar si un dispositivo está activo y accesible en una red. Al bloquear el ping, una empresa puede evitar que personas no autorizadas obtengan información sobre los dispositivos presentes en la red y su configuración. Esto dificulta el trabajo de los posibles atacantes al ocultar la topología de red y hacer que sea más difícil identificar y seleccionar objetivos potenciales.

- Protección contra técnicas de escaneo de puertos: El comando ping se utiliza a menudo como parte de técnicas de escaneo de puertos, como el escaneo de ping. Estas técnicas se utilizan para descubrir qué puertos están abiertos en un dispositivo y pueden ser explotados para lanzar ataques. Al bloquear el comando ping, una empresa puede dificultar la capacidad de los atacantes de realizar escaneos de puertos y descubrir posibles vulnerabilidades en sus sistemas.

- Mejora de la privacidad y seguridad de la red: Al bloquear el comando ping, una empresa puede limitar la visibilidad de sus dispositivos en la red y reducir la exposición a posibles amenazas externas. Esto ayuda a mantener la privacidad y la seguridad de la red al evitar que personas no autorizadas realicen un reconocimiento de la infraestructura y obtengan información sensible sobre los sistemas.

- Cumplimiento de normativas y políticas de seguridad: En algunos sectores y organizaciones, el bloqueo del comando ping puede ser un requisito específico establecido por regulaciones o políticas internas de seguridad. Estas normativas buscan garantizar un nivel adecuado de protección y confidencialidad de la información, y bloquear el ping puede ser una medida requerida para cumplir con estos estándares.

¿Qué ocurre si bloqueamos el ping en la WAN de Internet?

Todo seguirá funcionando como siempre, la única diferencia es que si alguien desde el exterior (desde Internet), nos hace un «ping» a nuestra dirección IP pública, el router no contestará. Dependiendo de cómo tengamos el router configurado, es posible que ni con un escaneo de puertos se pueda detectar si el host (el router) está levantado o no. Si no tenemos ningún servicio funcionando en el router de cara a la WAN, y no tenemos ningún puerto abierto en el router, por defecto todos los puertos estarán cerrados y desde el exterior no podrán hacer comunicación con nosotros, de esta manera, podríamos pasar «desapercibidos», es lo que se llama seguridad por oscuridad.

¿Es recomendable desactivar el «ping» a través del Firewall? Depende, en algunos casos hacerlo no tiene demasiado sentido, sobre todo si realizas estas acciones en tu red local doméstica:

- Si tienes un servidor web en casa, debes tener abierto el puerto 80 y 443 (HTTPS), por lo que no te servirá demasiado desactivar el ping, porque estás exponiendo un puerto a Internet, así que no es necesario en absoluto.

- Si no tienes ningún servicio corriendo o tienes puertos en uso que no son los habituales, como el puerto 59302 para el servidor FTP, entonces sí sería recomendable bloquear el ping, porque en muy raras ocasiones se realizan escaneo de todos los puertos a una misma IPv4, sino que los bots utilizan directamente los puertos más habituales para intentar atacarlos como el puerto 80, 443, 22 o el 21 del FTP.

Aunque nosotros hayamos deshabilitado el ping en la WAN de Internet, nosotros vamos a poder haciendo ping a hosts de Internet sin ningún problema, sin necesidad de abrir puertos ni hacer absolutamente nada, porque lo único que estamos haciendo con esto, es bloquear en el firewall del router cualquier ICMP Echo Request que nos llegue. Normalmente los routers utilizan sistema operativo Linux en su interior para funcionar, y hacen uso de iptables, la regla que ellos incorporan es la siguiente:

iptables -A INPUT -p icmp --icmp-type echo-request -j DROP

Esta regla bloquea cualquier ICMP de tipo echo-request que vaya directamente al propio router, el -j DROP indica que directamente eliminará dicho paquete sin «decir» nada al que lo ha enviado, es decir, descartamos el paquete.

Un aspecto muy importante es que deberíamos siempre bloquear el ping en la WAN, pero no en la LAN, ya que, si bloqueamos el ping en la LAN, no podremos nosotros mismos hacer ping contra la puerta de enlace predeterminada de nuestro equipo (que es el router), para detectar cualquier posible fallo que haya.

Aunque muchos modelos y marcas de routers soportan el bloquear el ping en la WAN de Internet, hoy en RedesZone os vamos a poner dos ejemplos de cómo bloquear el ping en la WAN en routers ASUS y también en cualquier router del fabricante AVM FRITZ!Box.

Ejemplos para bloquear ping en la WAN

Si quieres bloquear el ping en la WAN de Internet, vamos a poder hacerlo de forma fácil y rápida desde los menús de configuración de los diferentes routers WiFi. Esta funcionalidad está presente en la mayoría de routers, aunque en este ejemplo os vamos a enseñar cómo hacerlo tanto en los routers de ASUS como también en los de AVM FRITZ!Box.

Bloquear ping en routers ASUS

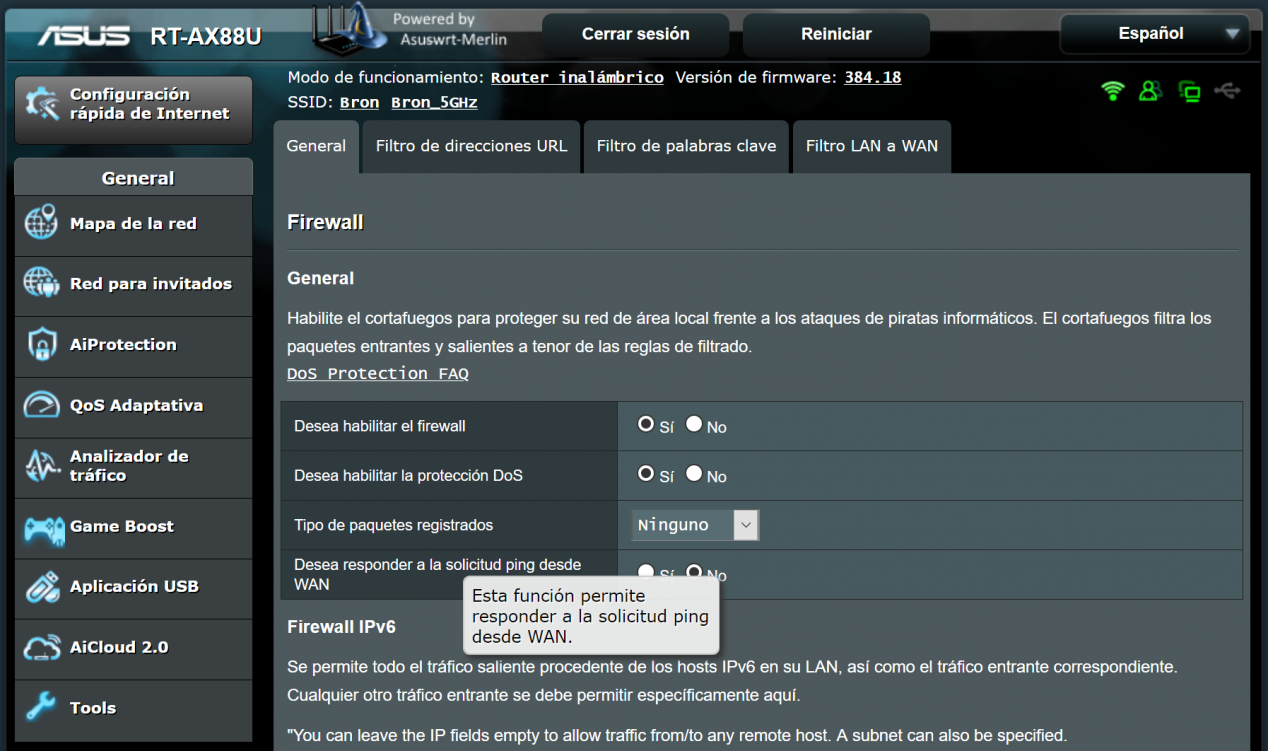

En los routers ASUS, tanto en el firmware del fabricante como en Asuswrt-Merlin, el proceso es exactamente el mismo. Nos debemos ir al menú de configuración del firmware, en la sección de «Firewall / General» y configurar el firewall de la siguiente forma:

- Desea habilitar el firewall: Sí

- Desea habilitar la protección DoS: Sí

- Tipo de paquetes registrados: Ninguno. Si queremos realizar un debug a todos los paquetes que pasan por el firewall, podremos hacerlo, pero no es recomendable tenerlo siempre activado porque consumirá recursos del router.

- Desea responder a la solicitud ping desde WAN: No.

Tal y como habéis visto, es realmente fácil desactivar el ping desde la WAN de Internet. En cuanto a la configuración IPv6, el router ASUS tiene cualquier tráfico entrante bloqueado, por lo que deberías permitirlo explícitamente en el menú de configuración.

Bloquear ICMP Echo-request en routers AVM FRITZ!Box

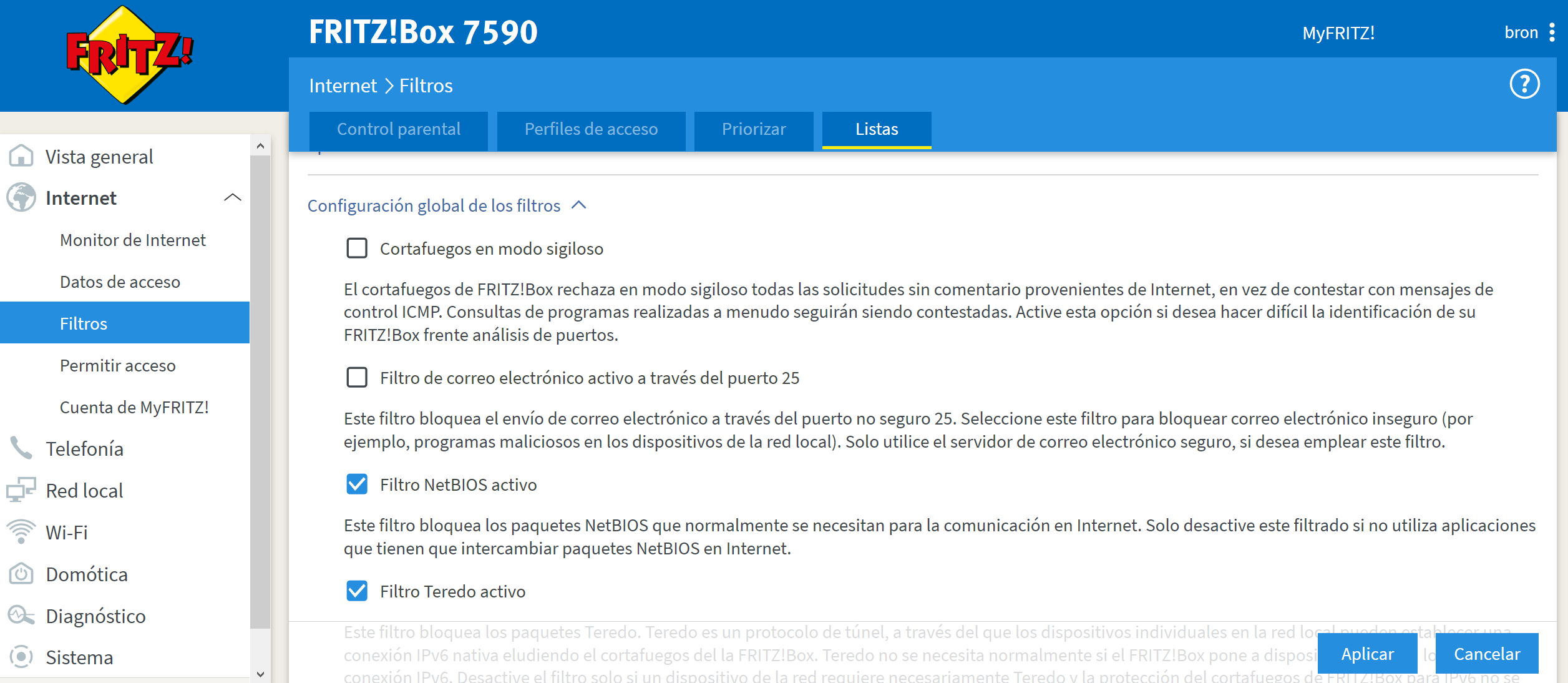

En los routers del fabricante alemán AVM también podremos bloquear el típico ping en la WAN de Internet, para hacerlo, nos debemos ir al menú principal del router. En la parte superior derecha donde aparecen los tres puntos verticales, pinchamos en «Modo avanzado» para disponer de todas las opciones de configuración.

Una vez hecho esto, nos vamos a «Internet / Filtros / Listas«, y bajamos hasta encontrar la opción de «Cortafuegos en modo sigiloso«. Lo habilitamos y pinchamos en aplicar cambios.

Esta opción permite rechazar todas las solicitudes desde Internet tal y como os hemos explicado, y está al alcance de todos el poder hacerlo.

Gracias a este bloqueo del ping en la WAN de Internet, para poder localizar nuestro host (router) en Internet, deberán realizar un escaneo de puertos para ver si tenemos algún servicio funcionando, ya sea en el router o en algún servidor NAS de nuestra red local.

Otros tipos de mensajes ICMP

El protocolo ICMP es muy importante tanto en redes IPv4 como en redes IPv6, sobre todo en este último protocolo, ya que integra características adicionales respecto al ICMPv4 que estamos acostumbrados a ver. Otros mensajes ICMP muy importantes y que no se deberían bloquear son los de «Fragmentation Required» para redes IPv4 o el de «Packet too big» para redes IPv6. Estos dos son fundamentales para que la comunicación funcione adecuadamente, porque el protocolo ICMP se encarga de avisar de fallos por el MTU y el MSS del protocolo TCP, y nos indicará que se ajustes estos valores adecuadamente. Por supuesto, si decidimos deshabilitar todo el protocolo ICMP tendremos problemas a la hora de navegar por Internet, por lo que no es recomendable hacerlo.

La popular herramienta traceroute también utiliza el protocolo ICMP para ver los diferentes saltos de los paquetes, por tanto, si bloqueamos el ICMP de tipo «Time Exceed» cualquiera que haga un traceroute verá los asteriscos indicando que no podemos llegar a los diferentes hosts. Si tenemos un servidor podemos bloquearlos para que no lleguen a nosotros, pero es posible que esto no te interese hacerlo con el objetivo de poder diagnosticar fallos.

Si utilizas el protocolo IPv6, debes saber que se utiliza el protocolo NDP (Neighbour Discovery Protocol) y también SLAAC, dos protocolos que usan mensajes de tipo RS, RA, NS y NA del ICMPv6, por lo que en este tipo de redes no puedes bloquear el protocolo ICMP, de lo contrario estarás impidiendo una de las principales funciones de IPv6 que es al autoconfiguración de direcciones.

Ataques DDoS, ¿por culpa del ping?

Como decíamos, uno de los inconvenientes de dejar abierto todo, son los posibles ataques que podremos recibir, colapsando una web y haciendo incluso que el servidor de la misma se caiga. Es probable que a nosotros, si tenemos una pequeña web, nadie nos lo haga, ya que no tiene ningún interés, pero sí con lugares importantes. Y como curiosidad, vamos a ver algunos de los más importantes, y que podrían haberse evitado, en cierta medida, con un tutorial como el de hoy.

- Estonia, año 2007: El gobierno de Estonio recibió un ataque masivo DDoS contra servicios gubernamentales, instituciones financieras y medios de comunicación. Se considera el primer acto de guerra cibernética, lo que llevo a la creación de leyes internacionales, para evitar estos conflictos, que podrían llegar a ser muy graves.

- Mafiaboy, año 2000: Con solo 15 años, un joven conocido como “Mafiaboy”, consiguió información y tumbo webs tan conocidas como CNN, Dell, E-Trade, eBay y Yahoo! A día de hoy posiblemente no fuese tan fácil, con medidas de seguridad como la que estamos viendo, sin embargo, por aquel entonces, aquel chico sembró el caos hasta en el mercado bursátil.

- Dyn, año 2016: Un proveedor de DNS tampoco se libra de estos ataques. Fue en 2016, y consiguió dejar sin acceso muchas de las páginas más importantes de la actualidad como AirBnB, Netflix, PayPal, Visa, Amazon, The New York Times, Reddit y GitHub. Por lo que no hablamos de algo sencillo. Se resolvió pronto, en el mismo día, sin embargo, también generó mucho miedo.

Estos ataques, entre otros, no son tan sencillos de evitar simplemente bloqueando el ping de un servidor o router, sin embargo, es una de las medidas, al menos a nivel partícular, y sin nociones de ciberseguridad, que sí podremos hacer. Por algo se empieza, ¿no?