Anteriormente en RedesZone os he explicado cómo tenía configurada la red doméstica de mi casa, muchos de vosotros me habéis pedido tanto en los comentarios del artículo como por redes sociales que os diga qué configuración tengo en los diferentes routers. En este artículo voy a pasar a explicaros cómo tengo configurada los diferentes dispositivos de red.

El artículo donde explico toda mi red local doméstica es el siguiente, podéis ver todos los detalles de cómo tengo la arquitectura de red:

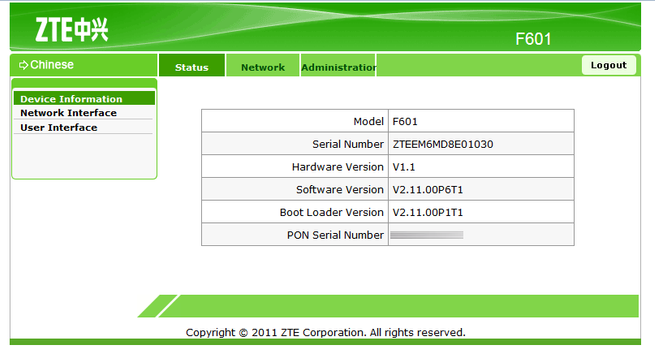

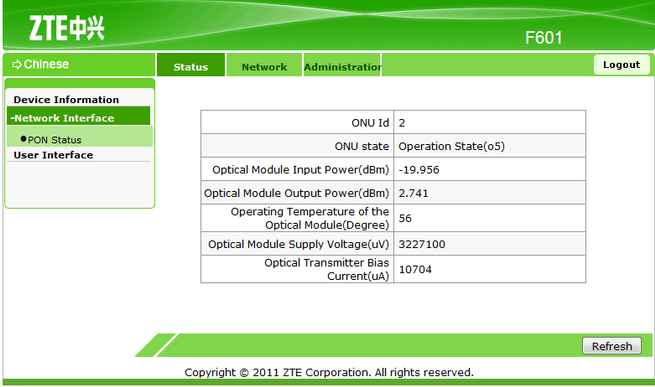

Jazztel FTTH: ZTE F601 como ONT

La ONT de Jazztel FTTH está configurada por defecto, únicamente tuve que configurar la contraseña de autenticación en la OLT del operador y nada más. A continuación podéis ver unas capturas de pantalla de su menú:

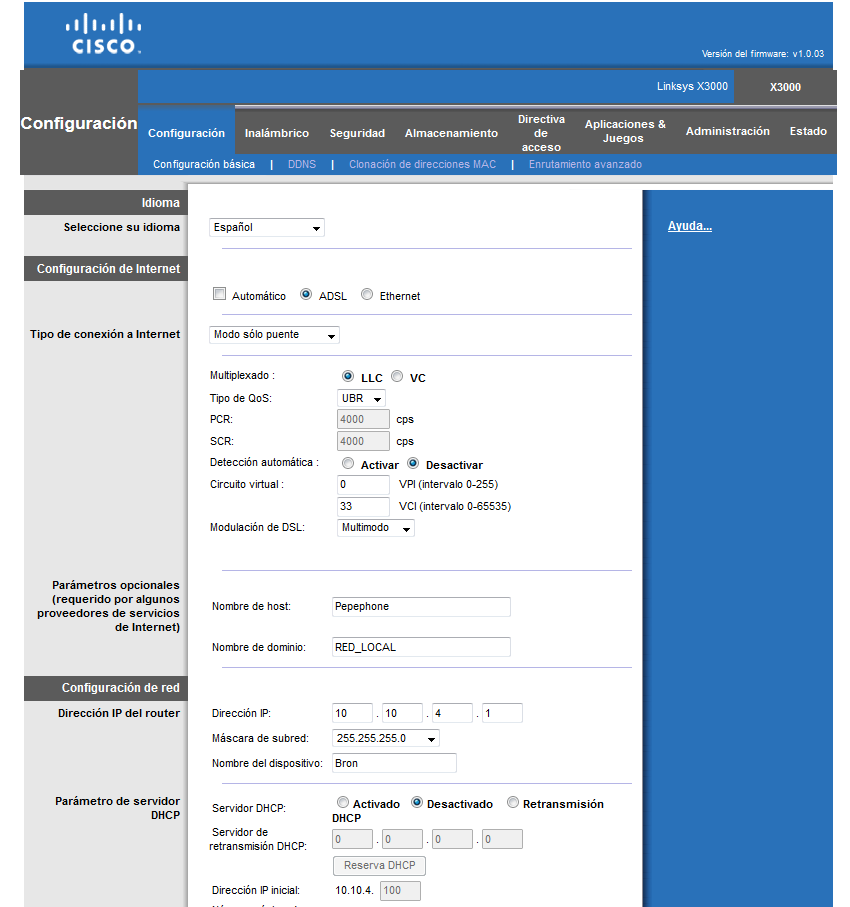

Pepephone ADSL: Linksys X3000

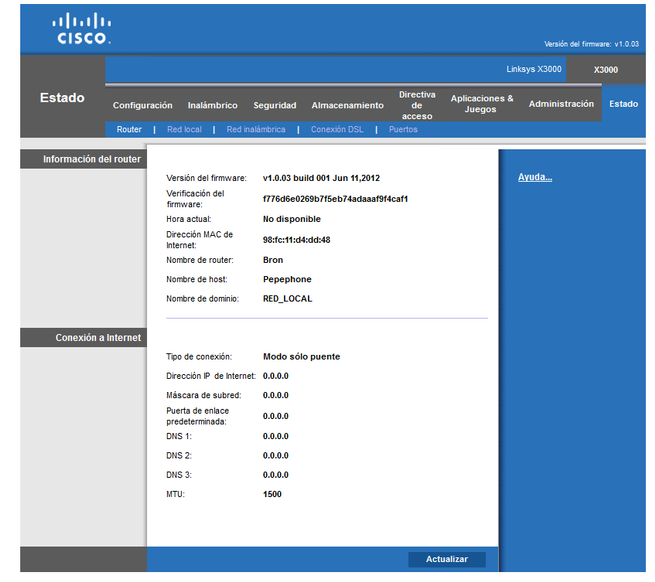

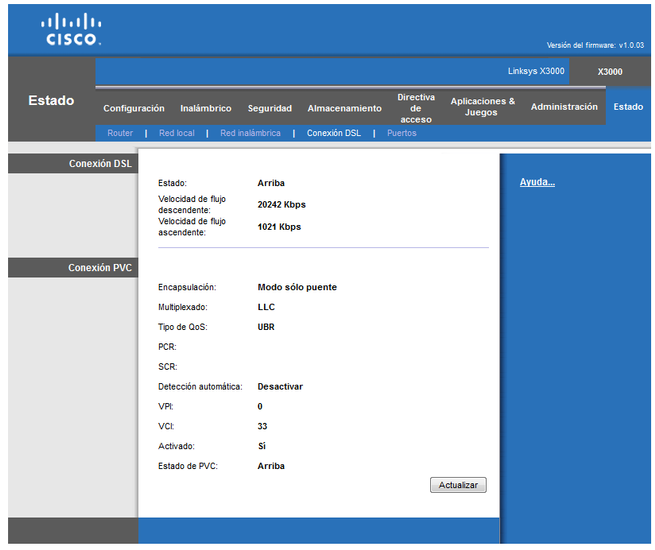

En la conexión de Pepephone ADSL dispongo de un módem-router Linksys X3000, el motivo de utilizar este router es porque es el que mayor sincronización y velocidad ADSL me proporciona. Tras probar decenas de routers he comprobado que este equipo es capaz de exprimir al máximo la línea ADSL del operador.

La configuración de este módem router es la de «Modo solo puente», es decir, se encarga de sincronizar y nada más, el PPPoE lo levantará el router principal. Aquí podéis ver que utilizo un direccionamiento privado de clase A, 10.10.4.0/24, antes sí había un motivo por el cual puse «4.0», pero hoy en día no, por tanto este dato no importa demasiado. Por supuesto, el DHCP está desactivado ya que está en modo puente.

Respecto al estado del router y la sincronización ADSL, como podéis ver supero los 20Mbps de sincronización, lo máximo posible. Obviamente este router no tiene IP pública, porque no es el encargado de levantar la conexión PPPoE, sino que lo hará el router principal.

Router principal: ASUS RT-AC88U

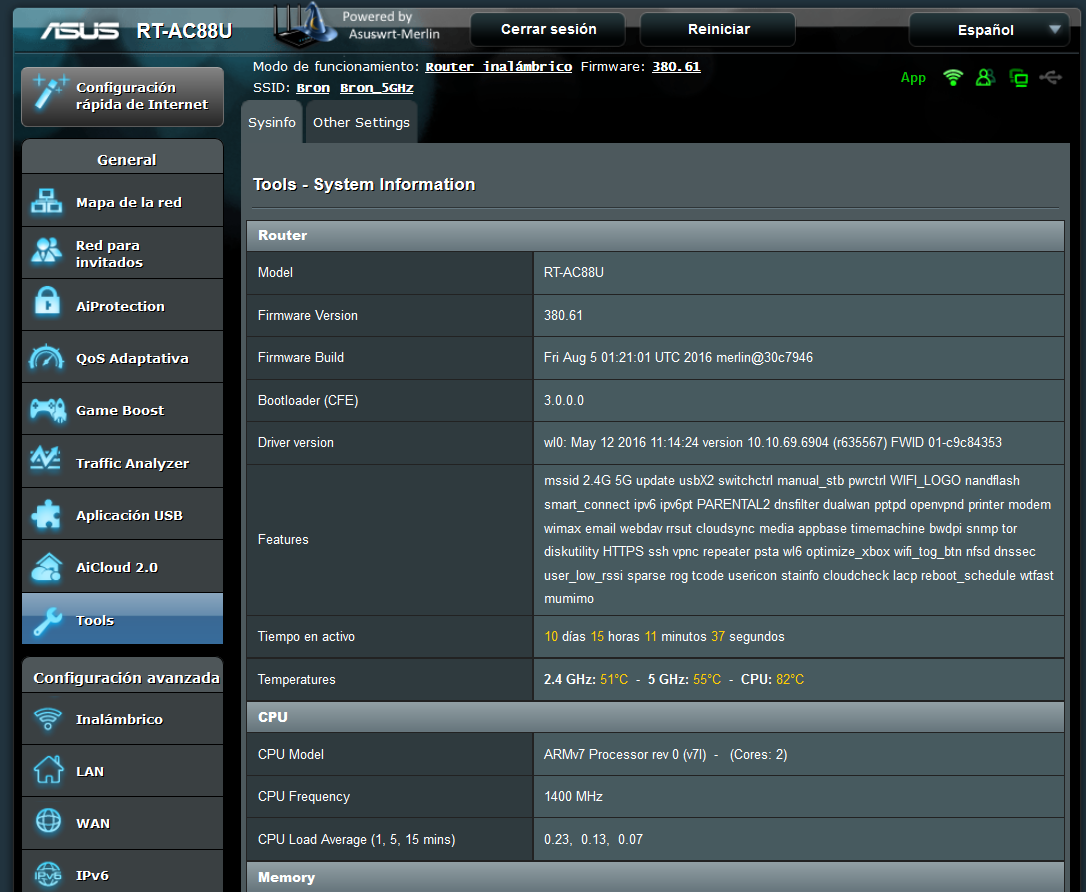

Como todos sabéis del artículo anterior donde describía mi red local doméstica, mi router principal y el que gestiona toda mi red es el ASUS RT-AC88U, uno de los tope de gama del fabricante. El firmware que utilizo es Asuswrt Merlin, ya que me permite tocarle «las tripas» y personalizar diferentes scripts a mis necesidades. La configuración del router no es nada del otro mundo, de hecho no uso ni el 40% de todas las opciones que tiene disponibles porque simplemente no las necesito.

En la pantalla principal del router podéis ver un pequeño esquema de mi red con la doble WAN que he comentado anteriormente. Tal y como podéis ver, el consumo de CPU y de RAM es bastante bajo, no tengo muchos procesos funcionando en el router. Voy a ir describiendo las principales configuraciones que tengo en este equipo, para que os hagáis una idea de las posibilidades. Os daréis cuenta que los servicios que no uso, los tengo siempre desactivados, ahorro recursos del router y posibles fallos.

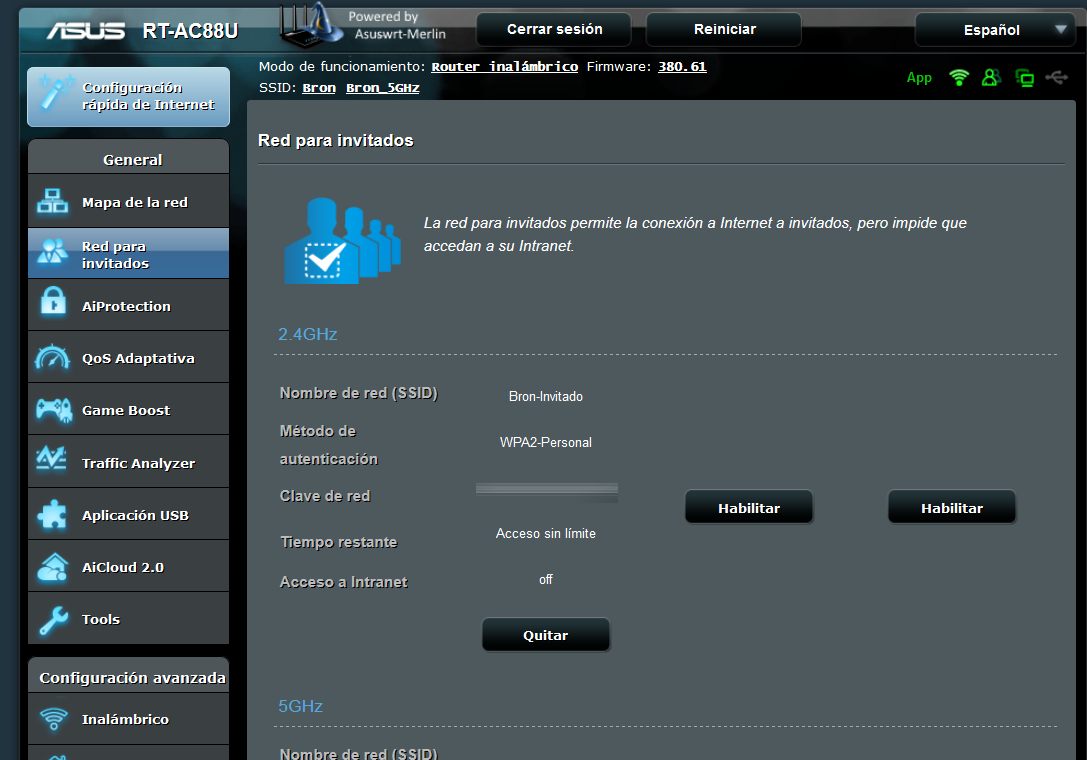

Red Wi-Fi de invitados

Actualmente únicamente tengo un SSID para invitados, no necesito más, todos mis invitados se conectan a este SSID y se comunican únicamente con Internet, sin permitir el acceso a los recursos de la red local. No tengo un SSID en la banda de 5GHz porque los invitados tampoco necesitan tener una altísima velocidad a Internet, por tanto la tengo desactivada en esta banda.

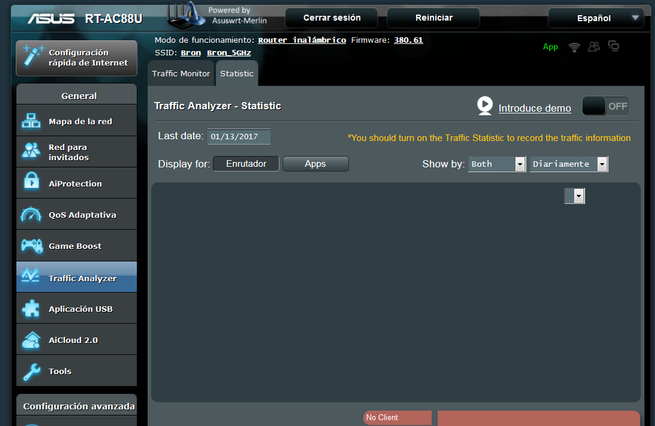

AiProtection, QoS y Traffic Analyzer

Estas tres opciones del router no las utilizo en absoluto. No necesito de momento tener una protección adicional en Internet con el AiProtection, ya que podría tener falsos positivos e impedirme ver ciertas webs, asimismo tampoco tengo activada la detección y bloqueo de dispositivos infectados, ya me encargo yo de controlar las conexiones manualmente y si veo algo raro entonces empiezo a tirar del hilo.

Tampoco necesito un QoS en mi hogar, nadie es gaming por tanto no tengo por qué dar prioridad a ciertos juegos o aplicaciones, con 200Mbps simétricos a no ser que esté descargando con BitTorrent al máximo de la línea, el QoS no es muy necesario.

El Game Boost es una de las características estrella de este router de ASUS, sin embargo, yo no lo uso porque no juego online, otro servicio desactivado. Por último, el Traffic Analyzer también lo tengo desactivado, no me interesa conocer las estadísticas de protocolos utilizados, aplicaciones etc.

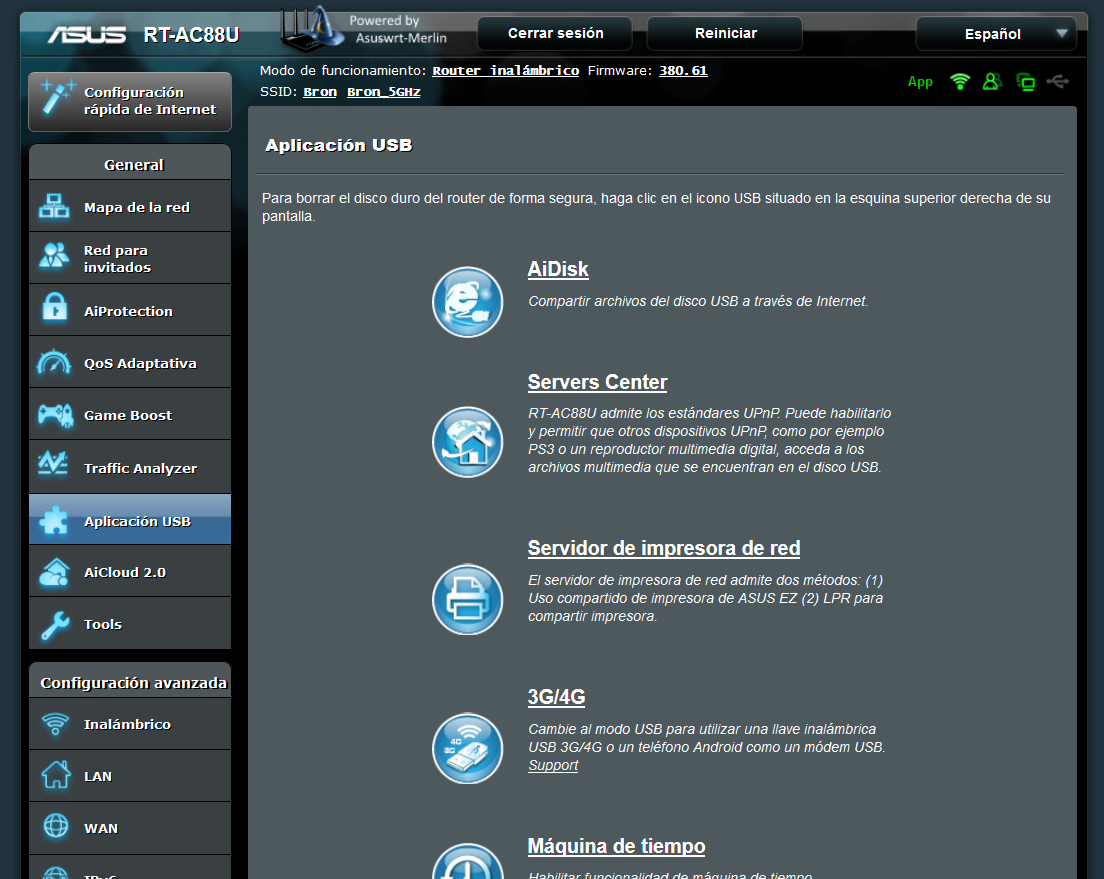

USB y software

Este router tiene un puerto USB 3.0 en su parte delantera y otro USB 2.0 en la parte trasera, sin embargo, personalmente no uso ninguno. Al no usarlos, servicios como AiDisk, Samba, FTP, DLNA, servidor de impresoras y el resto de software relacionado con el USB lo tengo desactivado por defecto, ya que todas estas funciones las realiza mi servidor NAS que tengo en la red local.

AiCloud 2.0

Este servicio sí lo utilizo para poder utilizar las aplicaciones móviles AiCloud y ASUS Router App, de esta forma, gestiono el router desde el exterior y también me permiten encender los ordenadores y equipos por WoL rápidamente, con tan solo pulsar en el equipo que quiero encender en la App AiCloud ya el router se encarga de enviar el «paquete mágico».

Tools – Asuswrt Merlin

En la zona de «Tools» de este firmware encontraremos la versión exacta del firmware junto a la fecha de publicación, sé que han salido nuevas versiones de este mismo firmware, sin embargo, esta versión me funciona a la perfección. Actualizaré el firmware cuando mi dispositivo móvil soporte OpenVPN 2.4, y es que la última versión de este firmware ya lo soporta, pero esperaré a una versión más para que pulan posibles fallos.

La estabilidad de este firmware es algo que debo destacar, y es que he llegado a un uptime de 90 días sin tener que reiniciarlo, de hecho, los reinicios que hago son más porque he tocado «las tripas» y quiero ver cómo queda al reiniciarlo, que porque vaya lento. Un detalle importante es que no he hecho overclock de ningún tipo al router, podría hacerlo y tener mayor rendimiento, pero no lo necesito en absoluto, todo va simplemente perfecto.

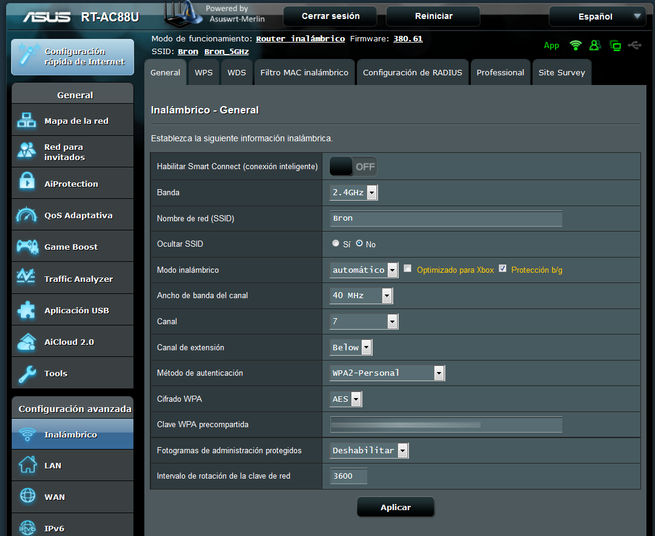

Wi-Fi 2.4GHz

La configuración de la red inalámbrica es bastante básica, WPA2-Personal con cifrado AES y una contraseña larga, 40MHz de ancho de canal para obtener la máxima velocidad posible y un canal idóneo asignado manualmente por mí. Algo que sí me gustaría es incorporar que los datagramas de administración estén protegidos, sin embargo, he comprobado que muchos dispositivos móviles no lo soportan, no se pueden conectar a la red Wi-Fi si esto está habilitado.

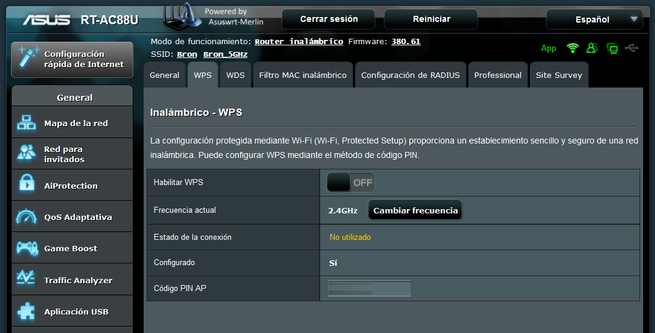

Por supuesto, de cara a la seguridad el WPS (Wi-Fi Protected Setup) lo tengo desactivado por completo, para ambas bandas de frecuencias. No uso WDS ni tampoco filtrado MAC, teniendo en cuenta que para crackear mi WPA2 se necesita un handshake y que un cliente legítimo debe estar conectado, el atacante clonará la MAC fácilmente, por tanto no la uso. Lo que sí me gustaría incorporar es la posibilidad de autenticarme con un servidor RADIUS, de hecho, lo tengo preparado para utilizarlo en cualquier momento, pero por ejemplo las cámaras IP, enchufes inteligentes, repetidores Wi-Fi y otros dispositivos no son compatibles con EAP-TTLS, por lo que descarto incorporar esta configuración a corto-medio plazo. ¿Fabricantes cuándo permitiréis este tipo de configuraciones con RADIUS y que no solo sea PSK?

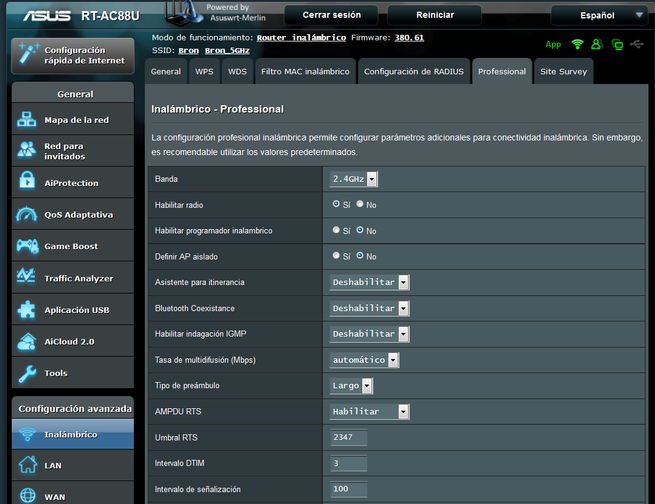

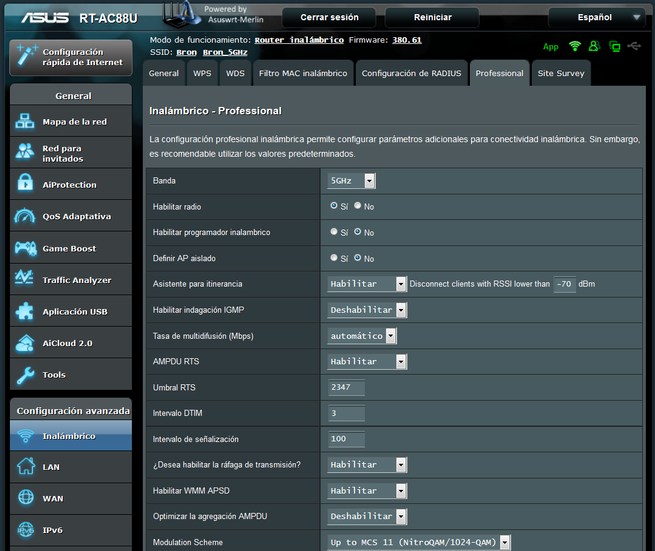

En la parte de avanzado de la banda de 2.4GHz, lo tengo casi todo por defecto, en las imágenes que podéis ver a continuación tenéis la configuración que uso. Algo destacable es que uso Beamforming en esta banda para focalizar la señal inalámbrica, en principio esto solo funciona en 5GHz pero se ha adaptado también a 2.4GHz. Como no uso el USB 3.0, tengo la reducción de interferencias desactivada.

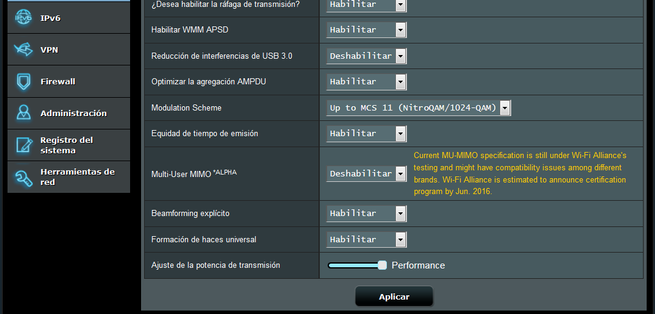

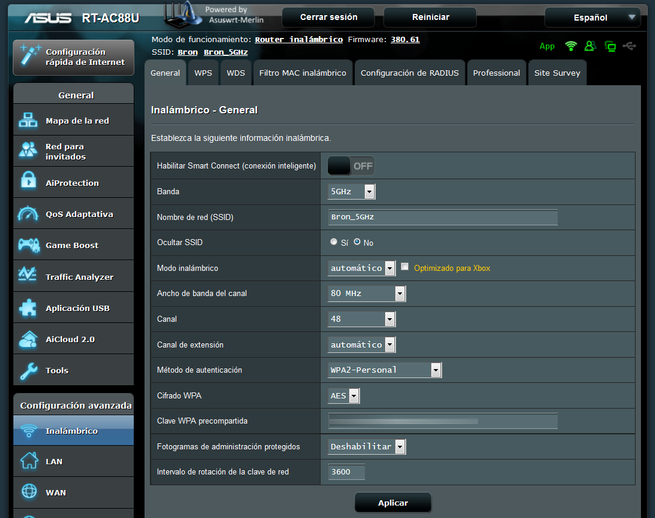

Wi-Fi 5GHz

Configuración muy similar a la banda de 2.4GHz, aquí uso 80MHz de ancho de canal en un canal elegido por mí y la misma clave WPA2-Personal AES. Un detalle importante es que aquí tengo habilitado el «Asistente para itinerancia», esto significa que si yo conecto mi móvil y llega un momento que obtengo una baja cobertura, el router directamente me expulsará de la red Wi-Fi.

¿Por qué quiero que me expulse de la red Wi-Fi? Os recuerdo que en el piso de abajo tengo otro router como AP, por tanto me conviene que me expulse para que el dispositivo móvil se conecte al de abajo lo más rápido posible.

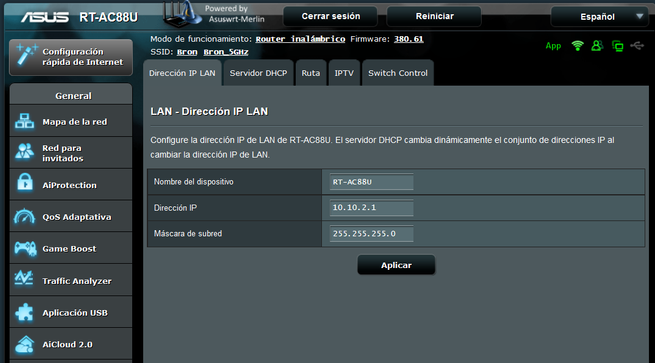

LAN

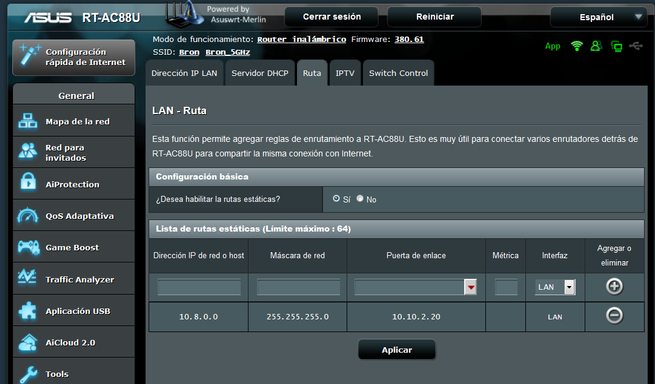

En la LAN tengo una configuración básica, uso una subred de tipo A con el rango 10.10.2.0/24 tal y como podéis ver, asimismo también tengo DHCP con las DNS de Google y todos mis equipos en los que redirijo puertos los tengo con Static DHCP.

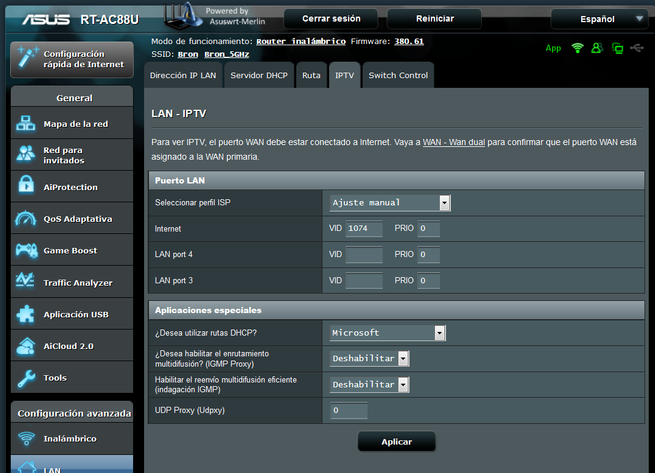

Un detalle importante está en las rutas estáticas, al tener un servidor OpenVPN en un servidor de la LAN, debo poner esta ruta estática para que haya conectividad correctamente, de lo contrario no podría llegar a dicha subred, un tema de routing muy básico y que con una simple regla se soluciona. Respecto a la parte de IPTV, al tener Jazztel FTTH utilizo el VLAN ID correspondiente a mi conexión, todo lo demás por defecto.

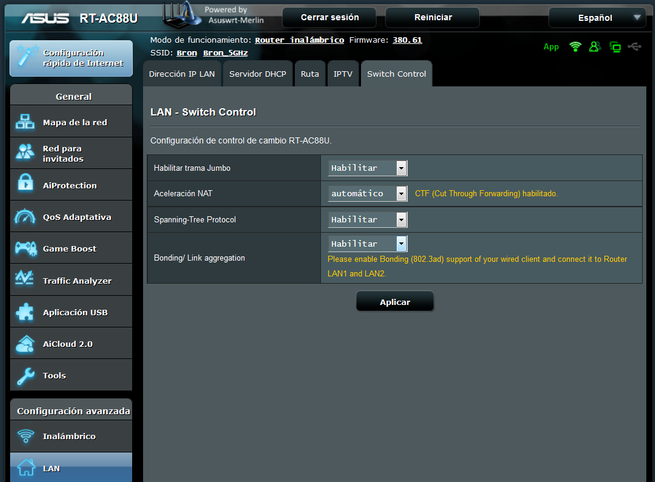

En la zona de Switch Control, tengo habilitadas las Tramas Jumbo, en todos mis equipos tengo tramas Jumbo para transferir datos lo más rápido posible en la red local. Al tener tramas de 9K, tendré menos número de paquetes para un mismo tamaño, y por tanto, menos cabeceras que transferir. La parte negativa es de cara a la conexión a Internet, ya que hay un MTU de 1500 bytes y el router tendrá que cortar y reensamblar los paquetes, con un trabajo extra, pero funciona perfecto.

También tengo aceleración NAT, ya que el chipset del router lo soporta y el firmware también, asimismo tengo habilitado el STP aunque no lo necesito, ¿por qué no lo desactivo si no lo necesito? es posible que sin querer forme un bucle con los cables al cambiar diferentes equipos, digamos que me protejo a mí mismo de un posible fallo. Por último, tengo el Link Aggregation activado directamente hacia el switch gestionable (con Link Aggregation en modo activo en ambos extremos, así la señalización del protocolo es perfecta).

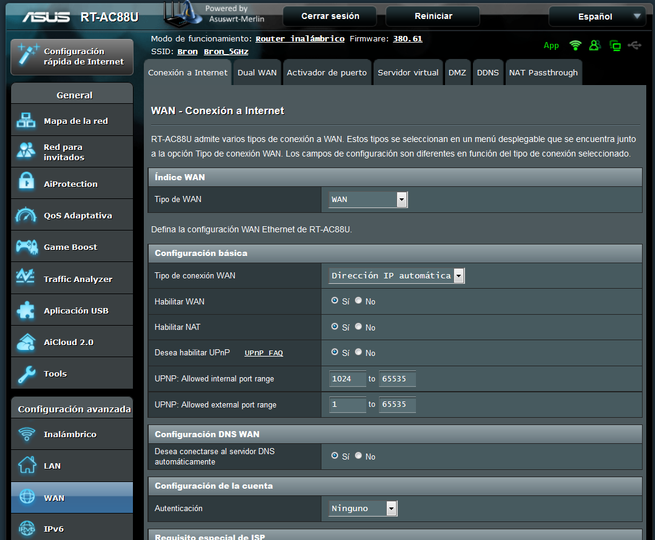

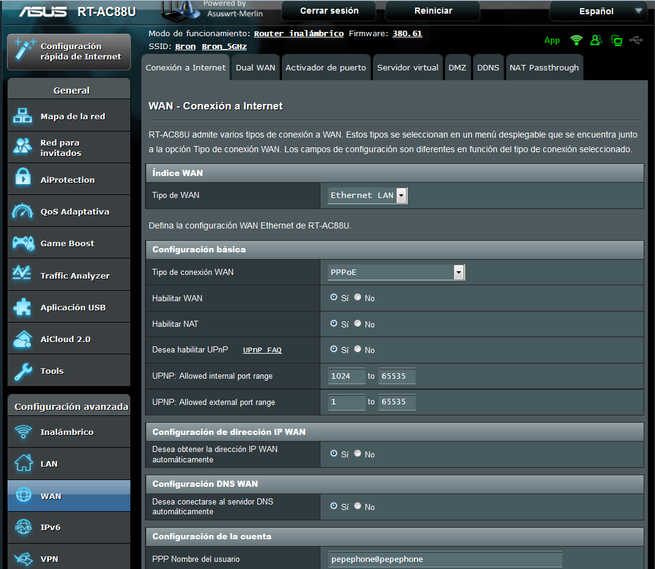

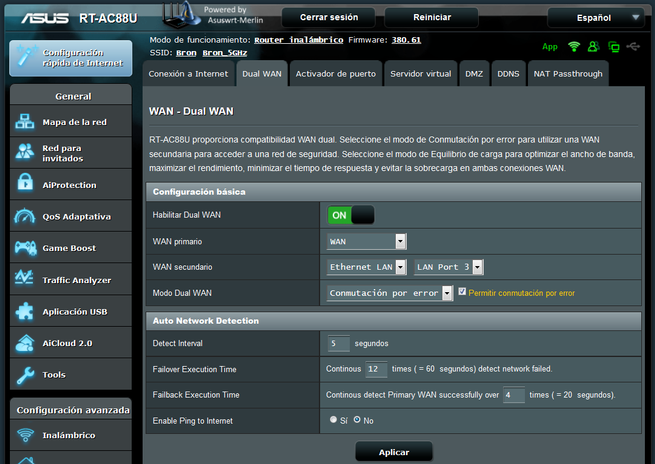

Dual WAN

Como ya os conté anteriormente, tengo dual WAN. En el puerto de la WAN tengo la conexión FTTH de Jazztel que es la principal, configurado en modo cliente DHCP porque es requisito de ISP. La conexión Ethernet LAN la tengo con PPPoE y con los parámetros de Pepephone ADSL.

Tal y como podéis ver en las fotos, tengo la Dual WAN configurada para que conmute en caso de error, no en balanceo de carga. El router detectará automáticamente cuando haya una caída de la conexión WAN principal, y automáticamente entrará la secundaria pasados unos segundos. En caso de que la primaria vuelva a funcionar, esta WAN pasará a ser la principal y la que se usará. Por tanto, tengo la de Pepephone ADSL únicamente como respaldo.

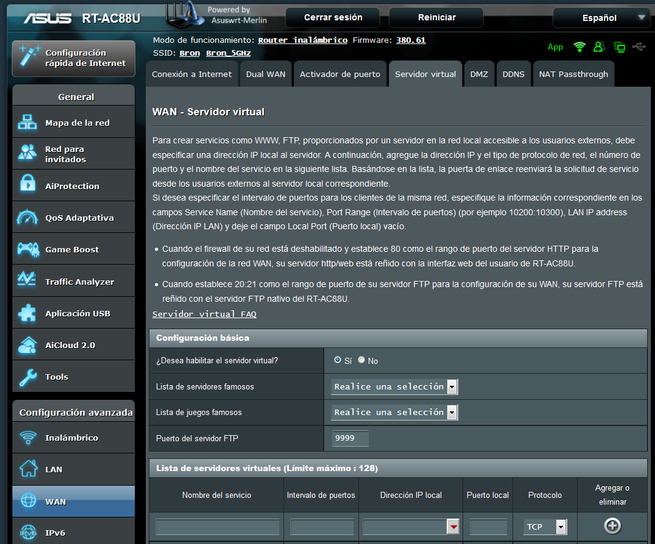

Respecto al Servidor Virtual (Port Forwarding), tengo los reenvíos de puertos que necesito a los equipos de la LAN que necesito. Un detalle importante es que si abrimos un puerto 21 a uno de los equipos de la LAN, debemos cambiar el puerto del servidor FTP que indica 9999, de lo contrario no funcionará. No tengo nada configurado en «Activador de Puerto» o «Port Triggering».

En mi hogar no tengo activada la DMZ, además tampoco podría, si lo hago me quedo sin VoIP ya que el router de Jazztel que gestiona la VoIP no reserva los puertos necesarios continuamente, y si abro la DMZ tengo problemas con la recepción/envío de llamadas de manera aleatoria.

Por supuesto, sí utilizo el servicio de DNS Dinámico, tengo cuenta en No-IP y ese es el que utilizo (cuenta gratuita de hace años).

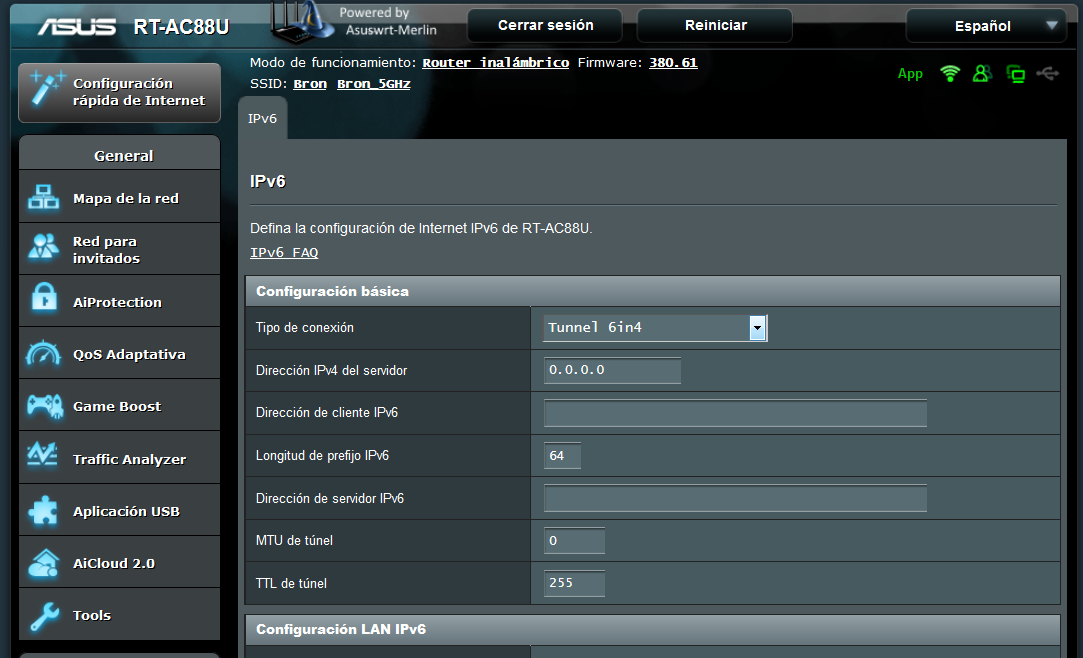

IPv6

Actualmente mi ISP no me proporciona IPv6, y de momento tampoco lo necesito. No obstante, sí he utilizado IPv6 en modo Tunnel 6in4 con el servicio de TunnelBroker. Esto me permite realizar pruebas con conectividad IPv6 a través del nodo final de TunnelBroker, salir a Internet con IPv6 pública y entrar en webs con este protocolo habilitado.

Si quieres hacer pruebas con IPv6, os recomiendo darle una oportunidad a TunnelBroker, basta con configurar el router con los parámetros que te dan y aplicar cambios.

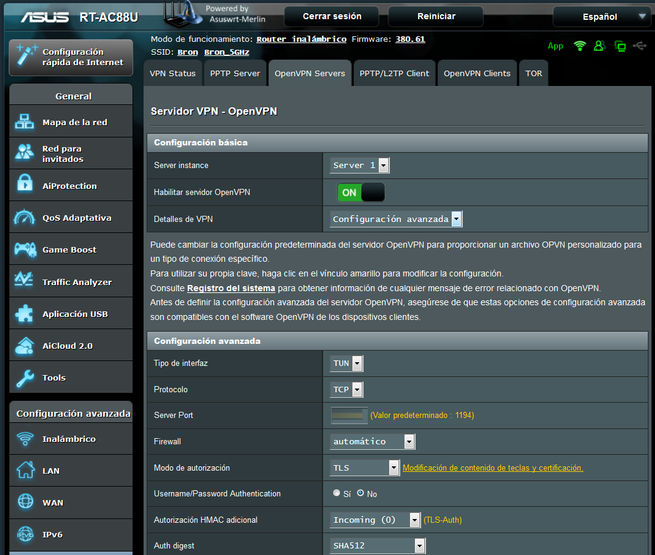

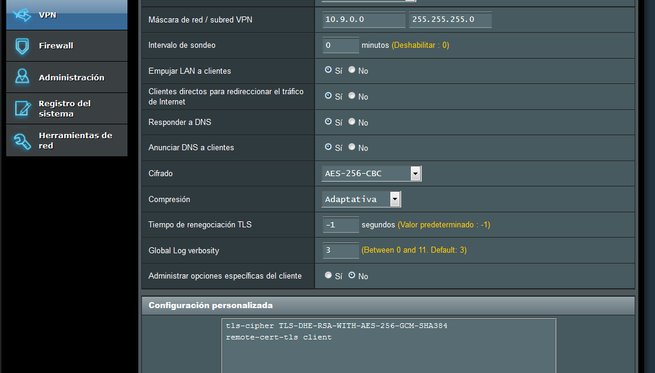

OpenVPN en el router

Los routers ASUS permiten crear hasta dos servidores OpenVPN, yo únicamente utilizo uno en el router, ya que el otro lo tengo en el servidor NAS. Os recomendamos visitar este completo manual de OpenVPN.

La configuración de mi OpenVPN es en modo TUN con un puerto determinado, y en la creación de los certificados tengo:

- RSA 4096 bits

- DH 4096 bits

Los certificados de los clientes van cifrados, cada vez que realizo una conexión debo poner una clave de paso. De esta forma, si me roban los certificados no podrán conectarse sin saber la clave. La configuración que tengo no es con usuario y clave, aunque podría combinar tanto certificados como credenciales, pero teniendo el certificado cifrado no lo veo necesario. Lo que sí tengo es autenticación HMAC adicional para mitigar cuanto antes los ataques de fuerza bruta. También uso SHA512 y AES-256-CBC para el canal de datos, y un TLS personalizado para el canal de control. Asimismo también compruebo el certificado remoto de los clientes cuando se conectan.

Hoy en día con OpenVPN 2.4 incorporaría GCM en el canal de datos y tls-crypt, pero voy a esperar un tiempo en incorporarlo. Otra cosa que sí podría incorporar ya es ECDHE para el canal de control, no obstante, he comprobado que mi dispositivo móvil no es compatible con curvas elípticas.

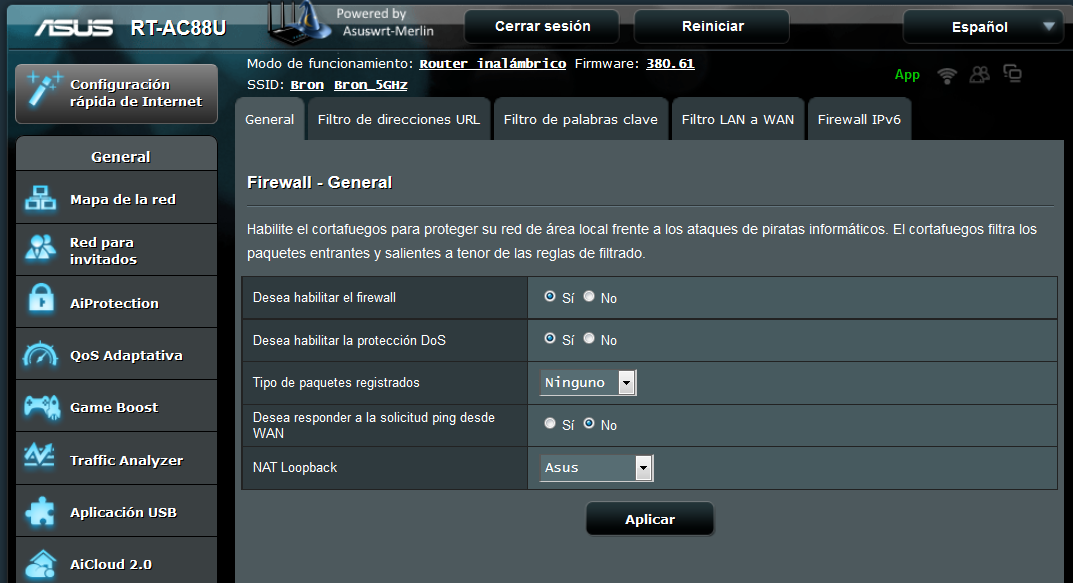

Firewall

La configuración del Firewall es muy básica, únicamente tengo habilitadas las opciones que me proporciona el propio router ASUS y deshabilitado el ping en la WAN. Si necesito hacer ping a mi hogar, usaré uno de los puertos TCP que tengo abiertos.

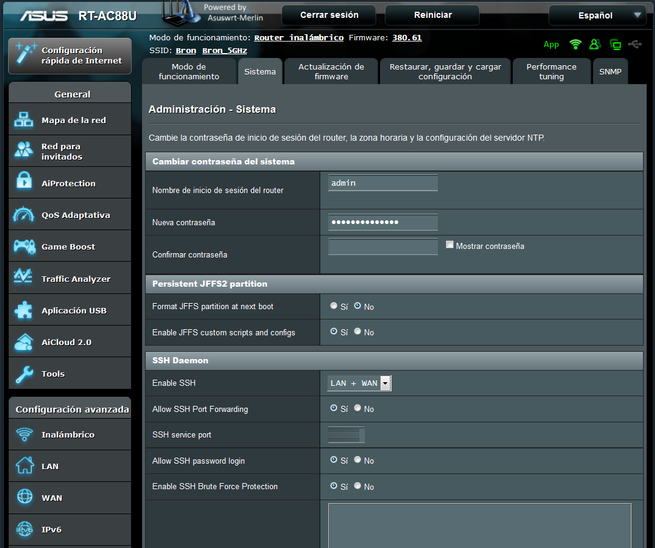

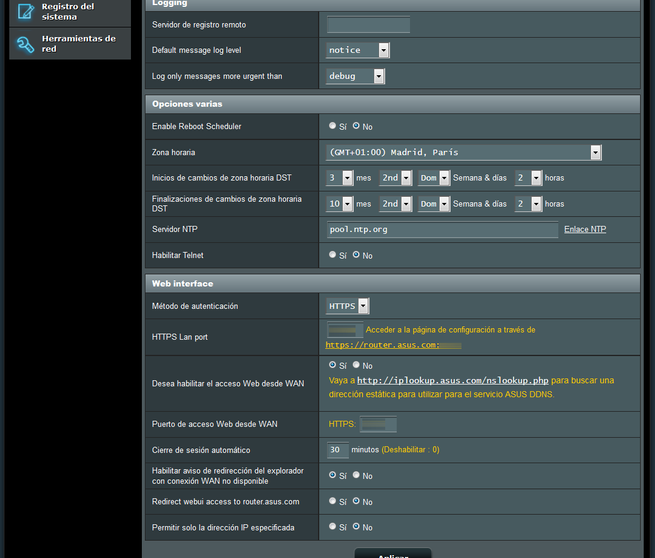

Sistema

En la configuración del sistema, tengo una contraseña para acceder muy larga, y una partición JFFS para albergar scripts en su interior. También tengo habilitado el SSH tanto en la LAN como en WAN con un puerto que no es el de por defecto, tengo habilitado el login por clave y no por clave privada. El motivo es que no siempre podré tener a mano dicha clave privada, teniendo la opción de protección contra ataques de fuerza bruta mitigo el problema de que bots intenten entrar.

Otra configuración importante es que tengo HTTPS tanto en la LAN como en la WAN, con diferentes puertos TCP.

Scripts adicionales

Gracias al firmware Asuswrt Merlin, puedo tener funcionalidades adicionales que el firmware de ASUS no tiene.

Yo necesito siempre tener todo bajo control, y por este motivo lo tengo configurado para acceder en cualquier momento a la ONT y al módem ADSL. Sin esta configuración que os describo a continuación, no sería posible entrar en ellos sin conectarme directamente con el ordenador. Este script lo tengo para que se ejecute al inicio.

Script 1: Accediendo al módem y a la ONT desde la LAN del router ASUS

admin@RT-AC88U:/jffs/scripts# cat acceso-ont-modem

#!/bin/sh

#Acceso a ONT Jazztel por la WAN0 que realmente es por la VLAN2 que esta en vlan2: 0 7t

vconfig add eth0 2

sleep 2

ifconfig vlan2 up

sleep 2

ifconfig vlan2 192.168.100.2 netmask 255.255.255.0

sleep 2

iptables -t nat -I POSTROUTING -o vlan2 -j MASQUERADE

#Acceso modem Pepephone

ifconfig vlan3 10.10.4.2 netmask 255.255.255.0

sleep 2

iptables -t nat -I POSTROUTING -o vlan3 -j MASQUERADE

Lo más complicado es acceder a la ONT de Jazztel, ya que Internet va por la VLAN 1074 y la administración por la VLAN 1, por lo que tuve que poner esos comandos. En el siguiente artículo tenéis todas las explicaciones.

Script 2: Avisos por email si se cae la WAN o se levanta

Para mantener todo bajo control, necesito que el router me avise en caso de reinicio o cambio de IP de que ha ocurrido este cambio. Cada vez que reinicio el router, la WAN principal se cae o cambia de IP pública, el router automáticamente me envía un e-mail indicándome la dirección IP pública actual y un recordatorio de los DNS Dinámicos.

En caso de que la WAN secundaria esté activa (porque la primaria se ha caído), también me indicará su dirección IP.

admin@RT-AC88U:/jffs/scripts# cat wan-start

#!/bin/sh

#Avisos por email cuando la WAN se levante

FROM="xxx@gmail.com"

AUTH="xxx@gmail.com"

PASS="xxxx"

FROMNAME="ASUS RT-AC88U Bron"

TO="xxx@gmail.com"

ntpclient -h pool.ntp.org -s &> /dev/null

sleep 5

echo "Subject: Nueva WAN IP">/tmp/mail.txt

echo "From: "$FROMNAME"<$FROM>" >>/tmp/mail.txt

echo "Date: `date -R`" >>/tmp/mail.txt

echo "" >>/tmp/mail.txt

echo "Me acabo de conectar a Internet y tengo una nueva IP publica. Recuerda que puedes acceder por el host cuando se actualice." >>/tmp/mail.txt

echo "" >>/tmp/mail.txt

echo "Mi nueva WAN IP (PRINCIPAL) es: `nvram get wan0_ipaddr`" >>/tmp/mail.txt

echo "Puedes acceder a la admin del router en: https://`nvram get wan0_ipaddr`:xxx" >>/tmp/mail.txt

echo "Puedes acceder con el host Dynamic DNS en: xxxx o en xxxx" >> /tmp/mail.txt

echo "" >>/tmp/mail.txt

echo "Mi nueva WAN IP (secundaria) es: `nvram get wan1_ipaddr`" >> /tmp/mail.txt

echo "" >> /tmp/mail.txt

echo "ASUS RT-AC88U" >>/tmp/mail.txt

echo "" >>/tmp/mail.txt

cat /tmp/mail.txt | sendmail -H"exec openssl s_client -quiet

-CAfile /jffs/configs/Equifax_Secure_Certificate_Authority.pem

-connect smtp.gmail.com:587 -tls1 -starttls smtp"

-f"$FROM"

-au"$AUTH" -ap"$PASS" $TO

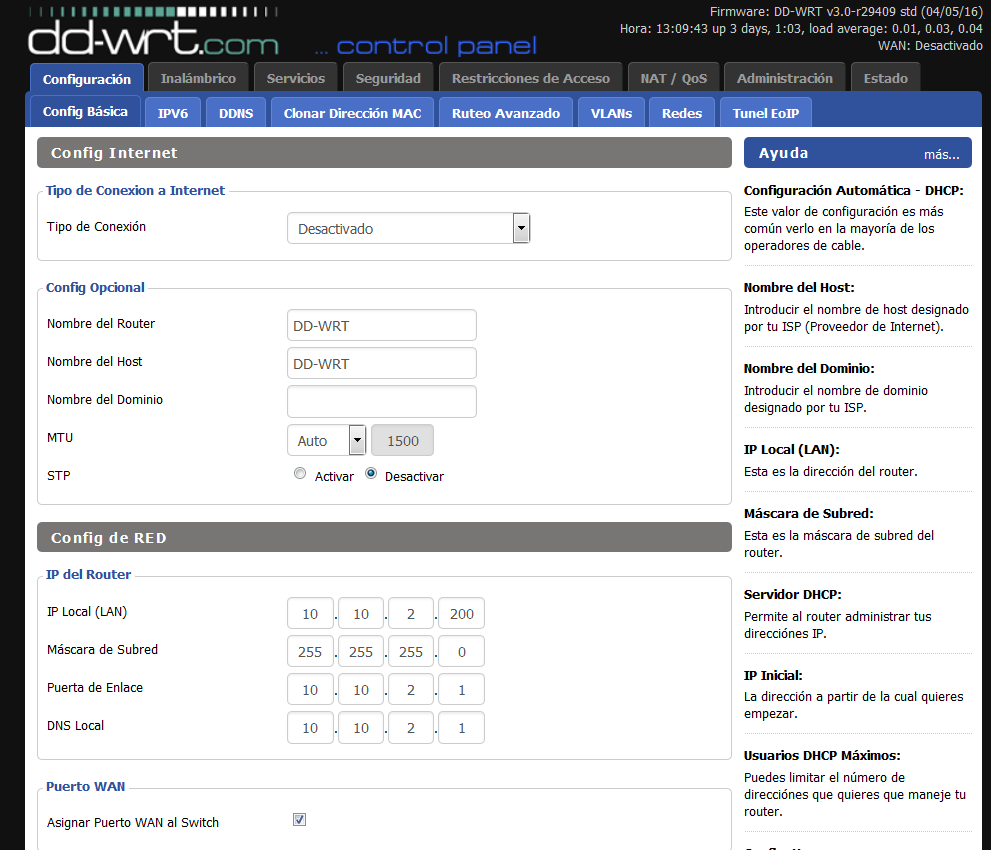

D-Link DIR-860L como AP con firmware DD-WRT

La configuración de este equipo es muy sencilla, lo tengo configurado como punto de acceso Wi-Fi, por tanto nada de modo router, ni servidor DHCP ni ninguna configuración avanzada.

El tipo de conexión desactivado, e indico que quiero que el puerto WAN actúe como puerto LAN.

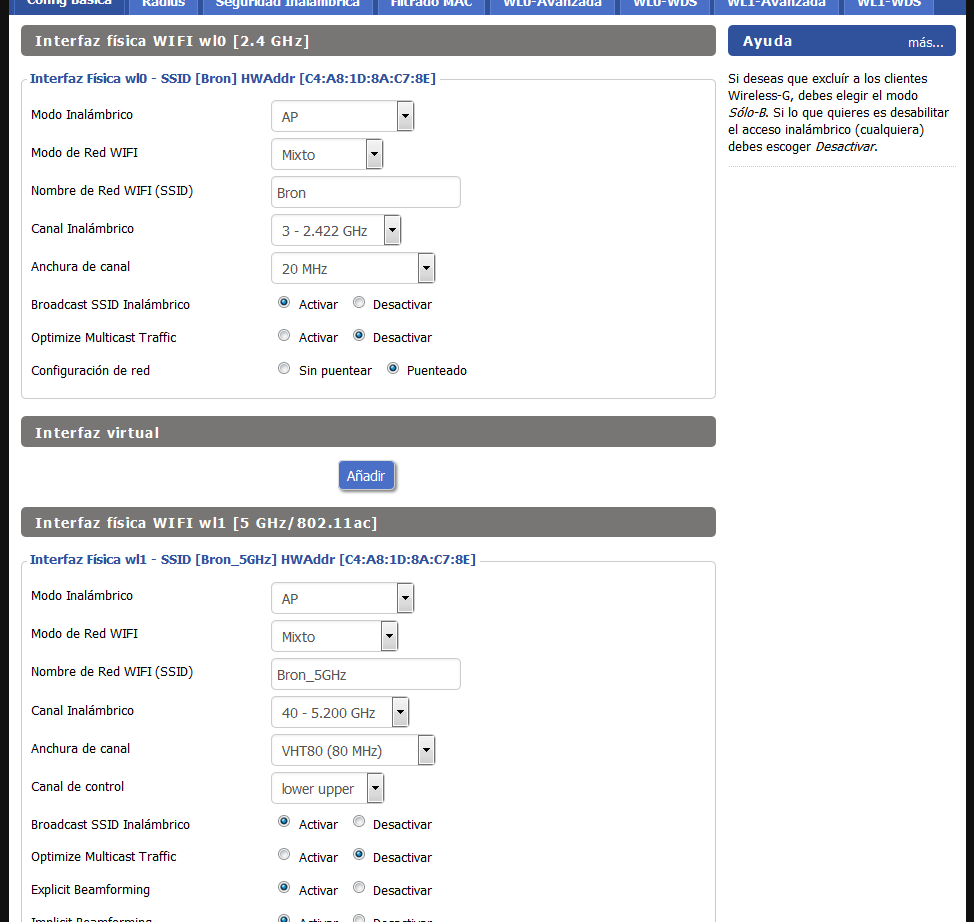

En la configuración Wi-Fi, tengo exactamente la misma que en el router ASUS pero en la banda de 2.4GHz tengo 20MHz de ancho de canal para no interferir con la del ASUS, y por supuesto, otro canal diferente. En la banda de 5GHz sí tengo 80MHz pero en otro canal diferente al del ASUS.

La seguridad Wi-Fi es exactamente la misma que en el router ASUS, WPA2-Personal AES, pero aquí sin tener habilitado el Wi-Fi de invitados, ya que de ello se encarga el ASUS directamente y cuya cobertura cubre todo el hogar.

ZTE ZXHN H218N: VoIP de Jazztel

Este router de Jazztel FTTH lo uso únicamente para la Voz IP, tengo el Wi-Fi desactivado y la WAN configurada para que actúe como DHCP contra el ASUS sin tener la VLAN ID 1074 que sí tenía anteriormente configurada debido a que está preparado para conectarse con la ONT. No tengo ninguna configuración adicional en este equipo.

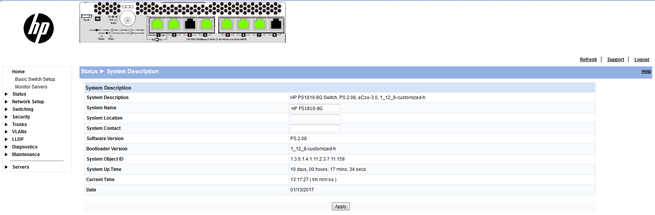

HP PS1810-8G

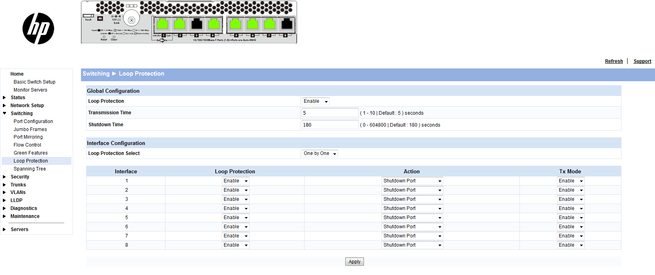

La configuración del switch HP es muy simple, los puertos los tengo configurados en automático, utilizo Jumbo Frames como el ASUS, tengo el Flow Control activado, los LEDs de estado desactivados todos y tanto la protección contra bucles en sí mismo como el RSTP activados con los valores por defecto.

A nivel de seguridad, tengo activadas las protecciones contra DoS y el control de broadcast. Asimismo la administración únicamente se puede realizar por HTTPS con un certificado autofirmado que yo mismo creé para tal fin. No tengo ninguna VLAN adicional creada, pero sí que tengo Link Aggregation, dos enlaces contra el router ASUS y otros dos contra el servidor HP. Esto lo tengo así para tema de pruebas y demostraciones, ya que en la práctica pocas veces aprovecharé los 2Gbps de ancho de banda.

Hasta aquí he llegado con la descripción de cómo tengo mi red local doméstica, ¿qué os ha parecido? Próximamente os voy a describir cómo tengo la configuración de mi servidor NAS.

Os recomendamos leer nuestro tutorial sobre qué es el puerto WAN de Internet, y también qué es el puerto LAN y WLAN y sus diferencias.