Son muchos los tipos de archivos que podemos recibir y que son en realidad una amenaza para nuestra seguridad. Como sabemos, a la hora de navegar por Internet nos enfrentamos a muchos tipos de ataques que pueden poner en riesgo los sistemas. Por suerte también podemos hacer uso de muchas herramientas y técnicas que pueden protegernos. Sin embargo, en general podemos decir que el sentido común es lo más importante.

En este artículo nos vamos a centrar en explicar cómo saber si un PDF o imagen que recibimos pueden ser maliciosos. Y en caso de averiguarlo, qué hacer para que no infecten nuestro PC y podamos abrirlos con seguridad.

El peligro de los archivos recibidos

Hay que tener en cuenta que ni mucho menos los PDF o imágenes son los únicos tipos de archivos que pueden ser un peligro. Sin embargo, sí podemos decir que son archivos bastante utilizados por los piratas informáticos para llevar a cabo sus ataques. Son archivos que pueden pasar desapercibidos, que pueden parecer inofensivos, pero en realidad pueden ser un problema importante.

Simplemente con enviar un archivo malicioso a través del correo electrónico nuestro equipo puede infectarse. De ahí lo que mencionábamos antes del sentido común. Es esencial estar alerta siempre y evitar que una simple imagen o archivo PDF que hemos recibido pueda poner en problemas nuestros equipos.

Normalmente los piratas informáticos ocultan código malicioso en los archivos que envían por correo. Simplemente con abrirlos o descargarlos puede ejecutarse ese código y poner en riesgo nuestra seguridad.

Cómo saber si un PDF o imagen son maliciosos

Siempre es importante proteger nuestros equipos y para ello es esencial saber si los archivos que recibimos o que vamos a instalar pueden ser peligrosos. En caso de tener algún documento que contenga malware podría comprometer el buen funcionamiento del sistema y además llegar a afectar a otros equipos que tengamos conectados a esa red. De ahí que debamos detectar lo antes posible una hipotética amenaza de seguridad.

Ver quién lo envía

Una de las primeras cuestiones a tener en cuenta cuando recibamos un archivo PDF o imagen por correo electrónico es ver quién lo envía. Es sin duda una de las principales claves para detectar posibles archivos maliciosos que puedan afectarnos. Eso sí, hay que tener en cuenta que no es algo que muestre al 100% que va a ser seguro.

¿Conocemos la dirección del que lo envía? ¿Es una dirección que parece sospechosa? Ahí tenemos algunas pistas de lo que puede contener ese correo. También podemos realizar una búsqueda en Google para encontrar información de ese e-mail en concreto. Seguro que algún usuario ha mostrado información en caso de que sea algún tipo de estafa confirmada.

Asunto del mensaje

Sin duda el asunto del mensaje también es muy importante. Normalmente los piratas informáticos van a utilizar asuntos de mensaje que inciten a abrirlos. Por ejemplo, pueden utilizar mensajes donde nos indican que hemos ganado un premio, que nos ha tocado algo en un sorteo o que nuestra cuenta ha sufrido algún problema y hay que abrirlo para tener más información.

Los ciberdelincuentes juegan con la ingeniería social en lo que se refiere al archivo PDF de malware. Normalmente se ayudan de emails para engañar al usuario y hacerles creer que deben consultar un PDF con información importante, por ejemplo, facturas de suministros, de nuestro banco y muchos más, con el objetivo de que los usuarios se descarguen el archivo y lo abran para infectar el PC.

Si vemos este tipo de mensaje podemos comprobar que efectivamente puede tratarse de una estafa y que, en definitiva, esos archivos son peligrosos. Nunca deberíamos descargarlos, salvo que lo hagamos en un sitio seguro y que no pueda afectar a nuestro dispositivo. Actualmente los filtros contra el malware en los principales servicios de correo electrónico han avanzado mucho, y sería complicado colar una amenaza de características similares, no obstante, los ciberdelincuentes siempre van un paso por delante de los «buenos».

Analizar el mensaje

También una prueba importante es el propio mensaje. Puede aparecer un texto que se ve claramente que es una estafa. Puede ser una mala traducción, mensajes que alerten de que debemos llevar a cabo una acción que normalmente se resume en tener que abrir ese archivo para obtener más información, etc.

Por tanto, el cuerpo del mensaje también nos puede ayudar a detectar si un archivo PDF o imagen que viene adjuntos pueden ser una amenaza para nuestra seguridad. Un simple vistazo puede bastar para darnos cuenta que realmente es un intento de engaño, que podría tratarse de un ataque Phishing o similar. Son muchas las amenazas de este tipo que pueden llegar a nuestro correo electrónico y conviene estar al tanto de ello.

Nombre del archivo

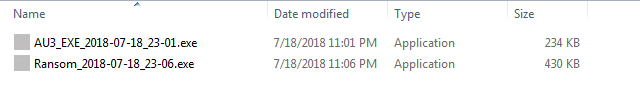

Por otra parte, el nombre del archivo también es algo que debemos analizar. Es otra pista que puede indicarnos si realmente es algo legítimo o es un archivo que han colado ahí para infectar nuestros sistemas. Normalmente los ciberdelincuentes recurren a la ingeniería social con el objetivo de infectar a los usuarios. De esta forma, son capaces de engañar a los usuarios y hacer creer que se trata de un archivo PDF, de hecho, desde hace muchos años se utiliza el cambio de extensión de estos archivos e incluso se puede cambiar el icono asociado a ese archivo en concreto.

Aunque los usuarios más expertos jamás pincharán en un archivo ejecutable .exe con el logo de PDF, muchos usuarios domésticos sí podrían caer en la trampa y que su equipo se vea totalmente infectado.

Usar servicios de análisis

En ocasiones esos archivos adjuntos tienen un link. Tenemos que entrar a un enlace para descargarlos. Pueden utilizarlo también para evitar que el proveedor de e-mail pueda detectarlo como una amenaza.

Por suerte tenemos servicios que nos permiten analizar esos enlaces. Simplemente tenemos que copiar el link y este tipo de herramientas nos indican si hay algún tipo de problema y, en definitiva, puede representar una amenaza para nuestra seguridad.

En definitiva, con estos consejos podemos saber si un PDF o imagen que hemos recibido pueden ser una amenaza. Sin embargo, esto podemos aplicarlo a cualquier tipo de archivo. Pero también queremos dar algunas recomendaciones para estar protegidos y que un hipotético archivo adjunto no afecte a nuestra seguridad:

- Usar antivirus: los programas de seguridad son muy importantes para no tener problemas. Un buen antivirus, por ejemplo, podría detectar si un archivo adjunto es una amenaza y así poder corregirlo lo antes posible. Es algo que debemos aplicar independientemente del SO que usemos.

- Tener el sistema actualizado: por supuesto es muy importante tener nuestros equipos con las últimas versiones. Son muchas las ocasiones en las que pueden aparecer fallos de seguridad que podrían ser explotados por los piratas informáticos y comprometer nuestra privacidad. Debemos siempre actualizar todo lo que tengamos.

- Evitar programas no oficiales: a veces podemos utilizar software de terceros para abrir el correo electrónico. Pueden tener funciones interesantes que vengan bien para nuestro día a día. Sin embargo, a veces podría ser peligroso y servir para atraer correos basura, recopilar datos personales, etc.

Cómo protegernos del malware en PDF

Para protegernos de este tipo de problemas, podemos seguir algunos consejos básicos que nos ayudan en nuestra seguridad y en la del propio equipo que empleamos.

No descargar nada de origen dudoso

En muchas ocasiones tratamos de descargar algún justificante, documento bancario, médico, entre otros, y siempre debemos asegurarnos de que lo hacemos desde una página oficial. A mayores es recomendable usar métodos como la verificación en dos pasos siempre que nos lo permita el lugar. Debemos saber que en muchas ocasiones se trata de aplicar el sentido común y actuar con precaución, reforzando la seguridad en nuestros equipos y redes con antivirus, antimalware, firewalls y filtros que se encarguen de analizar todos y cada uno de los archivos que se descargan de Internet.

Es muy importante no descargar absolutamente nada de orígenes que no conozcamos, además, si justamente sí reconocemos el remitente, también sería recomendable comprobar que todo está en orden, porque es posible que alguien haya suplantado la dirección de correo de esa persona.

Actualizar software para evitar vulnerabilidades

Otras consideraciones que podemos tener para evitar ser víctimas de vulnerabilidades conocidas o exploits, es actualizar el sistema operativo a la última versión, y también tener actualizados todos los programas que estemos utilizando en el PC.

Otro aspecto importante es que no deberíamos divulgar el software que estamos usando para trabajar con archivos PDF, porque así no daremos información adicional a los ciberdelincuentes. A la hora de crear nuevos documentos, podemos borrar los metadatos de los contenidos, de esta forma no dejaremos rastros demasiado evidentes en estos.

Revisar bien los emails que nos envían

En cuanto a correos que nos envían, como puede ser por correo electrónico, donde normalmente procedemos a descargar los archivos, siempre debemos asegurarnos que estos son enviados desde sitios de confianza. Estos suelen ser más sencillos para particulares, pues normalmente tenemos conocimiento de donde nos pueden enviar más o menos contenidos. En el caso del sector empresarial, puede ser mucho más complicado, pues el flujo de correos es mayor debido a clientes, los cuales muchos pueden ser potenciales por lo cual no estarán registrados, o de otros remitentes.

En todo caso, siempre es recomendable contar con soluciones de seguridad en los equipos, de forma que puedan identificar cosas tales como JavaScript en los PDF, sobre todo cuando el software que utilizamos para leer estos archivos tiene alguna vulnerabilidad conocida. Aquí también podemos mencionar que es importante tener todo debidamente actualizado a la última versión, de forma que no solo nos protejan, si no que tengan un mejor rendimiento.

Por tanto, siguiendo estos consejos podemos también evitar problemas de seguridad con posibles archivos adjuntos. Debemos en todo momento mantener la fiabilidad de los equipos y no cometer errores.

Abrir un PDF con seguridad

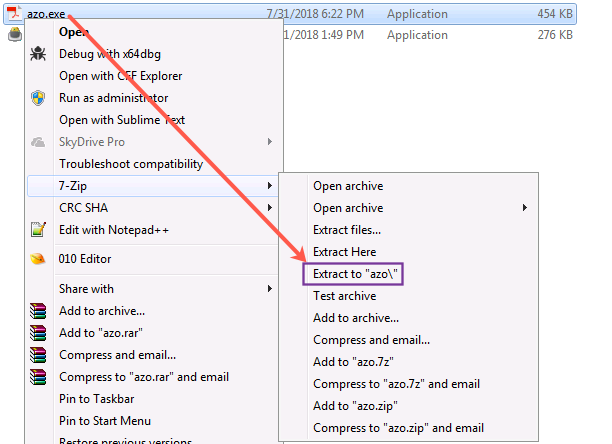

En caso de que después de todos los consejos y métodos, sigas dudando de la fiabilidad de ese documento, existe una manera muy simple de poder visualizarlo sin ningún riesgo para ti. E incluso crear una copia que sepas que es 100% segura.

Para ello solo utilizaremos el navegador, y realizaremos todo de manera online. Es decir, tendrás que buscar en Google, lector PDF online, y cualquiera de las opciones es válida, podremos arrastrar el archivo, sin haberlo abierto antes, y dejar que sea el navegador quien lo ejecute, borrándolo si queremos ya de nuestro equipo.

Otra opción, si realmente necesitamos el archivo para algo, es convertir ese PDF que estamos visualizando. Si trae algo junto a el, o no es realmente una extesión PDF, conseguiremos de forma veraz, un archivo real, el cual es inofensivo, y que podremos ya tocar sin riesgos (anque dentro del mismo puede tener enlaces que nos lleven a sitios peligrosos, por lo que tendremos que tener cuiddo con eso).

Lo mismo podríamos hacer con las imágenes. Puede que una imagen tenga un nombre así «portada-futbol.jpg» y sin embargo, que la extensión sea -.bat o .exe, siendo realmente «portada-futbol.jpg.bat», y que las letras jpg correspondan al nombre, no a su extensión, por lo que utilizar el mismo sistema nos puede salvar, ya que al subir esa imagen a un visualizador online, de no ser realmente una, y no tener una extensión correcta, nos dará un error, y podremos ya sospechar.

Por eso es muy importante no abrir nada directamente en el equipo si no estamos seguros de su contenido y procedencia, y usar el navegador, máquina virtual, o cualquier forma que no sea directamente en el sistema del PC como tal. Aplica esto a cualquier archivo, pues un virus podría estar en una imagen o en un simple documento de excel.