Los contenedores Docker pueden ser la próxima gran brecha de seguridad: el 20% de los más populares están mal protegidos

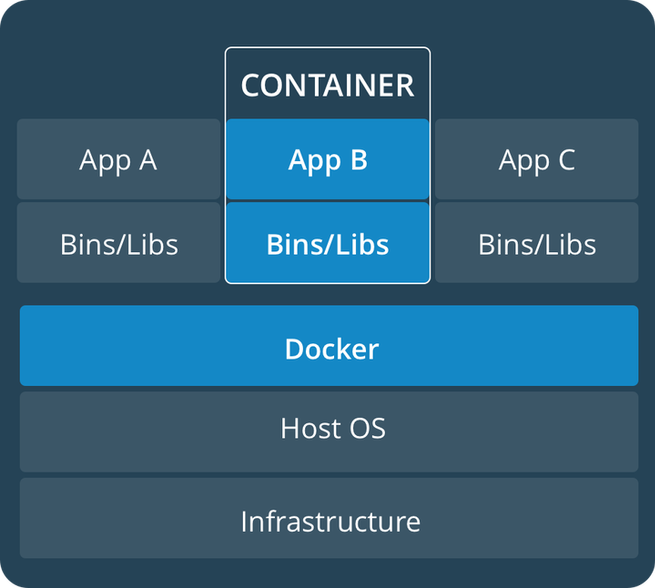

La virtualización por contenedores está ganando mucha popularidad entre los administradores de sistemas. Estos contenedores nos permiten poner en marcha un determinado servicio (por ejemplo, un servidor web, o un sistema de bases de datos) virtualizando un sistema operativo (Linux) muy básico con los recursos mínimos para mover dicho servicio, y nada más. Cada contenedor se diseña pensando especialmente en desempeñan una tarea concreta, evitando conflictos entre servicios y ahorrando la mayor cantidad de recursos posible. Docker es una de las plataformas más populares para la virtualización por contenedores, y también si no tenemos cuidado puede ser de las más peligrosas.

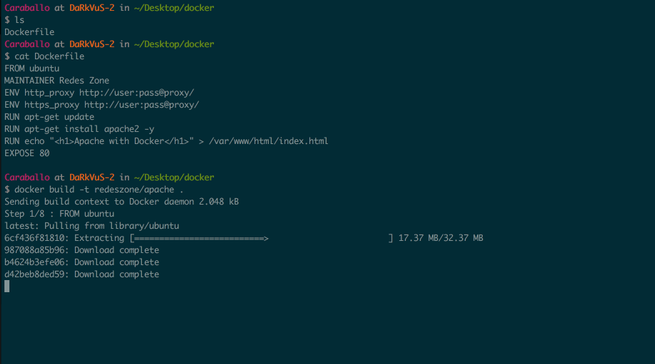

La mayoría de los contenedores de Docker montan una distribución Linux mínima (concretamente Alpine Linux) sobre la cual instalan un determinado servidor y sus dependencias. Esta configuración se empaqueta y se sube a la red de manera que cualquiera pueda descargar el contenedor y, con un par de clics, ponerlo en funcionamiento en cualquier equipo, servidor o infraestructura, ya que no existen restricciones en cuanto al hardware.

Alpine Linux, el sistema operativo de la mayoría de contenedores Docker, viene sin clave para root

La firma de seguridad Talos, de Cisco, ha lanzado un aviso de seguridad en el que informa de la vulnerabilidad CVE-2019-5021, un fallo bastante grave que está haciendo que casi el 20% de los contenedores Docker que hay en la red listos para utilizar estén sin ninguna contraseña de root.

Es responsabilidad de los desarrolladores asegurarse de que, una vez puesto en marcha el servicio, este está funcionando correctamente y de protegerlo. Sin embargo, que este contenedor venga sin contraseña de base ya es, de por sí, una brecha de seguridad, ya que, por desgracia, muchos auto-denominados «administradores de sistemas» no se paran a comprobar la seguridad cuando ponen en marcha un contenedor Docker.

Jerry Gamblin@JGamblinAfter @TalosSecurity reported @alpinelinux had a nulled root password (CVE-2019-5021) I wondered how common that was so I wrote a script to check the 1000 most popular containers from @Docker hub.It ended up being 20% of them

https://t.co/yuAF27UXYF

02 de abril, 2024 • 15:52

205

13

En el siguiente enlace podemos encontrar la lista de contenedores Docker que se están distribuyendo sin contraseña. Como podemos ver, hay tipos de servidores importantes, como servidores web, bases de datos, sistemas de control de APIs, proxies, servidores OpenVPN, sistemas de alertas y más.

Docker, y todo lo relacionado con la virtualización por contenedores, es un gran avance, aunque debemos cuidar la seguridad

Docker ha sido, sin duda, una gran revolución a la hora de aislar servicios y poner en marcha servidores con unos pocos clics, además de que estos contenedores son totalmente portables, compatibles con cualquier tipo de hardware, modulares y muy optimizados. Sin embargo, la seguridad es uno de los pilares más débiles de este tipo de virtualización, y si no se cuida podemos acabar teniendo problemas muy serios.

Aunque es complicado conseguir acceso a un contenedor Docker desde fuera de la red (siempre y cuando esté bien configurado), no es imposible, y de hacerlo, al no tener ningún tipo de contraseña de root las probabilidades de una grave brecha de seguridad aumentan exponencialmente.

La falta de contraseña de root no es el único fallo de seguridad que pueden tener estos contenedores. En ocasiones también hay contenedores Docker con software desactualizado y vulnerable, así como con contraseñas débiles, fallos que igualmente pueden suponer un riesgo para nuestra seguridad.

Es de vital importancia que los responsables de estos contenedores añadan contraseñas a root en sus configuraciones, y no solo eso, sino que obliguen al usuario final a cambiar la contraseña por defecto para poder asegurar sus instancias. Asegurarnos de que el software está bien actualizado y bien configurado debe ser crucial para nuestra seguridad.