El router Mesh Synology MR2200ac es uno de los routers con un firmware más completo que hemos probado en RedesZone. Este equipo no solo tiene una gran cantidad de opciones de configuración avanzadas en su sistema operativo SRM, sino que dispone de la posibilidad de instalar software adicional. Este Synology MR2200ac incorpora por defecto Safe Access, un completo control parental que nos permitirá limitar el acceso a Internet en un determinado horario, y también nos permitirá bloquear páginas web que no sean adecuadas para los más pequeños de la casa. ¿Quieres saber todas las opciones disponibles y cómo se configuran?

Manual paso a paso de configuración del control parental Safe Access en el Synology MR2200ac

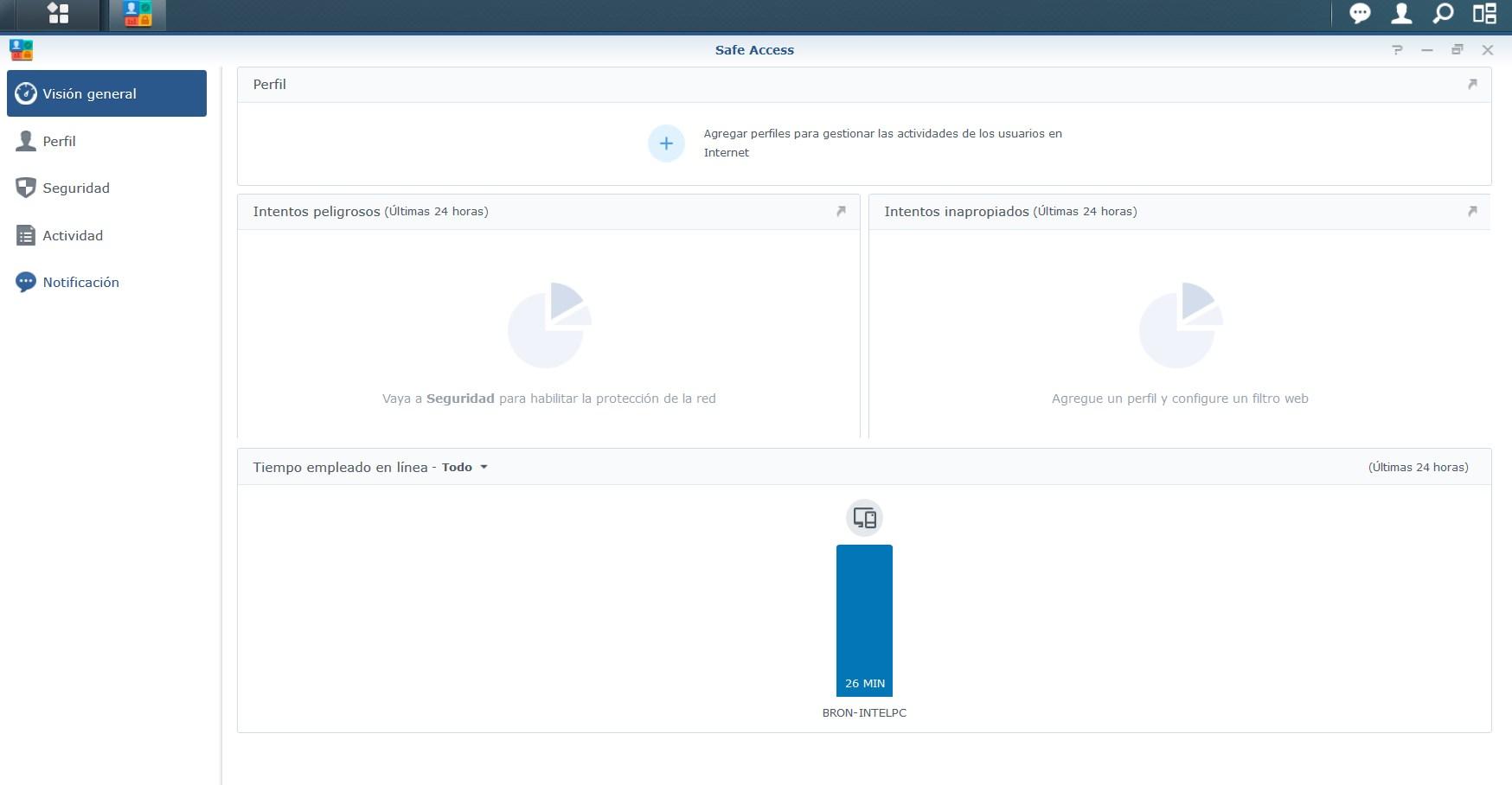

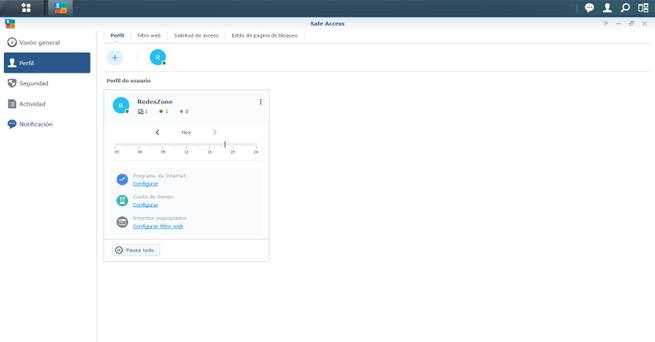

El control parental Safe Access viene instalado por defecto en el propio router, simplemente debemos pinchar sobre el icono de «Safe Access» y accederemos directamente al menú principal de configuración. Si no hemos realizado ninguna configuración, lo primero que deberemos hacer es crear y configurar un perfil de usuario para gestionar las actividades de los usuarios en Internet. En caso de que sí lo hayamos configurado anteriormente, podremos ver en el menú principal los intentos peligrosos que han ocurrido y también los intentos inapropiados de los dispositivos de la red local. Finalmente, nos indicará el tiempo empleado en Internet de los diferentes equipos de la red doméstica.

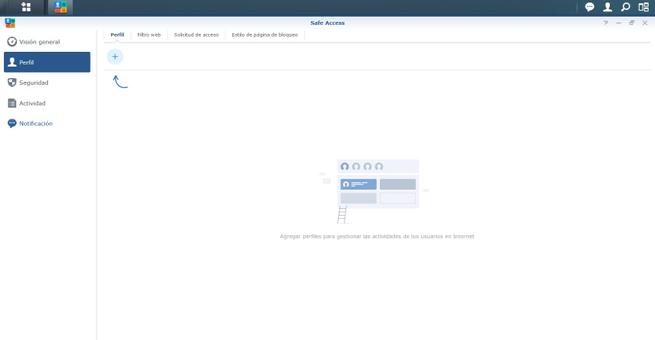

Perfil

En la sección de «Perfil» es donde deberemos crear un perfil para posteriormente añadir a este perfil los diferentes dispositivos que queramos «limitar», ya sea a nivel de horas o horario de conexión a Internet, o a nivel de contenidos que pueden ver en Internet. Safe Access nos permite crear varios perfiles, para adecuarlos a las necesidades de cada dispositivo conectado a nuestra red doméstica.

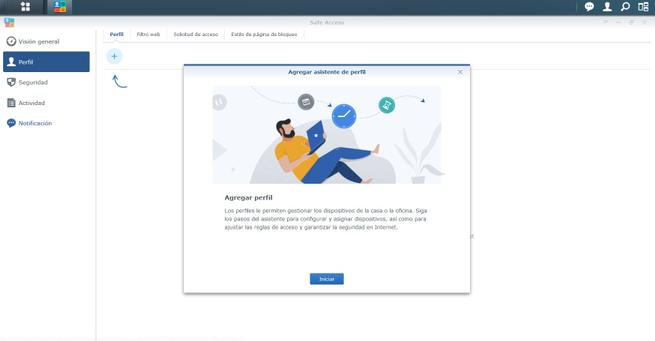

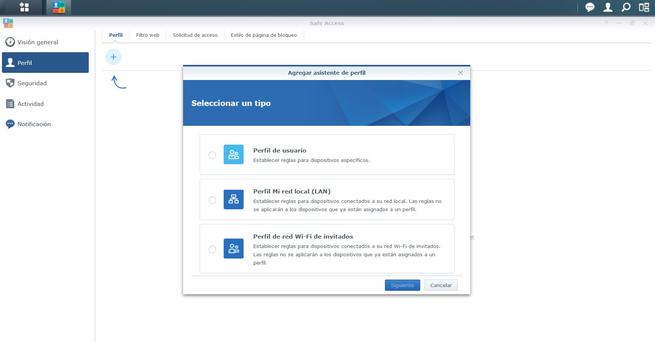

Crear un nuevo perfil es realmente sencillo, y muy rápido, simplemente pinchamos en el «+» para añadir un nuevo perfil, y pinchamos sobre «Iniciar«, para que un asistente de configuración nos ayude a realizar la puesta en marcha de este avanzado control parental. En la primera pantalla nos permitirá seleccionar entre tres tipos:

- Perfil de usuario: la configuración que realicemos aquí será aplicada específicamente a uno o varios dispositivos, pero no a toda la red local de manera predeterminada.

- Perfil Mi red local (LAN): la configuración que realicemos aquí será aplicada a toda la red local doméstica, excepto en los dispositivos que nosotros tengamos configurados específicamente con la opción anterior de «perfil de usuario».

- Perfil de red Wi-Fi de invitados: todos los dispositivos que se conecten a la red Wi-Fi de invitados tendrán este perfil. Esta regla no será aplicada a los dispositivos que ya estén asignados a un perfil de usuario específico.

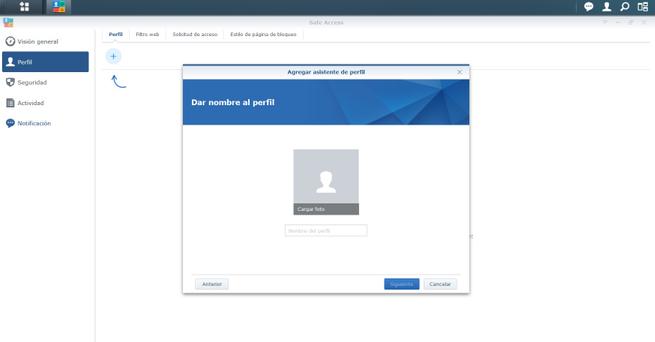

En el ejemplo de configuración que nosotros vamos a realizar, hemos seleccionado la opción de «perfil de usuario», por tanto, deberemos elegir específicamente al dispositivo que queremos aplicarle dichas restricciones.

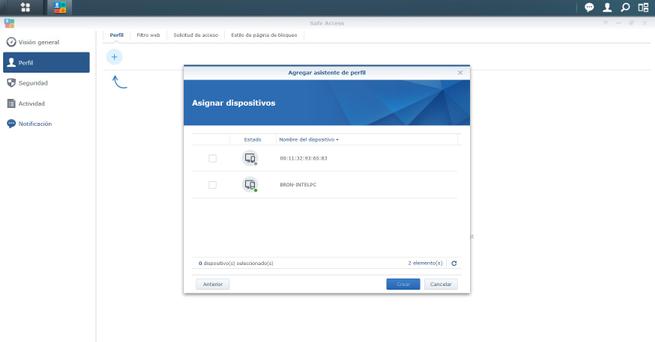

Una vez que hemos seleccionado «Perfil de usuario», podemos cargar una foto para el perfil, y darle un nombre descriptivo a dicho perfil. Una vez configurada la foto y el nombre, debemos asignar todos los dispositivos que nosotros deseemos, podemos seleccionar uno o varios. Un detalle importante es que aquí también aparecen los nodos Mesh de Synology, estos dispositivos no debemos seleccionarlos.

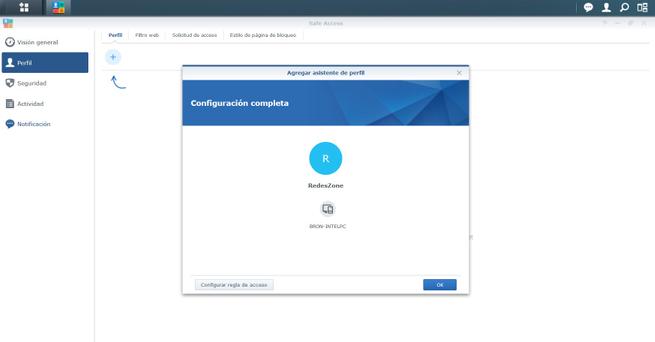

Nosotros hemos aplicado el perfil llamado «RedesZone» a nuestro PC de sobremesa que se llama «BRON-INTELPC», el cual vamos a limitar para que no acceda a diferentes recursos.

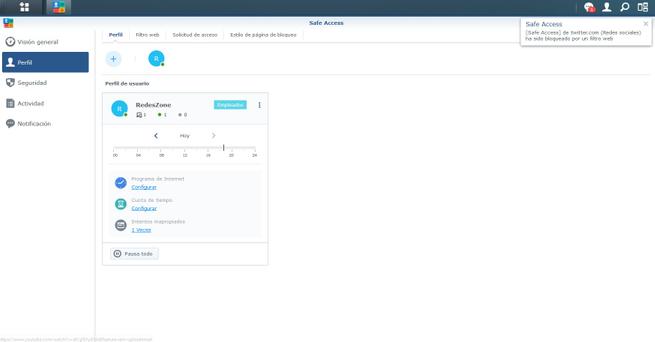

Una vez creado el perfil de «RedesZone», podremos ver la configuración principal de dicho perfil, y por supuesto, entrar en su configuración para modificarla. Safe Access nos va a permitir:

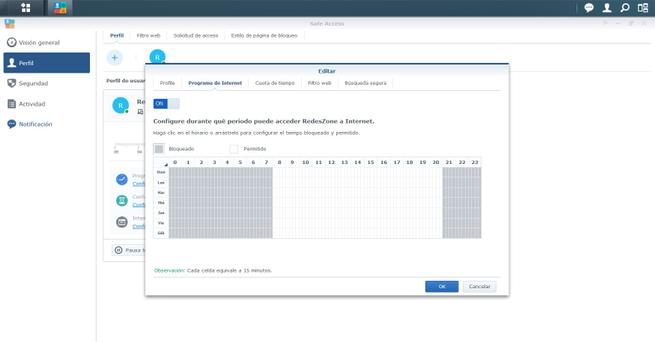

- Configurar «Programa de Internet»: estableceremos un horario donde sí se pueda navegar en Internet, fuera de este horario tendremos comunicación en la red local doméstica pero no saldremos a Internet.

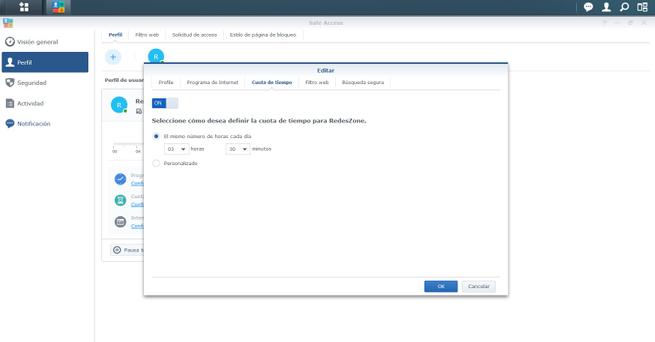

- Configurar «Cuota de tiempo»: nos permitirá proporcionar a un determinado dispositivo un tiempo específico, por ejemplo 3 horas, y una vez «agotado» el tiempo a lo largo del día, automáticamente se le bloqueará el acceso a Internet.

- Configurar «Intentos Inapropiados»: nos permitirá configurar un filtro web para denegar el acceso a diferentes páginas web.

En la sección de «Programa de Internet» podremos definir fácilmente en qué horario y qué días de la semana vamos a bloquear o permitir el acceso a Internet. En color «gris» podremos ver el horario bloqueado en fracciones de 15 minutos, y en color «blanco» podremos ver el horario que permite la conexión a Internet.

En la sección de «Cuota de tiempo» podremos configurar un determinado número de horas diarias que nos permite tener conexión a Internet, o hacerlo de manera personalizada por si queremos proporcionar un número de horas diferentes.

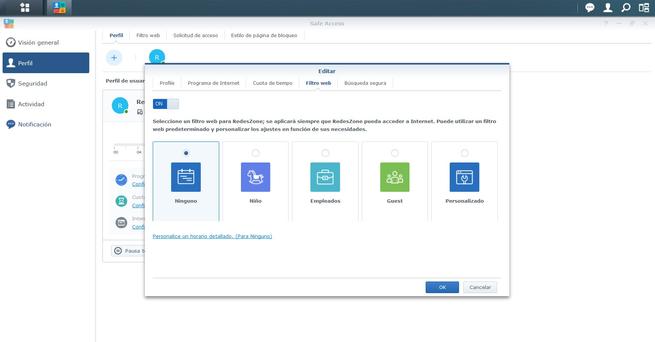

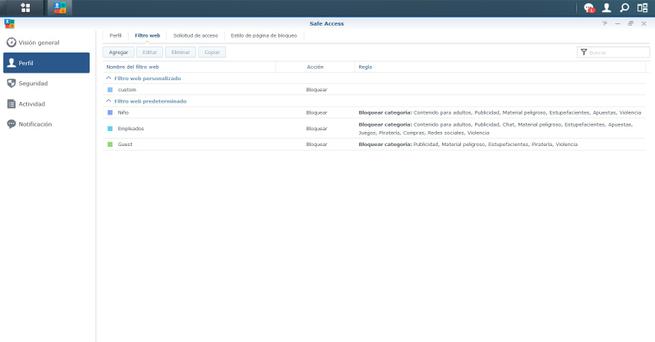

En la sección de «Filtro web» es donde nos encargaremos de permitir o bloquear el acceso a diferentes páginas web. Por defecto, Safe Access incorpora una gran base de datos con las principales webs de Internet que nos va a bloquear o permitir, dependiendo del perfil elegido. Por defecto encontraremos un total de cuatro perfiles, más un perfil «personalizado» que nos permitirá definir a nosotros qué webs se bloquean o permiten:

- Ninguno: el filtro web no está activado, se permite todo.

- Niño: solamente se permite acceder a Internet a webs específicamente para niños, es decir, las webs de adultos, violencia, agresiones etc. estarán bloqueadas.

- Empleados: solamente se permite acceso a webs que un trabajador pueda usar, y se deniegan otros, como redes sociales, por ejemplo.

- Guest: filtro web para invitados, podremos definir qué webs queremos que puedan visitar.

- Personalizado: definiremos las webs permitidas o denegadas.

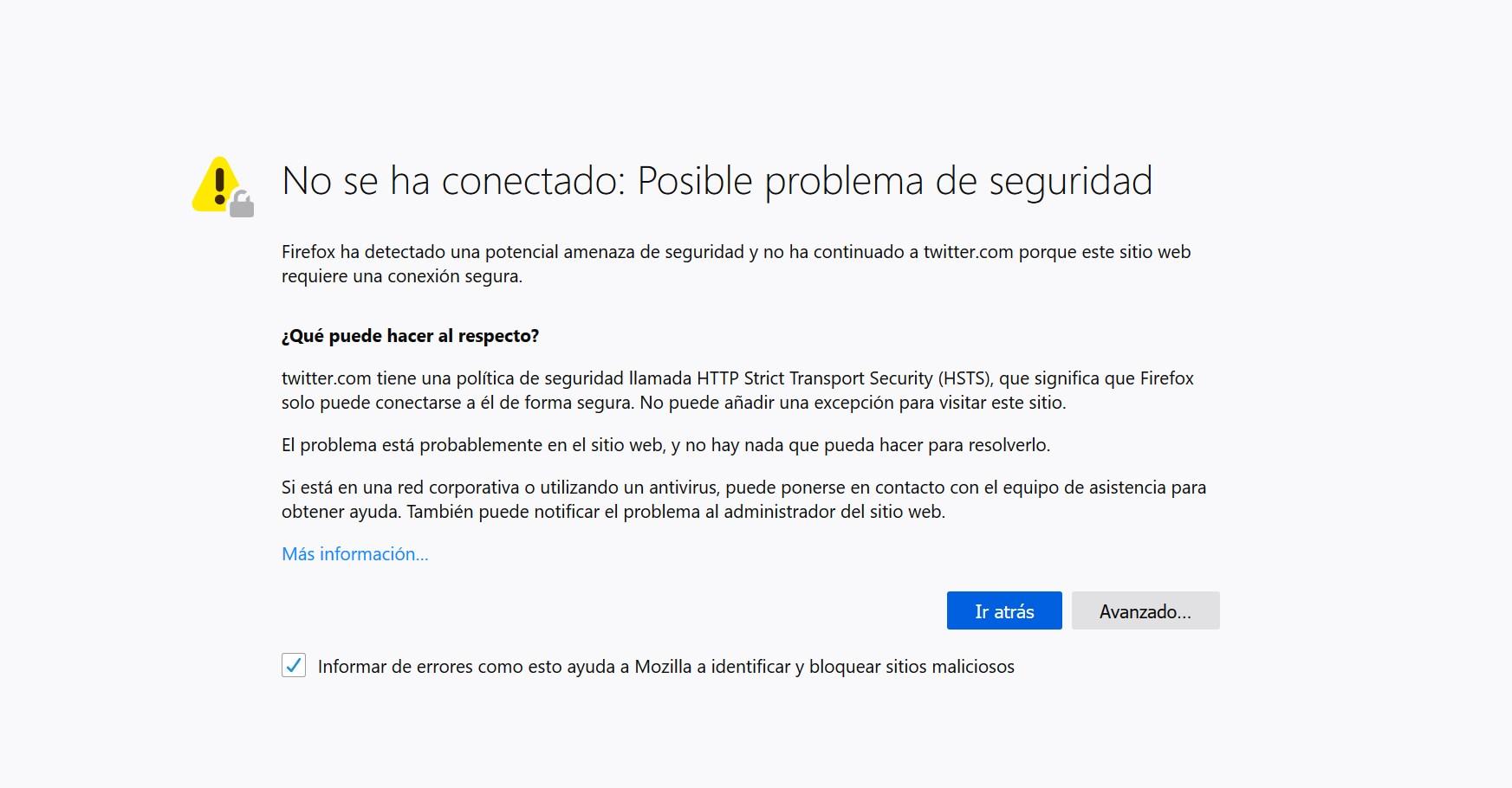

Si por ejemplo seleccionamos el perfil «Empleados», y bloqueamos el acceso a las redes sociales, si intentamos conectarnos a Twitter, Facebook, Instagram y otras, nos dará error de acceso. En caso de que la web tenga el protocolo HSTS activado, nos saldrá un error de «posible problema de seguridad», esto es completamente normal debido a que el propio router intenta hacer una redirección a una web local para indicarnos que el acceso está restringido.

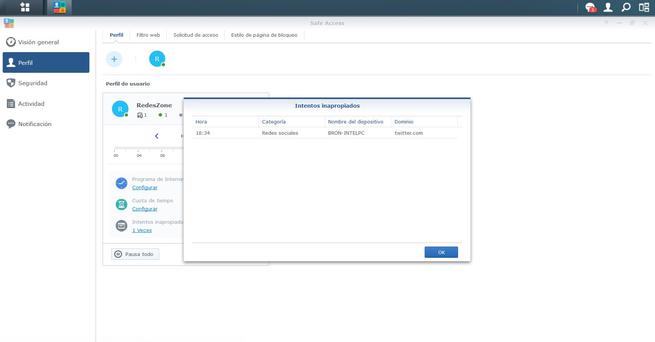

Por supuesto, vamos a poder monitorizar si alguno de los dispositivos «limitados» intenta conectarse a una web que está bloqueada. En el menú principal del router nos aparecerá una notificación emergente, y, además, en la sección de «Intentos inapropiados» podremos ver qué dispositivo ha intentado hacerlo, a qué hora, y el dominio al que ha intentado entrar.

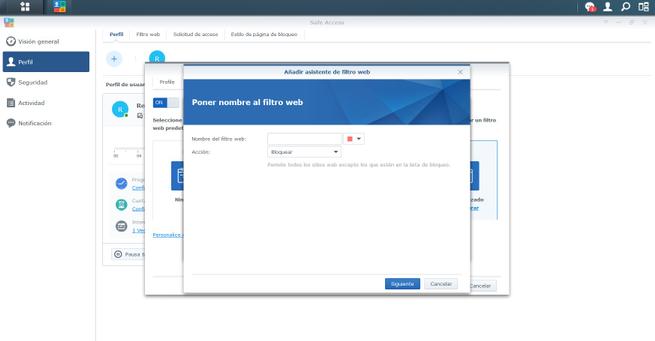

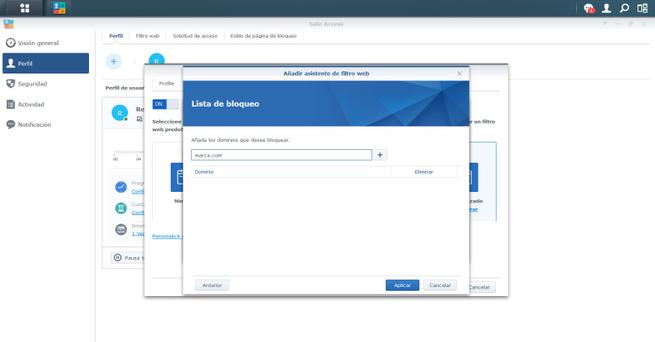

En el caso de que queramos configurar nuestro filtro «Personalizado», podremos definir el dominio del sitio web, el color asociado a él, y también la acción «permitir» o «bloquear». De esta forma, podremos personalizar al detalle todas las páginas web permitidas o bloqueadas.

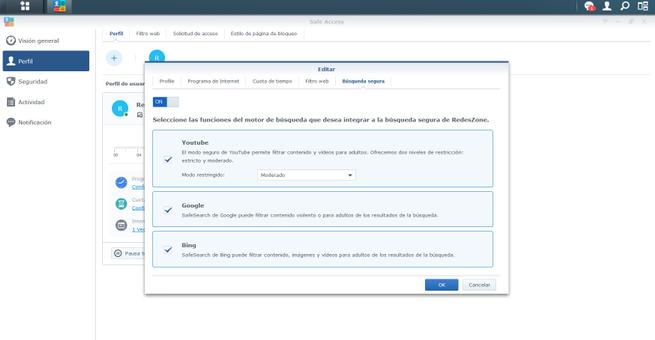

Safe Access también nos permitirá realizar búsquedas seguras a través de YouTube, Google y también Bing, haciendo uso de la búsqueda segura de Google y de Microsoft que automáticamente se descarga el router a su memoria interna. Esta característica es fundamental para mantener a los más pequeños de la casa protegidos frente a posibles vídeos o búsquedas que no sean adecuadas para su edad.

Por último, en la sección de «Filtro web» podremos ver todos los filtros web predeterminados y personalizados. En cada filtro web predeterminado tendremos la opción de habilitar o deshabilitar diferentes categorías de página web, ideal para bloquear únicamente una categoría, o también bloquear las que nosotros deseemos. Las categorías que nos permite configurar son las siguientes:

- Contenido para adultos

- Publicidad

- Material peligroso

- Drogas

- Apuestas

- Violencia

- Chat

- Juegos

- Piratería

- Redes Sociales

- Compras

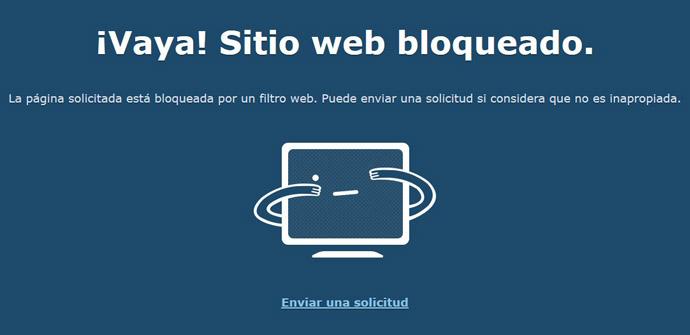

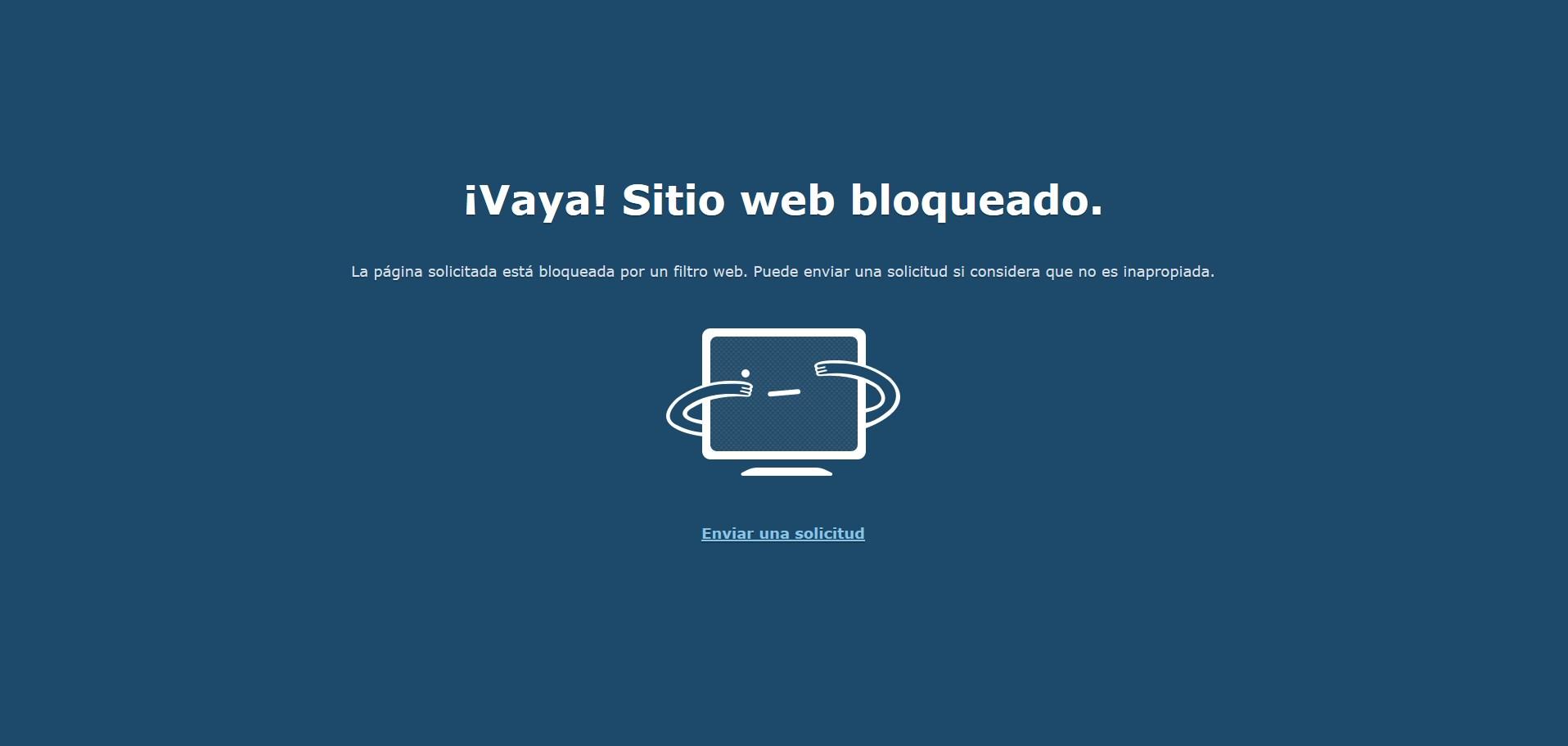

El aviso de bloqueo de Safe Access que nos aparecerá al bloquear una página web es la siguiente:

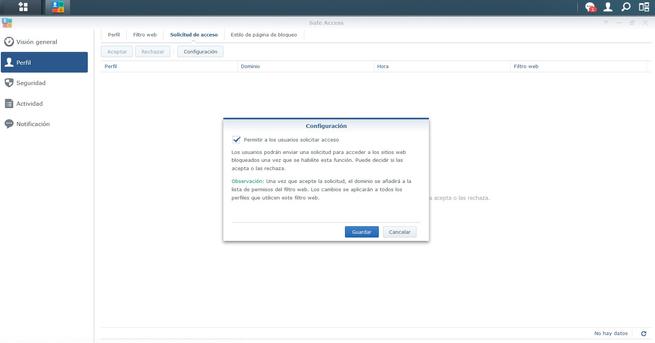

Synology en su «Safe Access» nos permite configurar una opción muy interesante, y es que, si un usuario intenta acceder a un dominio bloqueado, le vamos a dar la opción de «solicitar acceso» a dicho dominio. Esto aparece justo debajo del logo de bloqueo anterior en «Enviar una solicitud», de esta forma, al administrador de la red le saldrá una notificación emergente, e incluso un email para permitirle específicamente a dicho usuario acceder a la web solicitada. Imaginemos que un usuario tiene bloqueado las redes sociales, y quiere entrar de manera puntual a Facebook. Gracias a esta opción recibiremos una notificación, para permitir o denegarle el acceso.

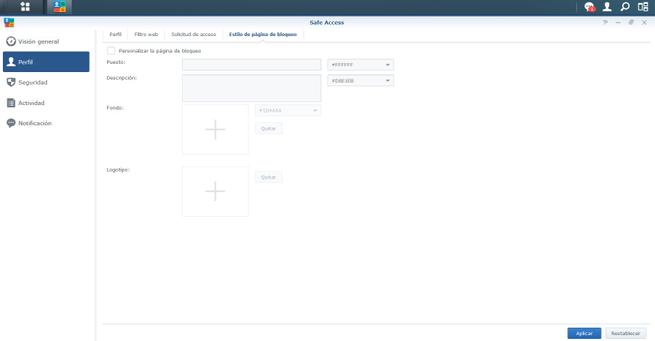

En el menú principal de configuración podremos personalizar el comportamiento de esta opción, incluso nos permitirá personalizar la página de bloqueo que nos aparece. Podremos subir un puesto, descripción, fondo de pantalla y un logo en la parte central.

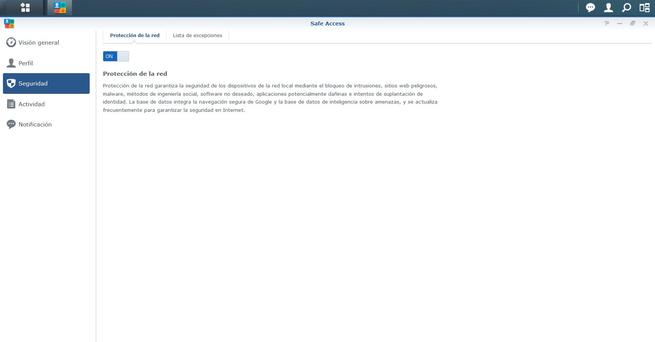

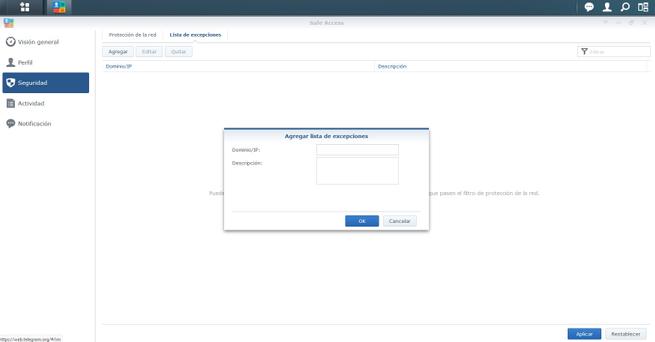

Seguridad

En la sección de «Seguridad» podremos habilitar un sistema de protección de la red, para garantizar la seguridad a los dispositivos de la red local. Esto nos permitirá bloquear intrusiones externas, sitios web peligrosos, malware, software no deseado, e incluso intentos de suplantación de identidad. Esta función se actualiza frecuentemente para garantizar la seguridad en Internet. Safe Access nos permite crear una lista de direcciones IP de excepciones, donde no se le aplique esta característica de seguridad.

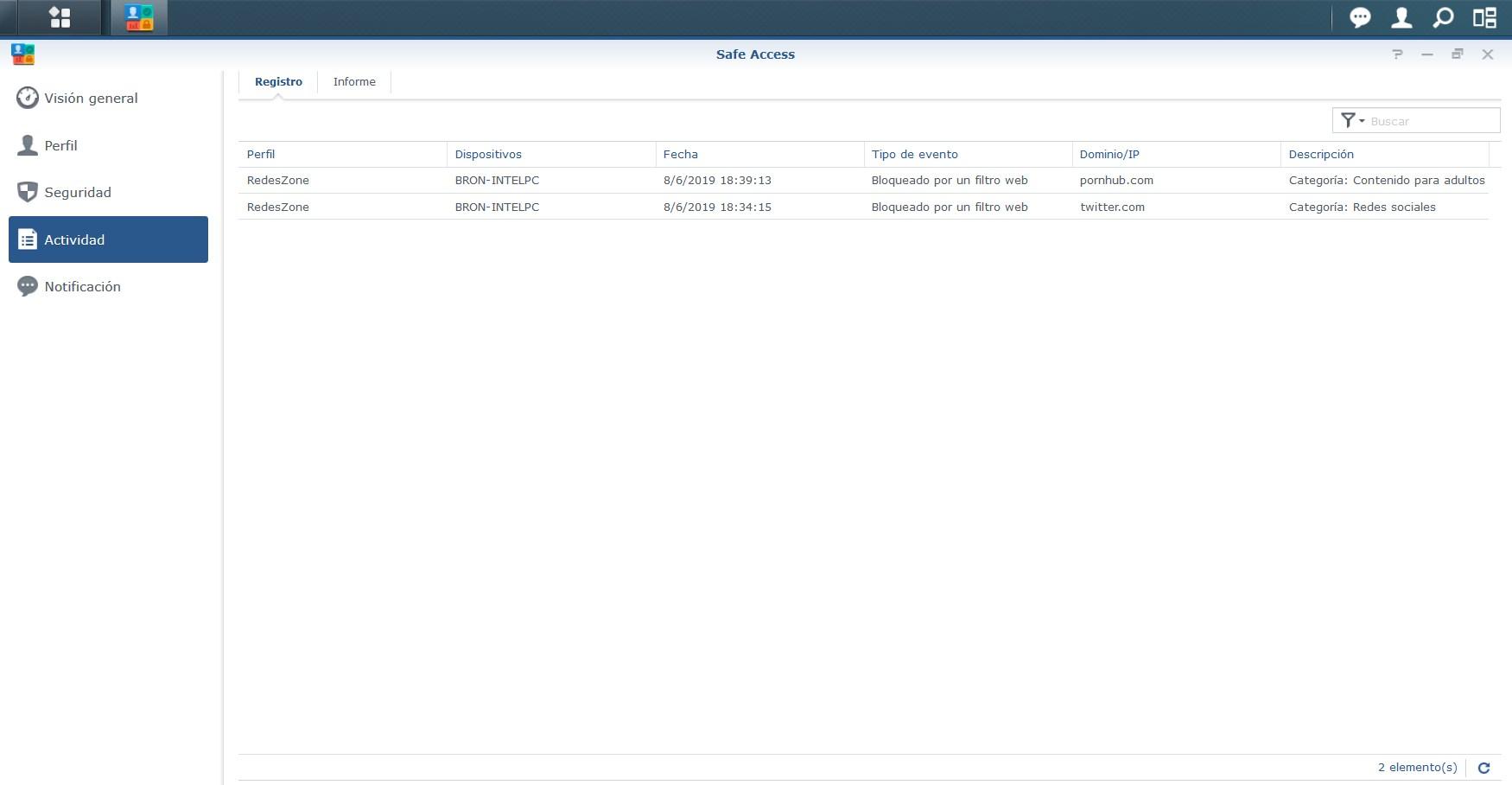

Actividad

En la sección de «Actividad» es donde vamos a ver todas las violaciones de las reglas que han ocurrido en el control parental. Nos indicará el perfil que se ha utilizado para bloquear el acceso, el dispositivo que ha intentado acceder, la fecha y hora de intento de acceso, el tipo de evento, la dirección IP/dominio al que hemos intentado acceder, y a qué categoría pertenece dicha web a la que hemos intentado acceder.

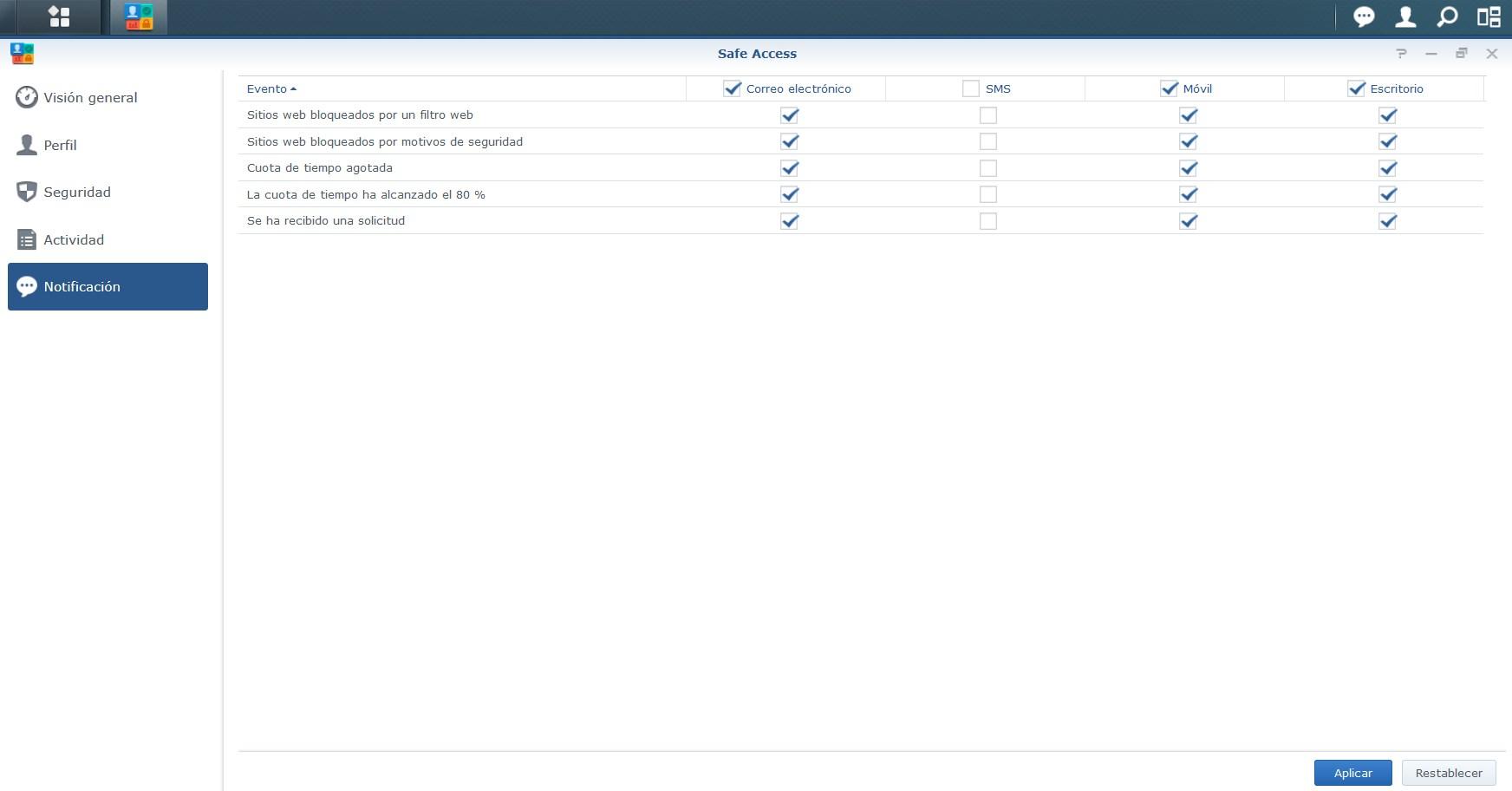

Notificación

Synology tiene un firmware SRM que nos notificará si ocurre cualquier suceso, y Safe Access también ha heredado estas notificaciones. Gracias a esta opción de SRM, podremos recibir notificaciones de diferentes eventos del Safe Access a través de email, SMS, notificaciones Push en el móvil, y también notificaciones en el escritorio del propio SRM de Synology.

Hasta aquí hemos llegado con este completo análisis y manual de configuración de Safe Access, el control parental avanzado de Synology incorporado por defecto en su sistema operativo para routers SRM.

En RedesZone hemos realizado un completo análisis del router Synology MR2200ac, donde podréis ver en detalle todas las especificaciones del equipo, el rendimiento real de Internet, Wi-Fi y puerto USB 3.0, así como todas las opciones de configuración disponibles en el firmware.