El concepto de que Linux no tiene virus ya desapareció hace tiempo. A día de hoy es posible encontrar malware y vulnerabilidades para cualquier sistema operativo, tanto para Windows como para macOS e incluso Linux, aunque sí debemos admitir que para este sistema operativo las amenazas son bastante menos frecuentes que para los dos anteriores, especialmente Windows. La mayoría del malware para sistemas Linux se centra en el minado de criptomonedas y en crear botnets a partir de equipos vulnerables. Sin embargo, en esta ocasión vamos a hablar de uno de los spyware más complejos diseñados para espiar a los usuarios de Linux: EvilGnome.

EvilGnome es un nuevo spyware detectado para sistemas operativos Linux que se esconde como una extensión para el escritorio GNOME (el escritorio más utilizado entre los usuarios de este sistema operativo) y que, cuando infecta un ordenador, puede hacer prácticamente cualquier cosa con él, desde tomar capturas de pantalla hasta robar archivos individuales, grabar audio y vídeo e incluso descargar módulos para obtener más funcionalidades. Podéis visitar nuestro tutorial sobre solucionar errores de escritorio remoto si no conecta.

EvilGnome: un complejo spyware para Linux que, además, no lo detecta ningún antivirus

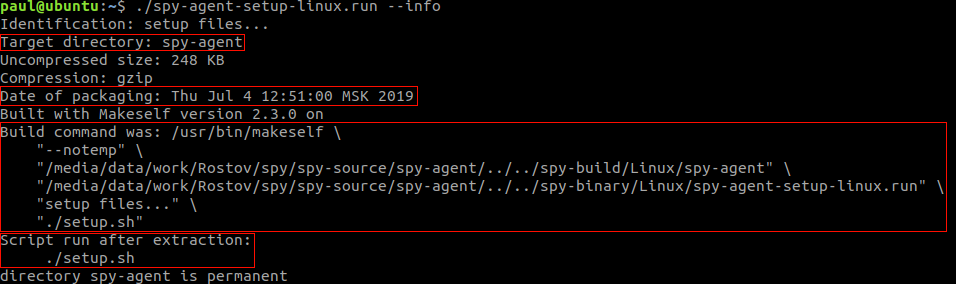

Este spyware se distribuye a través de Internet como una supuesta extensión para GNOME en forma de un archivo auto-extraíble que, al ejecutarlo, genera todos los datos necesarios para que la infección tenga lugar. El paquete genera un fichero, setup-sh, que contiene todas las instrucciones necesarias para el funcionamiento del spyware.

Los diferentes módulos que ejecuta este spyware son:

- ShooterSound: hace uso de PulseAudio para capturar el micrófono del usuario y subir las grabaciones al servidor de control.

- ShooterImage: usando la librería Cairo toma capturas de pantalla y las sube al servidor de control remoto.

- ShooterFile: escanea periódicamente los discos duros para detectar nuevos ficheros creados y los envía al servidor de control.

- ShooterPing: este módulo permite a los piratas informáticos controlar el spyware de forma remota, además de descargar y ejecutar nuevos archivos o módulos para llevar el ataque informático a un nuevo nivel.

- ShooterKey: un módulo que implementa un keylogger, aunque no funciona ya que su desarrollo no fue finalizado.

Los ficheros de EvilGnome se esconden dentro de la ruta /.cache/gnome-software/gnome-shell-extensions/de manera que las víctimas no sospechen de él al pensar que se trata de una extensión para este escritorio. Además, cuando se infecta el ordenador se crea una tarea programada en cronjob que ejecuta cada minuto el script gnome-shell-ext.sh, script que comprueba si se está ejecutando el spyware y, de no ser así, vuelve a lanzarlo.

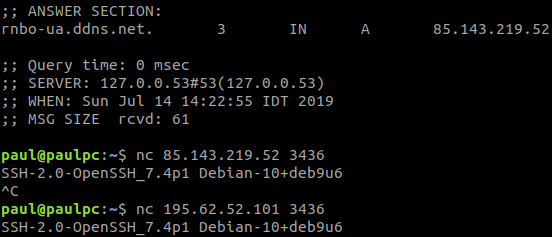

Junto con los módulos del spyware se encuentra un fichero, rtp.dat, que contiene toda la información para conectarse al servidor de control remoto C2 controlado por los piratas informáticos. La conexión con este servidor se realiza siempre de forma segura utilizando una clave RC5.

Cómo saber si mi ordenador o servidor Linux ha sido infectado por EvilGnome

Como ya hemos explicado, este spyware se esconde en el ordenador de las víctimas como una extensión de GNOME para intentar no levantar sospechas. Por ello, una de las formas más sencillas de saber si estamos o no infectados es comprobar si existe el ejecutable «gnome-shell-ext» dentro de la ruta «~/.cache/gnome-software/gnome-shell-extensions».

Como los antivirus para Linux no sirven de nada frente a esta amenaza, en caso de estar infectados lo que debemos hacer es eliminar todo el rastro de este malware en la ruta antes mencionada. Además, también se recomienda bloquear el puerto 3436 utilizado por el spyware para conectarse al servidor remoto y bloquear las IPs que podemos encontrar en el fichero rtp.dat.

Se cree que este malware puede estar relacionado con Gamaredon, un grupo de piratas informáticos que actúa desde Rusia, aunque no se ha podido demostrar su conexión aún. Lo que sí está claro es que este spyware no está terminado, sino que por alguna razón se ha filtrado en una fase temprana de desarrollo.

Es posible que, dentro de un tiempo, EvilGnome vuelva a la red mucho más complejo y peligroso que ahora, por lo que debemos extremar precauciones.