En sistemas operativos basados en Linux, el firewall por excelencia que utilizas es iptables, no obstante, también es posible que utilices nftables que es la evolución de iptables mucho más eficiente y con una sintaxis mucho más «humana», sin embargo, no todo el mundo utiliza todavía nftables. Hoy os vamos a explicar cómo configurar un firewall en servidores Linux haciendo uso de Ferm (For Easy Rule Making), un frontend de iptables que nos permitirá añadir reglas al firewall de manera muy fácil, rápida y sencilla, sin tener que aprendernos la sintaxis de iptables.

Uno de los frontend de iptables más populares es ufw, ampliamente utilizado por los administradores de sistemas y redes para configurar de manera fácil y rápida sus firewalls.

Instalación y puesta en marcha de Ferm

La instalación de Ferm es realmente sencilla, actualmente se encuentra en la mayoría de repositorios de las diferentes distribuciones basadas en Linux, en nuestro caso hemos utilizado la última versión de Debian para realizar todas las pruebas que os vamos a enseñar. Para instalar este programa que es un frontend de iptables, debemos ejecutar la siguiente orden:

sudo apt install ferm

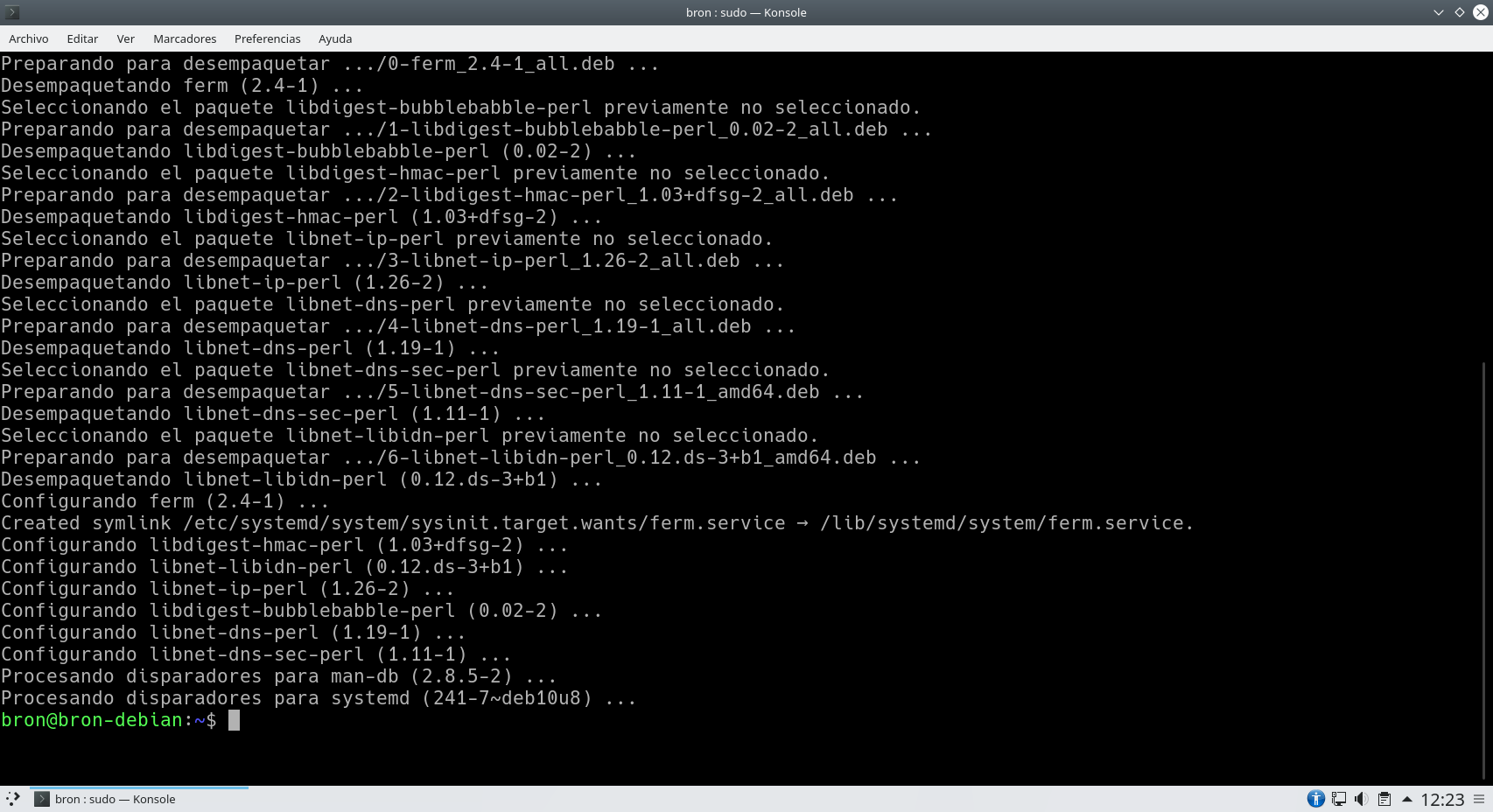

Una vez que ejecutemos esta orden, deberíamos ver algo como esto, donde se nos mostrará los paquetes adicionales que tenemos que instalar, básicamente tenemos que instalar Perl para poder ejecutar correctamente este programa.

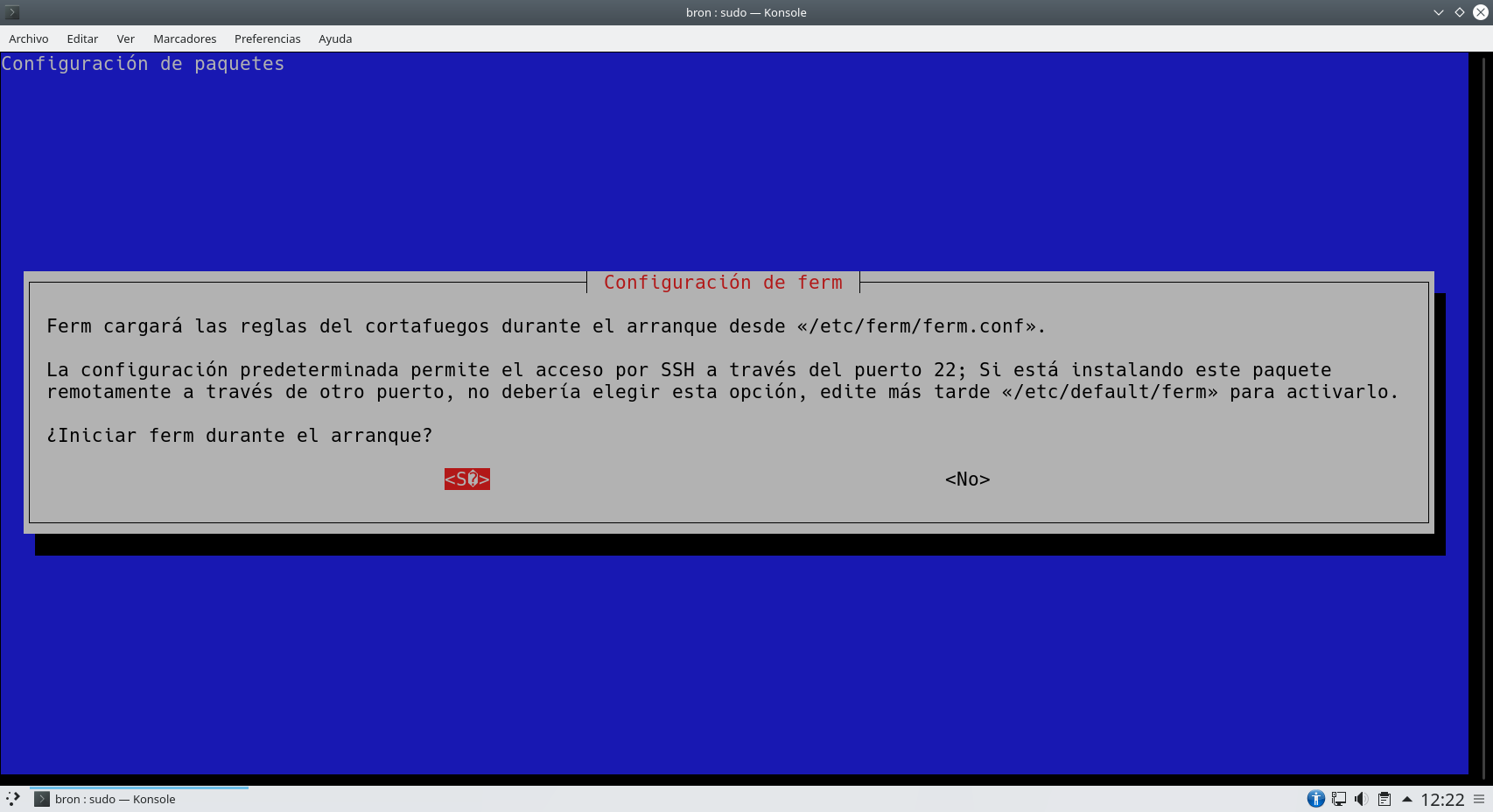

El instalador de Ferm nos va a indicar que cargará las reglas del firewall durante el arranque desde la ruta /etc/ferm/ferm.conf, es decir, todo lo que haya en este archivo se pasará automáticamente a iptables para permitir o denegar el tráfico de red. La configuración predeterminada de este firewall nos permite tener acceso por SSH de forma remota a través del puerto 22, si no tienes el SSH configurado en este puerto, entonces tendrás que editar los valores por defecto y pulsar sobre «no» para que no arranque, de lo contrario, perderás la conectividad.

Una vez que hayamos elegido sí o no, apt se encargará de terminar de instalar todos los paquetes adicionales que necesitamos para hacer funcionar este programa.

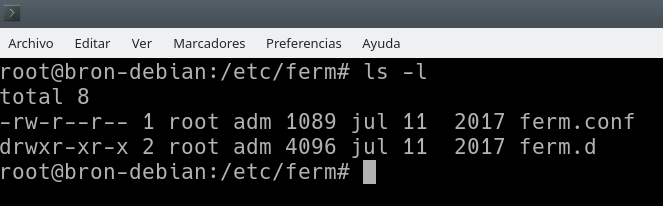

Una vez instalado, podremos irnos a la ruta de /etc/ferm/ y veremos tanto el archivo de configuración llamado ferm.conf, como también un directorio llamado ferm.d donde podremos incorporar nuestros archivos de configuración de ferm para importarlos, esto nos permite tener una mayor modularidad.

Ferm ya viene de forma predeterminada con una lista de reglas que podemos eliminar en cualquier momento, pero esto nos ayudará a tratar con la sintaxis de este frontend de iptables, por tanto, nos servirá de bastante ayuda. Si nos fijamos en la sintaxis, veremos que es similar a nftables, pero está basado en iptables.