Cómo influye el tiempo en la divulgación de vulnerabilidades y explotación

En un informe sobre lo que sucede después de que se descubre una nueva vulnerabilidad de software. nos muestra cómo debe hacerse una divulgación responsable de vulnerabilidades y el desarrollo de exploits. Por lo tanto, cómo se realice esa divulgación de vulnerabilidades en relación con el tiempo en que se hagan públicas, puede hacer que beneficie más al atacante o al defensor. En la actualidad, los investigadores de seguridad que buscan vulnerabilidades realizan una labor muy importante. Gracias a ellos, se encuentran brechas de seguridad que se pueden parchear antes de que las utilicen los ciberdelincuentes. Por eso motivo, estos investigadores crean exploits que demuestran que ese fallo de seguridad existe.

El problema es que, en cuanto se hagan públicas esas vulnerabilidades o exploits, según el margen de tiempo que demos, pueden ayudar más a los administradores de TI para darles tiempo a solucionar todos los fallos en su infraestructura, o beneficiar a los ciberdelincuentes para que exploten ese fallo de seguridad que se acaba de descubrir.

La divulgación de vulnerabilidades y exploits en relación con el tiempo

En una investigación conjunta realizada por Kenna Security y el Instituto Cyentia, analizaron cómo afecta el tiempo en la divulgación de vulnerabilidades o exploits, y cuándo beneficia más al atacante o al defensor. Así, examinaron cómo estas prácticas comunes que utilizan los investigadores de seguridad pueden afectar a la seguridad general de las redes de TI corporativas. Según el momento en que den a conocer las conclusiones de sus investigaciones, pueden afectar negativamente o positivamente a la seguridad de nuestras empresas.

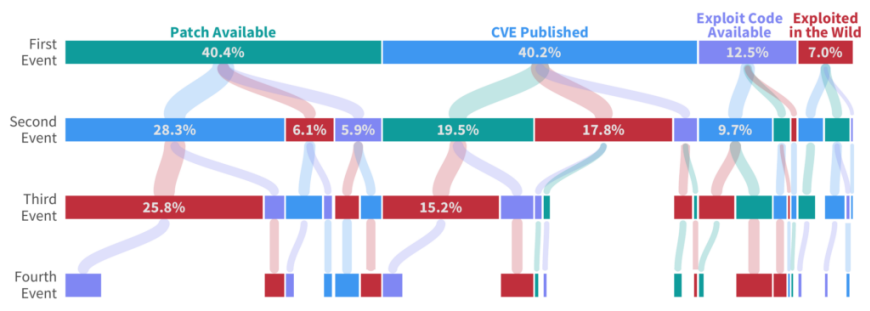

La investigación también desvela que hay períodos de tiempo en los que los atacantes tienen el impulso frente a los defensores, independientemente de cuándo se lanza un parche. A veces, a algunas empresas no les da tiempo a instalar el parche antes de que los ciberdelincuentes realicen su ataque. El equipo de investigación para cada vulnerabilidad trazó su ciclo de vida durante un periodo de 15 meses. Aquí tenemos un desglose de todas las secuencias observadas en el ciclo de vida de la vulnerabilidad. Así, vemos desde cuándo se descubrió hasta cuándo finalmente fue explotado.

Aquí se observó que, únicamente el 16% de los CVE estudiados, siguió la secuencia más común de reservado, parcheado, escaneado, publicado y explotado. De la investigación también se sacaron otras conclusiones como:

- El 60% de las vulnerabilidades tienen un parche antes de la publicación oficial del CVE y aumenta al 80% a los pocos días.

- Un 80% de las vulnerabilidades se detectan en un entorno activo dentro de los dos días posteriores al lanzamiento del parche.