Facebook dispone de varias funciones añadidas de seguridad que mejoran la seguridad de las cuentas de los usuarios frente a ataques. Una de estas medidas de seguridad es un token de acceso temporal que se utiliza en aplicaciones como Candy Crush Saga que, una vez que el usuario acepta la aplicación, funciona como una «cuenta temporal» de manera que la aplicación no tiene acceso a los credenciales originales del usuario de forma directa.

Dependiendo del tipo de aplicación de que se trate, los tokens de acceso a la API pueden tener unos permisos u otros, por ejemplo, los token de acceso de las aplicaciones fiables de Facebook pueden hasta escribir mensajes en el tablón. Estos token son bastante sensibles ante los ataques ya que cualquiera que tenga acceso a ellos puede utilizar esta «cuenta temporal» para acceder a la cuenta de Facebook de la víctima y llevar a cabo cualquier acción en nombre del usuario mientras dicho token sea válido.

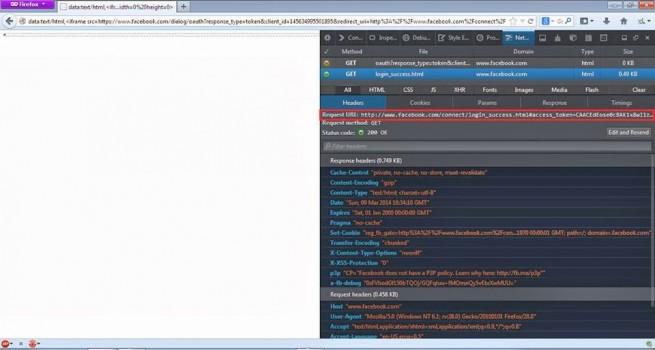

El intercambio de estos tokens entre los usuarios y las aplicaciones no está cifrado, por lo que cualquier usuario que lleve a cabo un ataque man-in-the-middle a la red podría tener fácilmente acceso a estos datos y suplantar sin mucha dificultad la identidad de la víctima.

La única forma de protegerse de estos ataques es que los desarrolladores de las aplicaciones de Facebook implementen y utilicen conexiones HTTPS cifradas en todos sus procesos de autenticación e intercambio de datos privados desde sus servidores. Mientras esto no ocurra, esta vulnerabilidad estará presente y permitirá suplantar fácilmente identidades de Facebook a través de un token de acceso temporal de una aplicación.

Según Facebook, obligar a las aplicaciones a utilizar el protocolo HTTPS no es práctico actualmente, por lo que la decisión final de utilizarlo o no recaerá en los desarrolladores.

¿Qué te parece esta vulnerabilidad? ¿Qué crees que puede hacer Facebook para evitar que esto ocurra?

Fuente: The Hacker News