Nunca cometas estos fallos con tu router o tu Wi-Fi irá muy mal

- 27 de abril, 2024 • 10:02

Cuando instalamos una VPN, no siempre funciona bien. Puedes notar que tiene cortes, que la velocidad no es adecuada o no puedes realmente saltarte un bloqueo geográfico. Sin embargo, es importante detectar problemas y no cometer errores. En este artículo vamos a hablarte del problema de tener una VPN que va lenta. Vamos a hablarte de por qué puede ser algo más peligroso que la propia limitación de velocidad.

Hay muchos problemas que pueden poner en riesgo la privacidad en Internet. Pueden afectar a las redes sociales, aplicaciones instaladas o servicios que usamos en nuestro día a día. En este caso, nos hacemos eco de un grave problema de privacidad que puede exponer Gmail en televisiones con Android. Google ha lanzado una solución y te vamos a explicar en qué consiste para que, en caso de que tengas un aparato de este tipo, lo corrijas cuanto antes.

¿Buscas mejorar la seguridad de tu vivienda? Una opción muy útil es contar con cámaras de seguridad. Te vamos a mostrar algunas alternativas que tienes en oferta, para que puedas elegir cuál se adapta mejor a lo que necesitas. Son aparatos que puedes ubicar en diferentes lugares y podrás lograr una mejora importante en cuanto a la protección, para evitar intrusiones y problemas en casa o negocio.

Una nueva amenaza pone en riesgo dispositivos con Android y es capaz de robar todo tipo de datos. Se trata de un troyano que se hace pasar por una actualización de Chrome. Por tanto, si tienes este navegador, podrías ser víctima. Te vamos a explicar exactamente cómo funciona y, lo más importante, qué debes hacer para protegerte y evitar problemas. Vamos a darte una serie de recomendaciones esenciales que puedes poner en práctica.

Os presentamos un completo análisis del router profesional ASUS ExpertWiFi EBG19P, un equipo que está diseñado para ser el router principal en negocios y pequeñas oficinas. Este modelo es un equipo realmente versátil gracias a sus especificaciones técnicas, no obstante, no incorpora conectividad Wi-Fi, por lo que, si necesitas conexión Wi-Fi en el negocio, tendrás que comprar el punto de acceso WiFi profesional EBA63, o cualquier otro equipo con Wi-Fi de la familia ExpertWiFi. Si quieres saber todo lo que es capaz de hacer este router, y el rendimiento real que es capaz de proporcionarnos, a continuación, os mostramos todos sus secretos.

Los Smart Trackers, como el SmartTag de Samsung o AirTag de Apple, son pequeños dispositivos que sirven para encontrar objetos. Se vinculan a través de Bluetooth y puedes comprobar, mediante el móvil, dónde tienes algo. Por ejemplo, es muy útil para colocarlo en el llavero y no perder nunca más las llaves. Te vamos a mostrar algunas opciones alternativas a las que son las más populares.

Chromecast es un producto de Google que permite convertir una televisión normal en inteligente. Es una opción económica, que permite enviar contenido desde el móvil. Simplemente necesitas conectarlo a un puerto HDMI. Con el paso del tiempo, han lanzado diferentes versiones. Sin embargo, no es la única marca que puedes encontrar. Por ello, en este artículo vamos a hablarte de algunas alternativas económicas que podrías utilizar para tu televisión.

El uso del Bluetooth no ha dejado de crecer en los últimos años. La tecnología ha mejorado, si comparamos con hace una década, y en parte es por el auge de dispositivo compatibles. Existen muchos auriculares Bluetooth, relojes inteligentes, sensores y otros muchos aparatos que usan esta tecnología para comunicarse. Ahora bien, lo cierto es que hay aparatos que no tienen Bluetooth de forma predeterminada y vamos a mostrarte qué opciones tienes.

Tener dispositivos de domótica en casa, es algo que está cada vez más extendido. Aporta diferentes beneficios, ya que podemos automatizar tareas, acceder a dispositivos de forma remota o vincular aparatos entre sí. También podría llegar a ser una ventaja para ahorrar energía, aunque eso puede volver se en contra y ser más un gasto. De ello vamos a hablar en este artículo. Vamos a explicar si realmente la domótica puede ayudar a ahorrar en la factura de la luz o es un gasto extra.

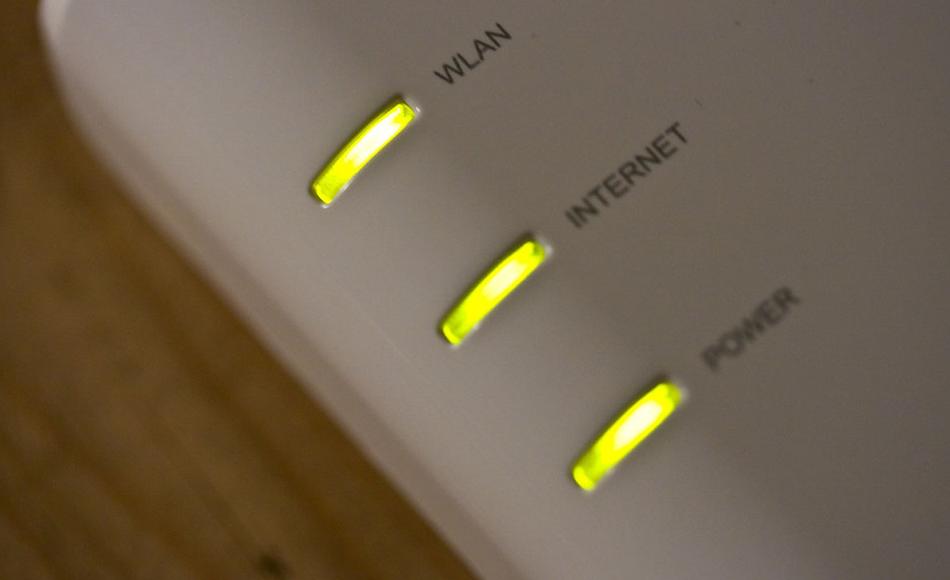

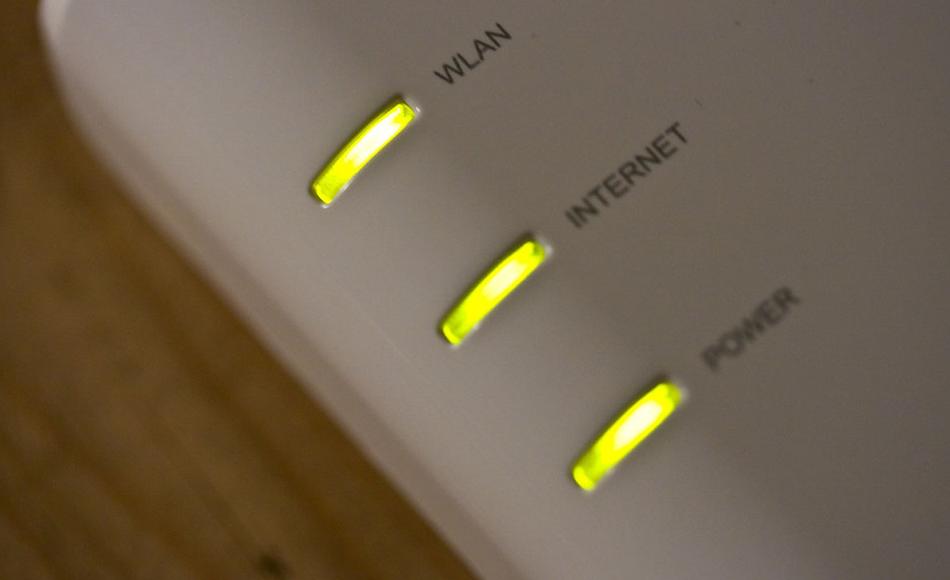

Aunque tener problemas con la conexión Wi-Fi puede pasar también en el ordenador, lo cierto es que es más habitual que ocurra en el móvil. Son dispositivos con más limitaciones, por lo que es más frecuente ver que la velocidad no es buena, que se corta o que tienes problemas para navegar en tu día a día, utilizar ciertas aplicaciones, etc. Te vamos a explicar los principales motivos, así como dar algunos consejos para solucionarlo.

Navegar por redeszone.net con publicidad personalizada, seguimiento y cookies de forma gratuita.

Para ello, nosotros y nuestros socios necesitamos tu consentimiento para el tratamiento de datos personales para los siguientes fines:

Las cookies, los identificadores de dispositivos o los identificadores online de similares características (p. ej., los identificadores basados en inicio de sesión, los identificadores asignados aleatoriamente, los identificadores basados en la red), junto con otra información (p. ej., la información y el tipo del navegador, el idioma, el tamaño de la pantalla, las tecnologías compatibles, etc.), pueden almacenarse o leerse en tu dispositivo a fin de reconocerlo siempre que se conecte a una aplicación o a una página web para una o varias de los finalidades que se recogen en el presente texto.

La mayoría de las finalidades que se explican en este texto dependen del almacenamiento o del acceso a la información de tu dispositivo cuando utilizas una aplicación o visitas una página web. Por ejemplo, es posible que un proveedor o un editor/medio de comunicación necesiten almacenar una cookie en tu dispositivo la primera vez que visite una página web a fin de poder reconocer tu dispositivo las próximas veces que vuelva a visitarla (accediendo a esta cookie cada vez que lo haga).

La publicidad y el contenido pueden personalizarse basándose en tu perfil. Tu actividad en este servicio puede utilizarse para crear o mejorar un perfil sobre tu persona para recibir publicidad o contenido personalizados. El rendimiento de la publicidad y del contenido puede medirse. Los informes pueden generarse en función de tu actividad y la de otros usuarios. Tu actividad en este servicio puede ayudar a desarrollar y mejorar productos y servicios.

La publicidad que se presenta en este servicio puede basarse en datos limitados, tales como la página web o la aplicación que esté utilizando, tu ubicación no precisa, el tipo de dispositivo o el contenido con el que está interactuando (o con el que ha interactuado) (por ejemplo, para limitar el número de veces que se presenta un anuncio concreto).

La información sobre tu actividad en este servicio (por ejemplo, los formularios que rellenes, el contenido que estás consumiendo) puede almacenarse y combinarse con otra información que se tenga sobre tu persona o sobre usuarios similares(por ejemplo, información sobre tu actividad previa en este servicio y en otras páginas web o aplicaciones). Posteriormente, esto se utilizará para crear o mejorar un perfil sobre tu persona (que podría incluir posibles intereses y aspectos personales). Tu perfil puede utilizarse (también en un momento posterior) para mostrarte publicidad que pueda parecerte más relevante en función de tus posibles intereses, ya sea por parte nuestra o de terceros.

El contenido que se te presenta en este servicio puede basarse en un perfilde personalización de contenido que se haya realizado previamente sobre tu persona, lo que puede reflejar tu actividad en este u otros servicios (por ejemplo, los formularios con los que interactúas o el contenido que visualizas), tus posibles intereses y aspectos personales. Un ejemplo de lo anterior sería la adaptación del orden en el que se te presenta el contenido, para que así te resulte más sencillo encontrar el contenido (no publicitario) que coincida con tus intereses.

La información sobre qué publicidad se te presenta y sobre la forma en que interactúas con ella puede utilizarse para determinar lo bien que ha funcionado un anuncio en tu caso o en el de otros usuarios y si se han alcanzado los objetivos publicitarios. Por ejemplo, si has visualizado un anuncio, si has hecho clic sobre el mismo, si eso te ha llevado posteriormente a comprar un producto o a visitar una página web, etc. Esto resulta muy útil para comprender la relevancia de las campañas publicitarias./p>

La información sobre qué contenido se te presenta y sobre la forma en que interactúas con él puede utilizarse para determinar, por ejemplo, si el contenido (no publicitario) ha llegado a su público previsto y ha coincidido con sus intereses. Por ejemplo, si hasleído un artículo, si has visualizado un vídeo, si has escuchado un “pódcast” o si has consultado la descripción de un producto, cuánto tiempo has pasado en esos servicios y en las páginas web que has visitado, etc. Esto resulta muy útil para comprender la relevancia del contenido (no publicitario) que se te muestra.

Se pueden generar informes basados en la combinación de conjuntos de datos (como perfiles de usuario, estadísticas, estudios de mercado, datos analíticos) respecto a tus interacciones y las de otros usuarios con el contenido publicitario (o no publicitario) para identificar las características comunes (por ejemplo, para determinar qué público objetivo es más receptivo a una campaña publicitaria o a ciertos contenidos).

La información sobre tu actividad en este servicio, como tu interacción con los anuncios o con el contenido, puede resultar muy útil para mejorar productos y servicios, así como para crear otros nuevos en base a las interacciones de los usuarios, el tipo de audiencia, etc. Esta finalidad específica no incluye el desarrollo ni la mejora de los perfiles de usuario y de identificadores.

El contenido que se presenta en este servicio puede basarse en datos limitados, como por ejemplo la página web o la aplicación que esté utilizando, tu ubicación no precisa, el tipo de dispositivo o el contenido con el que estás interactuando (o con el que has interactuado) (por ejemplo, para limitar el número de veces que se te presenta un vídeo o un artículo en concreto).

Se puede utilizar la localización geográfica precisa y la información sobre las características del dispositivo

Al contar con tu aprobación, tu ubicación exacta (dentro de un radio inferior a 500 metros) podrá utilizarse para apoyar las finalidades que se explican en este documento.

Con tu aceptación, se pueden solicitar y utilizar ciertas características específicas de tu dispositivo para distinguirlo de otros (por ejemplo, las fuentes o complementos instalados y la resolución de su pantalla) en apoyo de las finalidades que se explican en este documento.

Por solo 1,67€ al mes, disfruta de una navegación sin interrupciones por toda la red del Grupo ADSLZone: adslzone.net, movilzona.es, testdevelocidad.es, lamanzanamordida.net, hardzone.es, softzone.es, redeszone.net, topesdegama.com y más. Al unirte a nuestra comunidad, no solo estarás apoyando nuestro trabajo, sino que también te beneficiarás de una experiencia online sin cookies.