Hace dos meses os hablábamos de una suite de aplicaciones para Android para auditorías en nuestras redes y servicios, esta suite se llama dSploit. Vamos a profundizar más en dicha suite explicando cómo se usan las funciones que nos ofrece la aplicación. En primer lugar debemos resaltar que esta aplicación necesita de permisos root y tener busybox instalado en nuestro sistema.

Si cumplimos dichas especificaciones procedemos a descargar la suite en nuestro dispositivo Android, ya sea una tablet o un smartphone. Para descargarlo lo hacemos desde la web principal de los desarrolladores de Dsploit.

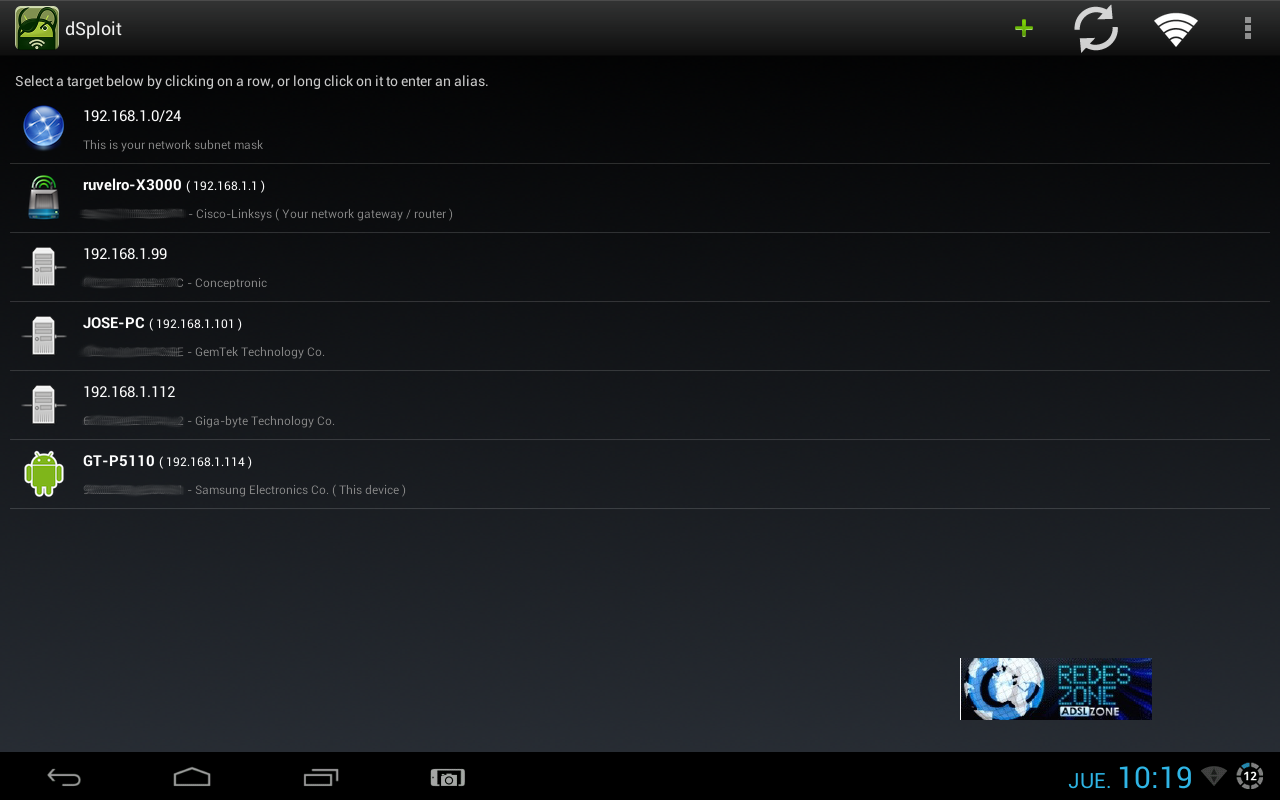

Una vez descargado el apk e instalado en nuestro sistema ejecutamos la aplicación. Nos pedirá permisos de root los cuales se los tenemos que aceptar para comenzar a utilizar la aplicación. Tras un breve escaneo de la red nos aparecerá la pantalla principal de la suite con tres apartados:

- Máscara de subred.

- Wifi al que estamos conectado

- Eelementos conectados a nuestra red

- Nuestro propio dispositivo.

Más adelante analizaremos lo que podemos hacer con dichas entradas.

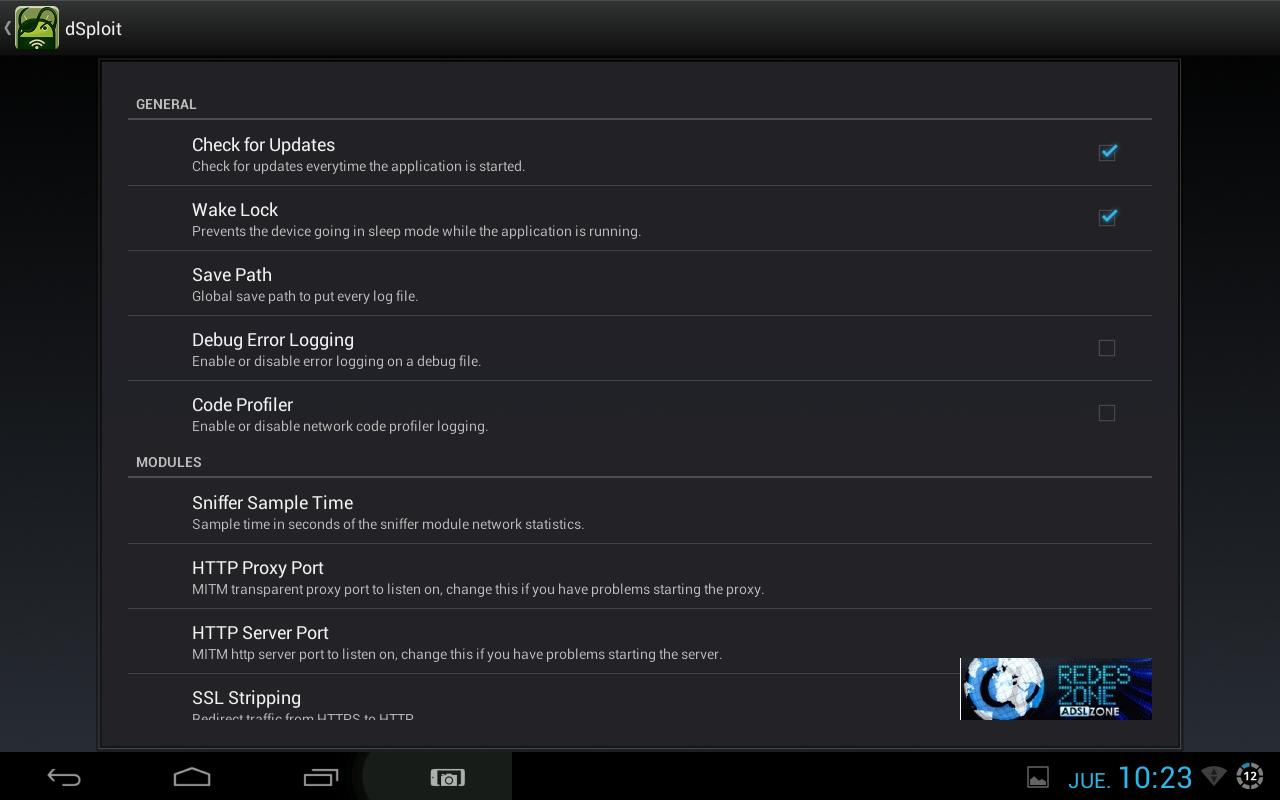

En primer lugar vamos a echar un vistazo a las preferencias de dicha aplicación. Para ello abrimos el menú en la pantalla principal y seleccionamos «settings». Nos aparecerá una pantalla con las preferencias de dicha suite.

En dicha pantalla podemos destacar 3 apartados:

- Check for updates, útil para tener la última versión de la app.

- Wake Lock, sirve para evitar que el sistema entre en suspensión, pero gasta más batería.

- Password Snife File, podemos establecer el nombre del archivo donde se guardarán contraseñas y cookies.

Por defecto viene bien configurado, pero no está de mal saber los apartados que podemos modificar. Algunos problemas pueden hacer que el Wi-Fi no funcione bien en el portátil.

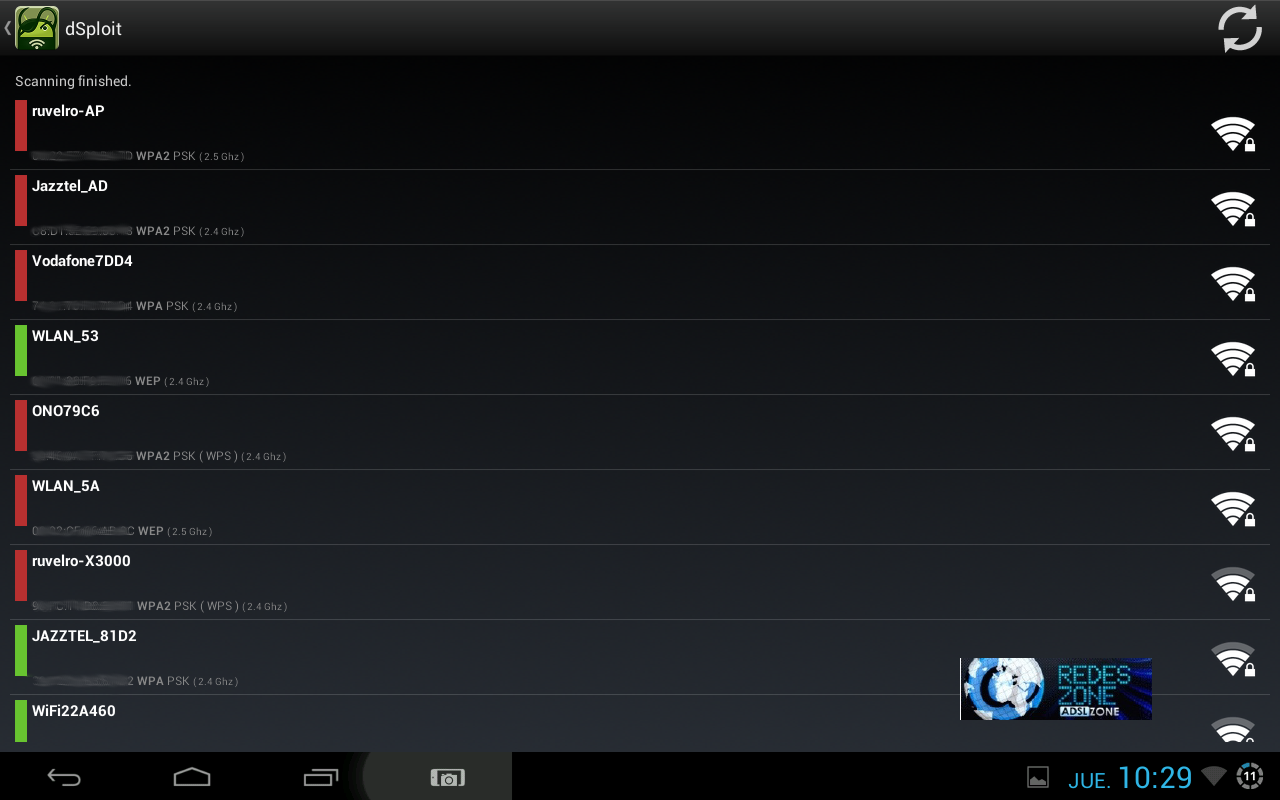

Para analizar dicha suite vamos a empezar por lo más básico, comprobar la seguridad de nuestra red Wifi. Para comenzar con la auditoría de nuestro wifi debemos pulsar sobre el icono con forma de señal de wifi en la parte superior de la pantalla principal y nos aparecerá un listado con todas las redes visibles que tenemos al alcance.

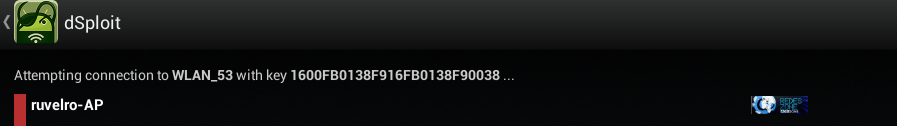

Las redes que poseen un rectángulo rojo significan que tienen una clave segura y no podemos crackearlas (por ejemplo ruvelro-AP y ruvelro-x3000), sin embargo, las redes con un rectángulo verde son susceptibles a un crackeo para sacar la clave y poder conectarnos a ellas (por ejemplo WLAN_53).

El crackeo se realiza mediante algún bug que se haya descubierto en la seguridad de los routers o mediante un diccionario que asocia las MAC y el SSID con las claves por defecto. Para evitar que nuestra red pueda ser crackeada con una aplicación similar a esta es recomendable cambiar manualmente la clave por defecto que traiga nuestro router y establecer una propia, la cual será más segura y probablemente más fácil de recordar.

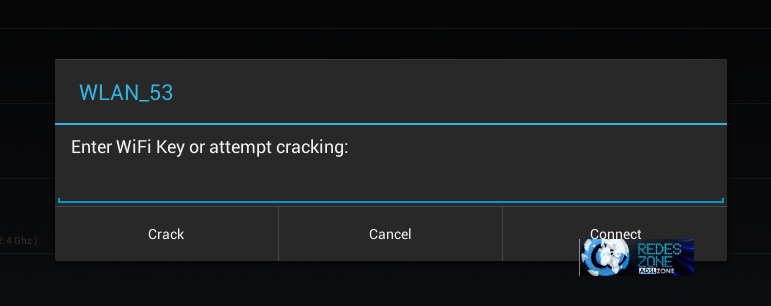

Vamos a comprobar cómo podemos sacar la clave de nuestro router WLAN_53 conectado y reseteado para realizar dichas pruebas. Desde la ventana de exploración de las redes pulsamos sobre nuestra red y nos aparecerá una ventana similar a esta.

Si nuestra red no puede ser crackeada nos aparecerá una ventana idéntica pero sin la opción de crack, la cual nos pedirá la clave para conectarnos a dicha red directamente.

Si pulsamos sobre crack, en la parte superior de la pantalla nos aparecerá un mensaje que nos indica que se está intentando conectar a la red con la primera clave del diccionario por defecto. El programa realizará intentos con las diferentes claves hasta que consiga establecer conexión.

Tras un rato de espera nos mostrará éxito (o fracaso) en la conexión y de ser correcta la conexión nos mostrará la clave con la cual se ha conseguido conectar.

Volvemos a la pantalla principal de la aplicación y podremos observar, como hemos dicho, los dispositivos conectados a nuestra red para desde allí poder realizar las auditorías correspondientes.