Hoy en día la forma más habitual de conectarse a Internet es mediante la utilización de una conexión Wi-Fi. Uno de los puntos que nos fijamos más es en la cobertura que nos ofrece esa red inalámbrica. Aquí va a influir mucho tanto el canal elegido, la calidad del router y las barreras arquitectónicas que tenga que superar. El otro aspecto en el que nos fijamos es en la seguridad, y aquí influye tanto el cifrado escogido y la longitud y complejidad de la contraseña elegida. En este tutorial, vamos a explicar qué podemos hacer para conectarnos a una red Wi-Fi oculta y si mejora o no la seguridad de la red inalámbrica.

Lo primero que vamos a ver es qué es una red Wi-Fi oculta y qué beneficios e inconvenientes puede tener. Además, veremos cómo podemos crear una red red Wi-Fi oculta en nuestro router. También veremos cómo conectarnos a una red inalámbrica oculta tanto en Windows 10 como en Android. Por último, veremos si podrían ser detectadas utilizando algún software especial.

Qué es una red Wi-Fi oculta: ventajas e inconvenientes

Las redes Wi-Fi tienen un identificador o nombre de red que es público. Así viene establecido en la configuración de fábrica del router, y por lo tanto, todos podrían verlo. Ese nombre que damos a nuestra red Wi-Fi es conocido como SSID, y nos va a permitir identificar y distinguir nuestra conexión inalámbrica del resto de redes WiFi que haya a nuestro alrededor.

No obstante, ese nombre de red Wi-Fi se puede hacer invisible cambiando unos parámetros del router y entonces tendremos una red Wi-Fi oculta. A partir de ese momento, el nombre de nuestra red Wi-Fi desaparecerá del listado de redes Wi-Fi disponibles y nuestra forma de conectarnos cambiará de forma drástica. Así, tendríamos que seguir unos pasos diferentes, porque no podremos pinchar o tocar sobre el nombre de nuestra red e introducir la contraseña. La forma de conectarse a una red Wi-Fi oculta sería de esta forma:

- Tendríamos que escribir manualmente el nombre o SSID de nuestra Wi-Fi. Esta sería la principal novedad.

- Tendríamos que poner el cifrado de seguridad que utiliza ese router o punto de acceso.

- Meteríamos la contraseña como con cualquier red Wi-Fi. Aquí no habría cambios.

Ventajas

Actualmente, en sí, no hay ninguna ventaja de utilizar una red WiFi oculta. Tal vez la única ventaja que podemos tener es que no aparecerá en el listado de redes WiFi de los diferentes dispositivos inalámbricos, como los de nuestros vecinos.

Sin embargo, con software específico de auditorías de redes WiFi podremos ver y saber fácilmente qué nombre de red SSID tiene una red WiFi oculta, por lo que no tendremos ningún tipo de seguridad adicional. En este caso, no tenemos «seguridad por oscuridad» porque hay herramientas gratuitas que son capaces de mostrarnos el SSID de una red WiFi oculta.

Y es que, aunque de primeras puedas parecer que es un buen método para mejorar la seguridad de la conexión, lo cierto es que no es así. Y todo porque este tipo de herramientas que mencionábamos tienen las funciones necesarias para descubrir el nombre de la red inalámbrica, aunque lo pongamos en oculto.

Inconvenientes

Los inconvenientes de tener una red WiFi oculta son varios, lo primero es que tendremos que introducir de forma manualmente en todos los dispositivos tanto el SSID como la contraseña. Es posible que algunos dispositivos no sean compatibles con redes WiFi ocultas, como las cámaras IP Cloud o los enchufes inteligentes, por lo que deberías asegurarte de su compatibilidad. De lo contrario, no podrás usar la conexión inalámbrica de tu router.

Por último, todos los clientes inalámbricos donde hayamos configurado esta red WiFi oculta, lo cierto es que estarán enviando continuamente pequeños paquetes para saber si se pueden conectar a la red WiFi oculta que tienen configurada, o de lo contrario, están fuera del alcance. Esto último podría ser un riesgo para nuestra privacidad. Por lo que es un factor que debes tener en cuenta en todo momento al usar una conexión oculta.

Configurar una red WiFi oculta desde el router

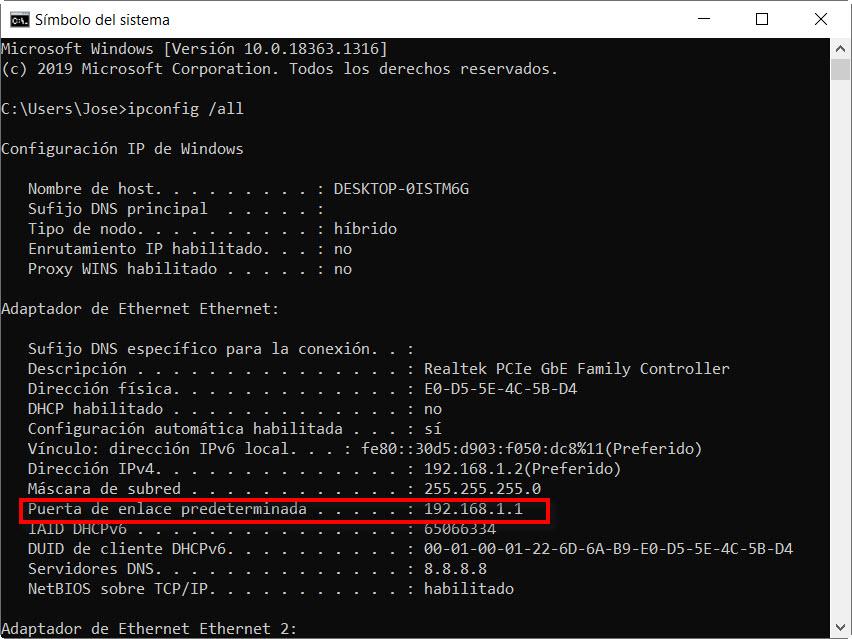

Lo primero que necesitamos para acceder a la configuración del router es conocer la IP del router o puerta de enlace predeterminada. Esto lo haríamos con una ventana símbolo de sistema a la que podéis acceder desde el menú de inicio de Windows. Allí bastaría con introducir el comando «ipconfig /all» y presionar enter.

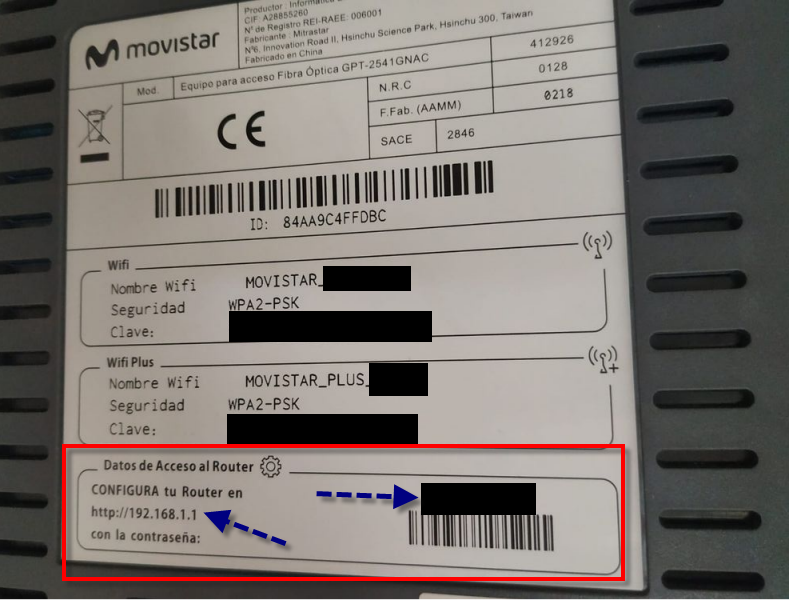

Luego abrimos nuestro navegador habitual, ponemos la IP del router y a continuación, introducimos el usuario y contraseña que nos correspondan. Si no lo hemos cambiado, suele encontrarse en una pegatina que viene debajo del router.

No obstante, desde RedesZone y para mayor seguridad, recomendamos cambiar las claves que vienen por defecto, tanto para entrar al router como la contraseña de la red Wi-Fi.

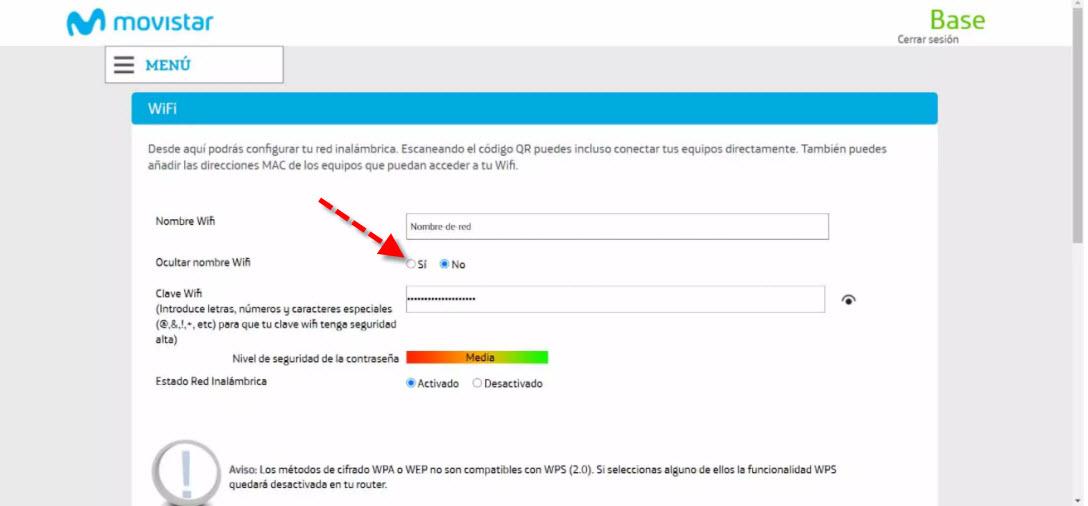

Como ejemplo, vamos a escoger un router HGU de Movistar. El apartado que permite tener una red Wi-Fi oculta suele estar dentro de las opciones del Wi-Fi. Habitualmente consiste en activar una casilla que se llama «Ocultar nombre Wi-Fi, Ocultar SSID, Hide SSID» o algún nombre similar

En el caso de este router HGU sería activar la casilla «Sí» del apartado «Ocultar nombre Wi-Fi«. Entonces, a partir de ese momento tendremos una red Wi-Fi oculta y también cambiará nuestra de forma de hacer las cosas.

Conectarse a una red WiFi oculta en PC

La forma de añadir una red inalámbrica la vamos a tener que hacer de forma diferente. Por lo que en función del sistema operativo que vayas a utilizar, como Windows, Linux o macOS, los pasos a seguir serán diferentes. Y es que los ajustes son diferentes, ya que estamos ante distintos sistemas operativos. Por lo que los pasos a seguir van a ser diferentes:

En Windows

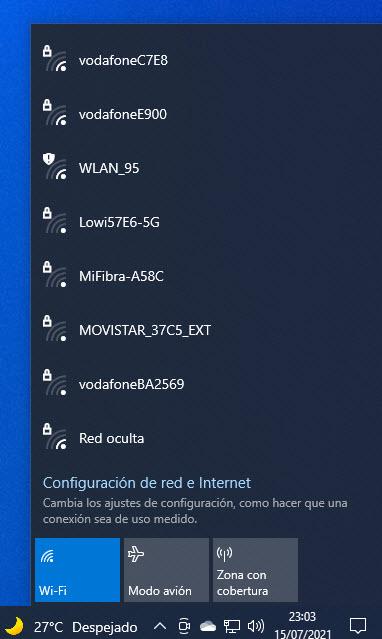

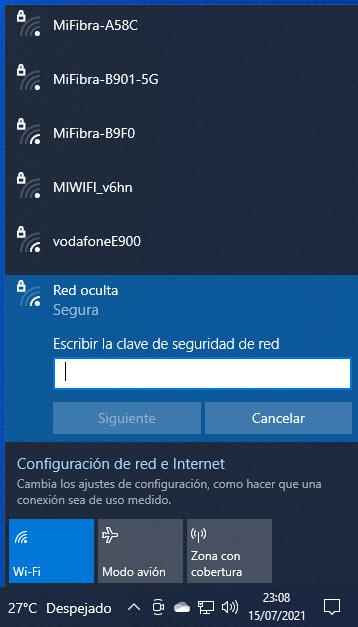

Si tienes un PC Windows, hay una serie de pasos que debes seguir para completar la conexión sin problemas, ya que ahora no vas a poder mirar directamente las redes WiFi disponibles, ya que el SSID ya no aparece. Para ello, tendremos que buscar un icono de red Wi-Fi en el que deberá aparecer el nombre de Red oculta, la seleccionamos y pulsamos el botón Conectar.

Luego tenemos que poner el nombre de nuestra red oculta y pulsar en el botón Siguiente.

A continuación, ponemos la clave de seguridad de nuestra conexión inalámbrica y pulsamos otra vez en Siguiente.

Tras introducir la clave correcta, ya estaríamos conectados a la red Wi-Fi oculta y podríamos tener conexión a Internet. Cómo habéis podido apreciar, necesitamos introducir tanto el SSID de la red inalámbrica que está configurada como oculta, como también la contraseña de acceso a la red WiFi. De esta manera conseguiremos establecer la conexión con la red inalámbrica que hemos ocultado de nuestro router.

En Mac

Al no mostrarse el nombre de la red, será algo más complejo que puedas conectar el Mac al WiFi, pero no es imposible. Solamente hace falta saber el nombre de la red, el tipo de seguridad y la contraseña. Después de tener en cuenta esta información, debes hacer lo siguiente:

- Toca en el icono de estado de Wi-Fi de la barra de menús.

- Luego haz clic en “Otras redes” y pulsa en Otra en la lista de “Otras redes”.

- Escribe el nombre de la red.

- Ya en el menú de Seguridad, selecciona el tipo.

- A continuación, escribe la contraseña.

- Por último, haz clic en Acceder.

Ten en cuenta que los campos que se muestran pueden variar en función del tipo de seguridad inalámbrica de la red. Es posible que no necesites introducir todos estos campos. Por otro lado, Si el icono de estado de Wi-Fi no está en la barra de menús, tendrás que echar un ojo a cómo se usa el menú de estado de Wi-Fi.

En Linux

Desde Linux también es posible conectarnos a una red WiFi que está oculta, al igual que sucede en Windows o macOS. Por lo que, para esto, hay que conocer los datos de la conexión inalámbrica. De lo contrario no será posible establecer la conexión en nuestro PC con Linux. Una vez los sepas, deberás seguir estos pasos desde el ordenador:

- Ve al menú del sistema.

- Toca sobre la pestaña WiFi.

- Pulsa en All Networks.

- Después, hay que tocar en el botón de menú en la esquina superior derecha y seleccionar Conectar a una red oculta.

- Selecciona Nueva para crear una nueva conexión.

- Escribe los datos de la red, es decir, el SSID, la contraseña, etc. Todos los datos que te pida el sistema para establecer la conexión.

- Por último, pulsa en Conectar.

Conexión a red WiFi oculta desde un Android o iPhone

Los PCs no son los únicos equipos desde los cuáles vas a poder establecer una conexión con la red WiFi oculta, desde los smartphones también tienes esta alternativa. Para ello, te explicamos los pasos que debes seguir en Android e iOS:

En Android

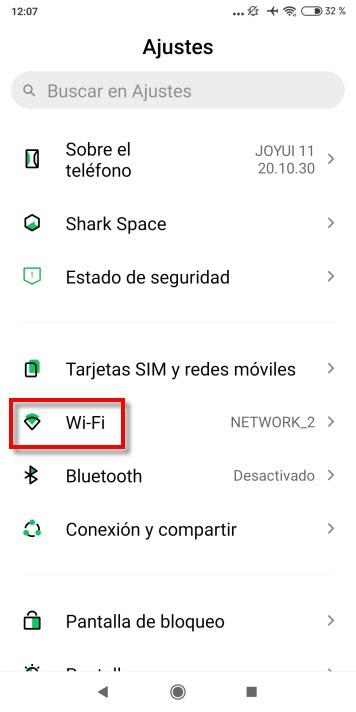

Usando nuestro smartphone o tablet con sistema operativo Android, también podríamos conectarnos a una red Wi-Fi oculta. Lo primero que tendríamos que hacer es ir a «Ajustes» y buscar el apartado «Wi-Fi«.

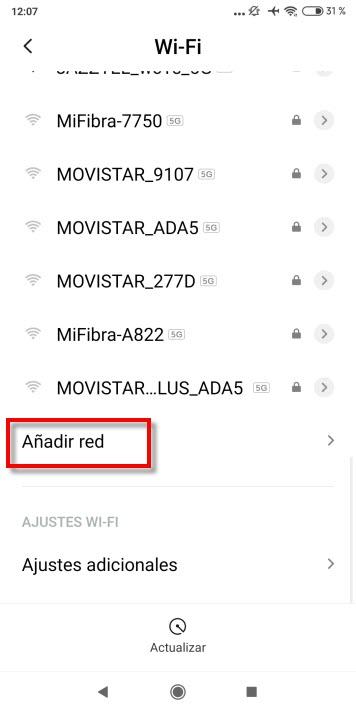

Una vez dentro de este apartado, veremos todas las redes inalámbricas disponibles. Seguramente sean muchas y, por lo tanto, es muy posible que tengamos que desplazarnos hasta abajo del todo. Allí encontraremos una opción que se llama «Añadir manualmente una red» o algo parecido. En el caso del smartphone que he utilizado se llama «Añadir red» que también se utiliza mucho.

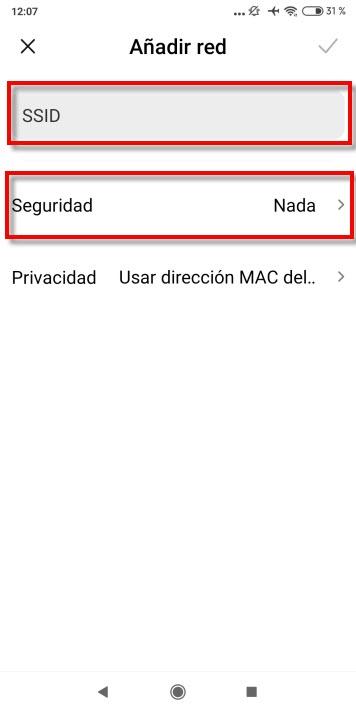

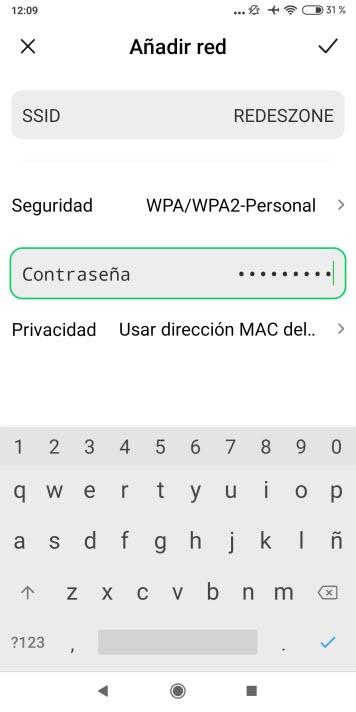

Tras pulsar «Añadir red» vemos una serie de apartados que vamos a tener que configurar manualmente.

Lo primero que tendríamos que hacer es poner el nombre de nuestra red Wi-Fi oculta o SSID. Luego tendríamos que seleccionar el mismo cifrado de seguridad que tenga nuestro router. Lo normal es que sea WPA/WPA2, aunque ya muchos routers empiezan a incluir WPA3.

Por lo tanto, introducimos nuestro SSID, seleccionamos el cifrado de seguridad que nos corresponda, y a continuación, se añade una opción para poner la contraseña. Le añadimos la clave y arriba en «añadir red» tocamos sobre el «tick» para que se conecte. En algunos móviles pondrá Acceder o Conectar. Llegados a este momento, podremos conectarnos correctamente a la red WiFi oculta desde smartphones y tablets Android.

No obstante, debes tener en cuenta que no todos los pasos serán iguales en todos los teléfonos Android. Estos dependerán de la capa de personalización Android que tenga tu smartphone. Por lo que es un factor que debes tener en cuenta en el momento de establbecer una conexión de manera manual con una red WiFi que está oculta. Y todo porque el proceso puede variar. En estos casos, deberás buscar el apartado de Conexiones o WiFi del móvil y entrar en ajustes avanzados.

En iPhone

Y los móviles Android no son los únicos que pueden añadir una red WiFi oculta. Los smartphones de Apple también tienen esta misma opción. Pero, al igual que en el anterior sistema operativo, hay que tener apuntados tanto el SSID de la conexión oculta como la contraseña. Para ello, solo debes seguir los siguientes pasos desde los ajustes del iPhone:

- Entra en la aplicación de los ajustes de iOS.

- Luego toca en la sección Wi-Fi.

- Selecciona la pestaña de Otra…

- Una vez dentro de este menú, escribe el nombre de la red, la seguridad y contraseña.

- Si está todo correcto, el móvil de Apple se conectará sin problemas a la conexión inalámbrica.

¿Es seguro ocultar la red Wi-Fi?

Cuando hablamos de redes Wi-Fi ocultas, es normal llegar a pensar que estas son mucho más seguras. Esto es porque a pesar de tener que escribir la contraseña de la misma igualmente, también será necesario introducir el nombre. Pero nada más lejos de la realidad, ocultar una red Wi-Fi, no la hace más segura. Esto es porque hoy en día hay mecanismos que cualquiera puede tener en un teléfono móvil, para descubrir todas estas redes, por lo cual por mucho que se oculte, siempre se podrá ver.

Estos programas son muy variados para todos los sistemas operativos. Acrylic Wi-Fi Profesional, permite hacer esto. Se trata de un proceso realmente sencillo, y su función es recuperar los nombres de las redes rápidamente, y lo más llamativo, de forma automática. Pero ¿Cómo pueden ver estas redes?

Los routers emiten de forma continua, diferentes tramas en el formato 802.11, los cuales son interceptados por los dispositivos. Todas estas tramas, contienen toda la información relativa a la red, y se envían sin un cifrado que las pueda hacer complicadas de leer.

En todo caso, en muchas ocasiones hablamos de que la seguridad total no existe en Internet, por lo cual nunca vamos a estar seguros de todo. Pero sí que es recomendable añadir todas las capas de seguridad posibles antes de que alguien logre atacarnos. En este caso, sí estaríamos agregando esta capa de seguridad extra. Eso sí, estamos ante algo que es muy sencillo saltarse hoy en día, por lo cual es algo que podemos evitar.

La mejor forma de proteger nuestra red Wi-Fi, es utilizando una contraseña fuerte, con variedad de caracteres y lo suficientemente larga como para que sea poco reconocible o no se recuerde de forma sencilla. Esto es lo mejor que podemos hacer para mantener a salvo nuestros dispositivos, y nuestros datos.

Cuando ocultar la red Wi-Fi

Si buscamos tener esa capa de seguridad añadida, o simplemente tratar de evitar los accesos no autorizados, podemos tomar en cuenta algunas ocasiones en las cuales ocultar la red Wi-Fi puede ser recomendable. Siendo esta, una función que prácticamente todos los routers tienen disponibles.

- Redes domésticas o empresariales con información sensible: Si tu red Wi-Fi contiene información confidencial, como datos personales, financieros o de negocios, ocultarla puede ser una medida adicional para proteger la información de posibles amenazas. Al ocultar la red, evitas que aparezca en la lista de redes disponibles para los dispositivos cercanos, lo que dificulta que los intrusos detecten y accedan a ella.

- Redes con muchos usuarios autorizados: Si tu red Wi-Fi es utilizada por un gran número de usuarios autorizados, ocultarla puede ser útil para evitar que la red se vuelva demasiado visible y atraiga la atención no deseada de personas no autorizadas. Al ocultarla, solo aquellos que conocen el nombre exacto de la red podrán conectarse a ella, lo que ayuda a mantener un mayor control sobre quién tiene acceso.

- Lugares públicos con acceso limitado: En lugares como cafeterías, bibliotecas o aeropuertos, donde se ofrecen redes Wi-Fi públicas, ocultar la red puede ser beneficioso para evitar confusiones entre las diferentes opciones de red disponibles. Esto ayuda a los usuarios a conectarse a la red correcta y garantiza que estén accediendo a la red oficial y segura del establecimiento.

- Redes Wi-Fi utilizadas solo por dispositivos específicos: Si tienes una red Wi-Fi dedicada para un grupo específico de dispositivos, como cámaras de seguridad, sistemas de automatización del hogar o dispositivos IoT (Internet de las cosas), ocultar la red puede brindar una capa adicional de protección. Al no mostrar la red en la lista de redes disponibles, reduces la exposición y minimizas el riesgo de intentos de conexión no autorizados.

- Redes Wi-Fi en áreas con alta densidad de redes: En áreas donde hay muchas redes Wi-Fi cercanas, ocultar la red puede ayudar a reducir la interferencia y mejorar el rendimiento de tu propia red. Al disminuir la visibilidad de tu red, evitas posibles interferencias causadas por otras redes cercanas y mejoras la calidad de la conexión.

Herramientas para descubrir redes Wi-Fi ocultas

La herramienta más recomendable para recuperar el SSID o nombre de red WiFi configurada como «oculto» es hacer uso del programa Acrylic WiFi Professional. Esta herramienta es de pago, pero podremos disponer de varios días de uso completo totalmente gratuito. Gracias a esta herramienta muy fácil de utilizar, podremos recuperar los SSID «HIDDEN» automáticamente, el único requisito que necesitamos es utilizar una tarjeta de red WiFi en modo monitor para que nos lo muestre.

Para poder descubrir el nombre de la red WiFi oculta, se necesita que tengamos el programa activo mientras un cliente se conecta a la red WiFi oculta, de esta forma, podrá capturar las tramas 802.11 donde se mostrará el nombre de red SSID. Otro escenario donde podemos recuperar el SSID oculto es si un dispositivo pregunta si un SSID está disponible, es decir, si tenemos un dispositivo cerca de nosotros o al alcance que esté preguntando si una determinada red está oculta. En estos dos escenarios podremos recuperar sin problemas el nombre de red WiFi.

Otros programas que podremos utilizar para recuperar el SSID de una red WiFi oculta es la suite Aircrack-ng para sistemas Linux, esta suite de auditorías inalámbricas nos permitirá comprobar la seguridad de las redes WiFi, descubrir SSID ocultos e incluso crackear las contraseñas WEP, WPA y WPA2 de las diferentes redes WiFi. Esta suite de herramientas no solamente nos permite capturar todo el tráfico de red WiFi, sino que podremos realizar ataques activos para desautenticar a un cliente inalámbrico del router o punto de acceso WiFi.