Hace varios días un grupo de investigadores afirmaba haber encontrado un fallo en la declaración de variables de Bash que permitía ejecutar código (incluso de forma remota) en los sistemas operativos Unix y Linux. Aunque esta vulnerabilidad (conocida como Shellshock) ya ha sido solucionada aún hay bastantes servidores vulnerables y siendo explotados por los piratas informáticos. Podéis leer nuestro tutorial sobre formación para ser administrador de sistemas.

Shellshock tardó pocas horas en tener un parche de seguridad que solucionara la vulnerabilidad, sin embargo, la tarea de instalar dicho parche ha recaído directamente sobre los administradores de sistemas o los usuarios que serán quienes deberán aplicarlo manualmente y comprobar que Bash ha sido actualizado a la versión más reciente no vulnerable.

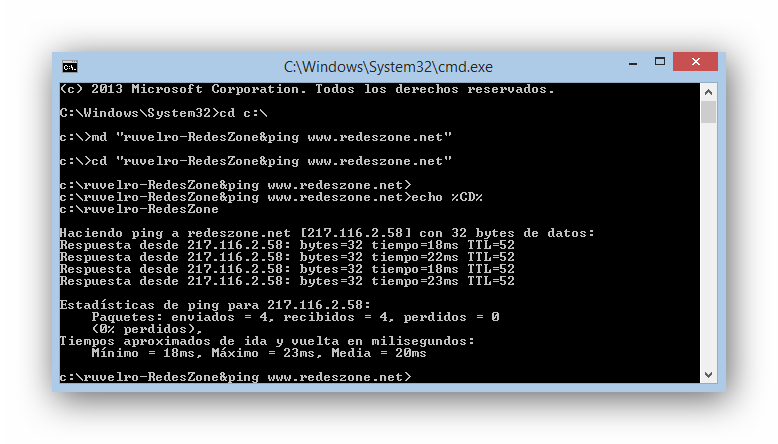

La curiosidad ha hecho que diferentes investigadores de seguridad comenzaran a probar una serie de ataques similares en la ventana de símbolo de sistema de los sistemas operativos Windows y, tras varias investigaciones, unos desarrolladores han afirmado haber encontrado la forma de explotar de forma similar una vulnerabilidad. En el caso de los sistemas operativos Windows, los piratas informáticos pueden aprovechar las variables de entorno de forma similar a los exploits diseñados para explotar la vulnerabilidades en Bash.

La vulnerabilidad puede permitir que un usuario normal de una red tome el control total de un servidor conectado a la misma red simplemente creando una carpeta y ejecutando una serie de scripts configurados para explotar el fallo en la lectura y ejecución de las variables de entorno.

Esta vulnerabilidad similar a Shellshock está presente en todas las versiones de los sistemas operativos de Microsoft, incluido el nuevo Windows 10. Aunque el fallo es bastante peligroso para dentro de una red local, es poco probable que piratas informáticos puedan explotarla de forma remota.

Microsoft afirma que este «fallo» no se trata de una vulnerabilidad propiamente dicha sino que la responsabilidad de ello recae sobre el administrador de la red ya que se trata de un uso incorrecto del lenguaje de programación. Por esta razón, de momento, no tiene pensado desarrollar ni lanzar un parche de seguridad que solucione dicha vulnerabilidad y pide a los administradores que para evitar que exploten dicha vulnerabilidad deben revisar los scripts lo mejor posible.

¿Qué opinas de este fallo en CMD? ¿Crees que Microsoft finalmente también ha sucumbido al Shellshock?