Un fallo en el sistema de autenticación de Microsoft le cuesta a la compañía 13.000 dólares

En los últimos meses, muchas desarrolladoras de software están aprovechando la colaboración de los usuarios para solucionar posibles vulnerabilidades en sus aplicaciones antes de que estas sean descubiertas y explotadas por piratas informáticos. Este programa, llamado bug bounty, ofrece recompensas económicas a aquellos que descubran y documenten una vulnerabilidad. Así animan a los usuarios a depurar su software y, en caso de detectar una vulnerabilidad, estos se sienten animados a reportarla a los desarrolladores en vez de optar por venderla al mejor postor en el mercado negro. Os recomendamos visitar nuestro tutorial sobre características autenticación cero factores.

Una de las últimas recompensas más elevadas llega de la mano de Microsoft. Recientemente, la compañía ha pagado a un investigador de seguridad la cantidad de 13.000 dólares a cambio de una vulnerabilidad crítica en los sistemas de autenticación de grandes plataformas como Azure, Outlook y Office.

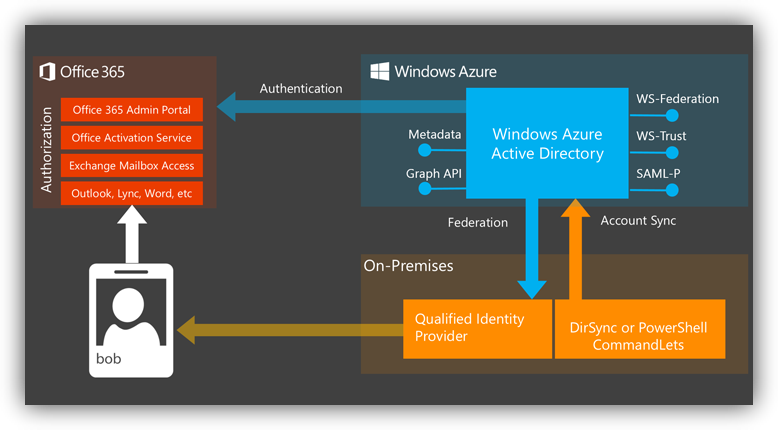

Cuando un usuario está ya logeado en la plataforma, se envía una solicitud POST con el dominio concreto al que se quiere acceder. Dicha solicitud incluye un token de inicio de sesión, el cual es verificado en el nuevo dominio para brindar acceso al usuario en sí. Analizando la URL del servidor de autenticación se ha podido comprobar que este es vulnerable a ataques Cross-Site Request Forgery, y aquí es donde entra en juego esta vulnerabilidad.

Cómo funciona la vulnerabilidad de las plataformas de Microsoft

Los ataques del tipo Cross-Site Request Forgery permiten a los piratas informáticos crear direcciones URL maliciosas que, cuando un usuario intenta acceder a ellas, envían automáticamente el token de inicio de sesión a un servidor controlado por un pirata informático. Cuando este pirata informático se hace con el token, puede utilizarlo para iniciar sesión en el servidor en nombre de la víctima y tener así el acceso completo a su cuenta.

Aunque Microsoft ya había aplicado varias medidas de seguridad, por ejemplo, para hacer que el token de inicio de sesión de Outlook no sirviera para otras plataformas como Azure o Office, estas no eran suficientes. Por suerte, la compañía ya ha solucionado esta vulnerabilidad el pasado mes de enero, aunque no ha sido hasta ahora cuando se ha hecho pública.

El investigador de seguridad responsable de esta vulnerabilidad ha recibido un total de 13.000 dólares por parte del programa Bug Bounty de Microsoft, una de las cantidades más elevadas hasta ahora.

Hace tiempo, otro investigador de seguridad descubrió una vulnerabilidad similar del tipo Cross-Site Request Forgery en la plataforma Live.com en el sistema de autenticación Microsoft’s OAuth CSRF. La diferencia con esta nueva vulnerabilidad es que, mientras la antigua solo afecta al sistema OAuth de la compañía, esta afecta a toda la plataforma de autenticación.

¿Qué opinas de este tipo de fallos? ¿Crees que las compañías deberían reforzar los sistemas de inicio de sesión de sus plataformas?