Aumenta el uso de las redes sociales para controlar troyanos de forma remota

Cuando nos infectamos de un malware, por lo general, este no hace nada más que esperar órdenes de la mano del pirata informáticos. Lo más habitual es que el troyano se conecte de forma remota a un servidor C&C oculto en la red Tor desde el que el pirata informático controlará el software malicioso. Sin embargo los tiempos y las tecnologías cambian, y actualmente cada vez es más común ver cómo los piratas informáticos están empezando a aprovechar el éxito de las redes sociales para llevar a cabo sus ataques y controlar sus herramientas maliciosas a través de ellas, sin levantar sospechas.

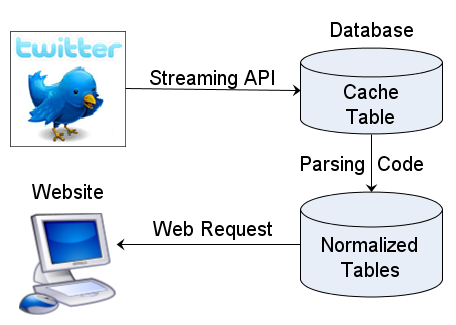

La disponibilidad de las APIs oficiales o el desarrollo de APIs piratas permiten que los desarrolladores puedan implementar el uso de las redes sociales dentro de diferentes aplicaciones y juegos. Aunque en la mayoría de los casos el uso de estas APIs es totalmente legítimo, en otras ocasiones los piratas informáticos pueden hacer uso ilegítimo de ellas, por ejemplo, para robar datos y tokens de acceso de los usuarios e incluso para utilizar los servicios de las redes sociales para controlar de forma remota el malware que distribuyen entre los usuarios. Conoce qué hay que hacer para eliminar rastro en Facebook.

Por ejemplo, piratas informáticos pueden aprovecharse de la mensajería instantánea de estas redes sociales para comunicarse de forma remota con una cuenta, controlada por ellos, y que a su vez está siendo controlada por un virus, troyano o gusano a la espera de los comandos necesarios para activarse y empezar a trabajar.

Twittor, un backdoor libre que utiliza Twitter como servidor de control

Tal como podemos leer en HackPlayers, Twittor es un troyano backdoor que hace uso de lo anteriormente explicado. Este troyano implementa en él los tokens de acceso de una cuenta de Twitter, con los que inicia sesión para leer la bandeja de mensajes privados a la espera de los comandos necesarios para empezar a trabajar.

Como hemos dicho, este backdoor es libre, y se encuentra disponible en GitHub listo para introducir los credenciales correspondientes y empezar su compilación. Otro troyano similar a Twittor es Gcat, con la diferencia de que este utiliza Gmail como servidor de control en lugar de Twitter.

Otro ejemplo de este tipo de control remoto de malware es mediante el uso de Google Cloud Messaging, un servicio que ofrece Google a los desarrolladores de Android para poder enviar información de forma remota a sus aplicaciones que, en malas manos, permite a piratas informáticos controlar malware desarrollado para este sistema operativo móvil. Puedes hacer cursos para administrar redes.

Por lo general es muy complicado que los responsables de las redes sociales y servicios utilizados con este fin puedan identificar y bloquear el uso malicioso ya que en la mayoría de las ocasiones las comunicaciones se realizan de forma cifrada y aunque se monitorice la actividad sólo se verán mensajes y códigos aleatorios que, aparentemente, no tienen sentido.

¿Qué opinas sobre el uso de las redes sociales como servidores de control para el malware? ¿Crees que el malware cada vez es más complejo y difícil de detectar mediante técnicas heurísticas de análisis por comportamiento?