Los escáneres de puertos, y comprobadores de puertos, son dos aplicaciones muy populares entre los usuarios, sobre todo entre aquellos que se dedican al hacking ético y a la seguridad informática. Estas herramientas nos permiten saber si un puerto determinado está abierto en una red para que aplicaciones (como los clientes de descargas P2P, o los juegos online) puedan comunicarse sin problemas a través de Internet, o realizar un escaneo completo de puertos para localizar posibles vías de acceso a piratas informáticos.

Hoy en día existen una gran cantidad de servicios expuestos a Internet, y muchos de ellos no se encuentran correctamente protegidos por un firewall. Debido a la popularización de dispositivos domóticos, es muy probable que sin saberlo, hayan hecho uso de UPnP y tengan uno o varios puertos abiertos en tu hogar, por lo que la probabilidad de sufrir un ataque aumenta considerablemente.

¿Para qué sirve un escáner de puertos?

Cuando un puerto está cerrado en un router, o bloqueado por un firewall, significa que dicho puerto no va a recibir ninguna comunicación del exterior y todo el tráfico que intente llegar a través de él será rechazado. Cuando un puerto está abierto, por el contrario, está dispuesto para aceptar y reconocer todos los paquetes TCP y UDP que salgan o entren a través de él. Que un puerto esté abierto no significa que haya un fallo de seguridad, porque detrás de un puero debemos tener siempre un servicio escuchando para recibir y enviar peticiones, de lo contrario, estaremos abriendo un puerto a «la nada», algo que no tiene mucho sentido pero podríamos hacerlo.

La práctica de seguridad más común es cerrar todos los puertos de nuestro router por defecto, abriendo solamente los puertos que necesitemos manualmente, evitando que piratas informáticos puedan utilizar otros puertos desprotegidos para poner en peligro nuestro ordenador, nuestra información o toda nuestra red. Si decidimos abrir todos los puertos hacia un mismo equipo (DMZ), corremos el riesgo de ser hackeados porque tendremos muchos servicios escuchando en diferentes puertos, por este motivo, no se recomienda nunca abrir todos los puertos hacia un mismo equipo, excepto que sea una consola que tiene un sistema embebido y normalmente no hay problemas en este tipo de dispositivos.

Existen varios tipos de aplicaciones para poder conocer los puertos abiertos; por un lado tenemos los comprobadores de puertos, que nos permiten saber si un puerto está abierto o cerrado, o los escáneres de puertos, herramientas que nos permiten analizar toda una red, o un equipo, para encontrar cualquier puerto abierto que esté aceptando tráfico a través de él.

A continuación, vamos a ver los mejores comprobadores y escáneres de puertos que podemos encontrar. Los más recomendables son las herramientas que comprueban los puertos a través de Internet, porque nos permitirán realizar la comprobación con tan solo poner nuestra dirección IP pública y el puerto que queremos comprobar, sin necesidad de utilizar programas avanzados como Nmap o similares.

Cómo de eficaces son

Los escáneres de puertos de red son herramientas muy útiles cuando es necesario identificar alguna vulnerabilidad o amenaza en la red. Cuando detectan puertos abiertos, los escáneres identifican de forma sencilla los servicios que se pueden ejecutar en la red, y determinar así si existe alguna posible vulnerabilidad para la seguridad. En términos de eficacia, son herramientas muy capaces. Pero su uso principal es el de ayudar a los administradores de los sistemas a realizar seguimientos del tráfico en la red, garantizando que los puertos necesarios están abiertos y funcionando. Por lo cual, nos ayudan a garantizar que la red funciona correctamente y de una forma óptima.

En cambio, no estamos ante soluciones de seguridad completas, que nos garanticen la seguridad de la red. De forma frecuente, se utilizan combinados con otras herramientas y diferentes técnicas para detectar y corregir posibles problemas y amenazas que se pueden dar en la red. Por otro lado, los sistemas de seguridad pueden establecer bloqueos para este tipo de herramientas. Lo cual puede limitar en gran medida su utilidad. También se debe tener en cuenta, que estos programas pueden ser detectados de forma frecuente por los sistemas de seguridad. Llegando a generar algún tipo de bloqueo o alerta, dificultando su utilización para posibles actividades que pueden resultar maliciosas.

En definitiva, estamos ante herramientas que son muy eficaces en algunas actividades orientadas a la seguridad. Pero no estamos ante herramientas de seguridad completas, las cuales nos garanticen que todo funciona de la forma adecuada. Estos son muy utilizados por los administradores de redes y sistemas, de forma que les permite buscar posibles vulnerabilidades y problemas que puedan aparecer en la red. En todo caso, es especialmente importante contar con otras medidas de seguridad como el antivirus y el firewall en el sistema.

Los mejores comprobadores y escáneres de puertos

Actualmente existen una gran cantidad de herramientas, tanto online a través de una página web, como programas que se instalan en un ordenador con Windows o Linux, con el objetivo de comprobar si un determinado puerto está abierto, cerrado o filtrado. A continuación, os vamos a enseñar los mejores escáneres de puertos que puedes utilizar.

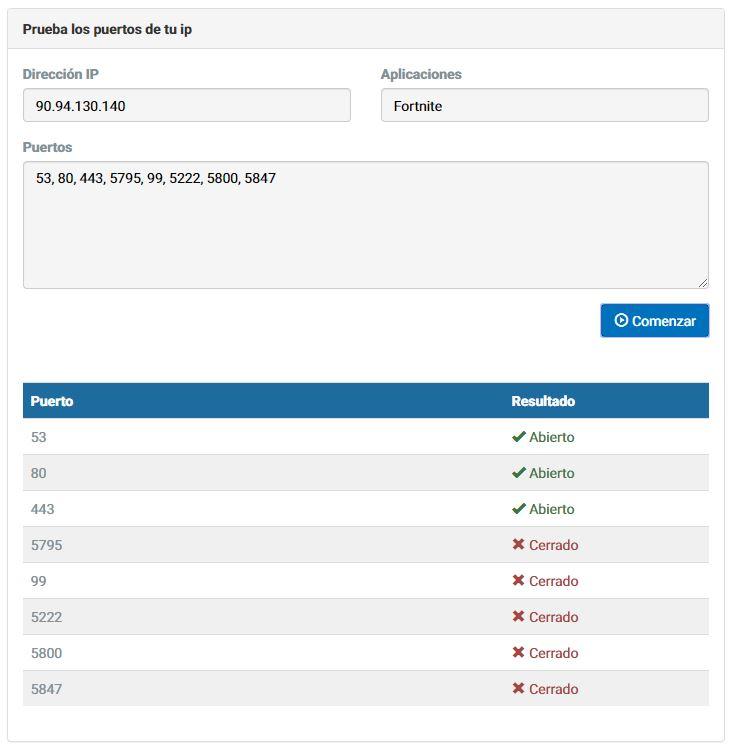

Test de puertos de Testdevelocidad.es

Sin duda, una de las mejores herramientas para comprobar los puertos abiertos de nuestro ordenador es el test de puertos abiertos de Testdevelocidad.es. Este test de puertos abiertos se caracteriza por contar con una serie de aplicaciones y juegos por defecto en su base de datos de manera que con un clic podamos comprobar fácilmente si tenemos, o no, los puertos abiertos necesarios para que funcione este juego sin problemas.

Además de poder usar las aplicaciones y juegos por defecto, también podemos introducir manualmente los puertos que queramos para ver si los tenemos abiertos en nuestro ordenador. Por seguridad, siempre es recomendable cambiar todos los puertos por defecto de nuestros dispositivos, no es una medida de seguridad por sí misma, es «seguridad por oscuridad», es decir, estaremos ocultando los puertos por defecto usando otro puerto. Por ejemplo, si vas a necesitar hacer uso de los puertos 21 de FTP o el 22 de SSH, siempre es recomendable cambiarlos por «puertos altos», es decir, del 40.000 hacia arriba, con el objetivo de que ante un escaneo de puertos ampliamente conocidos se indique que está cerrado y no abierto.

Nmap

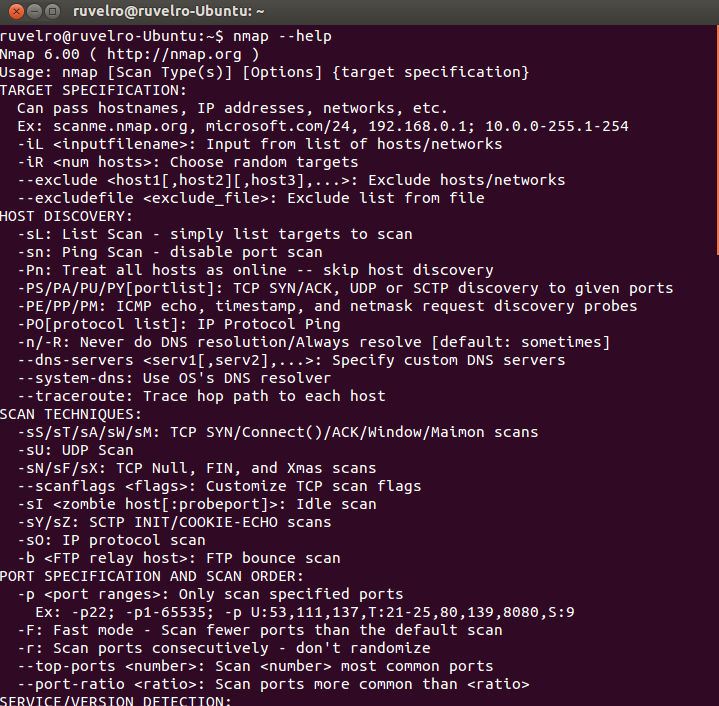

Otra de las herramientas más conocidas para realizar escáneres de puertos es Nmap. Esta herramienta totalmente gratuita y de código abierto nos permite comprobar si un puerto está abierto en una máquina remota, además de obtener más información útil sobre dicha máquina, como información sobre el sistema operativo, sobre los servicios activos y también un traceroute. Este programa es muy avanzado y está orientado a profesionales de la ciberseguridad como pentesters, con esta herramienta no solamente comprobaremos los puertos abiertos sino que también podremos explotar vulnerabilidades en los servicios que tengamos funcionando detrás de ese puerto abierto.

Nmap NSE (Nmap Scripting Engine) nos permitirá ejecutar una gran cantidad de scripts para explotar vulnerabilidades de seguridad en servicios que previamente haya localizado en el escaneo de puertos. Por ejemplo, podremos realizar ataques por fuerza bruta o diccionario a un servidor FTP, SSH, samba y otros muchos servicios habituales de sistemas operativos Linux y también Windows.

Podremos escanear los puertos de forma rápida: nmap direccion_ip. Con este comando podemos escanear los principales puertos TCP y UDP, aunque nuestra recomendación es que utilices un rango de puertos para definir específicamente estos puertos. Si lo que queremos es realizar la búsqueda de todos los puertos de un determinado rango, lo que debes hacer es ejecutar la orden «nmap -p 1000-3000 direccion_IP». De esta forma, probaremos si los puertos entre el 1.000 y el 3.000 están abiertos, filtrados o cerrados.

Este programa es el más usado por todos los profesionales de las redes y la seguridad informática, tanto los «Red team» o pentesters como también los «Blue Team» para comprobar qué puertos hay abiertos en su infraestructura. Por supuesto, su utilización es completamente gratuita, además, lo mejor de todo es el Nmap NSE ya que podemos combinar los escaneos de puertos con la posibilidad de explotar diferentes fallos de seguridad en los servicios expuestos, perfecto para hacer un buen pentesting.

TCP Port Scanner

Con este software, solo seremos capaces de escanear puertos TCP. Da uso del método SYN y puede escanear hasta 10.000 puertos por segundo.En este caso, solo funciona en dispositivos con sistema operativo Windows. Los principales beneficios de usar este software, es que ya viene configurado y listo para funcionar, se actualiza de forma periódica y tiene una interfaz simple. También nos permitirá programar escaneos de puertos periódicos para monitorear continuamente un perímetro de red.

Este programa nos pemritirá saber qué puerto TCP está abierto, filtrado o cerrado, con el objetivo de realizar después diferentes ataques de pentesting. En cualquier pentesting, lo primero que se comprueba es qué hosts están levantados y listos para enviar datos, y qué puertos tiene abiertos ese host en concreto.

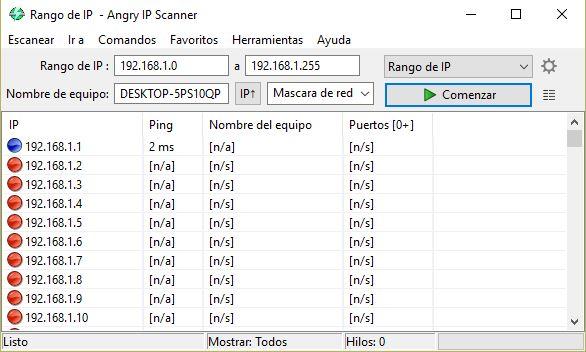

Angry IP Scan

Esta herramienta es otra de las más populares que podemos encontrar para escanear todo tipo de redes para poder conocer información sobre ellas, como los hosts que están conectados a ella y los puertos abiertos que podemos encontrarnos. Aunque Angry IP Scan no es tan completa y potente como Nmap, su principal punto fuerte es la usabilidad, y es que al tener una interfaz gráfica es mucho más intuitiva que otras alternativas. Este programa es compatible con sistemas operativos Windows, por tanto, si usas este sistema operativo habitualmente, está claro que es muy recomendable que uses este software. No obstante, en las últimas versiones del sistema operativo de Microsoft Windows, tenemos la posibilidad de instalar un Linux, y así usar Nmap en un entorno sin necesidad de virtualizarlo con VMware o VirtualBox.

Podemos descargar este escáner de puertos desde el siguiente enlace. Este programa es ampliamente utilizado por los usuarios de Windows 10 para descubrir tanto los hosts que tenemos conectados a través de la red local, como también para descubrir los puertos abiertos que tiene cada uno de los equipos.

Zenmap

Zenmap no es una aplicación nueva como tal, sino que se trata de una interfaz gráfica (GUI) para Nmap. Aunque en algunos aspectos no es tan completa y potente como la herramienta ejecutada desde terminal, sin duda es una gran opción para todos aquellos usuarios que no están familiarizados con el uso de línea de comandos. Esta interfaz gráfica de usuario es ideal para los usuarios que se quieren adentrar de lleno en el escaneo de puertos sin necesidad de conocer todos los comandos de Nmap, que en algunos casos puede resultar abrumador por la gran cantidad de opciones de escaneo de puertos que tenemos disponibles.

Como es la interfaz oficial de Nmap, podemos descargar esta herramienta sin coste alguno. No obstante, la potencia de Nmap a través de comandos es mucho mayor, de todas formas, en este Zenmap también tenemos la posibilidad de indicar la orden que nosotros deseemos, como si fuera la propia consola de Windows o Linux. Es muy útil esta interfaz gráfica de usuario para las personas menos familiarizadas con los comandos de Nmap, o si quieren ver de manera gráfica todos los resultados, ya que realmente a través de Zenmap también podemos ejecutar los mismos comandos.

Advanced Port Scanner

Se trata de un scaner gratuito que nos permite realizar la verificación de puertos abiertos en los servicios que se ejecuta. Este puede usarse mediante instalación o usar una versión portable. Entre sus características clave, podemos encontrar:

- Escaneo rápido de puertos multiproceso.

- Obtener información sobre dispositivos de red.

- Fácil acceso a los recursos encontrados.

- Acceso remoto.

- Wake-On-LAN y apagado remoto de PC.

- Ejecutar comandos en una computadora remota.

Este software también es bastante útil, aunque hay mejores opciones tal y como habéis podido ver a lo largo de este reportaje.

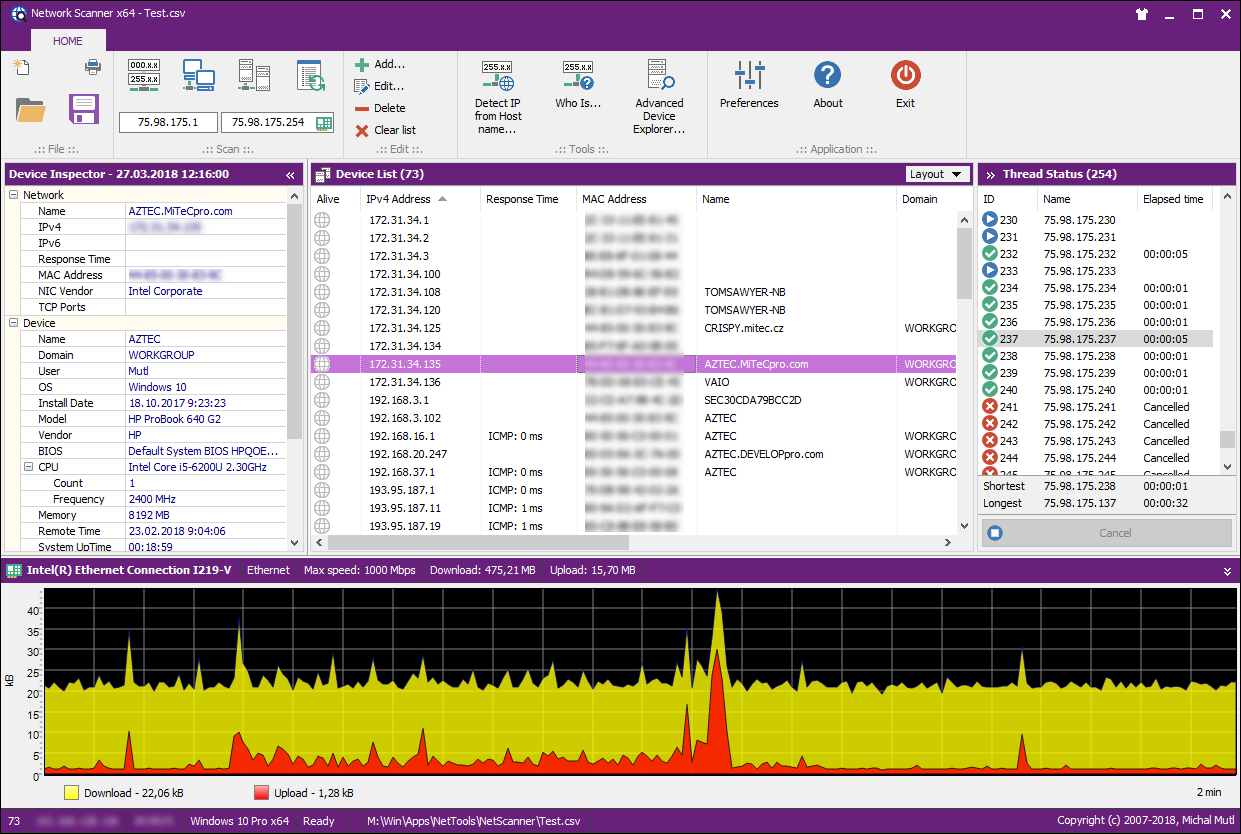

Network Scanner by MiTeC

Esta herramienta multiprotocolo es muy interesante para realizar una búsqueda de todos los hosts en la misma red y también en Internet. Este programa es capaz de enviar paquetes ICMP, comprobar puertos TCP y UDP abiertos, recursos compartidos y servicios en la red local. También puede resolver nombres de host y detectar de forma automática su rango de IP local. Este programa está orientado específicamente tanto a administradores de sistemas como a usuarios en general, que quieren comprobar la seguridad de sus redes y equipos.

Network Scanner también permite enviar ping sweep, comprobar el soporte para el protocolo SNMP de los diferentes equipos, la posibilidad de detectar propiedades básicas de los diferentes equipos, y todo ello lo podremos exportar en formato CSV, imprimir la lista de dispositivos de red y cualquier dato que se pueda exportar. A continuación, podéis ver las características de escaneo principales:

- Direcciones IP.

- Direcciones MAC.

- Nombre del dispositivo, dominio y grupo de trabajo.

- Sistema operativo que usa el host.

- Descripción del disopsitivo.

- Escaneo de todos los puertos TCp y UDP.

- Servicios SNMP.

- Y muchas más características de escaneo.

Tal y como podéis ver, este programa es bastante completo, aunque lógicamente, el rey sigue siendo Nmap.

NetScanTools

NetScanTools es un software de pago, el cual nos proporciona más de 50 herramientas para Ping, DNS, SNMP, Whois, ARP, Tracerroute, etc. Admite cinco tipos de análisis de puertos:

- Conexión completa TCP

- TCP SYN Semiabierto

- UDP ICMP

- TCP / UDP ICMP

- Una combinación de SYN. URG, PSH, FIN, ACK y RST

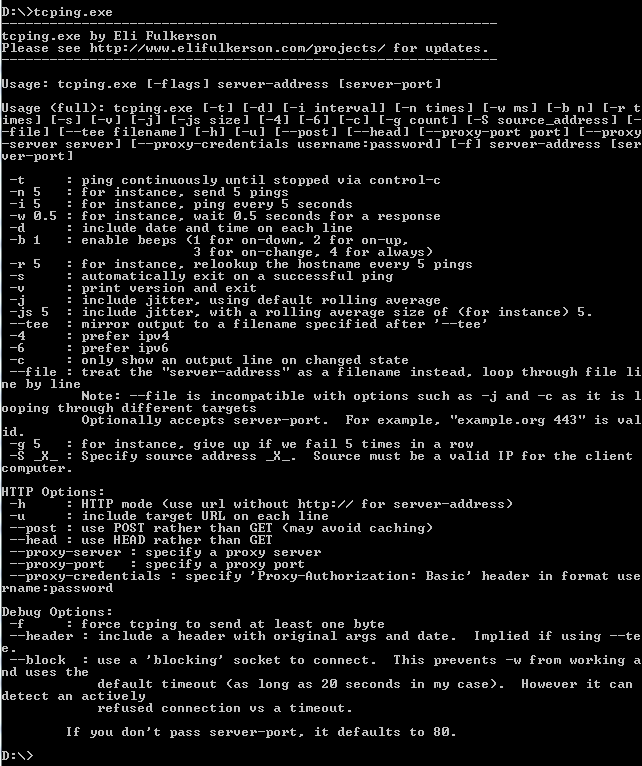

TCPing

Esta es una de las herramientas que podemos utilizar en Windows por la consola CMD, resultando muy similar a ping. Lo primero que tendremos que hacer es acudir a la página oficial de TCPing, y proceder a la descarga de la misma. Para esta tenemos dos versiones, las cuales se corresponden con los 32 y 64 bits. En todo caso, la recomendación es descargar siempre la de 64 bits, pero si nuestro sistema no lo acepta podemos optar por la otra. El resultado final es el mismo.

Una vez descargada, tendremos que acudir a CMD, abierto en modo administrador preferiblemente. Luego acudiremos a la ruta donde se encuentra la herramienta, y desde ese momento ya la podremos ejecutar escribiendo su nombre directamente. Pero en este caso, como no establecemos ningún parámetro, lo que ocurrirá es que nos mostrará todas sus opciones.

Como se puede ver, son muchos los parámetros que podemos ajustar, pero vamos a centrarnos en el funcionamiento más básico. Como en el ejemplo que indicamos abajo, hacemos referencia al ejecutable de la aplicación y añadimos una dirección a la cual se la queremos lanzar junto con el puerto a utilizar. Si queremos obtener respuesta, deben estar abiertos los puertos 22 (SSH) y el 80 (HTTP).

tcping.exe www.redeszone.net 22

tcping.exe www.redeszone.net 80

También como una opción básica, podemos establecer el parámetro -j, el cual nos verificará el jitter de la conexión en cada uno de los pings realizados. Esto lo que hace, es darnos una visión un a groso modo del viaje de los paquetes, y nos da una primera impresión sobre si ha ocurrido algún tipo de problema.

tcping.exe -j www.redeszone.net 80

Por otro lado, como hemos indicado previamente, es posible realizar pruebas con el modo HTTP, lo cual nos dará mucha más información acerca del estado de las páginas web a las que hagamos el envío.

tcping.exe -h www.redeszone.net 80

Como podemos ver, TCPing es una herramienta muy completa para ver el estado de las conexiones de las páginas web. Por lo cual es ideal para administradores de las mismas, ya que pueden obtener un primer vistazo y ver si hay algún tipo de problema.

BinaryEdge

Esta herramienta escanea todas las direcciones IP públicas del mundo, creando una gran base de datos con todos los hosts y puertos que están expuestos en Internet, y vamos a poder ver completos informes sobre qué está conectado a Internet. En BinaryEdge, están constantemente recopilando datos de dispositivos accesibles a Internet, lo que permite a ver cuáles son los puntos débiles de la empresa y a qué puedes estar expuesto. Para ello analiza sobre todo lo siguiente:

- Puertos y servicios activos

- Posibles Vulnerabilidades

- Escritorios remotos accesibles

- Certificados SSL inválidos

- Recursos compartidos de red mal configurados

- Bases de datos

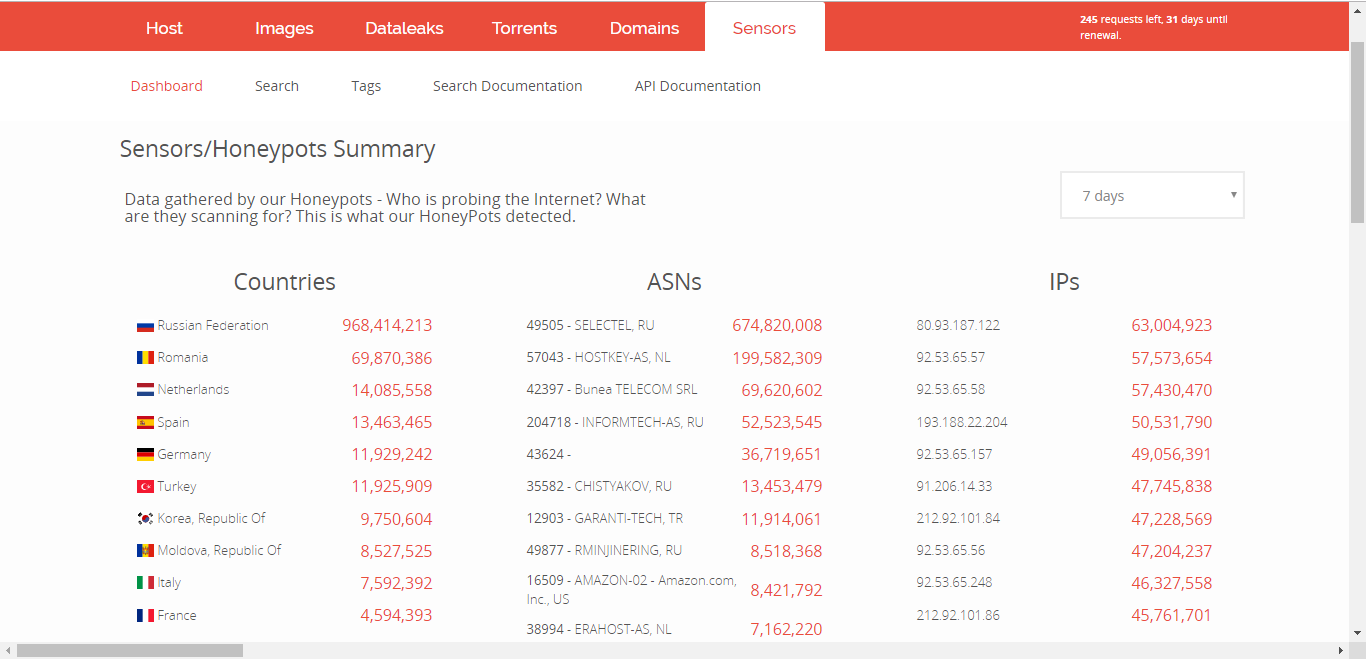

Dispone de una red honeypot distribuida que recopila eventos en todo el mundo, a través de proveedores residenciales y empresariales, para brindar una vista en tiempo real de lo que está sucediendo en Internet, así, gracias a esto, se puede saber si se está produciendo un ataque a nivel global o local. Además, recopilan cargas útiles, fuentes y clasifican estos eventos, como, maliciosos, botnets, o escáneres de bases de datos. También proporcionan un sistema de detección de anomalías totalmente automatizado que permite comprender en tiempo real cuándo ocurren picos en ciertos países, puertos o direcciones IP de destino.

Otro punto muy importante a nivel de empresa es que monitorean el uso de torrents, es decir, permite a las empresas detectar si su red se está utilizando para compartir o descargar archivos Torrents, esto es importante, ya que una forma común de distribuir malware es a través de la red BitTorrent, y podría afectar a redes y dispositivos.

Lo primero que debemos hacer es registrarnos en su página web y clicar en “sign up” donde nos pedirá una serie de datos para registrarnos. Seguidamente nos llegará un email para confirmar el registro. Una vez registrados volvemos a la web principal de BinaryEdge e iniciamos sesión.

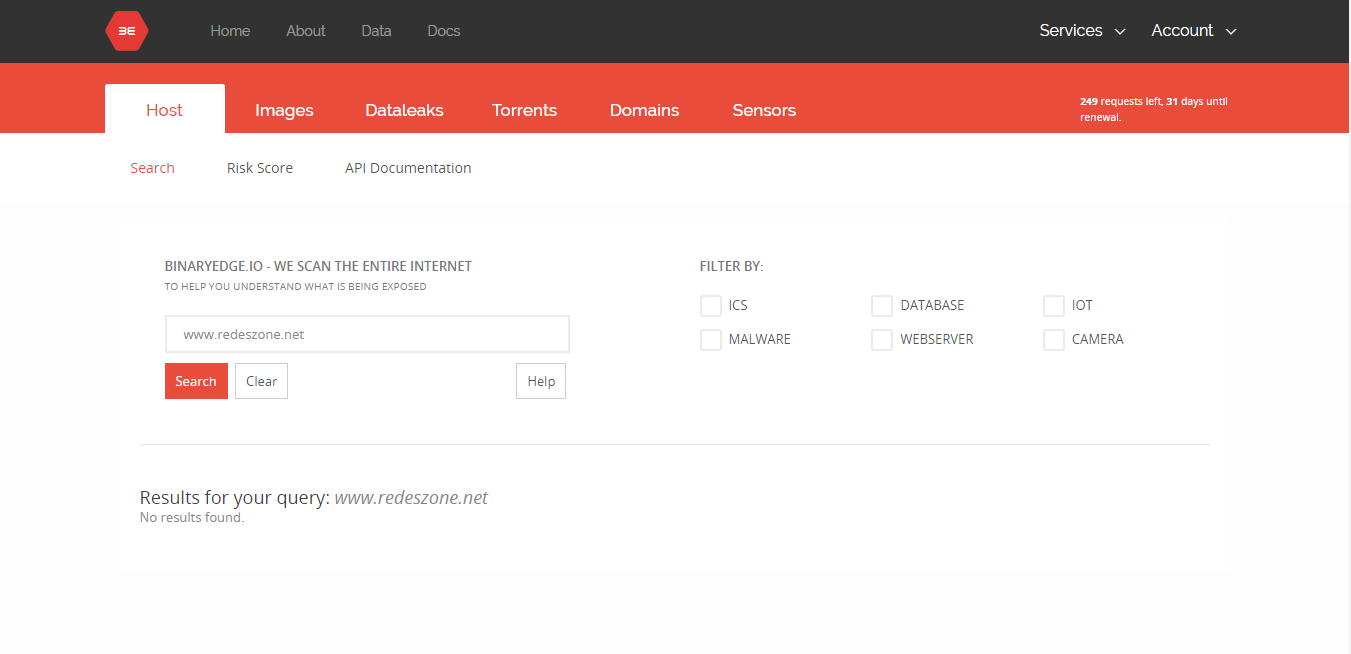

Menú Host

Cuando iniciemos sesión por primera vez, se nos abrirá una ventana con una serie de pestaña, la primera es «Host». En host podemos buscar un sitio web para ver su nivel de riesgo. En la parte derecha podemos filtrar el tipo de riesgo que nos interese si lo deseamos. En este caso como podéis ver se ha usado nuestra web www.redeszone.net donde nos indica que no hay ningún resultado de ningún problema.

Dentro del menú «Host» tenemos el segundo submenú Risk Score, aquí podemos introducir una IP para analizar donde nos dará los resultados de riesgo analizando puertos abiertos, «reverse dns» y una serie de servicios remotos como correos electrónicos, bases de datos, mensajería, etc.

La siguiente pestañan dentro del submenú es «API Documentation» donde nos abrirá una pestaña nueva con documentación de la web. Y para acabar, el último submenú de Host es «Score OpenFramework» donde se abre otra pestaña donde analizan la puntuación de tu IP.

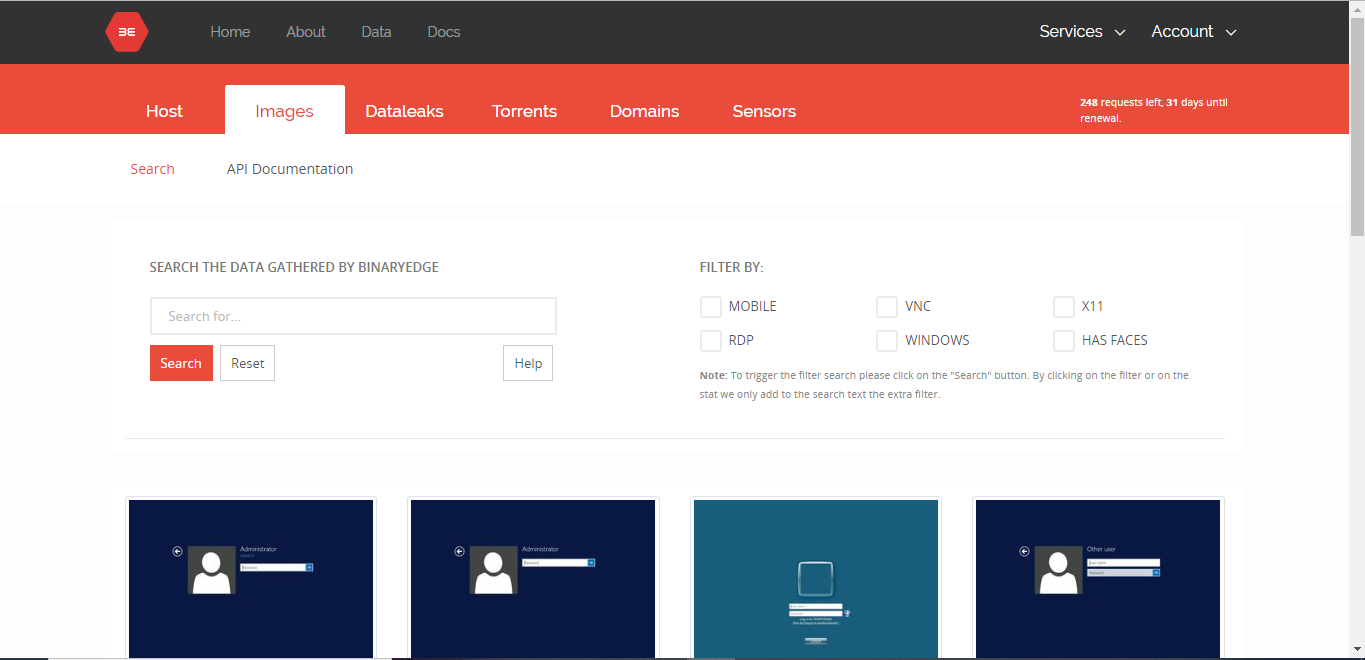

Menú Images

En el menú “images” simplemente nos permite buscar por texto una imagen para ver si se ha filtrado algo, podemos filtrar los resultados por “mobile, vnc, x11, rdp, Windows y has faces”.

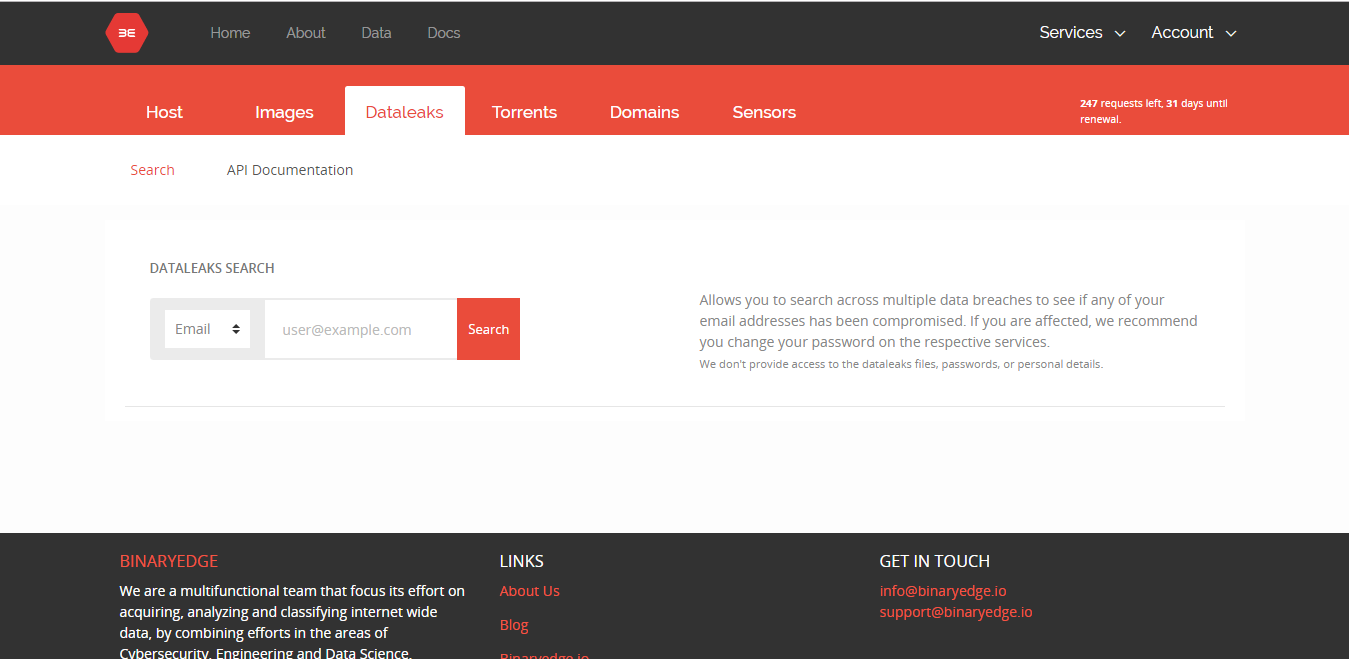

Menú Dataleaks

En este menú podemos buscar por dirección de email o dominio y encontrar ni alguno de nuestros correos electrónico o contraseñas de dentro de nuestro dominio ha sido filtrado. Esta opción es muy interesante ya que así podemos estar seguros ante filtraciones y accesos no deseados.

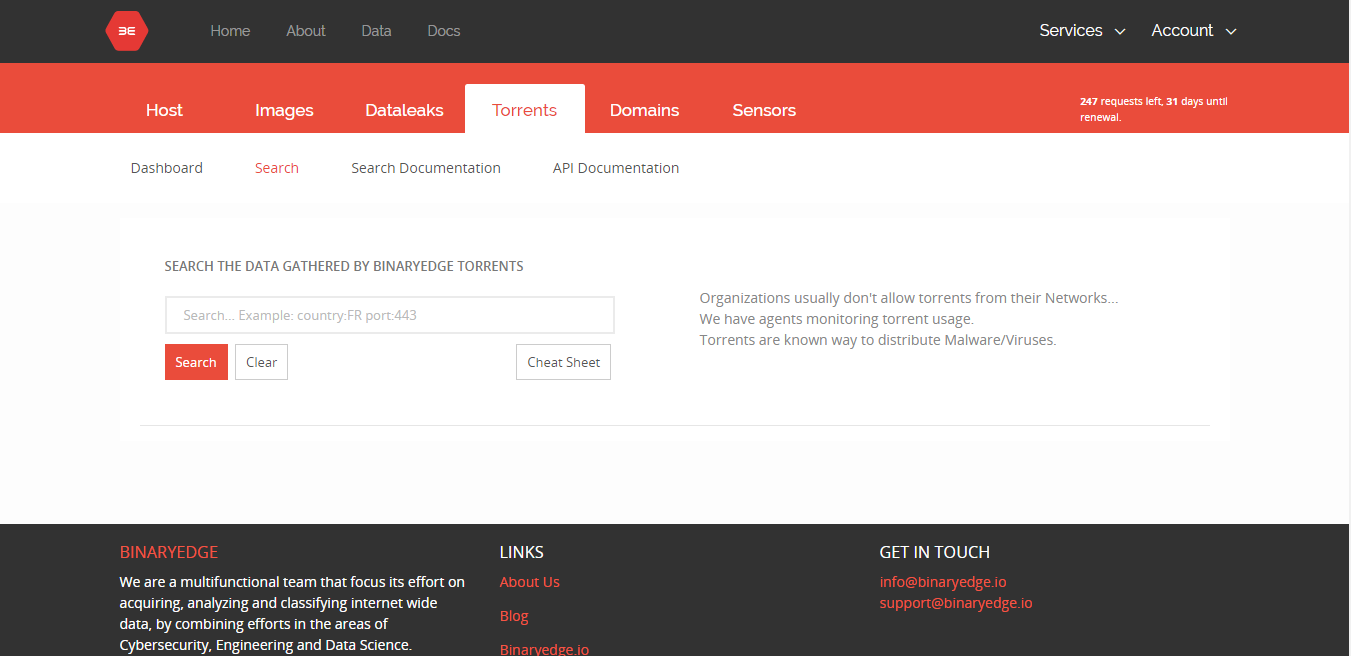

Menú Torrents

Dentro de este menú solo nos centraremos en “Search” donde podemos buscar información sobre torrents infectados por país, puerto, etc.

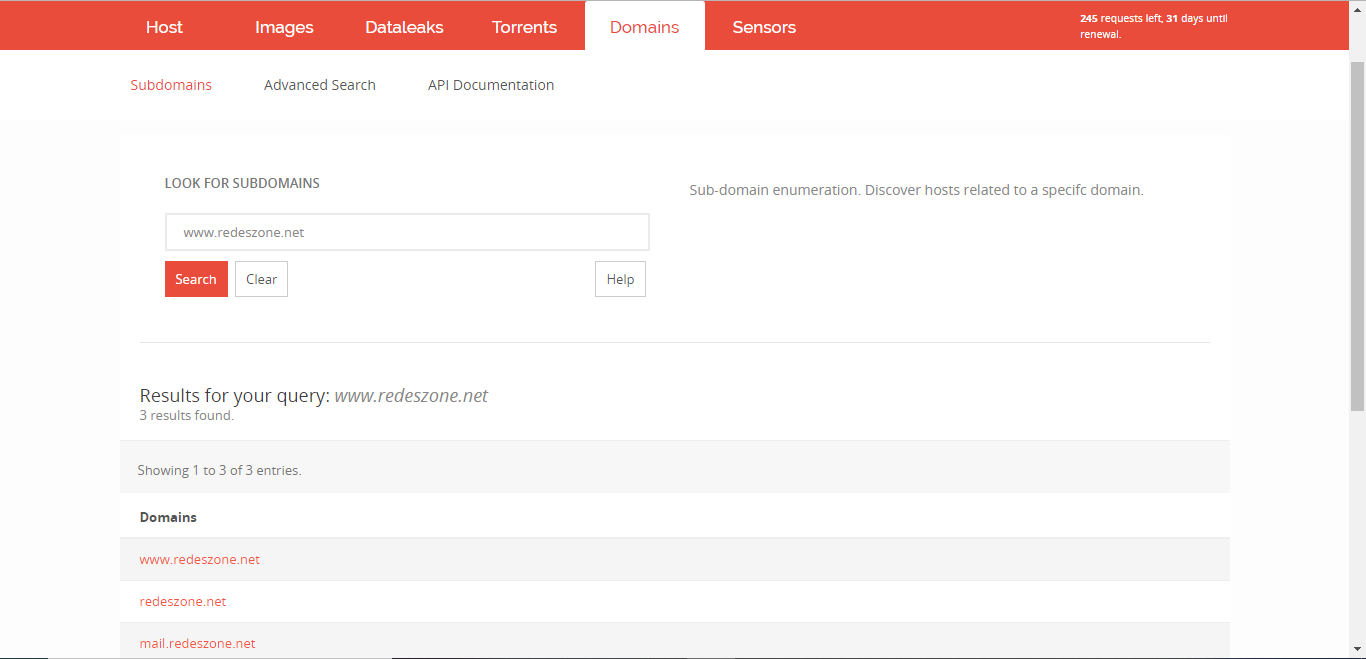

Menú Domains

En este menú, el primer apartado es «Subdomains» donde nos muestra información de los subdominios que pertenecen a un dominio.

El siguiente submenú es “Search domain records” donde esta opción requiere un plan de pago.

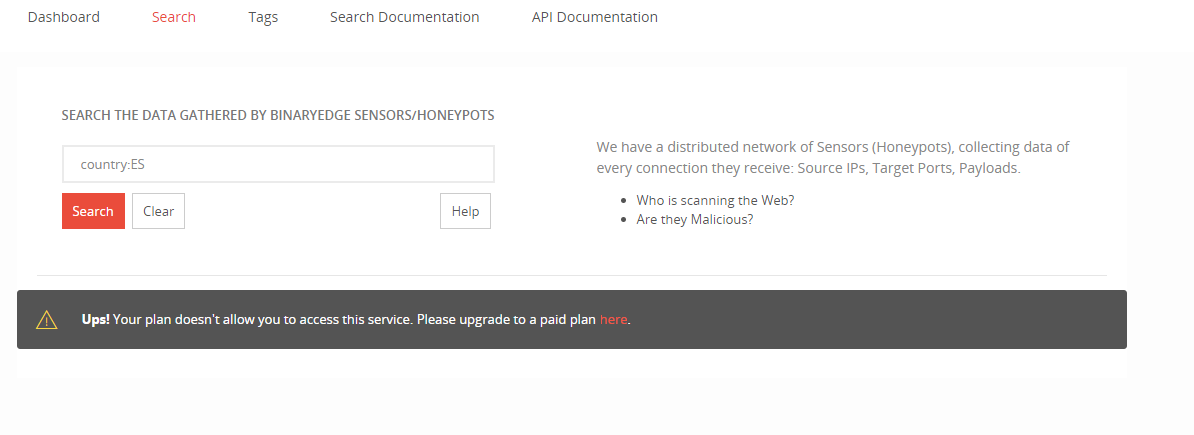

Menú Sensors

En este apartado podemos ver diferentes sensores que tiene Bynaryedge clasificados por diferentes países, donde en el submenú «search» podemos buscar filtrando por país o puerto, pero requiere también de una suscripción de pago.

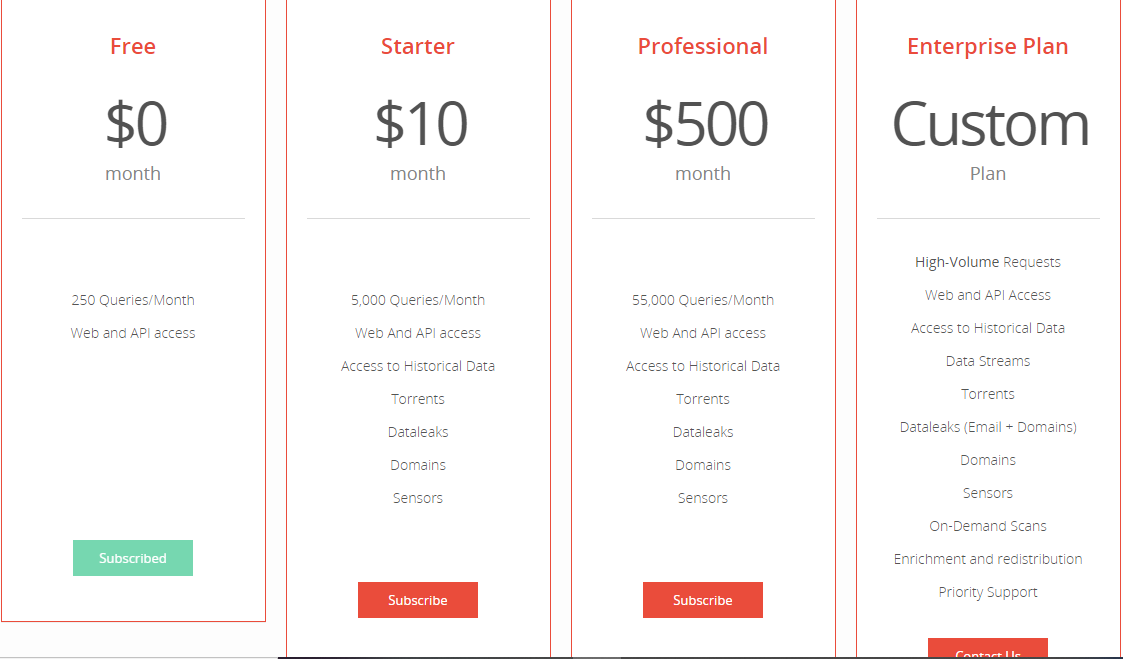

Si estás interesado en adquirir esta herramienta online, podrás hacerlo de forma gratuita o de pago, a continuación, tenéis los precios de los diferentes planes:

- Plan Free: 250 consultas gratuitas al mes y acceso a la web.

- Plan Starter: tiene un coste de 10$ al mes y puedes hacer 5000 consultas al mes, acceso a los datos históricos, torrents, dataleaks, domains y sensors.

- Plan Professional: tiene un coste de 500$ al mes y puedes hacer 55000 consultas al mes, acceso a los datos históricos, torrents, dataleaks, domains y sensors.

- Plan Enterprise: donde tienes que llamar y se adaptan a vuestras necesidades.

Si queréis obtener más información sobre este programa, podéis encontrarla en el siguiente enlace.

Conclusiones

Hoy en día tenemos un claro líder en cuanto a escáneres de puertos se refiere, y ese es Nmap, compatible tanto con sistemas operativos Linux como también en Windows. Si usas la interfaz gráfica de usuario ZenMap será más amigable que mirarlo todo a través de la consola o símbolo del sistema, por tanto, es una muy buena opción. Si quieres un escáner de puertos no tan avanzado para el sistema operativo Windows, el Angry IP Scanner es el más recomendable, funciona muy bien, es rápido y también te proporcionará muy buena información sobre qué puertos tenemos abiertos, cerrados o su estado es desconocido.

En nuestro caso personal, siempre usamos Nmap, ya sea instalado de forma nativa en Windows, o bien usando una máquina virtual con Kali Linux o Debian y con la red en modo bridge, para que funcione como si fuera un equipo más de la red y no tengamos ningún problema con el NAT que crear la propia máquina virtual de VMware o VirtualBox. De esta forma, siempre usamos los mismos comandos y las mismas herramientas. No debemos olvidar los Nmap NSE, unos scripts avanzados que nos permitirán explotar vulnerabilidades de servicios que estén expuestos a Internet o a equipos de la red local.