Hoy en día son muchos los equipos que tenemos conectados a la red. Muchos dispositivos que podemos conectar entre ellos para acceder a los archivos, por ejemplo. Hablamos de ordenadores, pero también otros diferentes como tablets o móviles. En este artículo vamos a hablar de cómo ver otros ordenadores conectados a nuestra red en Windows 10. Por ejemplo, si tenemos un equipo de escritorio y un portátil en casa. Vamos a explicar los pasos que tenemos que dar para ello.

Si tienes dudas acerca de los dispositivos que están conectado a tu red en Windows, lo cierto es que puedes revisarlo rápidamente de diferentes maneras. Desde las funciones nativas del sistema operativo hasta con otros métodos. En cualquier caso, hay diferentes motivos por los que te interesa comprobar los aparatos conectados. Y, por esto mismo, te daremos distintas opciones para que elijas la que mejor te venga en función de tus necesidades. Incluso, te diremos diferentes trucos para que puedas eliminar un dispositivo de la red que no conozcas.

De lo contrario, es posible que una tercera persona o, en el peor de los casos, un ciberdelincuente, se cuele en tu conexión. Por eso mismo, hay una serie de consejos que deberías seguir, como recomendación, si quieres salvaguardar tu red inalámbrica de casa de posibles intrusos. Y es que nunca sabes quién está al otro lado de los dispositivos.

Para qué sirve ver los equipos conectados en red

Hoy en día esto es muy útil. Si echamos la vista atrás, es posible que hace unos años solo utilizáramos un ordenador conectado por cable al router. Sin embargo, esto ha cambiado. Lo primero que las redes inalámbricas han ganado terreno frente al cableado. Pero además de eso también hay que indicar que tenemos una gran cantidad de dispositivos conectados a Internet.

Podemos tener, por ejemplo, un ordenador portátil y uno de escritorio conectados en la misma red. Tal vez en el de escritorio tengamos un disco duro mayor, donde podemos guardar más archivos. Al tener los dos equipos conectados en red podremos compartir información cuando sea necesario. Puede que necesitemos saber si está correctamente conectado para intercambiar información.

Lo mismo podemos lograr si tenemos impresora conectada en red. Así podremos acceder a documentos escaneados o poder imprimir fácilmente. Ya sabemos que las impresoras Wi-Fi han ganado popularidad en los últimos años y el hecho de que estén conectadas a la red aporta un valor añadido importante.

Otra razón para ver los equipos conectados a la red es comprobar que un nuevo dispositivo tiene acceso correctamente. Por ejemplo, si has comprado una televisión recientemente y dudas de si está correctamente conectada al router y poder así acceder a un servidor donde tengamos alojadas las películas y series que queremos ver.

En definitiva, poder ver otros equipos conectados en la red de Windows y determinar si están correctamente accesibles es importante. Nos ayuda también a descartar posibles problemas que puedan afectar al funcionamiento.

Cómo afecta al rendimiento

Cuando tenemos muchos equipos conectados dentro de la red, es algo que va a afectar al rendimiento de la misma. Al menos mientras no superemos algunos límites. Esto se puede manifestar de diferentes formas. Algunos de los problemas más reconocidos son:

- Ancho de banda: Cuando tenemos muchos equipos conectados a la red de forma simultánea, el ancho de banda de la misma tiene que compartirse entre todos ellos. Esto quiere decir que cada uno de ellos tendrá un ancho de banda menor a su disposición a medida que más equipos se conectan a la misma red. Afectando a tareas como navegar por Internet, realizar transmisión de video, o descargar archivos.

- Conflictos de IP: Cada uno de los dispositivos cuenta con una dirección IP que lo identifica dentro de la red, y la cual le permite comunicarse. Cuando tenemos demasiados equipos conectados, nos podemos encontrar con conflictos con estas direcciones, los cuales causan problemas de conectividad.

- Congestión de la red: Es el tema que más nos preocupa ahora mismo, como puedes ver en todo el post. A más equipos conectados, más se verá afectado el rendimiento el cual afecta a todos los dispositivos que se encuentran en red. Esto viene causado por la cantidad de datos que se pueden transmitir por la red, la velocidad de la misma, o el número de dispositivos que están conectados.

- Problemas de seguridad: Esto es algo muy importante dentro de cualquier red. Y lo cierto es que cuantos más dispositivos se encuentren conectados dentro de la red, mayor será el riesgo de que se vea comprometida por malware o hackers. Esto no tiene que ser porque alguien nos lance algún ataque dentro de la red, sino que puede deberse a falta de actualizaciones en algún equipo, lo cual sí puede actuar a modo de puerta de entrada a la red de nuestra casa.

Cómo ver los ordenadores conectados en la red

Existen diferentes opciones para ver qué equipos hay conectados a una red. Vamos a poder usar aplicaciones externas, pero también la propia configuración del sistema. Incluso a través del router tendremos esa información para tener un control en todo momento. Vamos a explicar las principales opciones que tenemos disponibles.

Ver los dispositivos en red desde Windows

Cuando nos conectemos a la red desde Windows 10 podemos ver otros equipos que haya conectados. Sin embargo hay que habilitar una función para ello que viene desactivada de forma predeterminada. Simplemente hay que seguir unos sencillos pasos que vamos a explicar.

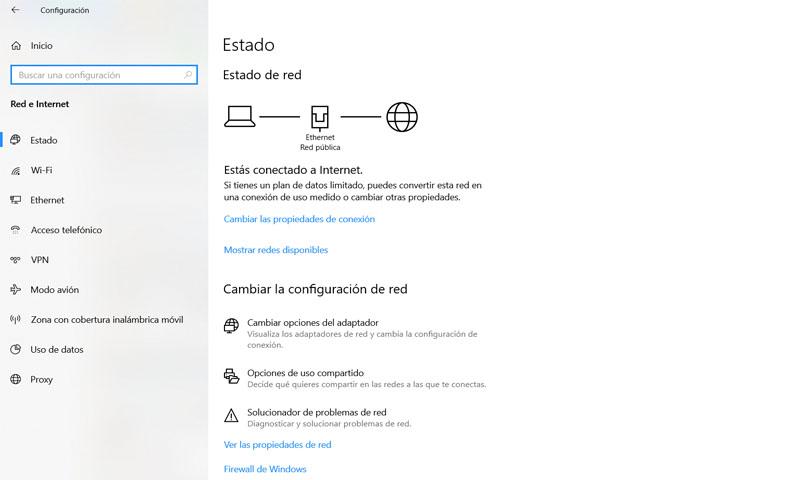

El primer paso que tenemos que hacer es ir a Inicio y acceder a Configuración. Allí posteriormente tendremos que entrar en la opción de Red e Internet y pinchar en Opciones de uso compartido, que veremos en la parte central de esta ventana, dentro de la sección Cambiar la configuración de red.

Cuando estemos dentro veremos una serie de opciones donde nos indica si tenemos activada o no la detección de redes en modo privado, invitado o público, así como para todas las redes. En caso de estar dentro de una red como puede ser nuestra vivienda tenemos que entrar en público. Allí deberemos marcar la opción de Activar la detección de redes. Lo mismo en Compartir archivos e impresoras.

Esto también podríamos aplicarlo si estamos en redes públicas. Sin embargo hay que tener cuidado y tener en cuenta que debemos confiar realmente en esa red. En cualquier caso podemos darle a Todas las redes, que es la tercera opción, y allí nos aparecerá debajo la posibilidad de utilizar cifrado y usar contraseña.

Al aceptar esto podremos ver equipos conectados a la red y también podrían ver ese dispositivo. Como hemos visto esto hay que configurarlo solo si realmente confiamos en la red a la que estamos conectado, como puede ser si estamos en nuestro hogar y queremos compartir con los dispositivos de familiares o con otros equipos nuestros.

Esto es muy útil si almacenamos archivos en la carpeta de red o imprimimos a través de una impresora compartida. Al tener acceso completo podemos agregar esas carpetas de red al ordenador mediante el mapeo. En el caso de una impresora compartida, también podemos agregarlos a la lista de impresoras.

Ver equipos conectados desde el router

Más allá de poder ver qué dispositivos hay conectados a una red desde Windows 10, también podemos conocer esta información a través del router. Esto también es muy sencillo y es algo que podemos obtener simplemente con entrar en la puerta de enlace predeterminada y seguir los pasos básicos, que dependerán según el modelo. Para ello generalmente hay que acceder a 192.168.1.1 y allí poner nuestras credenciales y clave de acceso para entrar en el dispositivo.

Una vez estemos dentro debemos ir a Configuración o al menú y allí buscar información del dispositivo y DHCP. Esto, como hemos mencionado, puede variar según el modelo del router, pero los pasos suelen ser así. En este apartado podremos ver todos los dispositivos que hay conectados al router en ese momento. Podremos ver móviles, tablets, ordenadores… En definitiva cualquier aparato que tengamos conectado en ese momento.

Además, también podremos acceder a la información para saber qué dispositivos han estado conectados previamente. Esto también nos sirve para detectar posibles intrusos que pueda haber en una red. A veces esto podría ralentizar nuestro Internet y generar problemas para navegar correctamente. Sin embargo si conocemos qué equipos hay conectados o han estado previamente, podremos detectar posibles intrusos y tomar medidas para que salgan de nuestra red y no puedan dañar nuestra conexión.

Es, por tanto, otra forma de saber de una manera rápida qué equipos hay conectados a esa red. Tenemos tanto la opción del propio sistema operativo como la de acceder al router y ver cuáles hay conectados.

A través de la web del operador

Otra de las formas de acceder a la información del router es a través del área de clientes del operador. La mayoría de ellos nos permitirán gestionar muchos parámetros del mismo, así como ver los usuarios conectados o incluso bloquear y eliminar a alguno. No todas las operadoras cuentan con las mismas funciones, pero muchas de ellas sí, y esto nos posibilita ver quién está en nuestro Wi-Fi aunque nosotros nos encontremos en otro lugar del mundo, ya que la compañía será un intermediario, y no tendremos que estar en el hogar.

Esto solo es posible si usamos el router que nos ha proporcionado la empresa, y no uno que hayamos comprado nosotros, al cual solo podremos acceder mediante el método anterior.

Programas externos

Aunque las dos opciones anteriores son válidas para saber qué equipos o qué ordenadores hay conectados a la red, no son las únicas que podemos tener en cuenta y hay otras herramientas que nos permiten controlar o vigilar qué ocurre no solo desde el propio ordenador sino saber todos los equipos que hay conectados y tener un mayor control. Existen muchas aplicaciones con las que podemos tener un mayor control sobre nuestra red. Podemos ver qué equipos hay conectados a nuestro Wi-Fi, por ejemplo. Esto es interesante ya que así podremos evitar posibles problemas y saber en todo momento cuántos hay conectados o detectar posibles intrusos.

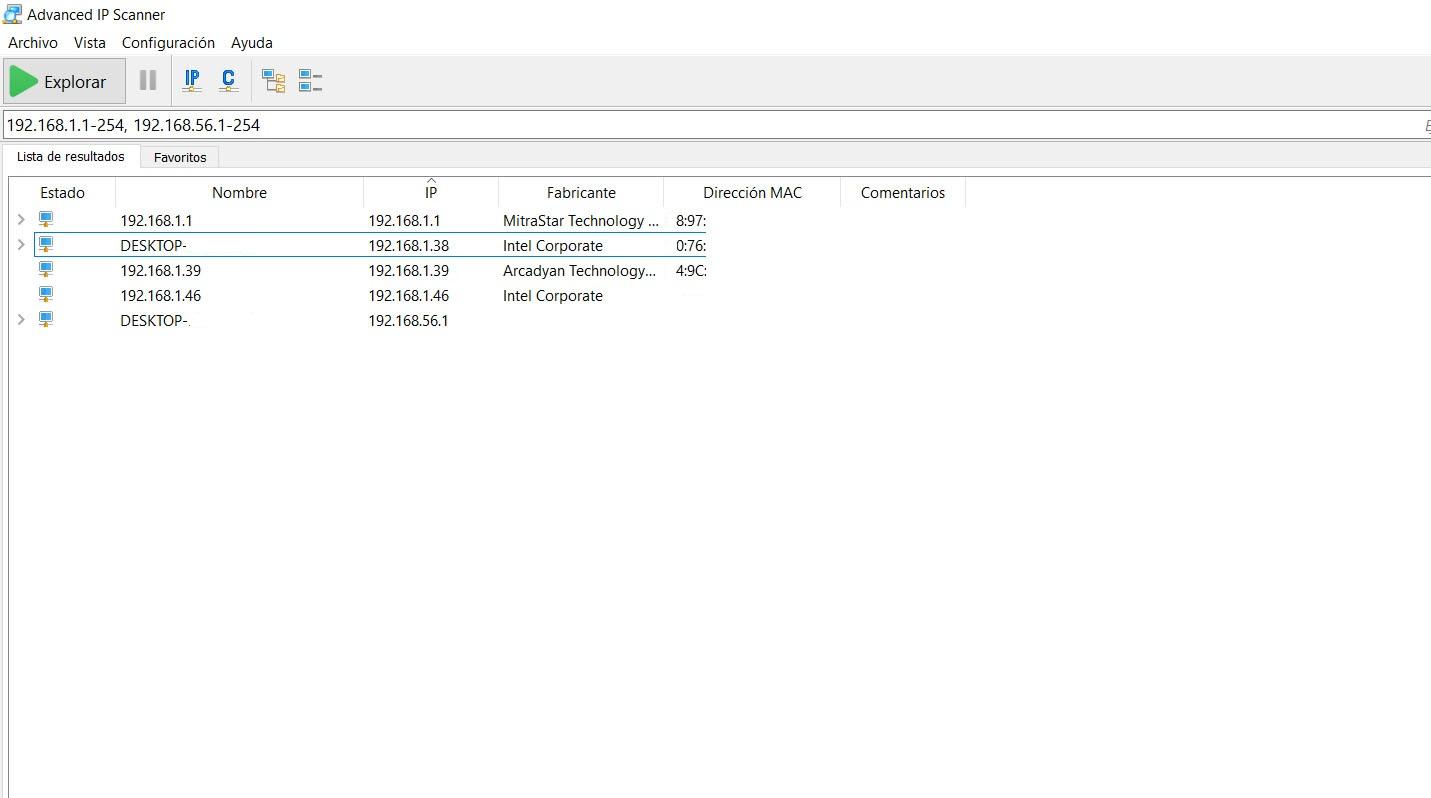

Advanced IP Scanner

Un ejemplo de programas para Windows es Advanced IP Scanner. El funcionamiento es muy simple, en cuanto lo iniciamos y picamos en Explorar, realizará un barrido por la red y nos proporcionará información tal como el nombre del equipo, la IP, la dirección MAC y hasta el fabricante del dispositivo. A mayores también nos facilita otras opciones, las cuales pueden ser bastante útiles, como la capacidad de encender un equipo a distancia mediante Wake-on.-LAN, y apagarlo con Shutdown, conexión mediante HTTP/FTP, opciones de escritorio remoto y radmin, que nos daría control total sobre el equipo. A mayores, contiene una función que puede resultar interesante, y es que nos permitirá negar la conexión a dispositivos de nuestra elección.

La función de Advanced IP Scanner es mostrarnos todas las direcciones IP de los equipos que hay conectados. Podremos ver, por tanto, cuántos ordenadores o móviles tenemos conectados en nuestro equipo. Una manera sencilla y rápida de tener un control sobre las conexiones desde Windows. Este programa es compatible con las versiones 7, 8, 10 y 11 del sistema operativo de Microsoft.

Fing

Fing es una de las más populares y conocidas y tiene versión app gratuita para iOS y Android pero también puedes hacer el escáner desde el ordenador porque tiene cliente gratuito para Windows o para Mac. Lo que hace Fing es darnos un mayor control sobre nuestra red y automáticamente conectados al WiFi es capaz de detectar todos los dispositivos que hay conectados a esa red inalámbrica y decirnos cuáles son, cuál es su IP privada dentro de la red o qué tipo de aparatos son. Podemos detectar intrusos gracias a que nos mostrará el tipo de dispositivo que es (un teléfono móvil, un ordenador Windows, una tablet, una tele…) y también nos dará el modelo y la marca exactas así que sabrás si es un ordenador que hay en tu casa o no.

No solo podemos echar un vistazo a qué hay y quiénes están conectados sino que también nos da la posibilidad de hacer otras labores como bloquear esa dirección IP o ese aparato para que no pueda seguir utilizando nuestro router y mejorar así nuestra privacidad o evitar ladrones. Además, la app es muy fácil de utilizar y no necesitarás ser experto porque bastará conectarnos y encenderla para que automáticamente empiece a funcionar.

Soft Perfect Networtk Scanner

Como la anterior son muchas las herramientas que podemos utilizar y que nos ofrecen un mejor control de nuestra red y otra que debes tener en cuenta es Soft Perfect Network Scanner. Se trata de otra aplicación que esta vez es de pago, que funciona igual que la anterior, pero tenemos algún añadido interesante, como la opción de realizar análisis de red cada cierto tiempo y avisarnos si algún dispositivo desconocido se ha conectado. Otra de las funciones que dispone, es la de permitirnos exportar los resultados en diferentes formatos como JSON o XML. El único problema o pega que encontraremos es que no es gratuita pero podrás tenerla en cuenta si buscas herramientas que nos permitan controlar nuestro WiFi.

Who is on my WiFi?

También puedes usar Who is on my WiFi?, con esta aplicación disponemos de funciones similares a las anteriores. De nuevo contamos con una analizador de red, que en este caso nos permite bloquear el acceso a conexiones sospechosas y desconocidas, pero esta versión solo estará disponible con la suscripción de pago, la cual asciende a 9,95$ al mes. En todo caso, con la versión gratuita disponemos de las demás funciones de escaneo de la red. Si esta la mantenemos abierta en segundo plano, nos aparecerá una notificación en pantalla cada vez que un equipo nuevo se conecte a la red.

Sacando conclusiones acerca de estos ejemplos, podemos quedarnos con dos principalmente. Advanced IP Scanner, que nos facilita la administración de nuestra red. Y Who is on my WiFi?, que en su opción de pago nos ofrece un protector para nuestra red buscando, encontrando y bloqueado conexiones desconocidas. Si optas por un programa externo, es importante que lo descargues desde fuentes oficiales y seguras. No debes nunca bajarlos desde sitios que no sean fiables, ya que pueden contener malware y ser un problema importante para la seguridad.

Cómo eliminamos un dispositivo de la red

Que nuestra red se encuentre saturada de dispositivos, puede repercutir negativamente sobre la misma. Puede causar que esta funcione de forma lenta, y puede entrañar muchos peligros para los usuarios que están conectados, como por ejemplo el robo de datos. Por lo cual, si detectamos algún intruso en la red, tendremos la posibilidad de expulsarlos, incluso es posible evitar que estos se puedan conectar de nuevo.

Desde Windows esta tarea puede ser más complicada, pero si podemos acceder al servicio web del router para realizar algunas acciones como cambiar las contraseñas, tanto de administrador como de la red Wi-Fi, de forma que los dispositivos tendrán que introducir de nuevo la contraseña para poder conectarse. Es recomendable generar contraseñas fuertes de más de 20 caracteres para estos casos. Para ello podemos usar algunos servicios en línea, que nos ayudan a generar contraseñas según los parámetros que le indiquemos.

Por otro lado, es posible denegar conexiones al router. Esto se puede hacer con un filtro de la MAC de los dispositivos. Puede ser de dos formas. La primera será para que solo los dispositivos con la MAC indicada se puedan conectar al router. Si un dispositivo nuevo se quiere conectar a la red, será necesario establecer la dirección MAC en la configuración del router para que este acepte la conexión. Y la otra, es indicar las direcciones que no queremos que se conecten a la red. Por lo cual, todo dispositivo con una MAC no filtrada, se podrá conectar.

Por otro lado, igual de efectivo, pero no tan cómodo para el día a día, es ocultar la red Wi-Fi por ejemplo. De esta forma sólo podrá conectarse a ella quién sepa cual es el nombre concreto de dicha red. Esto requiere introducir el nombre cuando un nuevo equipo se quiere conectar.

Peligros de desconocidos conectados a nuestra red Wi-Fi

Cuando contratamos un servicio de internet a un ISP, normalmente solo pensamos en los beneficios que nos va a dar esto, pero por diferentes circunstancias puede darse el caso de que nuestra red sea utilizada con fines maliciosos por otros usuarios que se encuentren cerca. Si bien lo primero que debe hacerse es cambiar las contraseñas que los router trae por defecto, así como el nombre de la propia red y los datos de acceso al propio router, siempre es bueno revisar de vez en cuando los equipos que se encuentran conectados a la red.

Esto puede ser especialmente importante, puesto que si hay algún intruso el cual está utilizando una red Wi-Fi de nuestra casa, se podría dar el caso de que este lleve a cabo alguna actividad ilegal. Esto puede apuntar directamente a nosotros, pues una vez contratado el servicio, esas redes quedan asociadas a nuestro nombre, por lo cual seremos los responsables legales en un primer momento. Luego vendrá un proceso donde se aclara lo ocurrido, pero todo será investigado.

También puede darse el caso de que se esté utilizando algún software que se dedique a analizar los datos que pasan por el router, por lo cual nuestra información corre un riesgo. Esto se conoce como ataques Man in the Middle. En este caso tendríamos que adoptar las medidas oportunas, pues algo tan simple como navegar solo por páginas HTTPS, no sería suficiente, ya que pueden ver toda comunicación de los equipos con internet, y no solo la emitida y recibida por los navegadores.

Otro caso que puede ocurrir, es que algún intruso se conecte a nuestros dispositivos. Para esto se requiere un conocimiento más alto sobre los ataques, pero podría darse el caso. Puede llevar a un atacante a modificar información o redireccionarlos a lugares que están bajo su control. En ese momento, sería donde más expuestos nos encontraríamos.

Consecuencias de conectarse a redes sin permiso

En estos casos, lo más probable es que si alguien está conectado a nuestra red, sea a través de la conexión Wi-Fi, ya que por cable tendría que tener acceso directo a una toma, cosa que, si no se encuentran dentro de la casa en este caso, sería imposible. Pero con la red Wi-Fi puede ser más complejo de controlar.

En las redes Wi-Fi el mayor problema es su cobertura y zona de alcance, las cuales permiten accesos desde casas que se encuentren cerca o el piso de un vecino. Por lo cual aumenta la probabilidad de que alguien se pueda conectar sin consentimiento. Por lo general utilizamos contraseñas para tratar de evitar intrusos, pero en muchas ocasiones esto puede no ser suficiente, sobre todo si la contraseña es débil, es la predeterminada del router, o directamente nos la han hackeado para poder conectarse

El acceso a nuestra red sin consentimiento por alguno de esos métodos, puede ser considerado en España como robar Wi-Fi, lo cual sería una estafa a nivel informático. Además de que esto pueda suponer un problema a nivel de velocidad o fluidez de la red, puede acarrear problemas en caso de que un tercero lleve a cabo actividades ilegales desde nuestra dirección IP, la cual asigna el ISP. Lo que quiere decir que todo conducirá hasta nuestra red.

Todo esto está en el código penal, y como tal se puede denunciar. Para ello es recomendable conocer la dirección MAC del dispositivo que se conecta a nuestra red, y con esa información acudir a una comisaría e interponer la denuncia correspondiente. En este caso el delito es ocasionado por un perjuicio económico, que, si es menor de 400 euros, la pena puede ser de una multa, y si es mayor puede acarrear prisión de uno a tres meses.

Actuación ante estos casos

Es posible que desde Windows sea más complicado llegar a expulsar a los intrusos, pero lo más normal es que tengamos que tomar cartas en el asunto por otros métodos. Esto se trata de una cuestión de seguridad, la nuestra y de los demás usuarios que se encuentran conectados a la propia red. Por lo cual, si detectamos algún intruso y no podemos hacer nada desde Windows, no podemos dudar en acceder al router a ponerle solución. Lo más normal hoy en día, es que en la propia configuración de los routers podamos expulsar a las conexiones que están establecidas. En caso de no ser así, es cuando tendremos que tomar otro tipo de medidas.

- Verificar la actividad de la red: Antes de realizar cambios, siempre debemos verificar que realmente es un intruso quién está conectado a la red. Esto es algo sencillo desde la administración del router, cotejando la información con los equipos que están en casa. Recuerda que los enchufes inteligentes, luces LED e incluso electrodomésticos a día de hoy tienen conexión a internet, y podría ser uno de ellos. Aunque una vez eliminado te darías cuenta rápido al no volver a funcionar.

- Contraseña: Como decimos previamente, es el primer paso de todos. Establecer una nueva contraseña, que sea lo bastante compleja. De este modo evitaremos que se pueda restablecer la conexión por parte de los dispositivos que no cuentan con ella. Es decir, que sea larga y con combinación de mayúsculas, minúsculas, números y símbolos.

- Desactivar el WPS: Estos sistemas son muy útiles, pero pueden dejar la red totalmente desprotegida y vulnerable. Por lo cual es conveniente desactivarlo para que nadie lo pueda utilizar. Será mejor perder unos segundos escribiendo la contraseña para conectar un equipo a tener este sistema activado y que pueda ser una brecha de seguridad para intrusos.

- Actualizar el firmware: Este es un paso muy importante, ya que podría ser alguna vulnerabilidad del router lo que dejó a los atacantes conectarse. Con estas actualizaciones, las marcas lanzan parches de seguridad, mejoras de rendimiento e incluso nuevas funciones que pueden ser de seguridad. Normalmente deberían instalarse automáticamente, pero de no ser así, podrías tener una pendiente desde hace meses o años, y ser un motivo de errores.

- Desactivar la red: Desactivar la red Wi-Fi es algo que como nos indica la acción, elimina la red inalámbrica. Esto lo podemos hacer para que todo el mundo se desconecte de la misma, al menos mientras estamos realizando los cambios que consideremos oportunos.

Proteger nuestra red

A la hora de mantener a salvo todos nuestros datos y nuestra red de forma general, hay algunos pasos que podemos llevar a cabo. Tanto a nivel de red como de dispositivos, siempre es posible hacer algo para que todo se mantenga seguro. Y lo primero de todo siempre será el sentido común. El buen uso de las redes y del material que la componen, es la primera línea de defensa que podemos tener en nuestras casas o trabajo.

Una buena contraseña

Lo primero y más importante, es la contraseña. Generar buenas contraseñas para nuestras redes Wi-Fi es muy importante. Todos los routers traen una preestablecida, pero no es recomendable dejarla por defecto. Esto es porque son más sencillas de encontrar, ya que forman parte de algún listado.

Muchos atacantes tienen estas contraseñas, con las que resulta muy sencillo atacar una red. Lo mejor es acudir a algún servicio online, y generar contraseñas aleatorias con algunas directrices. Cuanto más compleja sea la contraseña, más complicado será de descifrar. Además de que no deberías utilizarla en ninguna otra cuenta, es decir, debe ser única. Al igual que también es recomendable poner otra clave de acceso al router.

La contraseña de acceso al router es muy importante. Esto quiere decir que salvo que tengamos la dirección IP bloqueada, cualquiera puede tratar de acceder a la configuración del router. De nuevo, todos traen una contraseña por defecto, y en este caso es mucho más sencilla que la de las redes. Un atacante que consiga acceder a la configuración del router, podrá hacer lo que sea necesario para atacar o dejarlo preparado para un futuro. Esto puede traer graves consecuencias para los demás usuarios, ya que algunas acciones como la apertura de puertos pueden ser muy peligrosas. Entre otras que pueden ser muy perjudiciales.

Por esto mismo, ya no solo hay que modificar la clave de la conexión WiFi por seguridad, también la contraseña que viene de manera predeterminada para el router. Así te evitarás que se puedan meter intrusos sin que te des cuenta en su configuración en cualquier momento.

El cifrado del router

Si tenemos un router antiguo, es posible que utilice algún sistema de contraseñas como tal. Actualmente se utiliza WPA 3, pero antes hemos podido ver la versión 1 y 2. Estas son muy inseguras hoy en día, ya que son muy sencillas de romper. En este caso, lo mejor que podemos hacer es adquirir un router nuevo que cuente con estas nuevas tecnologías.

Ten en cuenta que, aunque se utilice WPA-3, lo cierto es que no todos los dispositivos son compatibles. Por lo que te recomendamos que la pruebes y si algún dispositivo no se conecta a la red WiFi, cambies el cifrado por WPA-2, ya que es más habitual entre los aparatos que se conectan a una red inalámbrica. En cualquiera de los dos casos, ambos cifrados son los que deberías usar para proteger tu conexión.

En todo caso, no uses WEP ni WPA. Actualmente, los router, pese a ser modernos, te ofrecen esa posibilidad, sin embargo, no existen ventajas para ellas y solo conseguirás tener una red mucho menos segura.

Filtrado MAC

Previamente hemos mencionado el filtrado MAC, y es que se trata de uno de los mejores sistemas para mantener a salvo nuestra red. Esta medida de seguridad se puede implementar en las redes Wi-Fi para aumentar la protección y tener más control sobre los dispositivos que se encuentran conectados a la misma. Para ello, podemos seguir algunos pasos, que nos van a ayudar a comprender un poco mejor cómo funciona este sistema.

- Identifica las direcciones MAC: Cada dispositivo conectado a una red Wi-Fi tiene una dirección MAC única. Para utilizar el filtrado MAC, primero debes recopilar las direcciones MAC de los dispositivos autorizados que deseas permitir en tu red.

- Accede a la configuración del router: Inicia sesión en la interfaz de administración de tu router Wi-Fi. Puedes hacerlo ingresando la dirección IP del router en el navegador web y proporcionando las credenciales de inicio de sesión correspondientes.

- Encuentra la opción de filtrado MAC: En la configuración del router, busca la sección de seguridad o acceso inalámbrico. Allí deberías encontrar la opción de filtrado MAC o control de acceso MAC.

- Habilita el filtrado MAC: Activa el filtrado MAC marcando la casilla correspondiente o seleccionando la opción adecuada en la configuración del router.

- Agrega las direcciones MAC permitidas: Una vez habilitado el filtrado MAC, deberás agregar las direcciones MAC de los dispositivos autorizados. Puedes hacerlo manualmente ingresando cada dirección MAC en un campo designado o utilizando una opción de búsqueda para encontrar y agregar los dispositivos conectados actualmente a la red.

- Establece la política de filtrado: Algunos routers te permiten elegir entre una política de filtrado MAC blanca o negra. En la política blanca, solo los dispositivos con direcciones MAC en la lista de autorizados podrán acceder a la red, mientras que, en la política negra, los dispositivos con direcciones MAC en la lista de bloqueados no podrán acceder, por tanto, si solamente quieres echar a un intruso, podrás usar la negra, no teniendo así que estar pendiente de añadir a la blanca cada nuevo dispositivo que quieras conectar.

- Guarda la configuración y reinicia el router: Una vez que hayas agregado las direcciones MAC autorizadas y configurado la política de filtrado, guarda los cambios en la configuración del router y reinicia el dispositivo para que los ajustes surtan efecto, aunque normalmente se reiniciará automáticamente al guardar estos cambios.

Configura firewalls

Los firewalls son barreras defensivas que se pueden implementar tanto a nivel de dispositivo como en el router principal de la red. Actúan como filtros de tráfico, bloqueando el acceso no autorizado y previniendo posibles amenazas cibernéticas. A nivel de dispositivo, un firewall examina y controla el tráfico entrante y saliente, permitiendo que solo los datos autorizados pasen. Por otro lado, en el router, un firewall de red puede ofrecer protección global, filtrando el tráfico antes de que alcance los dispositivos individuales. Esta configuración proporciona una capa adicional de seguridad, reduciendo el riesgo de intrusiones no deseadas.

Actualizaciones

Por otro lado, las actualizaciones de firmware son fundamentales para mantener la salud y seguridad de los dispositivos de red. El firmware es el software integrado en el hardware del dispositivo y se actualiza periódicamente para detectar vulnerabilidades de seguridad descubiertas, mejorar el rendimiento y agregar nuevas funcionalidades. Aunque normalmente, este tipo de actualización son automáticas, puedes buscar las versiones más nuevas y actualizarlas manualmente. Si hablamos de routers y otros dispositivos de red, las actualizaciones de firmware a menudo incluyen correcciones para exploits conocidos y vulnerabilidades que podrían ser explotadas por atacantes. Al mantener el firmware actualizado, los usuarios aseguran que sus dispositivos estén equipados con las últimas defensas contra amenazas nuevas, fortaleciendo así la seguridad general de la red.

En definitiva, existen diferentes métodos para poder ver qué equipos hay conectados a Internet en una red local. Lo más sencillo puede ser simplemente acceder al router, ya que de esta forma tendremos también más información. Pero también podremos verlo desde el propio Windows o incluso instalar algún programa externo.