En un artículo anterior os hemos hablado de WiFinspect, un programa para Android que nos permitía realizar monitorizaciones de redes inalámbricas bastante completas. Su potencial no queda limitado únicamente a la exploración de redes sino que también nos permite analizar en profundidad los equipos de la red en busca de servicios y vulnerabilidades y de igual forma capturar y analizar el tráfico generado. Podéis visitar nuestro tutorial sobre monitorizar ordenadores con Colasoft Ping Tool.

En primer lugar debemos acceder desde el menú principal en el apartado «Host discovery» y realizar un escaneo de la red como explicamos anteriormente.

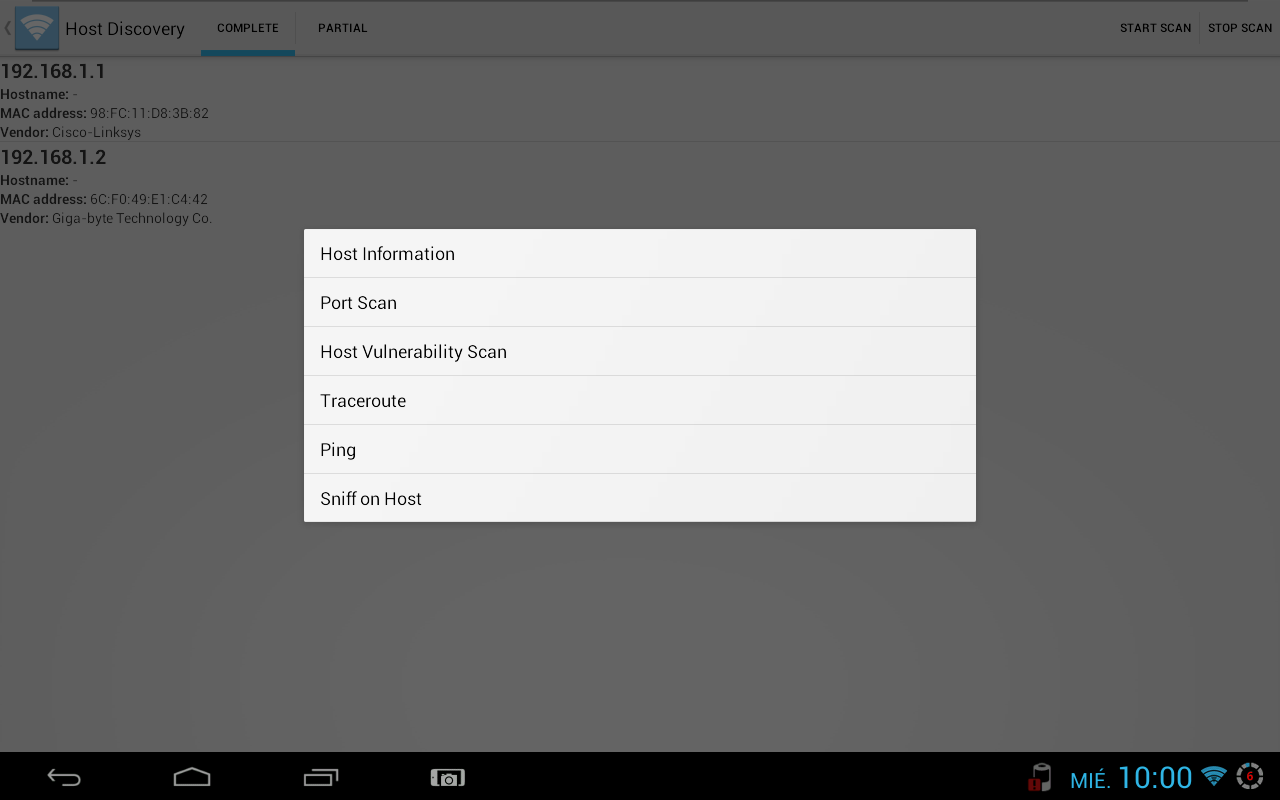

Una vez tenemos ya visibles nuestros equipos pulsaremos sobre uno de ellos y veremos las diferentes pruebas a realizar.

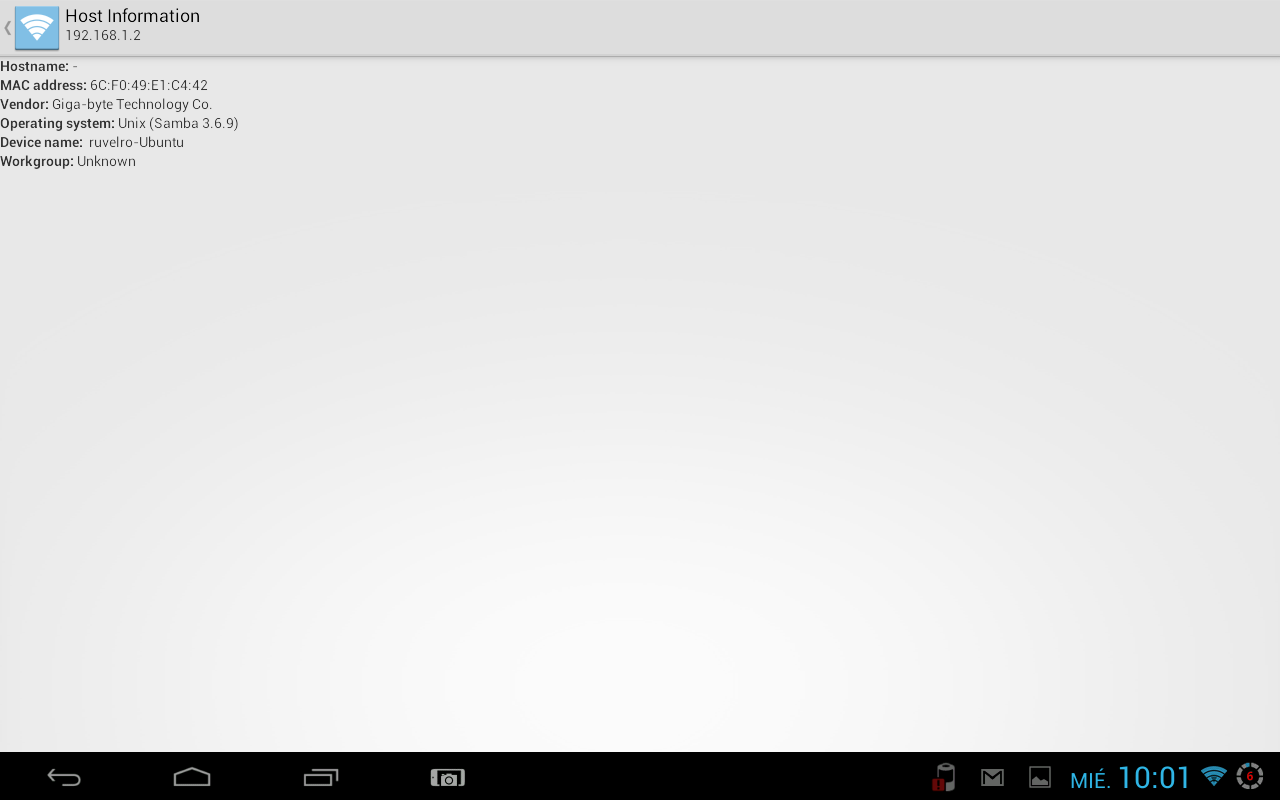

El apartado «host information» realizará un escaneo completo del equipo y nos devolverá la información que obtenga. Gracias a esta opción podremos identificar el equipo que hayamos seleccionado.

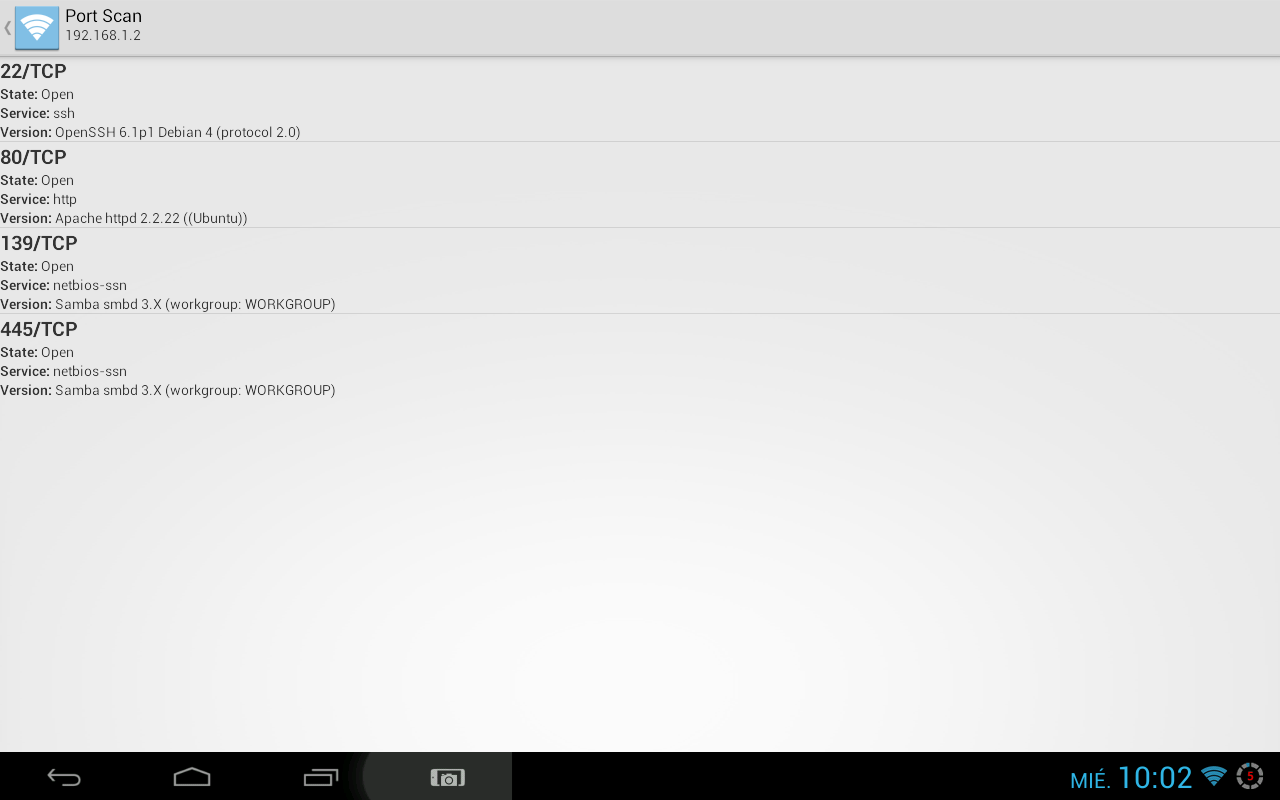

Port Scan nos realizará como su nombre indica un escaneo de puertos para poder saber que puertos están abiertos y cuales están cerrados en nuestro equipo.

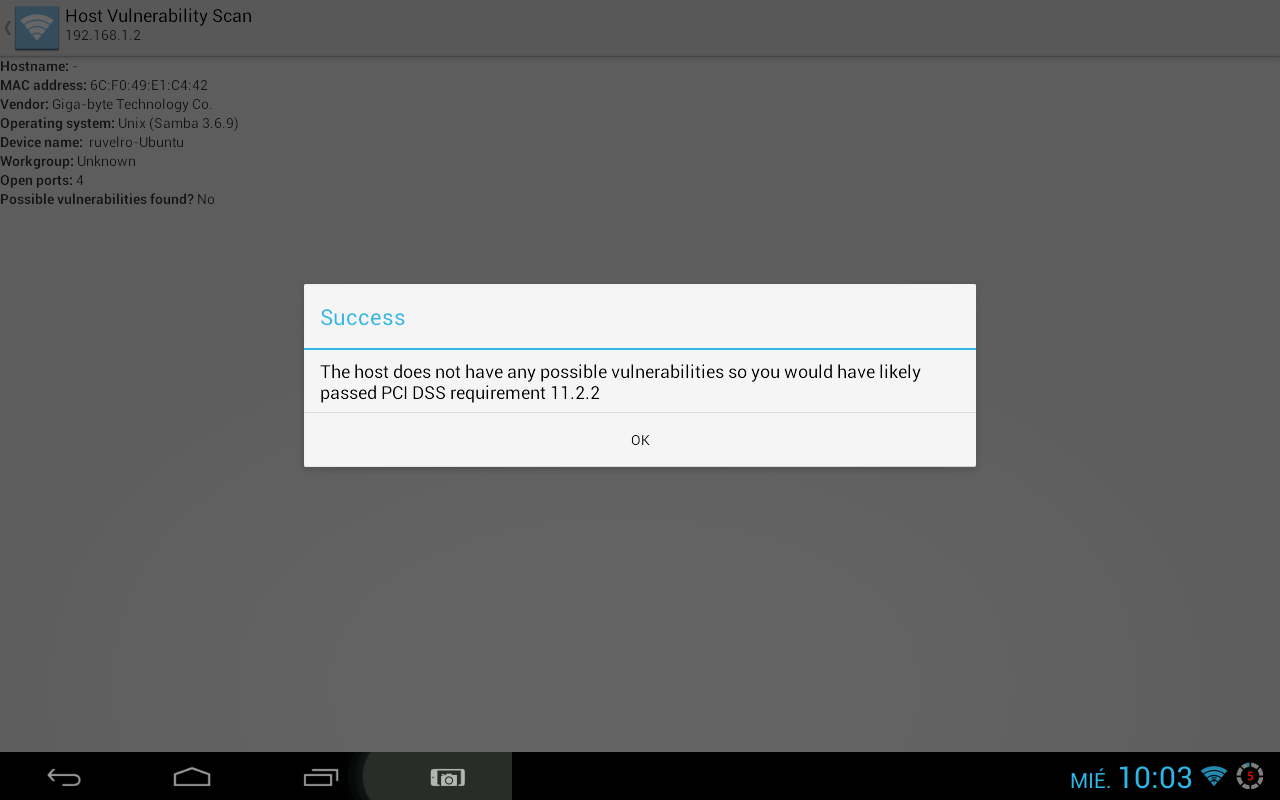

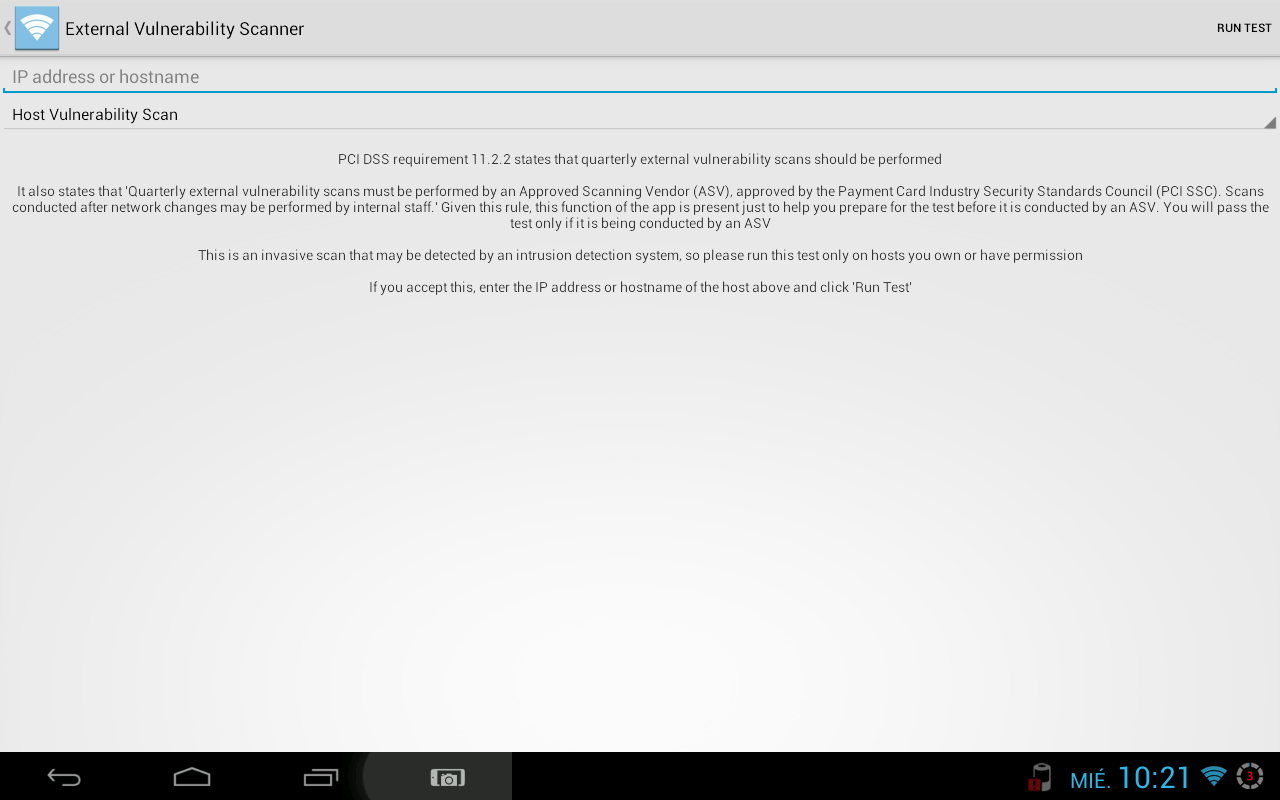

Host Vulnerability Scan realizará un escaneo de vulnerabilidades para comprobar la seguridad del equipo. En nuestro caso el programa nos ha devuelto un mensaje sobre que nuestro equipo no tiene vulnerabilidades. Nuestro equipo es seguro.

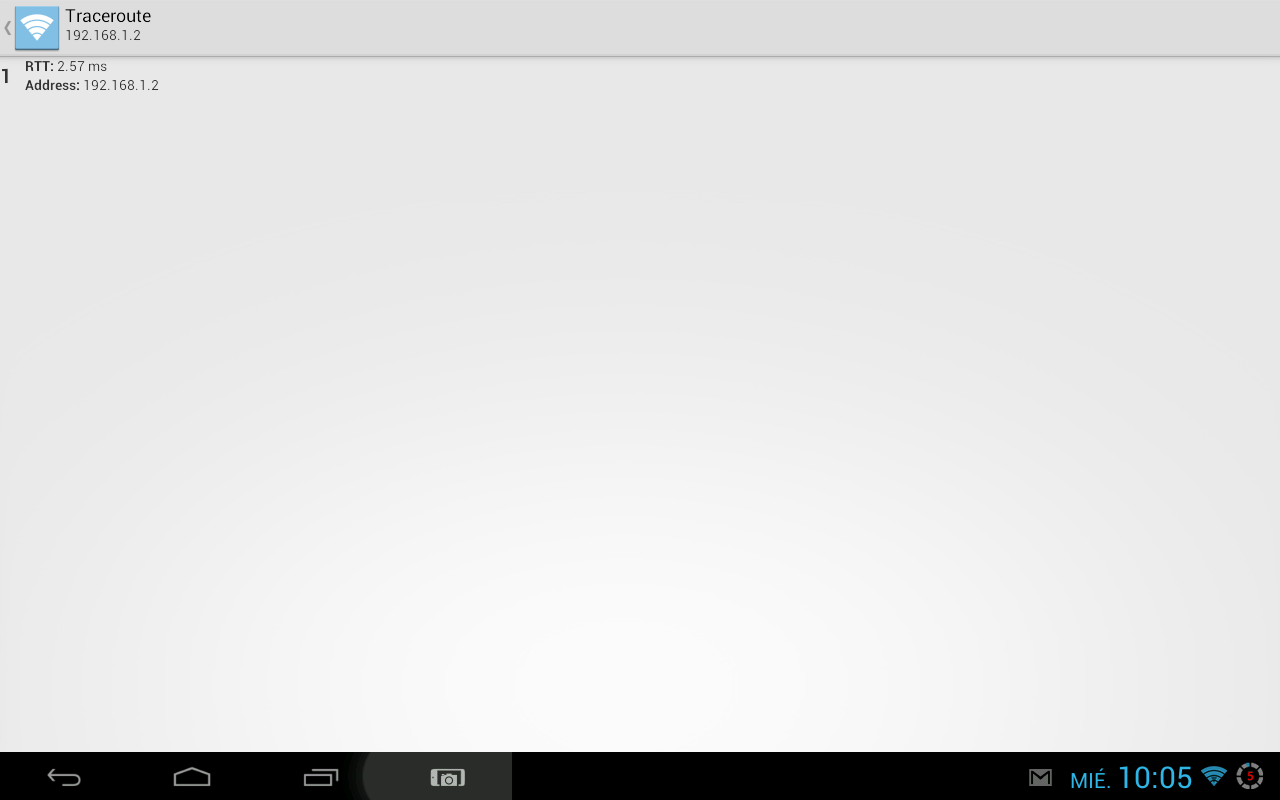

Traceroute nos mostrará la ruta completa de nuestro equipo hasta el router. Muy útil para saber si pasamos a través de un proxy, servidor o punto de acceso.

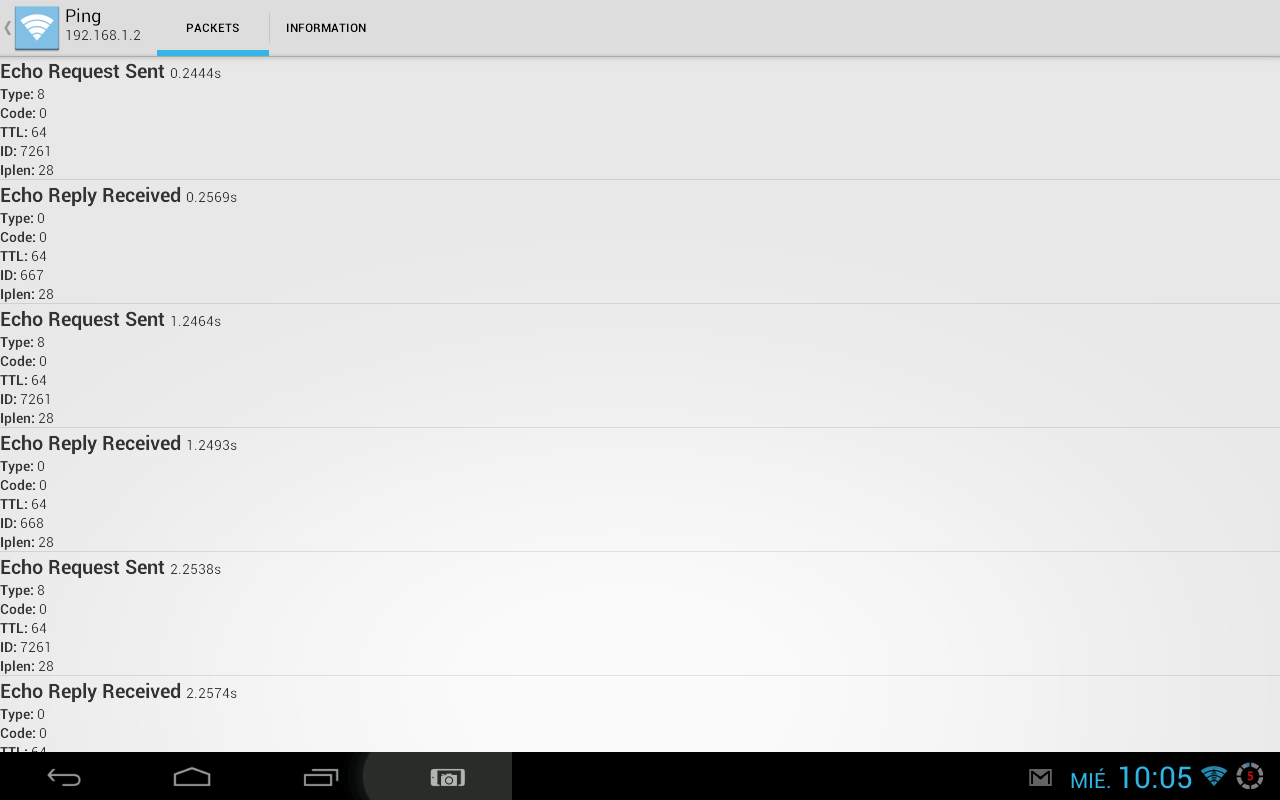

La opción Ping realizará varios pings desde el dispositivo Android hasta el equipo que estemos analizando y nos devolverá información sobre tiempos de respuesta.

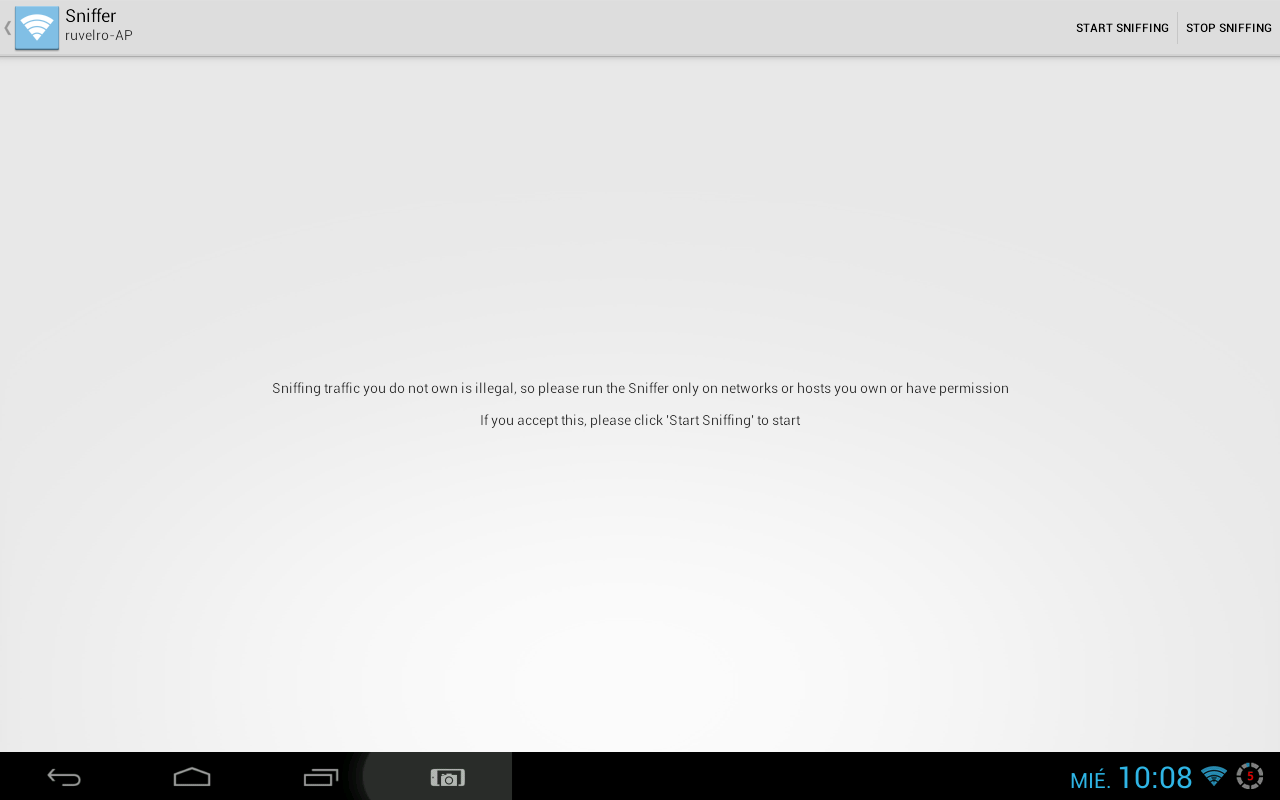

La última opción de la lista es Sniff. Esta opción permite capturar todo el tráfico que se emita desde dicho equipo que estemos analizando. Esta función es muy similar a la que podemos realizar desde el menú principal en la opción «Network Sniffer» pero en vez de a toda la red lo realizaremos sobre un equipo específico. En nuestro caso vamos a explicar cómo funciona el sniffer en toda la red. Si queremos hacerlo de modo específico será igual que en este modo pero más filtrado. Pulsaremos sobre «Network Sniffer» y veremos la ventana de captura.

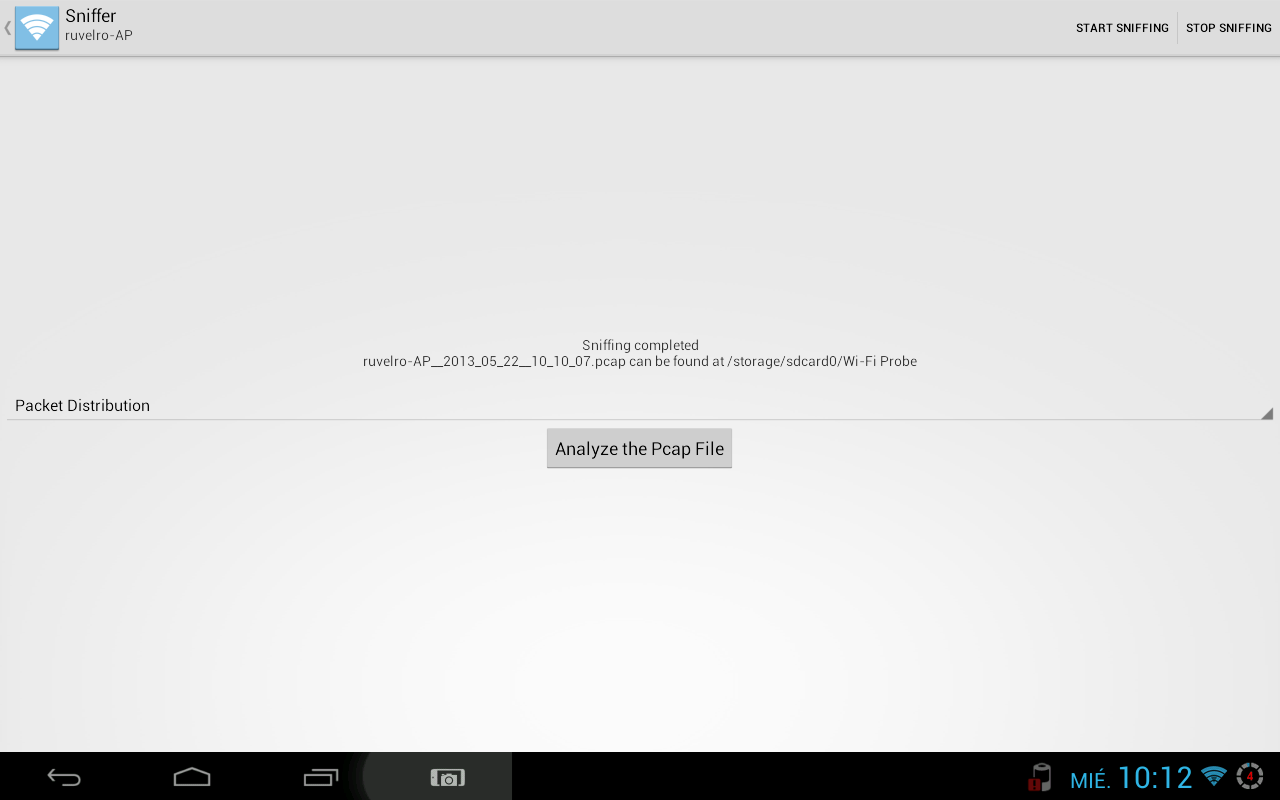

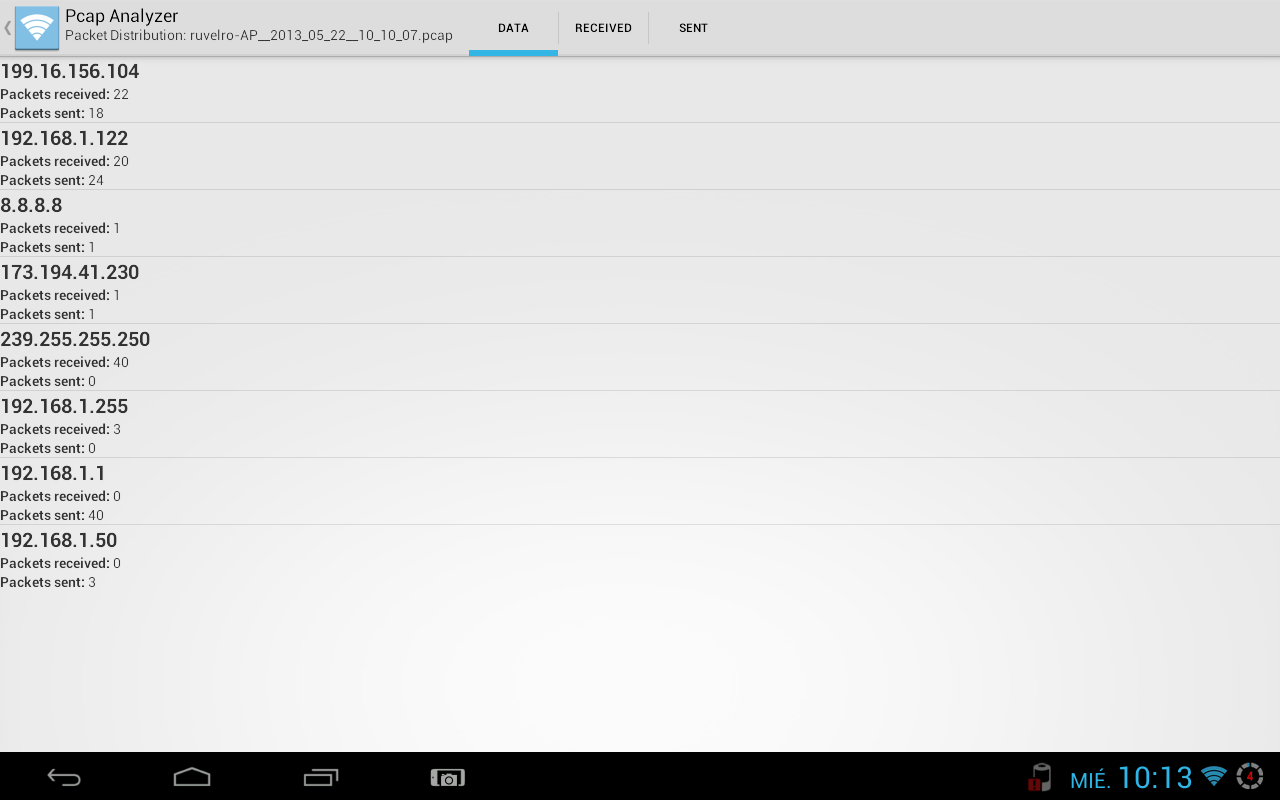

Pulsamos sobre «start sniffer» en la parte superior derecha para comenzar a capturar paquetes. Tras un rato de captura de paquetes podemos detenerla pulsando sobre «stop sniffer». Nos mostrará una ventana desde la que podremos analizar los paquetes capturados. Pulsamos sobre el botón «analyze the pcap file».

Tras unos minutos, dependiendo del tamaño y el número de paquetes capturados podremos ver la información que hemos capturado como origen del paquete, destino, cantidad de paquetes enviados, etc.

Podemos analizar paquetes que tengamos ya capturados de forma manual accediendo a la opción Pcap Analyzer del menú principal.

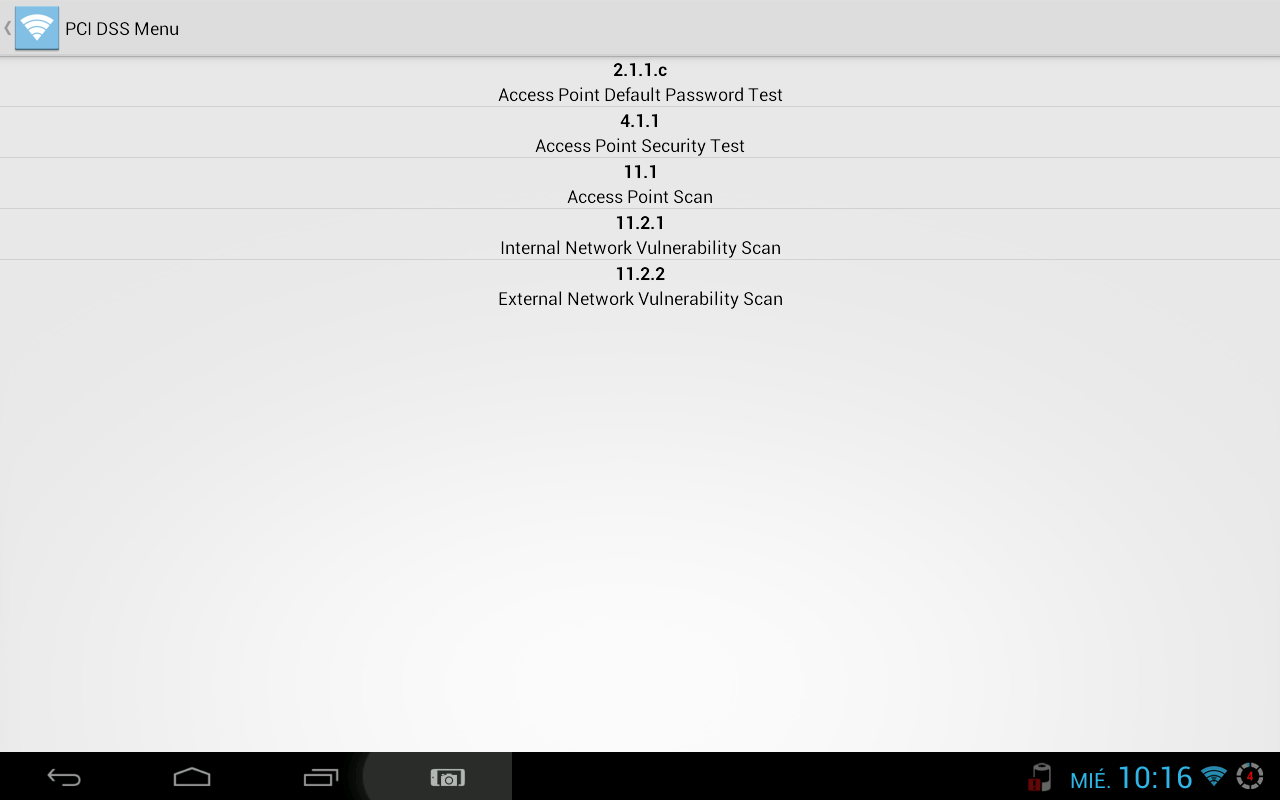

Para finalizar tenemos incluido en el programa un apartado muy interesante llamado PCI DSS Menu. Desde este menú podemos realizar varios tests de seguridad:

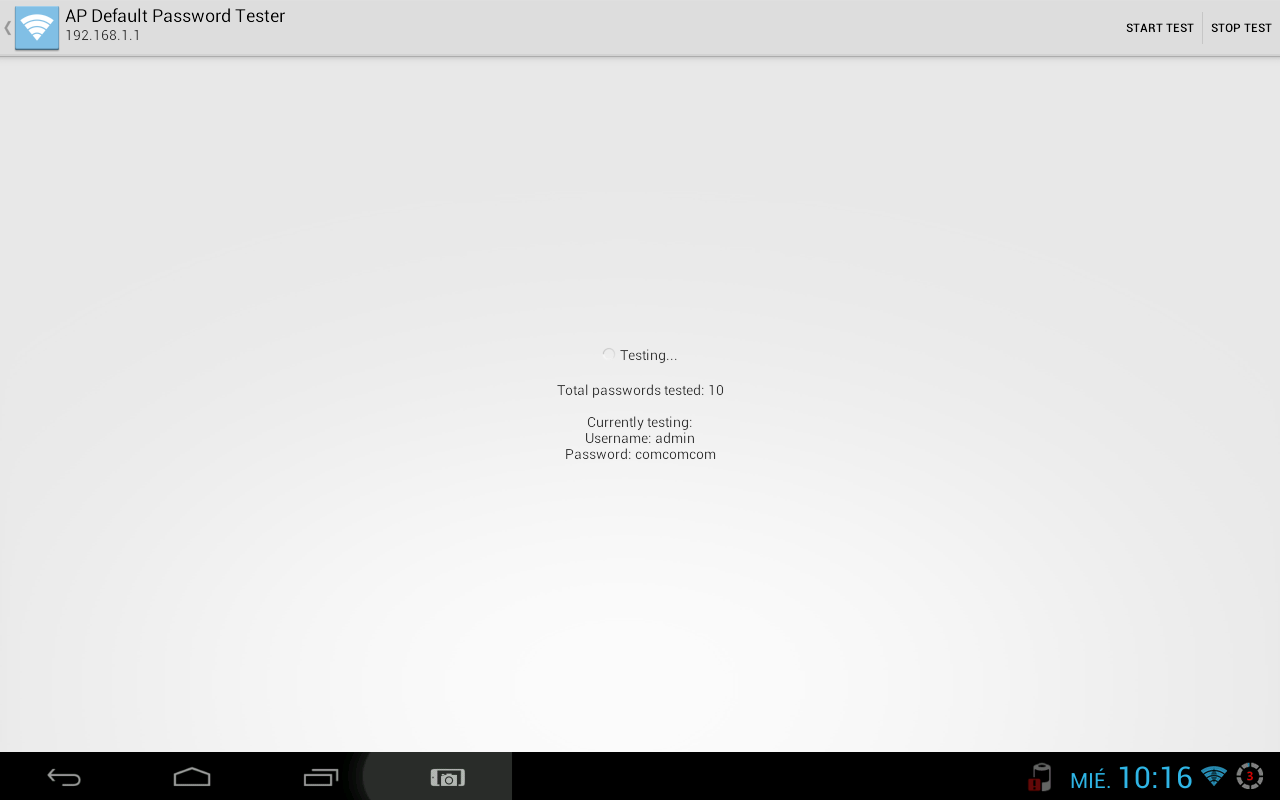

Access Point Default Password Test: El programa intentará acceder a la configuración del router o punto de acceso a través de los usuarios y contraseñas por defecto más comunes.

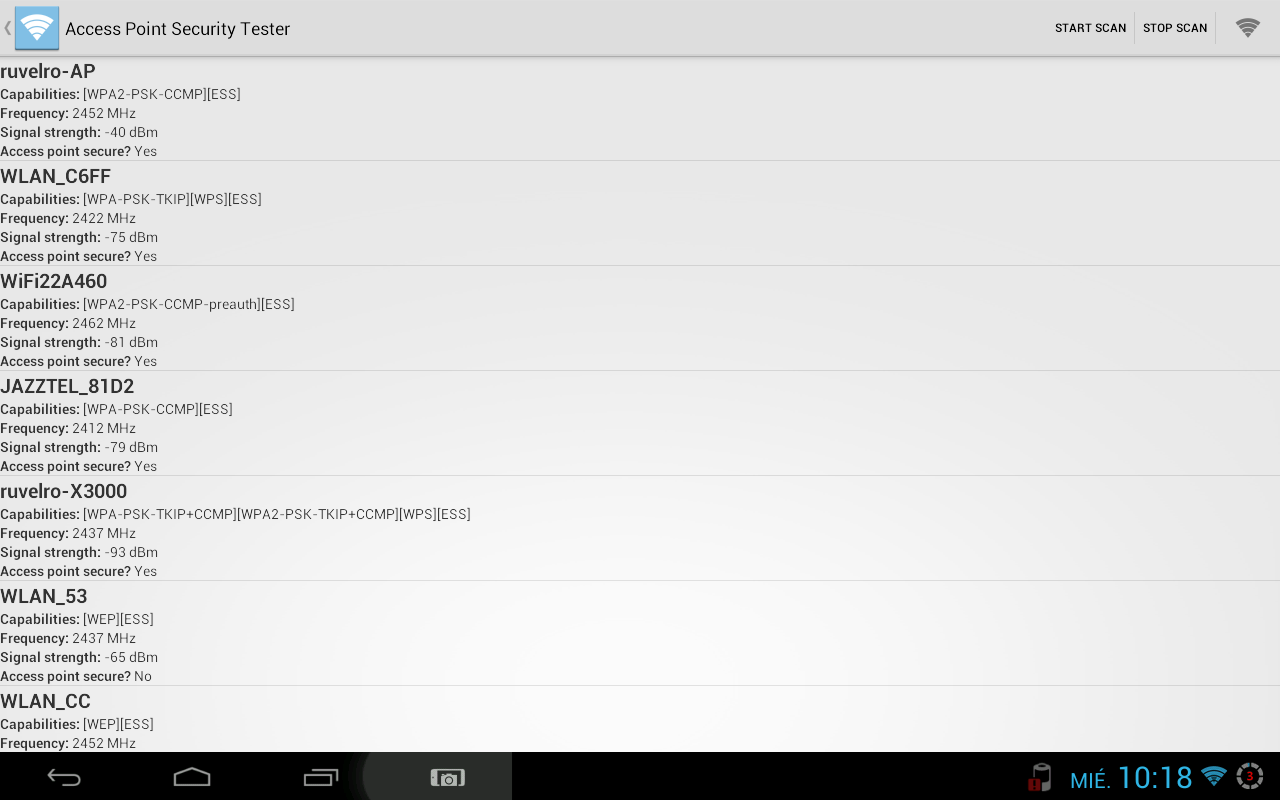

Access Point Security Tester: El programa analizará si nuestra red es segura o insegura comprobando la clave de acceso al WiFi.

Access Point Scan: Explora toda la red y nos mostrará todos los puntos de acceso encontrados devolviendo información sobre ellos.

Internal/External Network Vulnerability Scan: Busca vulnerabilidades en un equipo de nuestra red o un servidor externo y nos devuelve los datos. Es el mismo ataque que hemos visto anteriormente desde el apartado Host Discovery.

Como podemos ver, la herramienta WiFinspect es de lo más completo y sencillo de usar que nos podemos encontrar para Android. Sus test de vulnerabilidades nos van a permitir saber en cuestión de un par de minutos si nuestro equipo es seguro o de lo contrario tiene vulnerabilidades que debemos solucionar lo antes posible para evitar consecuencias.

Podéis ver qué hacer para cambiar el nombre de la red Wi-Fi.