Heartbleed ha sido una de las vulnerabilidades más peligrosas descubiertas en toda la historia de la red. Esta vulnerabilidad permitía que un servidor revelara información almacenada en su memoria temporal realizando solicitudes con una respuesta más larga de la que en realidad debería ser.

Aunque la vulnerabilidad ya fue solucionada, es labor de los administradores de sistemas el actualizar sus servidores para garantizar una seguridad máxima en sus servidores. Mientras esto ocurre, los piratas informáticos están buscando posibles formas de aprovecharse de esta vulnerabilidad que tanto se ha dado a conocer, incluso yendo más allá de la simple explotación de la misma.

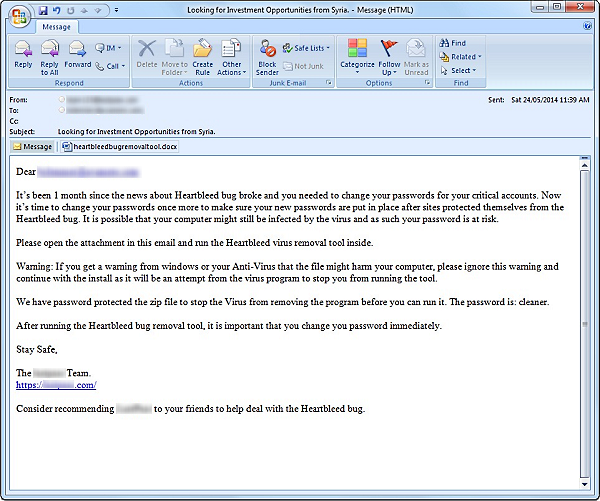

La empresa de seguridad Symantec ha detectado una campaña de correo electrónico no deseado que se está llevando a cabo de cara a los usuarios utilizando Heartbleed como gancho. En el correo electrónico en cuestión se informa a los usuarios que se ha detectado que su sistema aún sigue siendo vulnerable ante este fallo y facilitan en el mismo correo una herramienta con la que se deberá analizar el sistema para solucionar este error y eliminar posibles virus que se estén aprovechando de Heartbleed.

Los emisores del correo electrónico se hacen pasar por una importante empresa de administración y control de contraseñas e incitan al usuario a descargarse el fichero adjunto en cuestión. Este archivo se oculta bajo una falsa apariencia de un documento .docx que, al ejecutarlo, abre un fichero comprimido con la herramienta en cuestión. Cuando el usuario ejecuta la herramienta de limpieza de Heartbleed se instalará en el sistema de la víctima un keylogger mientras se muestra una barra de progreso durante la que, supuestamente, está analizando el sistema. Una vez finalice mostrará un mensaje de que el sistema está limpio, pero el Keylogger quedará trabajando en segundo plano.

El keylogger que se distribuye en estos correos recopila todas las teclas pulsadas en el ordenador y las envía, junto a capturas de pantalla e información personal del usuario a los piratas informáticos que las almacenan para su posterior uso o venta en el mercado negro.

Debemos evitar siempre ser engañados por estos mensajes de correo falsos para no ser víctimas de un ataque informático y tener que lamentarnos después. Si alguno de nuestros correos electrónicos nos resulta sospechoso podemos buscar más información en Google donde seguramente podamos salir de dudas fácilmente.

¿Has recibido algún correo similar intentando aprovecharse de la vulnerabilidad de Heartbleed?

Fuente: Thehackernews