Vawtrak utiliza Tor2Web para conectarse a servidores de control ocultos en la red Tor

Hace 3 meses en RedesZone hablamos sobre Vawtrak, un troyano que estaba robando contraseñas por todo el mundo llegando a causar problemas incluso a grandes multinacionales. En los orígenes del malware su funcionamiento se limita sólo al robo de contraseñas, sin embargo, con el paso del tiempo se ha ido mejorando el software y se le han añadido nuevas y preocupantes funcionalidades hasta convertirlo en un troyano de lo más completo.

Según varios investigadores de seguridad los piratas informáticos responsables de Vawtrak han movido todos los servidores de control de este malware hacia la red Tor y han dotado a la herramienta de una serie de conexiones hacia Tor2Web desde donde establecer de forma oculta y cifrada la conexión con estos.

A diferencia de otros piratas informáticos que configuran sus troyanos y demás malware directamente para que se conecten a través de la red Tora sus servidores de control, este aún establece conexiones HTTP hacia Tor2Web para, desde allí, establecer una conexión hacia los servidores de control de este. Esta forma de establecer conexiones es poco segura ya que en un análisis de paquetes se podría ver que se intentan establecer conexiones con esta plataforma, sin embargo, como la mayor parte del público general de este malware son usuarios domésticos no hay problema con esto.

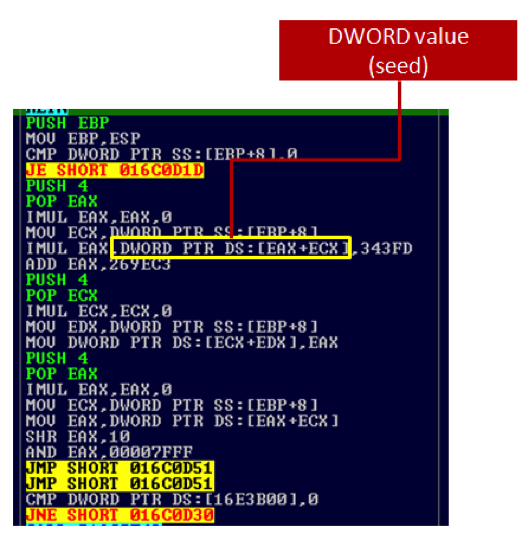

Al analizar el profundidad el código del troyano se puede ver cómo se le ha añadido un algoritmo de generación de dominios .onion (DGA). En la red Tor los dominios se generan a partir de hashes generados sobre la base de la clave pública del servicio oculto, por lo que lo más probable es que esa función a nivel interno sólo se utilice para generar dominios ya conocidos y registrados por los piratas informáticos, evitando que estos puedan ser registrados por otros usuarios de la Deep Web.

Está claro que los responsables de Vawtrak están cambiando muchos aspectos de su herramienta maliciosa. Es posible que una vez se asienten todos los cambios y todo funcione correctamente se lleve a cabo una nueva campaña de distribución de este software malicioso a través de las redes sociales y el correo electrónico, por lo que siempre es recomendable tener un software antivirus instalado y funcionando así como hacer uso del sentido común para evitar infecciones.

¿Qué opinas de que los piratas informáticos doten al malware de servidores de control alojados en la Deep Web?

Fuente: Virus Bulletin

Quizá te interese:

- Vawtrak, un malware que está robando contraseñas en todo el mundo

- Utilizan el malware Chanitor para instalar el troyano Vawtrak