KeePass 2.34 soluciona la peligrosa vulnerabilidad MITM en sus actualizaciones

Hoy en día, para proteger nuestras cuentas es recomendable utilizar contraseñas largas y complejas de manera que es posible incluso que no seamos capaces de recordarla. Por ello, los gestores de contraseñas han ganado un gran protagonismo en el día a día a de millones de usuarios. Estas sencillas aplicaciones nos permiten guardar una base de datos segura y cifrada con todas nuestras contraseñas y demás información sensible, sin embargo, para garantizar la máxima seguridad debemos utilizar una aplicación realmente segura de manera que terceras personas no puedan hacerse con las contraseñas y estas permanezcan realmente privadas.

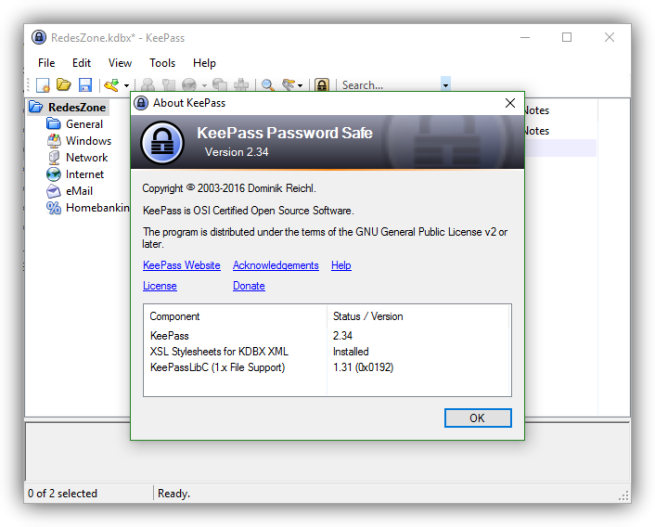

KeePass es uno de los mejores gestores de contraseñas de la red. Esta herramienta es totalmente gratuita y de código abierto, lo que garantiza que está libre de puertas traseras y vulnerabilidades ocultas al contrario de lo que ocurre con otras herramientas similares de código privativo como LastPass.

Recientemente, un grupo de investigadores descubrió una vulnerabilidad en todas las versiones de KeePass, a partir de la versión 2.0, que, debido al uso de conexiones HTTP sin cifrar para comprobar la existencia de actualizaciones y descargar las nuevas versiones, podía permitir a un atacante llevar a cabo un ataque MITM en el que enviara a la víctima una versión modificada y falsa de KeePass que expusiera sus contraseñas,

El responsable de este proyecto ha sido duramente criticado por esta vulnerabilidad y por negarse a solucionarla ya que, según aseguró la semana pasada, si se implementa el protocolo HTTPS su pequeña fuente de ingresos generada de la aplicación quedaría bloqueada. Sin embargo, parece que finalmente el responsable ha recapacitado y solucionado la vulnerabilidad en la nueva versión 2.34 liberada hace apenas unas horas.

El nuevo KeePass 2.34 añade finalmente el uso del protocolo HTTPS para comprobar la existencia de nuevas versiones y, además, añade una verificación de firma digital de manera que se compruebe la autenticidad de la aplicación y que esta no ha sido modificada, previniendo todo tipo de ataques MITM.

Además, esta nueva versión llega también con otros cambios menores como la posibilidad de bloquear la base de datos cuando la aplicación de minimiza a la bandeja del sistema y nuevos accesos directos como Control+Q para bloquear todas las bases de datos y cerrar el programa y Escape para minimizar la ventana.

Además, esta nueva versión llega también con otros cambios menores como la posibilidad de bloquear la base de datos cuando la aplicación de minimiza a la bandeja del sistema y nuevos accesos directos como Control+Q para bloquear todas las bases de datos y cerrar el programa y Escape para minimizar la ventana.

Es recomendable actualizar KeePass desde su página web principal

Debido a que la vulnerabilidad de las actualizaciones afecta a todas las versiones anteriores a 2.34, lo mejor para instalar esta nueva versión es descargarla directamente desde su página web principal de manera que evitemos caer víctimas de un ataques MITM en un último momento.

KeePass 2.34 se encuentra disponible tanto en formato instalable como portable, y ambas versiones crean una carpeta de «plugins» por defecto en la raíz del programa donde los usuarios pueden copiar todas las extensiones fácilmente. Además, gracias a una nueva forma de cargar los plugins en esta versión, los usuarios notarán cómo la aplicación carga más rápido.

¿Utilizas KeePass para gestionar tus contraseñas?

Quizá te interese:

- Una vulnerabilidad en KeePass 2.0 puede comprometer las contraseñas guardadas

- KeeFarce extrae las contraseñas de KeePass de la memoria del sistema

- Alternativas libres y gratuitas a LastPass para gestionar contraseñas