Microsoft Edge ya soporta TCP Fast Open, TLS False Start y TLS 1.3 para proporcionar rapidez y seguridad al navegar

Para cualquier navegador web, la rapidez y la seguridad a la hora de navegar por Internet es fundamental. Una carga rápida de las páginas permite que la experiencia de usuario mejore sustancialmente, esta rapidez influye de manera directa en la elección del navegador web. Microsoft Edge ha incorporado algunas tecnologías para permitir una mayor rapidez y seguridad que os contamos a continuación.

Microsoft Edge ya soporta TCP Fast Open, pero aún no de manera oficial para todos ya que se encuentra únicamente en las versiones Windows Insider Preview. Si en las versiones EdgeHTML 14.14361 y superior entramos en «about:flags», veremos que tenemos la posibilidad de activar el TCP Fast Open que nos proporcionará una mayor rapidez a la hora de cargar las páginas web. Os recomendamos leer nuestro tutorial sobre comprobar si un puerto está cerrado en Linux.

El camino hacia TLS 1.3

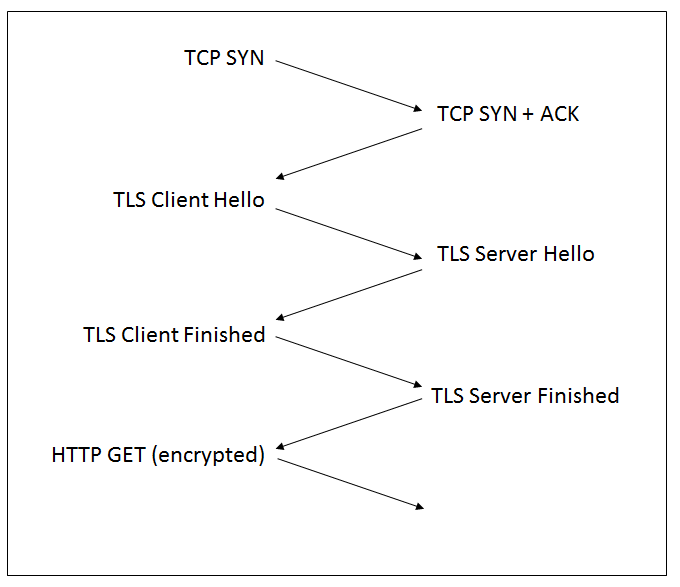

La última versión del protocolo TLS es la 1.3, este protocolo nos permite cifrado punto a punto, hoy en día más de la mitad de las conexiones web utilizan TLS para asegurar el tráfico de la web al usuario y viceversa, pero esta número se incrementa día tras día. El cifrado actual es muy rápido, en muchas ocasiones hemos oído mitos en los que se dice que el cifrado es lento y que por tanto no es recomendable usarlo en nuestro sitio web. No obstante, tener cifrado requiere que se negocien las suites de cifrados y las claves para establecer la conexión antes de empezar a descargar la información de la web. Cada una de estas peticiones que se realiza entre el cliente y el servidor es el conocido como RTT (Round Trip Time), y es crítico tener el menor número de RTT.

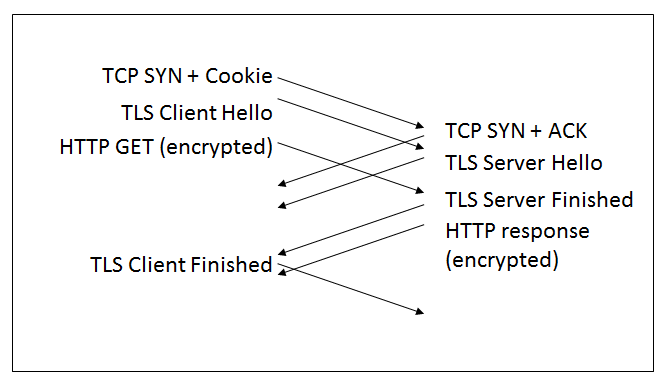

Actualmente cualquier conexión TLS sobre TCP requiere 3 RTT para negociar las conexiones, un RTT para el propio protocolo TCP y 2 RTT para el TLS, esto hace que la primera petición a una página web con HTTPS tarde más que el resto.

Gracias a TLS 1.3 y al uso de TCP Fast Open y TLS Fase Start, los 3 RTT se han reducido a 1 RTT, permitiendo que el tiempo de carga de la página sea mucho menor, y que por tanto, la experiencia de usuario sea mejor.

En la siguiente imagen se pueden ver los 3 RTT que utiliza TCP en conjunción con el estándar TLS actual:

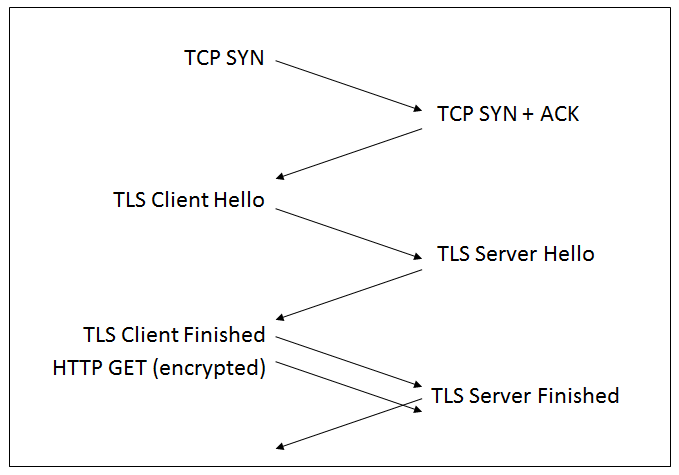

La primera mejora: TLS Fast Start

La primera mejora que se ha realizado es la llamada TLS Fast Start, esta característica permite al cliente empezar a enviar datos cifrados inmediatamente después del primer TLS Roundtrip, de esta forma, hemos reducido los 2 RTT de TLS que anteriormente teníamos a 1 RTT únicamente (hay que sumar en este caso 1 RTT más del protocolo TCP). Microsoft Edge ya tiene habilitada esta característica con un conjunto de suites de cifrados seguros.

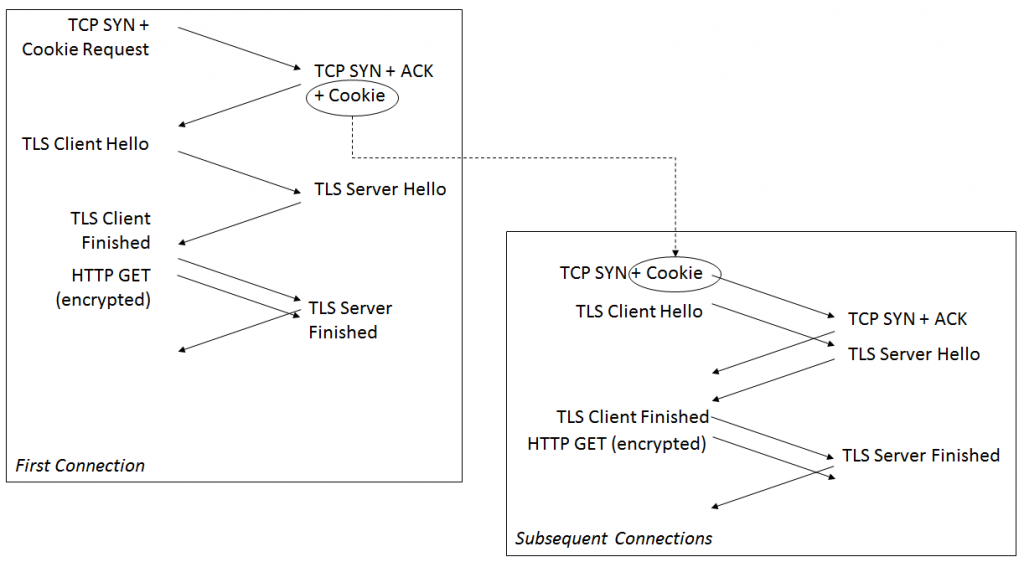

La segunda mejora: TCP Fast Open

La segunda mejora que se ha incorporado para acelerar la navegación por Internet es TCP Fast Open, este protocolo definido en el RFC 7413 permite que una conexión TCP incorpore un «Fast Open Cookie». Gracias a esta característica, cuando un cliente se conecta por primera vez al servidor, se incorpora una cookie en el primer mensaje TCP SYN, todas las conexiones que se realicen a continuación usarán esta misma cookie para empezar a enviar los datos inmediatamente, antes de que la conexión se haya completado, acelerando bastante todo el proceso.

Si el servidor web soporta TLS Fast Start, la clave de negociación se puede incorporar simultáneamente en el protocolo handshake de TCP, permitiendo que tengamos únicamente 1-RTT antes de que el tráfico HTTPS comience.

El objetivo será tener 0-RTT con TLS 1.3

El objetivo que se persigue es pasar de 1-RTT a 0-RTT al utilizar TLS 1.3, esto podremos hacerlo si enviamos las claves de cifrado y los datos cifrados desde el cliente al servidor sin esperar ningún tipo de contestación anterior por parte de dicho servidor. De esta forma, el intercambio de mensajes con sus correspondientes esperas se reduce al mínimo.

Es importante mencionar el tema de la seguridad en esta parte, y es que si tenemos en la red un usuario malintencionado se podría hacer pasar por nosotros capturando y reproduciendo los mensajes. El grupo del IETF está trabajando en el aspecto de dotar seguridad a este esquema para que los ciberdelincuentes no se aprovechen de estas mejoras.

Esperamos que muy pronto podamos ver estos nuevos esquemas de conexión para el protocolo HTTPS y que de esta forma, la navegación web se acelere al máximo.