BitLocker es una herramienta de seguridad que nos permite el cifrado de particiones de discos de datos, particiones de disco donde está instalado el sistema operativo, e incluso el disco duro o SSD completo, con el objetivo de proteger todos los datos con un cifrado robusto basado en AES. Dependiendo de la configuración avanzada que realicemos, podremos configurar AES-128 o AES-256 para proteger toda la información.

Hay que tener claro que el cifrado es un procedimiento con el que se consigue cifrar un mensaje a cualquier otra persona que no cuente con la clave en sí para acceder al archivo, o en este caso, al mensaje. Y todo gracias a un algoritmo de cifrado. Por esto mismo, en RedesZone os vamos a enseñar cómo activar y configurar BitLocker a través de la línea de comandos, utilizando el popular símbolo del sistema o CMD en Windows.

Un método bastante efectivo con el que se conseguirá cifrar los contenidos que se tengan en cualquier unidad de almacenamiento de tu PC. Por ello, explicaremos desde las diferentes ventajas y cifrados de BitLocker, hasta los distintos comandos que se deben usar para administrar este programa de seguridad que se puede usar en Windows.

¿Qué es BitLocker y qué nos proporciona?

BitLocker es un programa de seguridad de Microsoft que brinda protección a los discos duros o SSD usando cifrado de datos, esta tecnología viene por defecto en las versiones de Windows Vista en adelante, por tanto, la última versión de Windows 10 también incorpora esta funcionalidad tan importante. Para los sistemas operativos de servidores de Microsoft, tenemos instalado por defecto BitLocker en los Windows Server 2008 en adelante.

Gracias a esta tecnología de Microsoft, podremos cifrar los datos de los discos duros internos o externos, así como memorias flash USB, y todo ello utilizando un algoritmo de cifrado simétrico seguro como es AES, en sus diferentes versiones que se pueden configurar a través de opciones internas del sistema operativo. En RedesZone ya os hemos explicado anteriormente todo sobre BitLocker, ya que os hemos enseñado a activarlo y configurarlo en detalle a través de la interfaz gráfica de usuario.

Existen varias formas de activar BitLocker en una unidad de disco:

- Panel de control

- Centro de actividades

- Explorador de archivos

- Línea de comandos con el símbolo del sistema

- PowerShell

Ventajas de BitLocker

Como podemos ver, BitLocker nos permite cifrar discos enteros, volúmenes, particiones y otros medios de almacenamiento. Esto puede tener muchas ventajas tanto a nivel de usuario como aplicado al ámbito empresarial.

- Accesible: Este nos facilita una protección transparente para los usuarios, y en el caso de que alguno de los archivos tenga algún error o algún tipo de bloqueo, se puede recuperar de forma sencilla y simple, siempre y cuando se cuente con las claves necesarias.

- Cifrado entre cuentas: Con BitLocker tendremos un cifrado el cual no depende de las cuentas de usuario, pues en el momento que un Administrador los configura o habilita, cada usuario tiene sus propios archivos.

- Eliminación y reciclaje: Algo que puede traer de cabeza a una gran corporación, es evitar que se filtre cualquier tipo de datos. Con el hardware, esto puede ocurrir cuando se necesita cambiar equipamiento como los discos duros, por ejemplo. En este caso, tendremos que asegurarnos de que estos no contienen información que puede ser valiosa. Con BitLocker, se puede generar una codificación de forma que esta información no es accesible, y esto lo hace eliminando las claves de BitLocker, las cuales son necesarias para el acceso a los discos. De todas formas, es recomendable que en caso de retirar discos, asegurarnos de que no contienen información.

- Implantación: BitLocker ofrece un servicio que protege los datos de forma sencilla y eficaz, con la ventaja de que se puede desplegar desde Directorio Activo, o a nivel local equipo por equipo. En todo caso, si se trata de una gran corporación, se recomienda el uso de alguna herramienta de despliegue, como la solución Altiris, que nos permite realizar despliegues equilibrados. Todo esto llega últimamente ocasionado por la entrada en vigor de las nuevas leyes de protección de datos, en este caso, la GDPR. Esto obliga a las corporaciones a asegurar sus datos lo máximo posible.

Cifrado de BitLocker

El cifrado utilizado por BitLocker se basa en el algoritmo AES (Advanced Encryption Standard), que es uno de los algoritmos más seguros y ampliamente utilizados en la industria. AES utiliza claves de cifrado de 128, 192 o 256 bits, lo que proporciona una protección sólida contra ataques de fuerza bruta y otras técnicas de criptoanálisis. Cuando BitLocker cifra un disco, todos los datos almacenados en él se encriptan, incluyendo el sistema operativo, los programas y los archivos del usuario. Esto significa que incluso si alguien obtiene acceso físico al disco, no podrá acceder a los datos sin la clave de cifrado adecuada.

BitLocker utiliza dos tipos de claves para el cifrado: la clave de cifrado de volumen y la clave de cifrado de inicio. La clave de cifrado de volumen se genera al activar BitLocker en el disco y se utiliza para cifrar y descifrar los datos. Esta se almacena de forma segura en el disco y está protegida mediante el uso del módulo de plataforma segura (TPM) o mediante una contraseña. La clave de cifrado de inicio se utiliza para desbloquear el disco durante el arranque del sistema. Puede almacenarse en el TPM, en una unidad USB externa o se puede ingresar manualmente mediante una contraseña. Esta clave se utiliza para desbloquear el disco antes de que el sistema operativo se inicie, lo que garantiza que solo los usuarios autorizados puedan acceder a los datos.

Además del cifrado de datos, BitLocker también proporciona características de integridad y autenticación. Utiliza el cifrado por bloques para asegurar que los datos no se hayan modificado sin autorización durante el proceso de cifrado. También utiliza firmas digitales para verificar la autenticidad de los componentes del sistema operativo y detectar cualquier intento de modificación no autorizada. Es importante destacar que BitLocker no solo cifra los datos almacenados en el disco, sino también los datos en tránsito. Esto significa que incluso si los datos se copian o se transfieren a otra ubicación, siguen estando protegidos por el cifrado de BitLocker.

Hoy os vamos a enseñar cómo activar y configurarlo a través de la línea de comandos utilizando para ello el símbolo del sistema o CMD en sistemas operativos Windows.

Entrar en la consola de comandos de Windows

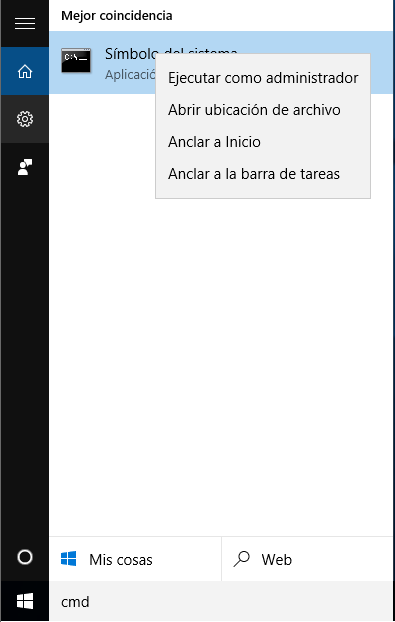

En esta ocasión vamos a ver cómo activar BitLocker desde la línea de comandos. Y para ello utilizaremos el comando Manage-bde; para poder ejecutar este comando necesitamos permisos de administrador, por lo que tenemos que entrar en la línea de comandos con permisos de administrador, para ello, En Windows 10, pinchamos en el icono de la lupa de la barra de tareas y escribimos CMD.

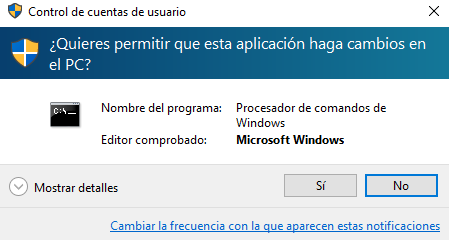

En la parte superior nos aparece la aplicación encontrada, «Símbolo del sistema», pulsando con el botón derecho del ratón sobre la misma nos aparece un menú de contexto en el que elegiremos la opción “Ejecutar como administrador”. Al escoger esta opción, nos pide confirmación de que queremos ejecutar la consola de comandos del sistema operativo con privilegios de administrador.

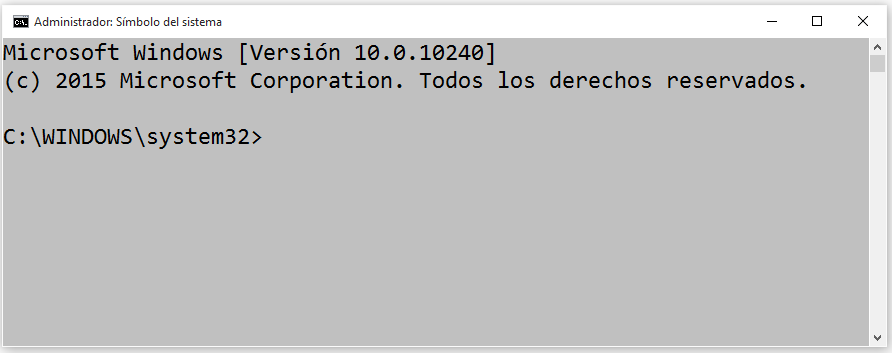

Pinchamos en el botón «Sí» y se nos abre la ventana de la consola de comandos de Microsoft Windows.

Una vez que estemos aquí dentro, ya podremos empezar a ejecutar los diferentes comandos para activar, desactivar y configurar BitLocker en detalle.

Todos los comandos para administrar BitLocker

En este tutorial vas a aprender todos los comandos que debes utilizar para realizar diferentes acciones con BitLocker, como, por ejemplo, activarlo en nuestro sistema operativo, verificar el estado de utilización de BitLocker, también podremos configurarlo para cifrar una unidad de disco o partición, así como una memoria flash.

El comando fundamental para realizar todas estas tareas es «manage-bde», y lo usaremos durante todo el tutorial. Por tanto, es un comando que se debe tener en cuenta en todo momento. A continuación, tenéis todos los detalles para exprimir al máximo la tecnología de BitLocker para proteger todos los datos contenidos en los diferentes discos.

Activar BitLocker desde símbolo del sistema o CMD

Manage-bde es una herramienta de la línea de comandos que nos permite activar el cifrado BitLocker en unidades de discos internos de arranque, internos de datos y externos, incluidos flash USB. Manage-bde tiene incluso más parámetros de los que nos muestra la herramienta BitLocker ejecutada desde el panel de control.

manage-bde /?

Nos muestra una lista de todos los parámetros que podemos utilizar.

manage-bde -status

Nos muestra la situación de cifrado de todos los discos conectados al sistema.

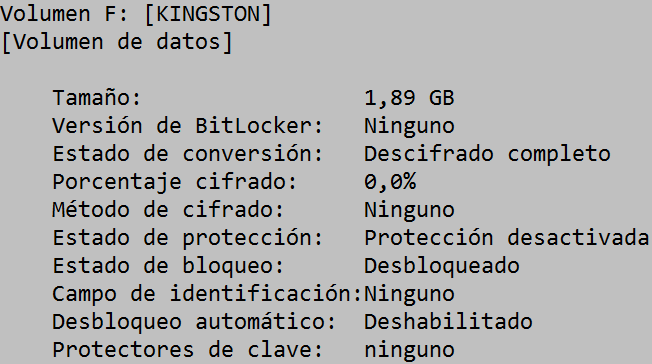

manage-bde -status F:

Nos muestra la situación de cifrado del disco conectado en la unidad F.

Para activar el cifrado de un disco con BitLocker es necesario proporcionarle «protectores» al cifrado, estos protectores pueden de varios tipos:

- Una contraseña de desbloqueo (con los requisitos mínimos de seguridad: longitud 8 caracteres, mayúsculas, minúsculas, números y caracteres especiales).

- Una clave de recuperación.

- Una contraseña de recuperación.

- Un certificado de firma digital.

Cómo mínimo, habrá que proporcionar un protector de contraseña de desbloqueo y una clave de recuperación como vimos al utilizar BitLocker desde el panel de control, el centro de actividades o el explorador de archivos.

Desde la línea de comandos podemos hacerlo de dos maneras:

Opción 1

Proporcionando la contraseña de desbloqueo y la clave de recuperación en el comando «Manage-bde –on <unidad de disco> -pw <contraseña> -rk <ruta para la clave de recuperación>».

manage-bde -on f: -pw -rk g:

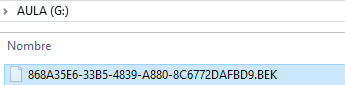

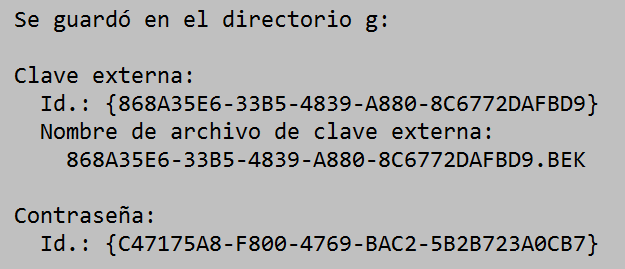

El comando anterior nos pide una contraseña de desbloqueo y genera una clave de recuperación en el disco “G:” y a continuación comienza el cifrado del disco “F:”. El disco donde se guarda la clave de recuperación no puede ser un disco cifrado con BitLocker.

En la ubicación indicada nos guarda un fichero .BEK con la clave de recuperación y nos muestra por pantalla una información sobre los protectores añadidos: la clave de recuperación y la contraseña. En el nombre del fichero aparece un identificador que nos pedirá BitLocker para utilizar la clave de recuperación que corresponde a un disco cifrado determinado.

Opción 2

La segunda opción es proporcionando la contraseña de desbloqueo y la clave de recuperación primero en el comando «Manage-bde <unidad de disco> –protectors –add -pw <contraseña> -rk <ruta para la clave de recuperación>» y activando BitLocker después sobre dicha unidad de disco con el comando «Manage-bde –on <unidad de disco>»

manage-bde f: -protectors -add -pw -rk g:

El comando anterior nos pide que escribamos y confirmemos una contraseña de desbloqueo para la unidad «F:» y después genera una clave de recuperación y la guarda en la ruta indicada, el disco «G:». Seguidamente activamos BitLocker en el disco «F:» ejecutando el comando:

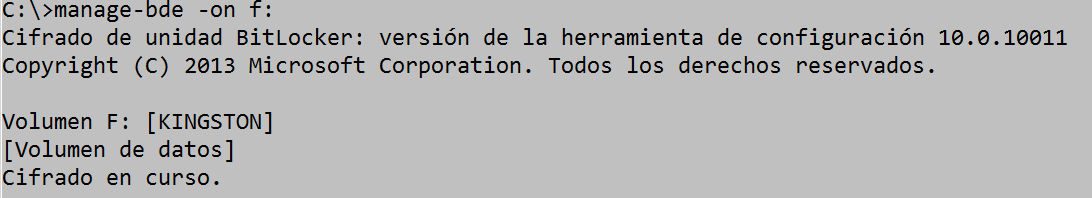

manage-bde –on f:

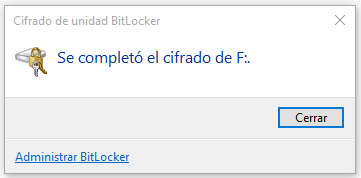

El sistema nos indica que ha comenzado el cifrado de la unidad F:

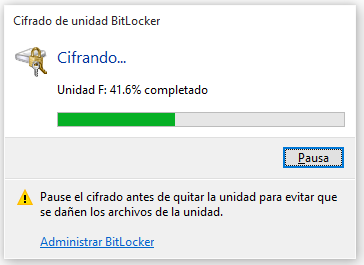

Y un cuadro de diálogo nos muestra el progreso del proceso de cifrado.

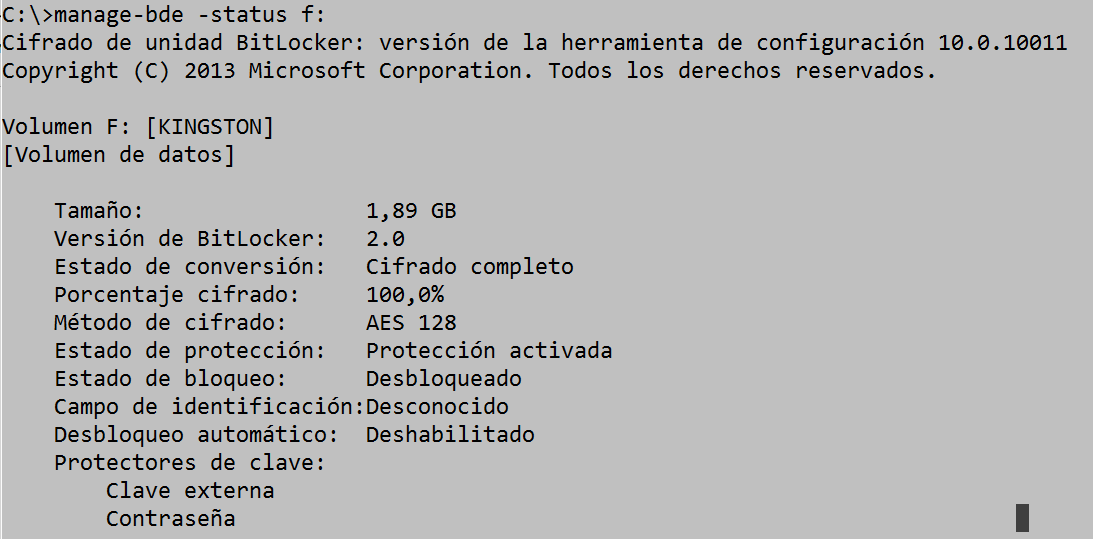

Podemos ejecutar el comando «fvenotify.exe <unidad de disco>» para que muestre el cuadro de diálogo anterior en caso de que no aparezca. La siguiente imagen muestra el resultado de ejecutar «manage-bde –status f:».

Una vez que hemos aprendido a habilitarlo, ahora vamos a realizar otras acciones fundamentales para administrar BitLocker correctamente.

Añadir un protector de contraseña de recuperación

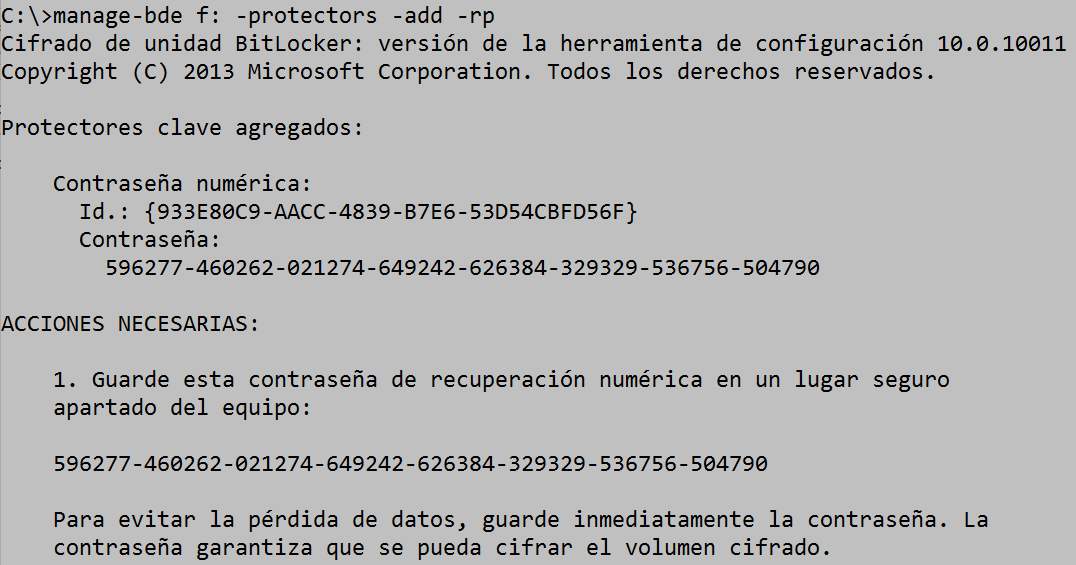

Opcionalmente podemos añadir al disco cifrado una contraseña de recuperación numérica la cual, al igual que la clave recuperación nos permite desbloquear una unidad cifrada en caso de que hayamos perdido la contraseña de desbloqueo. Para ello usaremos el parámetro –rp, en cualquiera de sus dos opciones:

manage-bde -on f: -pw -rk g: -rp

Otra posibilidad

manage-bde f: -protectors -add -pw -rk g: -rp

manage-bde -on f:

En la imagen siguiente vemos cómo añadir una contraseña de recuperación a un disco ya cifrado.

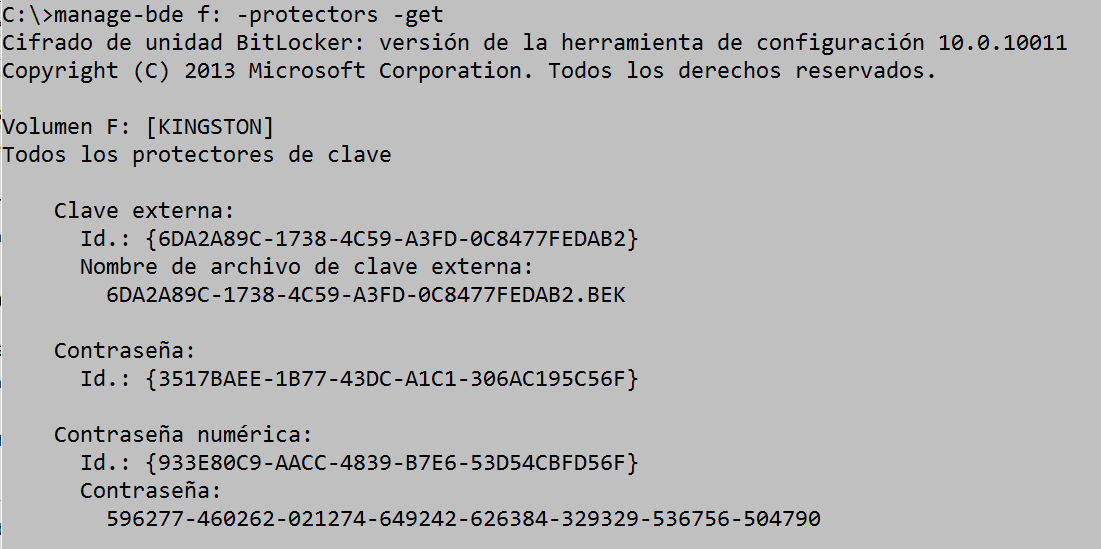

Mostrando los métodos de protección de un disco cifrado

Desde la consola de comandos ejecutamos la siguiente sentencia:

manage-bde f: -protectors –get

Bloquear, desbloquear y autodesbloquear un disco cifrado

Con los comandos anteriores hemos visto como activar un BitLocker en un disco, por defecto el disco cifrado queda desbloqueado y podemos usarlo directamente. En caso de expulsar el disco, al volver a conectarlo a cualquier ordenador nos indicará que el disco está cifrado y nos pedirá que escribamos la clave de desbloqueo. Los siguientes comandos nos permiten manejar el bloqueo del disco cifrado.

Este comando bloquea un disco que se encuentra desbloqueado, en caso de que ya esté bloqueado no hace nada.

manage-bde –lock f:

El siguiente comando desbloquea un disco bloqueado utilizando la contraseña de desbloqueo. Nos pide que escribamos la clave de desbloqueo.

manage-bde –unlock f: -pw

El siguiente comando desbloquea un disco bloqueado utilizando la clave de recuperación situada en la ruta indicada, es necesario indicar el nombre del fichero que contiene la clave de recuperación ya que podemos tener diferentes claves de recuperación para distintos discos cifrados.

manage-bde -unlock f: -rk g:6DA2A89C-1738-4C59-A3FD-0C8477FEDAB2.BEK

El siguiente comando desbloquea un disco bloqueado utilizando la contraseña de recuperación que generamos con el parámetro –rp.

manage-bde -unlock f: -rp 596277-460262-021274-649242-626384-329329-536756-504790

La opción –autounlock permite habilitar o deshabilitar el bloqueo automático de un disco cifrado al ser conectado a un ordenador. Para poder habilitar el desbloqueo automático es necesario que el disco haya sido desbloqueado previamente por cualquiera de los tres métodos anteriores.

Para habilitar el desbloqueo automático escribimos el siguiente comando:

manage-bde -autounlock -enable f:

Este comando crea una clave externa asociada en este disco para permitir el desbloqueo automático al conectar el disco a un ordenador. Para deshabilitar el desbloqueo automático de una unidad de disco escribimos el comando:

manage-bde -autounlock -disable f:

Es necesario eliminar la clave externa asociada como nos indica el sistema operativo para que desactivar el desbloqueo automático por completo mediante el siguiente comando:

manage-bde -protectors F: -delete -id {34C63825-A1DB-4175-8F7C-897E4A696CC5}

El comando nos es indicado por el propio sistema operativo.

Añadiendo un certificado de firma digital como protector

Mediante este protector podemos hacer que el cifrado de un disco este protegido mediante la clave pública de un certificado de firma digital. Para ello debemos contar con un certificado digital o firma electrónica. De dicho certificado necesitaremos la ruta donde se encuentra la clave pública, (un fichero con extensión .cer).

En la siguiente línea vemos un ejemplo de cómo añadir un protector de certificado digital al disco “F:” y cómo le indicamos la ruta donde está el fichero que contiene la clave pública.

manage-bde -protectors -add f: -certificate -cf "g:certcp.cer"

Como en los ejemplos anteriores, después de añadir el protector a la unidad de disco procedemos a la activación de BitLocker en dicha unidad:

manage-bde –on f:

Desactivar BitLocker en una unidad de disco

Para desactivar BitLocker en una unidad de disco, es decir, descifrar una unidad de disco, es preciso que la unidad este desbloqueada, después ejecutamos el siguiente comando desde la consola de comandos del sistema operativo

manage-bde –off f:

En estos momentos tendremos BitLocker desactivado en esta unidad de disco, el comando es muy sencillo de recordar, por lo que siempre podremos ejecutarlo sin necesidad de mirar la documentación.

Activar BitLocker en un disco de arranque

Como ya vimos en el artículo «Proteger los datos de nuestros discos con BitLocker en Windows 10«, el cifrado de unidades de arranque tiene ciertas peculiaridades; en este caso nos vamos a centrar en el caso de que nuestra máquina necesite una memoria flash USB donde almacenar una clave para desbloquear el disco que contiene el sistema operativo en el arranque.

En primer lugar, habrá que generar una clave de arranque «-startupkey» mediante la opción «-protector –add» del comando manage-bde.

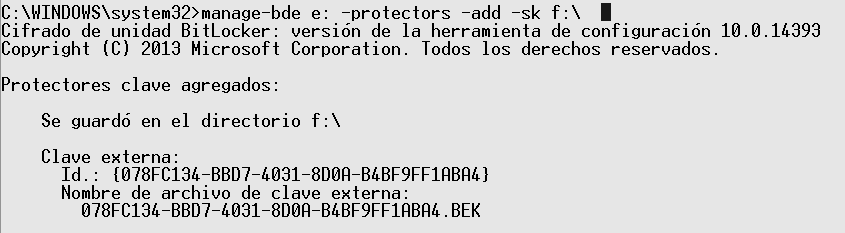

El siguiente comando añade un protector de tipo –startupkey para la unidad «E:» y lo guarda en un archivo en la carpeta raíz de la unidad “F:”.

manage-bde e: -protectors –add –sk f:

En segundo lugar, habrá que copiar el fichero con la clave de arranque generada a una memoria flash USB que será la que se utilice para desbloquear la unidad que contiene el sistema operativo del ordenador durante el arranque.

En tercer lugar, activaremos BitLocker en la unidad de disco de arranque y tras el reinicio comenzará el cifrado, es importante no extraer la memoria flash USB que contiene la clave de arranque durante todo el proceso y hasta que finalice el cifrado.

manage-bde -on C:

Tal y como habéis visto, podemos activar y desactivar esta tecnología de seguridad a través de la línea de comandos, ideal para realizar todas las acciones a través del CMD sin utilizar la interfaz gráfica de usuario de Windows. Esperamos que con este tutorial hayáis podido aprender en detalle cómo se utiliza BitLocker para proteger los datos de vuestros discos duros, SSD y también unidades de almacenamiento USB externas.

Alternativas a BitLocker

Lo mejor que nos proporciona Bitlocker a parte de su cifrado, es que se trata de una herramienta que podemos utilizar en Windows de forma nativa. Y que cuando lo combinamos con redes de Directorio Activo, nos proporcionan una administración centralizada de claves. Las cuales se pueden almacenar como atributos en los esquemas de DA. Pero lo cierto es que se puede dar el caso en el cual necesitamos otro tipo de funcionalidad.

Para que lo tengas más fácil a la hora de buscar otras herramientas alternativas al software de Microsoft, te dejamos el siguiente listado con diferentes opciones que se pueden encontrar en Internet:

- FileVault: Es una aplicación di cifrado que se incorpora en los dispositivos con MacOS. Este es compatible con el cifrado XTS-AES-128, y cuenta con una clave de 256 bits. Esto evita que los usuarios no autorizados, excepto si cuentan con las credenciales de las cuentas para los volúmenes concretos. Esta también cifra las copias de seguridad que tengamos en el sistema.

- VeraCrypt: Se trata de un software gratuito y de código abierto. Es compatible con Windows, MacOS y Linux. Esta corrige muchas vulnerabilidades de la aplicación que era previamente, TrueCrypst. Tiene la capacidad de crear discos virtuales encriptados, y lo monta como un disco que puede ser leído por los sistemas operativos. Es capaz de cifrar todo el disco, particiones, dispositivos de almacenamiento, unidades USB, entre otros. Una de sus mejores características, es que puede cifrar en tiempo real. Con la posibilidad de realizar una aceleración por hardware, para poder rendir mejor.

- LibreCrypt: Es un programa de cifrado completo, y compatible con Windows. También lo con Linux, pero solo se trata de un soporte parcial. De nuevo estamos ante una aplicación de código abierto, y que cuenta con una gran comunidad donde si aparece un problema, se puede solucionar de forma sencilla. Esta es capaz de crear contenedores encriptados, y montarlos como discos extraíbles en Windows.

- Anvi Folder Locker: Otra de las herramientas que puedes tener como opción alternativa a BitLocker es este programa. Resulta muy interesante si quieres fijar una clave y cifrar, por ejemplo, cualquier disco duro o memoria externa. Incluso, te permite cifrar cualquier carpeta que tengas en tu dispositivo. Y todo gracias a una contraseña maestra. Además de esto, queda decir que esta aplicación te va a dar la opción de modificar el cifrado de una carpeta.

- Hook Folder Locker: además de las cuatro opciones anteriores, este programa en concreto es otro que se puede usar como alternativa. Hay que destacar que no hace falta instalar, sino que se trata de una herramienta portable. Se podrá llevar siempre contigo, desde en un pendrive hasta en un disco duro externo. Y al igual que en el resto de herramientas con este tipo de función, también podrás cifrar carpetas sin problemas.

Como puedes ver, tenemos muchas opciones a la hora de realizar el cifrado de discos. Lo más importante, es elegir la herramienta que más se ajusta a nuestras necesidades. A pesar de que todas hacen más o menos la misma función.