macOS High Sierra es la última versión del sistema operativo de escritorio de Apple, sistema operativo desarrollado exclusivamente en los equipos Mac. Este sistema operativo se caracteriza por estar optimizado para el hardware de estos equipos (y, por lo tanto, funciona de forma óptima en ellos) y, además, por ser bastante más seguro que su rival, Windows, aunque esto no significa que sea un sistema operativo invulnerable, sino todo lo contrario, y es que en ocasiones se dan a conocer fallos de seguridad tan graves como la nueva vulnerabilidad que se ha dado a conocer hace escasas horas.

A última hora de la tarde de ayer, un usuario hacía pública en Twitter una vulnerabilidad grave que afectaba a la última versión de este sistema operativo, macOS High Sierra. Apple solo cuenta con un programa Bug Bounty al que se puede acceder por invitación, por lo que probablemente esta sea la razón por la que este usuario decidió poner a la compañía contra la pared y publicar el fallo de seguridad en las redes sociales en vez de reportarlo de forma privada.

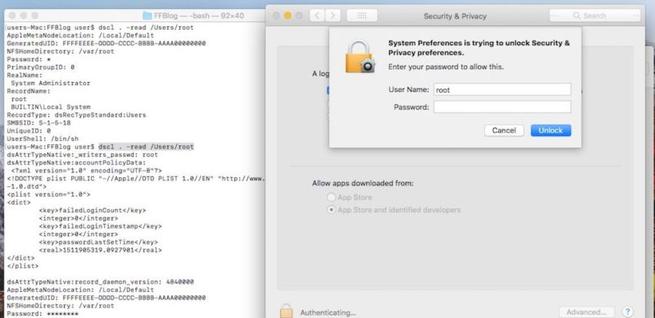

Cuando se explota este fallo de seguridad, el atacante consigue acceso a una cuenta con el máximo nivel de privilegios en macOS, cuenta desde la que puede ver todos los archivos del sistema, ver y cambiar contraseñas, instalar aplicaciones e incluso ver y eliminar las Apple ID vinculadas al sistema.

Pocas horas después de que el fallo de seguridad se diese a conocer, Apple confirmaba estar trabajando ya en una actualización para esta vulnerabilidad y, además, publicaba un manual en el que explica a los usuarios cómo proteger sus máquinas hasta que el parche aterrice.

Este fallo de seguridad solo afecta a macOS High Sierra, tanto a la versión 10.13 como a la 10.13.1. Las versiones anteriores a este sistema operativo no están afectadas por el mismo.

Cómo protegernos de esta grave vulnerabilidad en macOS High Sierra

Como hemos dicho, Apple ha confirmado que ya está trabajando en un parche de seguridad para corregir esta grave vulnerabilidad, aunque la compañía aún no ha confirmado cuándo lanzará este parche (probablemente la semana que viene, junto a iOS 11.2 y las nuevas versiones de sus sistemas operativos).

Mientras el parche llega, es posible protegerse manualmente de este fallo cambiando el usuario y la contraseña de root manualmente. Para ello, desde las preferencias del sistema, entramos al apartado de Users & Groups > Login Options > Join > Open Directory Utility > Edit y aquí activaremos el usuario Root y le cambiaremos la contraseña.

Antes de finalizar, como dato curioso, este mismo fallo de seguridad ya se mostró hace dos semanas por primera vez en los foros de soporte de Apple, donde un usuario indicaba cómo explotar este fallo para solucionar un problema. Pero no ha sido hasta ahora cuando la compañía se ha dado cuenta de lo que de verdad supone esto.

¿Qué opinas de esta vulnerabilidad en macOS?