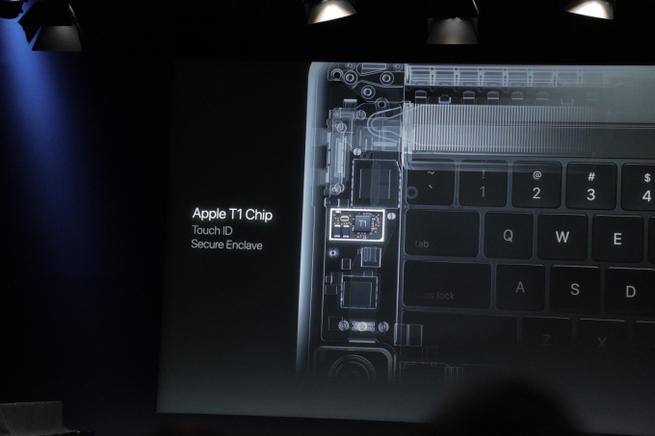

Normalmente estamos acostumbrados a encender nuestro dispositivo y empezar a utilizarlo, sin preocuparnos de lo que realmente está pasando por debajo, ni de cómo es el proceso de arranque del dispositivo y de cómo funcionan las medidas de seguridad del mismo. En el caso de macOS y de iOS, los sistemas de Apple, además del procesador principal y de la memoria, desde el lanzamiento del chip A7, todos estos equipos cuentan con un chip dedicado especialmente a la seguridad, conocido como Secure Enclave, y cuyo funcionamiento os vamos a explicar a continuación.

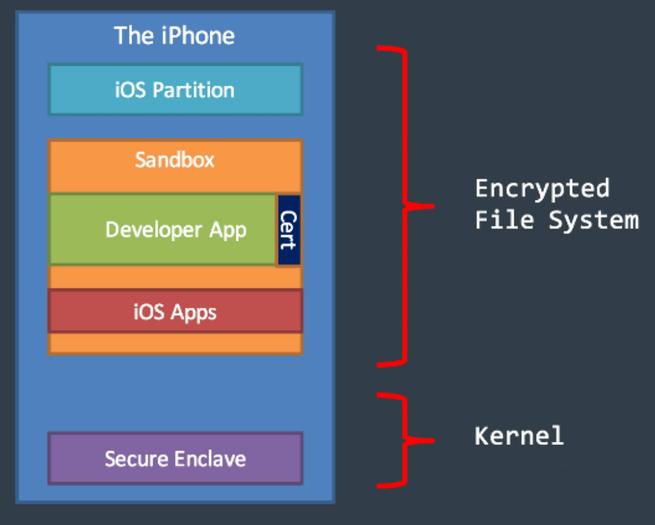

El Secure Enclave Processor es mucho más que un simple co-procesador utilizado en los dispositivos de Apple, ya que este funciona prácticamente como un ordenador independiente dentro de los dispositivos. Este co-procesador utiliza un micro-kernel propio al que no se puede acceder desde el sistema operativo principal (ni desde ninguna aplicación), y cuenta con 4 MB de almacenamiento utilizado exclusivamente para guardar las claves privadas de curva elíptica de 256 bits.

Para preservar la seguridad, nada tiene acceso nunca a estas claves, sino que es el propio sistema el que pide al co-procesador que descifre la información que necesita utilizando las claves, pero nunca se comparten con el sistema operativo ni se envían a la nube.

¿Cuál es la finalidad del Secure Enclave?

4 MB de almacenamiento es muy poco espacio para guardar datos de usuario, pero es suficiente para guardar toda la información biométrica del usuario. Debido a que este almacenamiento está aislado, y a que nada ni nadie puede acceder a él, es muy complicado que se pueda poner en peligro, lo que dificulta a cualquier usuario descifrar los datos de cualquier smartphone si no tiene la información biométrica disponible (por ejemplo, la huella original). Tampoco es posible importar estas claves desde otros dispositivos.

Algunas aplicaciones también pueden guardar información biométrica dentro de esta memoria, pero igualmente nunca podrán acceder a dicha información, sino que solo pueden hacer peticiones para cifrar y descifrar datos con estas claves.

En verano del año pasado, un grupo de hackers consiguió romper la seguridad de este chip, sin embargo, lo único que consiguieron con ello es averiguar cómo funciona este chip, ya que en ningún momento se ha conseguido acceder a la información almacenada en los 4 MB de memoria del mismo. Solo el propio firmware es capaz de descifrar esta información, siendo así uno de los sistemas de seguridad más eficaces del mercado.

Debemos tener cuidado con nuestros datos biométricos cuando vendemos nuestros dispositivos

Como hemos dicho, estos datos se guardan de forma segura, cifrada y de imposible acceso dentro de la memoria del chip Secure Enclave. Sin embargo, aunque sea imposible que nadie recupere esta información, el sistema y las aplicaciones sí pueden hacer llamadas a estas claves, por lo que, siempre que vayamos a vender nuestro dispositivo, lo ideal es asegurarnos de eliminar las claves.

Si tenemos un iPhone o un iPad, simplemente restableciendo el dispositivo a los valores de fábrica todos nuestros datos biométricos deberían eliminarse del sistema.

En el caso de tener un Mac con TouchID, aunque en teoría se borra toda esta información cuando reinstalamos macOS de nuevo, lo ideal es ejecutar el siguiente comando desde una terminal del equipo para eliminar manualmente todas las claves del Secure Enclave antes de vender nuestro equipo:

xartutil --erase-all

¿Eres usuario de Apple? ¿Sueles utilizar a menudo los sistemas de inicio de sesión biométricos, como el Touch ID?