Para navegar por Internet tenemos muchas opciones disponibles, pero no todas ellas son iguales. Hay muchos navegadores tanto para ordenador como para móvil, pero podemos encontrar diferencias en cuanto a seguridad y privacidad, además de rendimiento. En este artículo vamos a hablar de cómo utilizar el navegador Tor. Vamos a explicar en qué consiste, por qué es útil y qué pasos hay que dar para comenzar a usarlo tanto en el ordenador como en el móvil.

La red Tor lo que hace es cifrar la información a la entrada y la descifra a la salida. Funciona a través de múltiples nodos. Aunque la misión principal sea dar anonimato al internauta, lo cierto es que en ocasiones ha habido nodos vulnerables y ha sido posible llegar hasta el emisor de un mensaje. Pero hablaremos más de ella.

Qué es el navegador Tor

El navegador Tor es una de las muchas opciones que tenemos para poder navegar por Internet. Está basado en Firefox y ofrece mayor anonimato en la red. De hecho, es una opción para poder entrar en la Deep Web, en sitios a los que no podríamos acceder desde Google Chrome o Mozilla Firefox. Es un proyecto que utiliza la red TOR o red cebolla. Básicamente nuestra conexión va a viajar a través de múltiples nodos hasta llegar al destino, que por ejemplo sería la página web que estamos visitando. De esta forma crea una red superpuesta a lo que sería Internet convencional, que ocurre cuando navegamos desde otro navegador y entramos en un sitio web.

Por tanto, lo que hace es utilizar múltiples capas para ocultar la información que estamos enviando. Esto va a hacer que nuestra privacidad mejore. Si entramos desde un ordenador a una página web de forma convencional, por ejemplo, desde Chrome, ese sitio web va a obtener información como nuestra dirección IP, van a saber qué operadora tenemos, cuál es nuestro sistema operativo, el huso horario, etc.

En cambio, al navegar por TOR todo eso cambia. Estamos saliendo a través de un nodo que va a tener una IP que no es la nuestra, por lo que estaremos ocultando nuestra ubicación real. Esto es muy útil para personas que, por ejemplo, vivan en un país en el que Internet no es libre y no pueden acceder a muchos servicios. Al utilizar el navegador Tor van a entrar de forma anónima, sin utilizar su IP original.

Debes tener en cuenta que el navegador Tor es totalmente legal, seguro y no supone ningún peligro para tu equipo. No obstante, vas a poder acceder a todo tipo de sitios onion a través de este programa. Eso significa que muchos de ellos no van a ser legales, ya que pueden contener foros para crear malware, venta de productos ilegales, etc.

Qué es la red Tor

Cuando hablamos de la red Tor nos referimos a un proyecto creado para desarrollar una red de comunicaciones basada en el intercambio de mensajes de forma anónima. Esto es posible gracias a una serie de organizaciones y también usuarios particulares que donan su ancho de banda. Así las conexiones se enrutan de forma anónima.

El navegador Tor, del que hemos hablado y explicado cómo funciona, se basa en esta red. De esta forma permite que al utilizarlo naveguemos de forma anónima por Internet y ocultar así la dirección IP real, por ejemplo. El nombre viene de The Onion Router, que en español podríamos decir que es El Router Cebolla. Está basado en una estructura de capas, de ahí el nombre de cebolla. Estas capas son lo que aportan un anonimato al usuario. Así podemos, por ejemplo, ocultar la dirección IP cuando entramos en un sitio en concreto. Esta red descentralizada nos permite navegar por la Deep Web. Hay que indicar que para que esto sea posible se necesitan nodos para poder mantener así la privacidad. Hay miles de nodos disponibles.

Diferencias con Tor2Web

Después de haber explicado qué es la red Tor podemos mencionar qué diferencia hay con Tor2Web y, por tanto, en qué consiste. Se trata de un proyecto de software que permite navegar de forma anónima por la red y acceder a los servidores Onion, pero sin utilizar el navegador Tor.

Esto significa que, gracias al proyecto Tor2Web, un usuario puede acceder a sitios Onion desde cualquier navegador. Por ejemplo usar Google Chrome o Mozilla Firefox. ¿Cómo funciona exactamente? Siempre que veas una dirección web que termina en .onion significa que es un servicio de Tor. Para abrirlos es necesario utilizar el navegador de Tor. Sin embargo, este proyecto permite sustituir esa URL, esa extensión .onion, por .onion.to, .onion.city, .onion.cab o cualquiera de los dominios que están puestos a disposición de los operadores voluntarios de Tor2Web. De esta forma podemos acceder a ellos sin necesidad de tener el navegador de Tor instalado en el equipo.

Se trata básicamente de un acceso proxy a los servidores de Tor. Hay que tener en cuenta que no se trata de un proyecto que aloje contenido, sino que simplemente actúa como un proxy, como un intermediario, para llegar a los servidores de Tor que alojan esos sitios web. La plataforma fue creada por el propio equipo de Tor, para ofrecer una alternativa. Este proxy reverso se encarga de enrutar las peticiones que llegan desde la web normal a la Deep Web de Tor. Los servicios ocultos van a seguir estándolos aunque sea un proxy Tor2Web. Eso sí, el cliente, la persona que visita ese sitio, no va a estar oculto. La única forma de realmente permanecer oculto es utilizar Tor.

Al entrar en una página web con a través del proyecto Tor2Web, nos encontraremos con un mensaje donde nos indican que únicamente se trata de un servicio proxy y hay que aceptar los términos para acceder. El proyecto es de código abierto y está alojado en GitHub. En definitiva, Tor2Web es un proyecto creado para permitir que un usuario pueda acceder a contenido de sitios web de servidores Tor, pero sin la necesidad de instalar el navegador Tor. Únicamente habría que cambiar la extensión por alguna de las que utilizan los voluntarios detrás del proyecto y lo podremos abrir desde cualquier otro navegador.

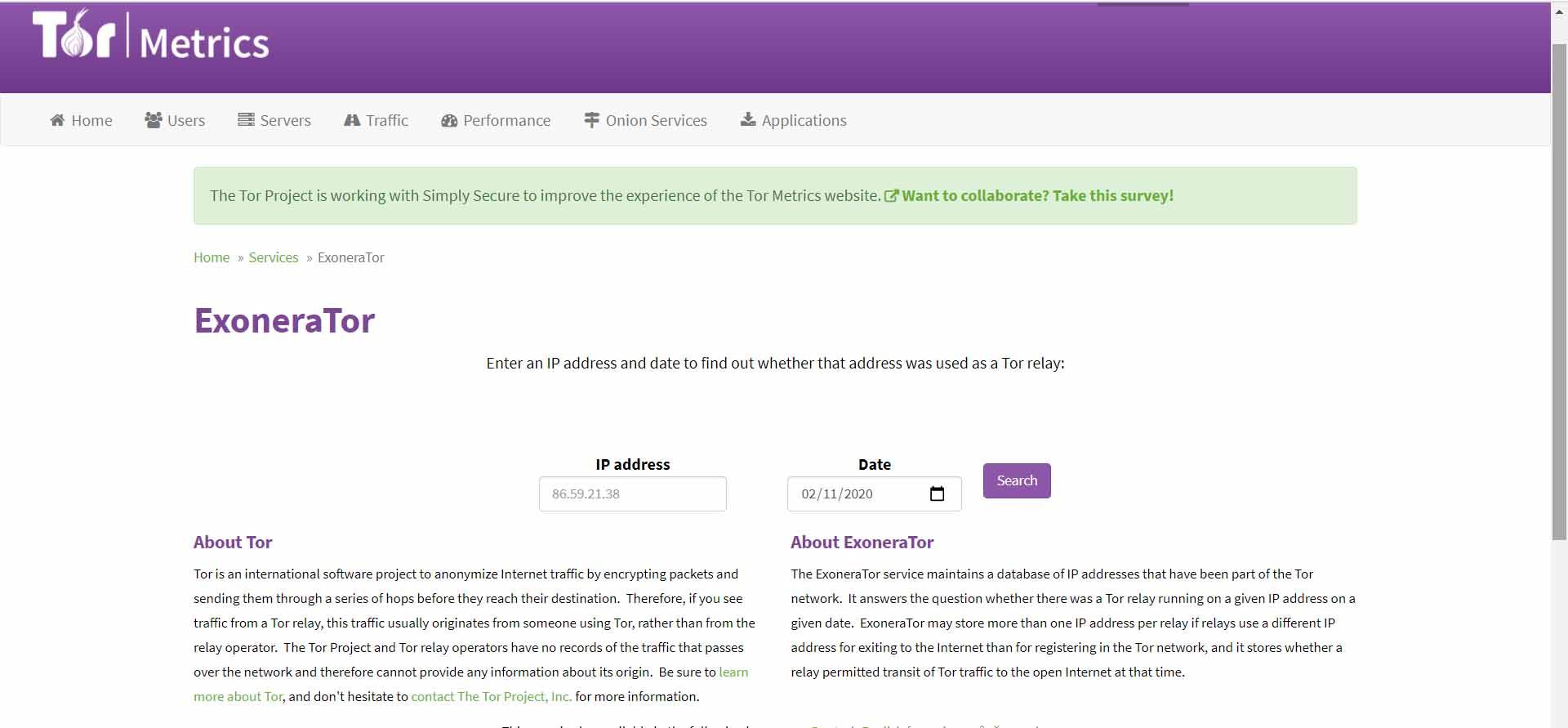

Cómo saber si una IP ha formado parte de TOR

Saber si una dirección en concreto ha sido un nodo de TOR en algún momento lo podemos lograr gracias al proyecto ExoneraTor. Pertenece a la propia red TOR. Se trata de una base de datos donde aparece la información de todos los nodos que han participado en la red.

Esto nos permite que, si tenemos una dirección IP y queremos saber si ha formado parte o no, lo podamos realizar de una manera sencilla. Además, también podemos utilizar una función para saber si esa dirección formaba parte de la red TOR en una fecha determinada.

Para ello lo primero que tenemos que hacer es entrar en ExoneraTor. La interfaz, como podemos ver, es muy sencilla. Simplemente tenemos un campo para poner la dirección IP que nos interesa y justo al lado otro para poner la fecha que queremos comprobar.

Cuando tengamos rellenos los datos solo tenemos que darle a Search. Automáticamente nos aparecerá un mensaje con el resultado. En caso de que esa dirección IP haya sido parte de los nodos de TOR nos indicará que coincide con la base de datos. En caso de que no haya resultados nos dirá que no han encontrado coincidencia para esa dirección IP.

El proceso, como vemos, es muy rápido. Simplemente basta con conocer cuál es la dirección IP que queremos comprobar y asignarle la fecha que nos interesa. Podemos llevar a cabo esto tantas veces como queramos, tanto para una misma dirección cambiando la fecha, como también probando diferentes direcciones que nos interesen.

Así funciona ExoneraTor. La herramienta no es más que un buscador para saber si una dirección IP en concreto ha formado parte de la red de TOR. Puede que en algún momento tengamos dudas de si nuestra IP ha formado parte o no o simplemente queremos comprobarlo.

En definitiva, como has podido ver el navegador Tor es muy útil para navegar por la red, ocultar la dirección IP y poder acceder a sitios Onion. Tiene limitaciones y no es la mejor opción si buscas velocidad, pero sí que cuenta con peculiaridades que hacen que sea una opción interesante en muchos casos.

Pasos para usarlo

El navegador Tor está disponible tanto para sistemas operativos de escritorio, como son Windows, Linux o macOS, como también para Android, en el caso de dispositivos móviles. Es un programa totalmente gratuito y de código abierto. Utilizarlo es sencillo y vamos a mostrar los pasos que hay que realizar para instalarlo y su puesta en funcionamiento.

Descarga

Lo primero que hay que hacer es descargar el programa. Para ello tienes que ir a la página web del proyecto TOR. Allí encontrarás la sección de descargas y las diferentes opciones que tienes disponibles. Solo tendrás que elegir la que necesites, por ejemplo, la aplicación para Windows o para Android.

Una vez le des a Descargar, automáticamente comenzará a bajar el archivo. También verás los botones para descargar la versión Alfa, que es de pruebas, así como el código fuente del programa, en caso de que quieras analizarlo. Además, podrás descargar el navegador en otro idioma si lo necesitas.

Es importante que siempre que instales un programa, más aún si se trata del navegador o alguna herramienta que se conecte a la red, sea desde fuentes oficiales. Por ello te aconsejamos que únicamente descargues Tor Browser desde su sitio web oficial y evites cualquier plataforma de terceros, ya que podrías toparte con un archivo que ha sido modificado de forma maliciosa.

Instalación

El siguiente paso, una vez ya has descargado el archivo, es instalarlo. En el caso de Windows, el archivo de instalación ocupa unos 75 MB. Tendrás que elegir dónde lo quieres instalar y continuar el proceso. Es realmente sencillo y no vas a tardar en tenerlo listo para comenzar a usarlo en el dispositivo con Windows. El proceso para macOS o Linux es muy parecido.

Si lo vas a utilizar en Android, puedes descargarlo también desde Google Play. Para ello solo tienes que ir a la plataforma de Google, buscas Tor Browser y lo instalas. Es rápido y sencillo. Una alternativa a descargar el archivo desde la página web e instalarlo de forma manual en este sistema operativo.

Funcionamiento

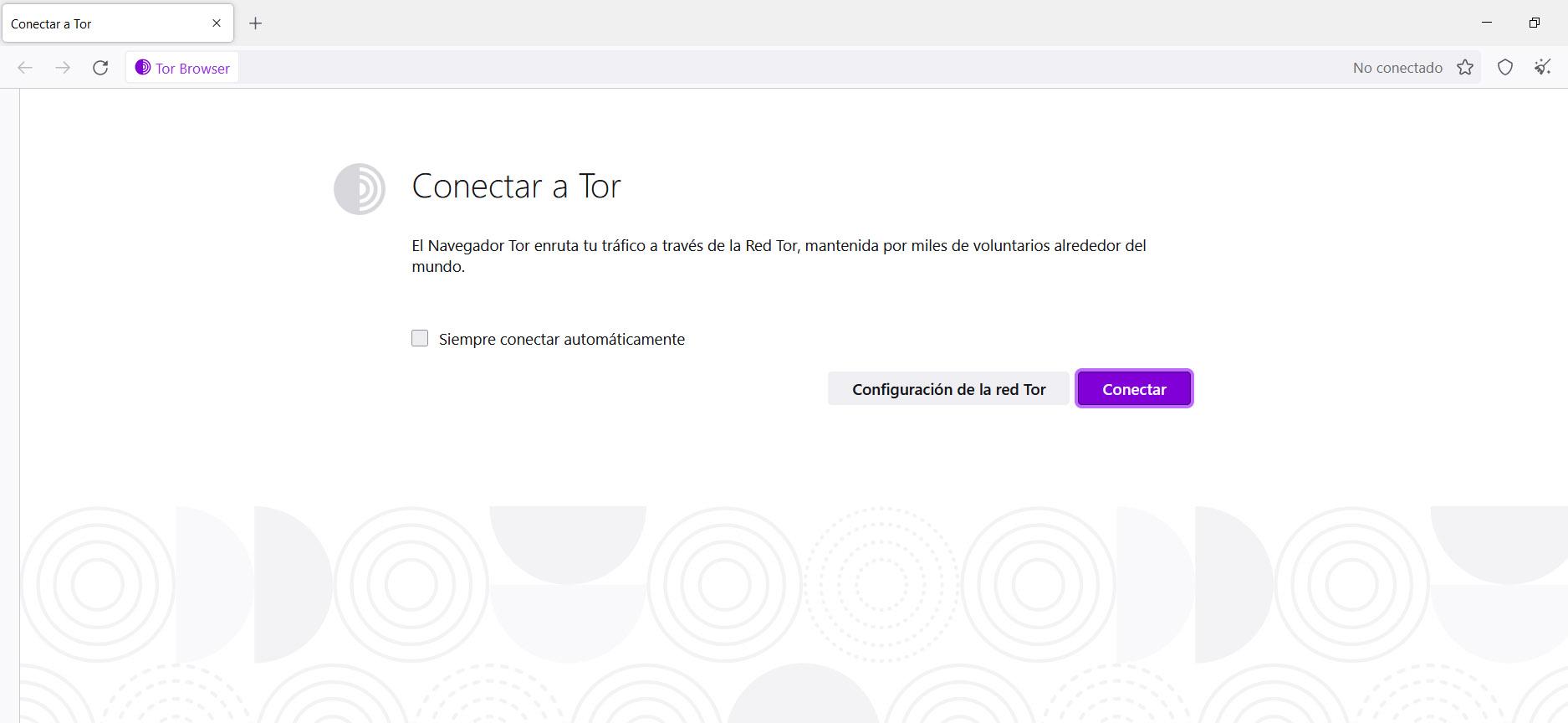

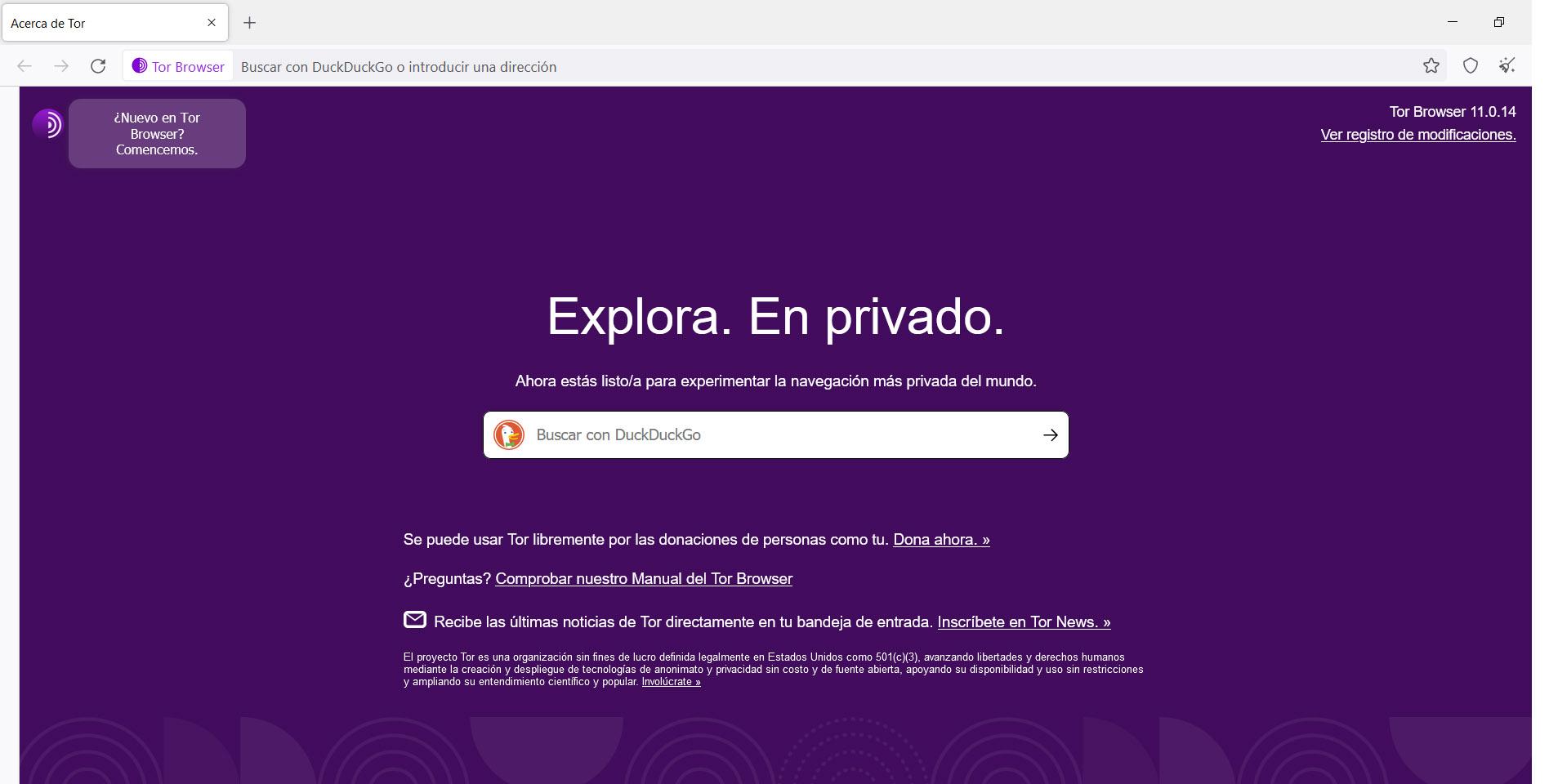

Una vez lo has instalado, lo siguiente es comenzar a usarlo. Vas a encontrarte con una primera pantalla como la que ves en la imagen de abajo. De primeras no va a estar conectado. Eso significa que vas a navegar igual que si utilizaras cualquier otro navegador, como puede ser Firefox o Chrome.

La cosa cambia cuando le das al botón de Conectar. A partir de ahí va a empezar a enrutar el tráfico a través de la red TOR. Eso significa que comenzarás a navegar de forma anónima y tus datos estarán ocultos. Esto tardará apenas unos segundos y verás que rápidamente se ha conectado.

A partir de ahí ya podrás acceder a sitios onion que únicamente estén disponibles a través de TOR. Un ejemplo es The Hidden Wikki. Puedes probar a acceder a ese enlace desde un navegador convencional, como Chrome o Firefox. Verás que te lanza un error del tipo DNS_PROBE_FINISHED_NXDOMAIN y no se muestra. En cambio, si accedes desde el navegador Tor, podrás entrar sin problemas.

Para qué es útil

Ahora bien, ¿para qué sirve realmente utilizar el navegador Tor? Vamos a hablar de los usos principales que podemos darle. Más allá de servir como navegador, como puede ser cualquier otro, tiene ciertas peculiaridades que pueden ser determinantes para que muchos usuarios decidan empezar a usarlo.

Ocultar la dirección IP

La primera utilidad es que permite ocultar la dirección IP real. Si entramos en una página web, como podría ser RedesZone, Google o cualquier servicio online, estamos exponiendo la dirección IP. Nuestra conexión va a usar una IP para poder conectarse a servidores en la red. Lo que permite el navegador Tor es ocultar esa dirección.

De esta forma vamos a lograr entrar en cualquier servicio online sin mostrar nuestra identidad. No van a saber de dónde procede esa visita y sería muy difícil rastrearla, salvo que exista alguna vulnerabilidad en algún nodo. Vamos a llegar con una IP distinta a la nuestra real, por lo que tampoco podrían conocer nuestra ubicación.

Evitar bloqueos geográficos

Precisamente esto último que mencionamos es otra utilidad importante. Vamos a evitar bloqueos geográficos que pueda haber. Piensa, por ejemplo, en una red social que esté restringida en un país determinado. Si entras con una IP de ese territorio, no vas a poder acceder. En cambio, si te conectas a través de nodos en la red TOR, podrás saltarte ese bloqueo.

En parte esto funciona de forma similar a una VPN, donde también vas a poder ocultar la dirección IP y saltarte un bloqueo geográfico que pudiera haber. No obstante, tiene diferencias y realmente el modo de funcionamiento no es el mismo, aunque en este sentido parezca similar.

Acceder a sitios onion

Por supuesto, otro uso que vas a poder darle al navegador Tor es poder entrar en sitios web onion. Son páginas que no están accesibles a través de buscadores como Google y tampoco podrás poner directamente la URL en el navegador y que te muestre ese sitio web. Por ejemplo, podrás encontrar versiones onion de redes sociales como Twitter, así como otras muchas páginas web.

Aunque un sitio web onion para nada significa que sea peligroso o ilegal, sí que es cierto que una parte de la Deep Web o Internet profunda es lo que se conoce como Dark Web. Es ahí donde sí encontrarás páginas y foros con contenido ilegal, peligroso y donde sí puedes tener ciertos problemas.

Navegar con privacidad

Por supuesto la privacidad también es una de las razones. Ya sabemos que nuestros datos tienen un gran valor en la red y son muchos los métodos que pueden utilizar para recopilar información personal. Pueden recopilar datos sobre qué sitios visitamos, dónde estamos registrados, las redes sociales donde iniciamos sesión, etc.

Hacer uso de navegadores que se centren en la privacidad es importante. Ahí es donde entra en juego también Tor. Vas a poder hacer que sea mucho más difícil que te rastreen en Internet y, por tanto, navegar con mayor privacidad.

Evitar la censura

Otra utilidad de la red TOR es evitar la censura. Esto es útil en determinados países en los que la libertad de prensa no está presente. Muchos periodistas utilizan esta red para poder desempeñar su trabajo sin miedo a ser descubiertos. Una manera de evitar ser sancionados por los gobiernos de estos países donde no cuentan con libertad de prensa.

Ten en cuenta que, en algunas naciones, por desgracia, escribir un simple artículo en Internet puede llegar a suponer un riesgo incluso para la vida. De ahí que poder usar herramientas como esta es muy importante para muchas personas que quieran informar libremente a través de la red.

Qué tener en cuenta al usar este navegador

A la hora de usar el navegador de Tor y la red en sí debemos tener en cuenta que hay problemas y riesgos asociados o que debemos seguir precauciones.

Problemas y riesgos

Debes tener en cuenta ciertos aspectos si vas a utilizar el navegador Tor. Es una buena opción en muchas ocasiones, pero tiene determinadas características que pueden no ser ideales para muchos usuarios. Vamos a explicar los principales puntos a tener en cuenta si vas a comenzar a utilizarlo y no quieres problemas.

La velocidad disminuye

Lo primero es que la velocidad va a disminuir bastante. Puedes tener problemas para, por ejemplo, ver vídeos en Streaming, descargar grandes archivos, usar la nube… Todo esto requiere de un buen ancho de banda y al utilizar Tor la velocidad va a disminuir bastante y encontrarás limitaciones. Por tanto, no es la mejor opción si lo vas a utilizar para navegar con normalidad en tu día a día. Es más bien una aplicación para usar en determinados momentos puntuales. Si necesitas velocidad, no es el mejor programa. Vas a tener cortes al ver un vídeo, fallos al descargar, no vas a poder jugar por Internet con normalidad, etc.

No ayuda a mejorar la seguridad

Este punto es importante. La seguridad es un factor determinante y en todo momento debemos cuidarla. Podemos pensar que al utilizar un navegador basado en la privacidad como es Tor podemos estar más protegidos. Sin embargo, la realidad es que podemos sufrir ataques informáticos igualmente. ¿Por qué decimos esto? Tor Browser no nos va a proteger de hacer clic en un enlace que nos lleva a un sitio web falso, ni va a evitar que descarguemos un archivo que en realidad contiene malware. Tampoco nos dirá si ese programa que estamos instalando tiene virus. No actúa como un antivirus. De esta forma, el navegador Tor no va a actuar como un antivirus. Siempre vas a tener que contar con programas de seguridad si quieres estar totalmente protegido en la red y no tener problemas. Aunque sea una herramienta útil para la privacidad, no lo es tanto de cara a mejorar la seguridad. Básicamente en este caso actuaría como cualquier otro navegador.

Tampoco va a protegernos de ataques Phishing. Como sabemos, normalmente llegan a través de mensajes por correo electrónico donde nos piden información personal o completar algún login y así robar las contraseñas y credenciales. Esto es independiente de la privacidad y las conexiones, por lo que podríamos seguir siendo víctimas.

La mejora de privacidad es limitada

Aunque en cierto modo es evidente que mejora la privacidad al navegar, hay que tener en cuenta que esto es limitado. Tor va a ocultar la dirección IP real y va a mejorar nuestra privacidad cuando usamos el navegador para entrar en una página web o usar algún servicio online a través de esta aplicación.

Sin embargo, no va a mejorar la privacidad si usamos cualquier otro programa conectado a la red. En ese caso lo que tendrías que utilizar es una VPN, que sí cifra toda la conexión y no solo lo que pasa a través del navegador. El cifrado únicamente va a pasar por el navegador, por las páginas que visitas, por ejemplo. Si usas algo externo, como podría ser una aplicación como Skype, los datos no estarían pasando por ese túnel.

Igualmente, nuestro equipo puede tener vulnerabilidades que son explotadas por los piratas informáticos para acceder al sistema y ejecutar ataques. El enrutamiento TOR tampoco va a protegernos de este problema y necesitamos evitarlo al mantener actualizados los equipos. Esto ayudará a mejorar la privacidad y no tener problemas.

Funciona con VPN, pero no es aconsejable

Aunque vas a poder utilizar el navegador Tor al mismo tiempo que una VPN, no es aconsejable. No lo es ya que la conexión se va a ralentizar mucho más. Piensa que una VPN ya va a cifrar todo lo que envías a través de Internet, por lo que al usar este navegador se produciría un doble cifrado y eso va a ralentizar la conexión.

Es una opción que puedes tener en cuenta en determinados momentos si necesitas preservar la privacidad al máximo, pero no es algo que sea aconsejable. Lo más normal es que no puedas navegar con normalidad, especialmente en cuanto hagas algo que requiera de una velocidad importante.

Cómo usar Tor

Hemos explicado por qué es útil el navegador Tor, cómo funciona y también sus limitaciones. Ahora vamos a hablar de en qué circunstancias deberías evitar utilizarlo o qué tener en cuenta. Si buscas poder navegar por la red y no exponer datos y evitar que puedan recopilar información personal, vamos a dar una serie de consejos esenciales para ello. De esta forma estarás protegido independientemente de si utilizas el navegador Tor o navegas con cualquier otro.

No exponer más datos de los necesarios

Lo primero es no hacer públicos más datos de los necesarios. Con esto nos referimos a no poner nuestro e-mail en foros abiertos o comentarios en páginas web, por ejemplo. Esto lo pueden recopilar bots en Internet y meternos en listas de Spam y llegar a poner en riesgo nuestra privacidad. Lo mismo podemos mencionar de las redes sociales, donde en ocasiones ponemos demasiados datos públicos. Es importante proteger la privacidad en este sentido. Siempre podemos configurar los perfiles para que sean privados, por ejemplo. También decidir qué información compartimos y con quién.

Tener todo actualizado

Otra cuestión fundamental es tener nuestros equipos actualizados correctamente. Debemos instalar siempre todos los parches que aparezcan y corregir así las vulnerabilidades que pueden ser explotadas por los piratas informáticos y llegar a atacar. Esto podría exponer datos personales, contraseñas, etc. Esto especialmente lo debemos aplicar a todas las aplicaciones que usemos y que se conecten a Internet. Por ejemplo el navegador, como puede ser Chrome o Firefox, debe estar siempre actualizado correctamente a la última versión. También programas que usemos para descargar archivos, acceder a la nube, etc.

Contar con programas de seguridad

Tener un buen antivirus, como puede ser Windows Defender, Avast o Bitdefender, es esencial para prevenir la entrada de malware. Pero no solo hay que mencionar a los antivirus, sino también firewalls o incluso extensiones para el navegador que pueden protegernos y eliminar posible software malicioso. Hay muchos tipos de virus que pueden comprometer nuestra privacidad. Pueden llegar a nuestros equipos simplemente con bajar un archivo malicioso por correo o instalar algún programa fraudulento. Ahí va a ser esencial tener un antivirus que detecte las amenazas. Siempre debe estar correctamente actualizado.

Sentido común

Pero si hay algo importante para mantener la privacidad es el sentido común. Debemos evitar cometer errores que puedan afectarnos. Por ejemplo, hacer clic donde no debemos, instalar algún programa que hemos bajado de sitios de terceros y puede no ser seguro o iniciar sesión en una página falsa. Es importante evitar este tipo de acciones que pueden ser un peligro. Si usamos únicamente programas oficiales, iniciamos sesión en sitios seguros, tenemos cuidado con los archivos que bajamos por e-mail… Todo esto nos ayudará para mantener la privacidad en la red y estar más protegidos. En definitiva, el proyecto Tor2Web es una alternativa a usar el navegador Tor para poder navegar con mayor privacidad por la red. Igualmente es esencial en todo momento evitar cometer errores y estar protegidos.

Cómo funciona el enrutamiento de TOR

Para muchos el enrutamiento TOR es una alternativa muy interesante al uso de VPN o proxy cuando queremos ocultar nuestra dirección IP real y lograr una mejora en la privacidad al navegar. Aunque tiene sus puntos negativos también, lo cierto es que puede aportar mejoras frente a esas dos opciones que mencionamos.

El enrutamiento TOR se basa en una cadena de nodos que tienen la misión de cifrar lo que enviamos desde nuestro equipo. Es como si la información que se envía al entrar en una web, por ejemplo, pasara por diferentes capas hasta llegar a su destino. De esta forma únicamente se descifra en el nodo de salida y en ningún momento se muestra el origen real.

El navegador TOR se basa en este protocolo. Es considerado como una de las opciones más interesantes para navegar por la red y mantener al mismo tiempo la privacidad. Pero hay que tener en cuenta que no es exactamente lo mismo. Es decir, una cosa es la red TOR y otra es el navegador que está basado en esa red.

Pongamos un ejemplo para comprobar cómo funciona el enrutamiento TOR. Un usuario se conecta a un sitio web para enviar una transferencia de datos. Su equipo va a cifrar ese mensaje a través del enrutamiento. Ese equipo a su vez lo envía cifrado a un nodo. Ese nodo agrega su propia capa de cifrado y lo vuelve a enviar a un segundo nodo al que está conectado. Ese segundo nodo hace lo propio y lo vuelve a cifrar para enviarlo a un tercer nodo.

Ese proceso se realiza del mismo modo a través de muchos nodos hasta llegar al definitivo. A ese se le conoce como nodo de salida, que lo que hace es descifrar la información y entregarla al destino final. Como podemos imaginar, ese sitio de destino cree que ese mensaje se ha originado en el último nodo, el que le entregó el mensaje.

Por el camino esa información se ha ido cifrando en numerosas ocasiones y ha pasado por varios nodos. Sin embargo, el destinatario nunca conocerá por qué nodos ha pasado y mucho menos dónde se ha originado realmente.

OnionFruit

OnionFruit es un programa muy sencillo que permite conectar un ordenador a Internet a través de Tor. Su funcionamiento es como si fuera una VPN, ya que permite que toda la conexión pase a través de este software. De esta forma podremos mejorar la privacidad, cifrar los datos que enviamos y recibimos y así evitar ciertos problemas. Lo que hace OnionFruit es enrutar todo el tráfico a través de Tor. Se beneficia de todo lo que hemos explicado y permite que los usuarios puedan mejorar así la privacidad y navegar de forma anónima desde su ordenador, sin exponer ningún tipo de información personal.

A diferencia del navegador Tor, en este caso OnionFruit es un programa informático que tenemos que ejecutar en Windows. Por el momento solo está disponible para el sistema operativo de Microsoft. Su funcionamiento es muy sencillo y va a actuar como puente entre nuestro dispositivo y el servidor de destino. En parte tiene muchas similitudes con una VPN. Dispone de más de 7.000 servidores que están repartidos en casi 100 países. Podremos elegir a cuál nos conectamos y así determinar cuál puede funcionar mejor según las circunstancias y evitar que la conexión vaya lenta o surjan problemas.

Lo primero que tenemos que hacer es descargar el programa de OnionFruit. Para ello tenemos que ir a la página web oficial y bajar el archivo. Es totalmente gratuito. Una vez lo hayamos descargado habrá que ejecutarlo en el sistema.

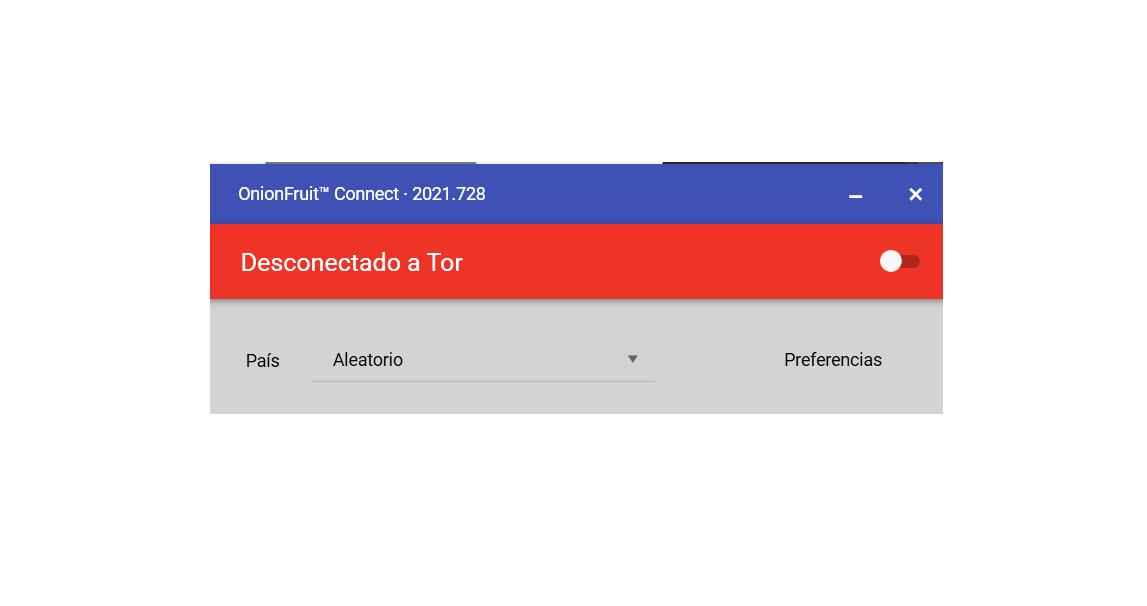

El proceso es muy sencillo y rápido. Apenas dura unos segundos y, una vez finalizado, mostrará un icono en la barra de tareas de Windows. De forma predeterminada aparecerá como desconectado, ya que seguiremos navegando como hacíamos antes.

Después de ejecutar el programa, simplemente hay que hacer clic en el icono que aparecerá en la barra de tareas. Nos aparecerá una primera pantalla como la que vemos en la imagen de abajo. Tendrá el botón desactivado y el país estará marcado en Aleatorio.

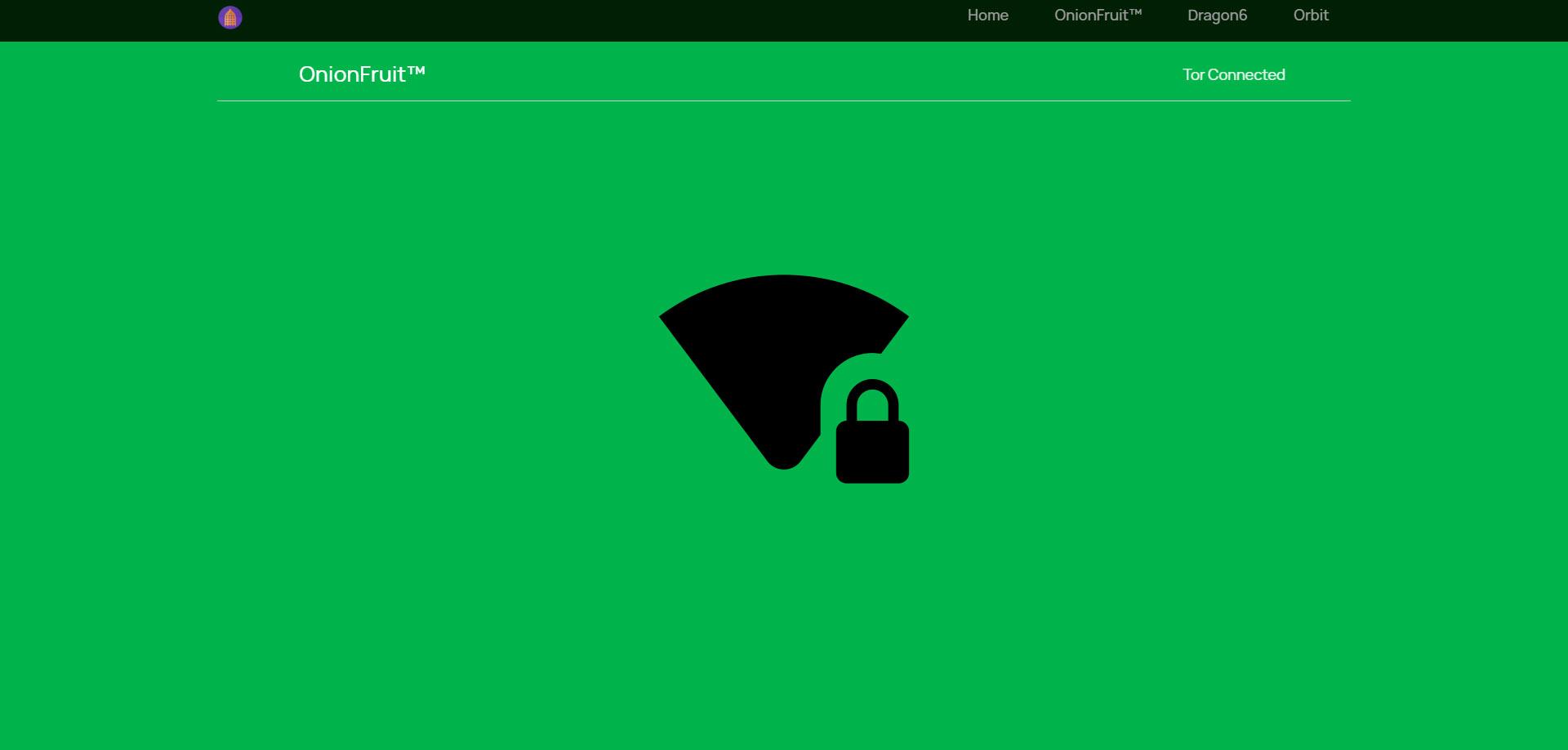

Para comenzar a utilizarlo hay que pinchar en Conectar y esperar a que nos aparezca en verde y nos indique que se ha realizado la conexión correctamente. Esto no debería de tardar más de medio minuto. Una vez termine el proceso nos abrirá una ventana en el navegador y nos indicará que está conectado.

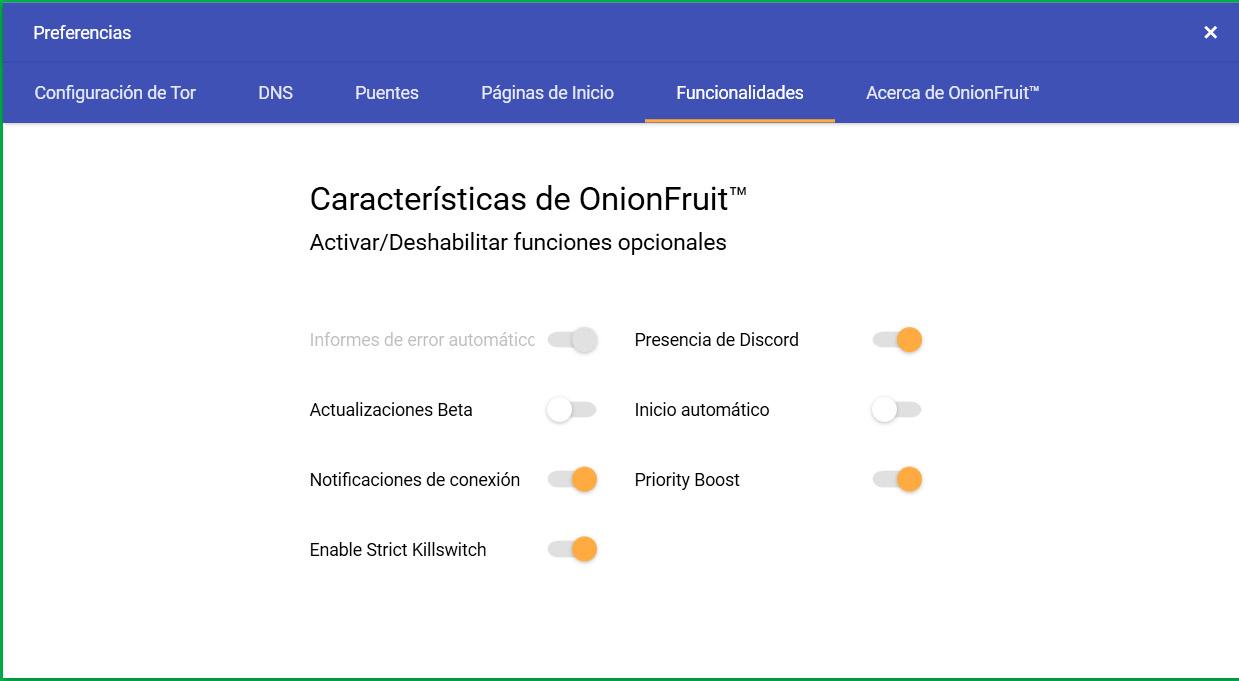

Hay que tener en cuenta que para poder entrar en Preferencias hay que estar desconectado. Tan solo hay que pinchar en el botón que aparece en la ventana principal. Nos permite configurar el país de entrada y país de salida, características como SecurDNS, configurar un puente, la página de inicio, etc.

La configuración en general es muy sencilla. No cuenta con muchas opciones, pero suficientes para nuestro objetivo. Lo principal va a ser elegir el país que nos interesa. Eso lo podemos hacer sin necesidad de entrar en Preferencias, sino simplemente seleccionándolo en la ventana principal.

También podemos marcar algunas opciones como que se inicie automáticamente al abrir Windows o que se actualice siempre que haya una nueva versión disponible.

Si empezamos a probar diferentes países veremos que no todos funcionan igual. La velocidad es importante para poder navegar y no todos los servidores van a ofrecer el mismo rendimiento. Incluso podremos encontrarnos con algunos que no funcionan bien. La mejor manera de que funcione lo más óptimo posible es marcarlo en Aleatorio. De esta forma se conectará al servidor que mejor funcione. No obstante, podemos ir probando de un país a otro hasta encontrar el que más nos interese y que mejor funcione.

Podemos probar fácilmente si OnionFruit funciona o no. Para ello basta con entrar en cualquier página web que nos muestre la dirección IP y ver cuál es y a qué país pertenece.

También tenemos la opción de simplemente hacer un test de velocidad y comprobaremos que no va tan rápido como si nos conectáramos normal. Esto es lógico y es algo que ocurre siempre que utilizamos una VPN o navegamos desde el navegador Tor. De ahí que podamos probar diferentes países y servidores para dar con uno que funcione lo mejor posible y que la velocidad sea mejor.

En definitiva, OnionFruit es un sencillo programa que podemos instalar en Windows y que sirve para conectarnos a través de Tor. No se trata de una aplicación compleja o que tenga muchas opciones para configurar, pero sí lo esencial para utilizarlo. El objetivo no es otro que permitir que navegamos a través de Tor y así mejorar la privacidad. Vamos a navegar de forma anónima mediante nodos, como si estuviéramos usando el navegador Tor. La diferencia es que tan solo tenemos que activar o desactivar el botón siempre que nos interese.

Por tanto, si buscas algo sencillo para ocultar la IP, evitar el rastreo y, en definitiva, mejorar la privacidad, OnionFruit va a permitir todo esto al conectarnos a través de nodos. Es una buena opción y sirve como alternativa al uso de VPN, el navegador Tor o un proxy.

Consejos generales para mantener la privacidad en la red

También queremos dar una serie de recomendaciones generales para mantener la privacidad al navegar por Internet. Algunos consejos que pueden venir bien a los usuarios para evitar que sus datos se vean comprometidos.

No exponer más datos de los necesarios

Algo fundamental para mantener la privacidad en Internet es no exponer más datos de los realmente necesarios. Por ejemplo, al utilizar las redes sociales, no es necesario que hagamos pública información como nuestro correo electrónico, lugar de residencia o trabajo. También hay que cuidar la información que podemos hacer pública en la red cuando escribimos comentarios en un foro o artículo en una página de noticias. No debemos hacer público datos que pueden ser utilizados en nuestra contra.

Proteger correctamente nuestras cuentas

Por supuesto también debemos proteger correctamente nuestras cuentas en la red. Es fundamental que utilicemos contraseñas que sean fuertes y complejas. Deben contener letras (mayúsculas y minúsculas), números y otros símbolos especiales. Todo ello siempre de forma aleatoria y no repetir la misma clave en otro lugar.

Adicionalmente, también podemos tener en cuenta la posibilidad de utilizar la autenticación de dos factores. Es algo que está cada vez más presente en las diferentes plataformas y herramientas de Internet. Una manera de agregar una barrera extra de seguridad.

Evitar redes inseguras

Ya lo comentamos anteriormente cuando hablábamos de las VPN. Existen redes inalámbricas que son inseguras, como por ejemplo un Wi-Fi en una estación o cualquier lugar público. No sabemos realmente quién puede estar detrás de esa red y cómo podrían recopilar información personal. Por tanto, nuestro consejo es evitar este tipo de redes que pueden ser un problema para la privacidad. En caso de necesidad deberemos hacer uso de servicios VPN para protegernos.

Cuidado con qué servicios vinculamos a las redes sociales

Las redes sociales hemos visto que pueden ser utilizadas para espiarnos, sin embargo, también pueden hacerlo los servicios que vinculamos a éstas. De ahí la importancia de tener cuidado con otros programas o páginas que podemos vincular a Facebook, Twitter y otras redes sociales. Es común que al iniciar sesión en alguna página o plataforma nos permitan hacerlo directamente con Facebook. Pero esto podría ser un problema para la privacidad, ya que podrían acceder a información personal.

No usar programas de terceros

Es cierto que en ocasiones podemos encontrarnos con la opción de utilizar determinados programas de terceros que son independientes de los oficiales. Podemos lograr diferentes funciones o características adicionales que pueden ser interesantes. Pero esto podría ser perjudicial para nuestra privacidad. Siempre debemos descargar desde fuentes legítimas, así como utilizar software que sea oficial. Hay que evitar por tanto los programas de terceros que no ofrezcan garantías.

Denegar o habilitar permisos

Actualmente los navegadores nos permiten gestionar los permisos en muchos aspectos, y los sitios web siempre nos preguntan si concedemos permisos a cosas tales como la webcam o el micrófono. Por eso siempre tendremos que estar atentos a este tipo de avisos de forma que no aceptemos nada que nos pueda comprometer o denegar algún permiso necesario, en ese momento es cuando decidimos si permitimos a la página acceder a esos recursos. Por ejemplo, si la web es de videochat, es probable que nos pida permisos para la cámara y el micrófono. Esto también puede ser a la hora de recibir notificaciones.

En el caso de Google Chrome, que es uno de los servicios más utilizados. Para ello tendremos que acudir en los iconos de lado izquierdo, en la barra de direcciones a la configuración del sitio web. Ahí podremos configurar todos estos permisos. En este caso las opciones son diversas, pues tenemos cámara, micrófono, notificaciones, JavaScript, Flash, Imágenes, ventanas emergentes y redirecciones y anuncios. Como podemos ver, podemos gestionar muchos aspectos en los accesos.

Si usamos Edge, este funciona de forma muy similar, pero si nos vamos a Firefox, también podremos indicar que estos accesos se denieguen en el futuro, por lo cual no nos pedirá habilitarlos hasta que nosotros lo indiquemos. Por otro lado, está Safari, que es el que más se diferencia, pues para ello estableceremos todos estos parámetros desde la configuración de Ajustes del dispositivo.

En todo caso siempre es recomendable ajustarlos siempre y cuando nos pregunte antes de ejecutar cualquier tipo de ventana o programa. De esta forma, siempre sabremos si se va a abrir alguna nueva opción, a modo que usamos las solicitudes de permisos como una notificación en sí misma. Esto hará que tengamos más control en todo momento sobre nuestros accesos.

Buscadores alternativos

El buscador más popular hoy en día en España es Google. También hay otros como Bing que son muy usados en otros lugares. Sin embargo, siempre podemos utilizar alternativas que se centran más en la privacidad.

Un ejemplo es DuckDuckGo. Se trata de un buscador que no recopila ningún tipo de información de los usuarios. No usa rastreadores y por tanto la privacidad siempre está presente. Esto quiere decir, que pese a que busques un tipo de zapatillas, por ejemplo, no va a salirte publicidad relacionada con ellas después de un rato, algo que con Google estamos cansados de ver, aunque bueno, a veces puede resultarnos incluso útil.

Mejora la velocidad de Tor con estos consejos

Entonces, ¿qué podemos hacer para que el navegador Tor funcione rápido y no haya cortes? Vamos a explicar algunos consejos interesantes que podemos poner en práctica. De esta forma conseguiremos que entrar en una web o descargar un archivo no sea una tortura por su lentitud. Eso sí, ten en cuenta que nunca va a ir a la misma velocidad navegar a través de nodos que hacerlo directamente.

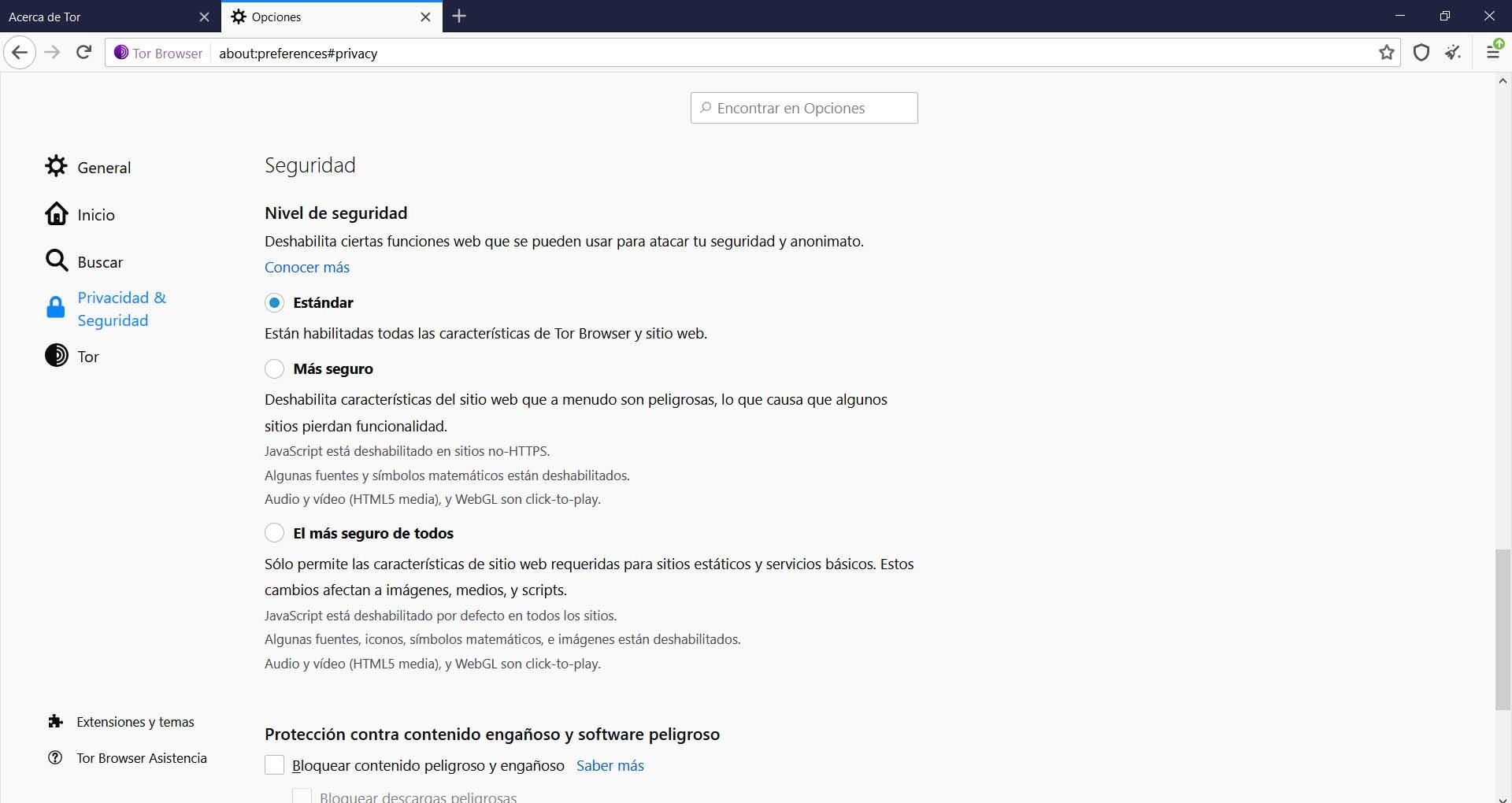

Configurar las opciones de seguridad

Esto hay que tomarlo con precaución, ya que lo que vamos a hacer es cambiar los niveles de seguridad del navegador. Para ello tenemos que ir a Opciones y entrar al apartado de Seguridad y privacidad. Una vez allí nos encontraremos con diferentes opciones y una de ellas es Nivel de seguridad.

Allí tendremos varios niveles: estándar, más seguro y el más seguro de todos. Esto sirve para habilitar o deshabilitar diferentes características. Mientras menos tengamos habilitadas, mejor para la seguridad. Pero claro, también puede verse afectado el rendimiento, que es lo que nos importa en este artículo.

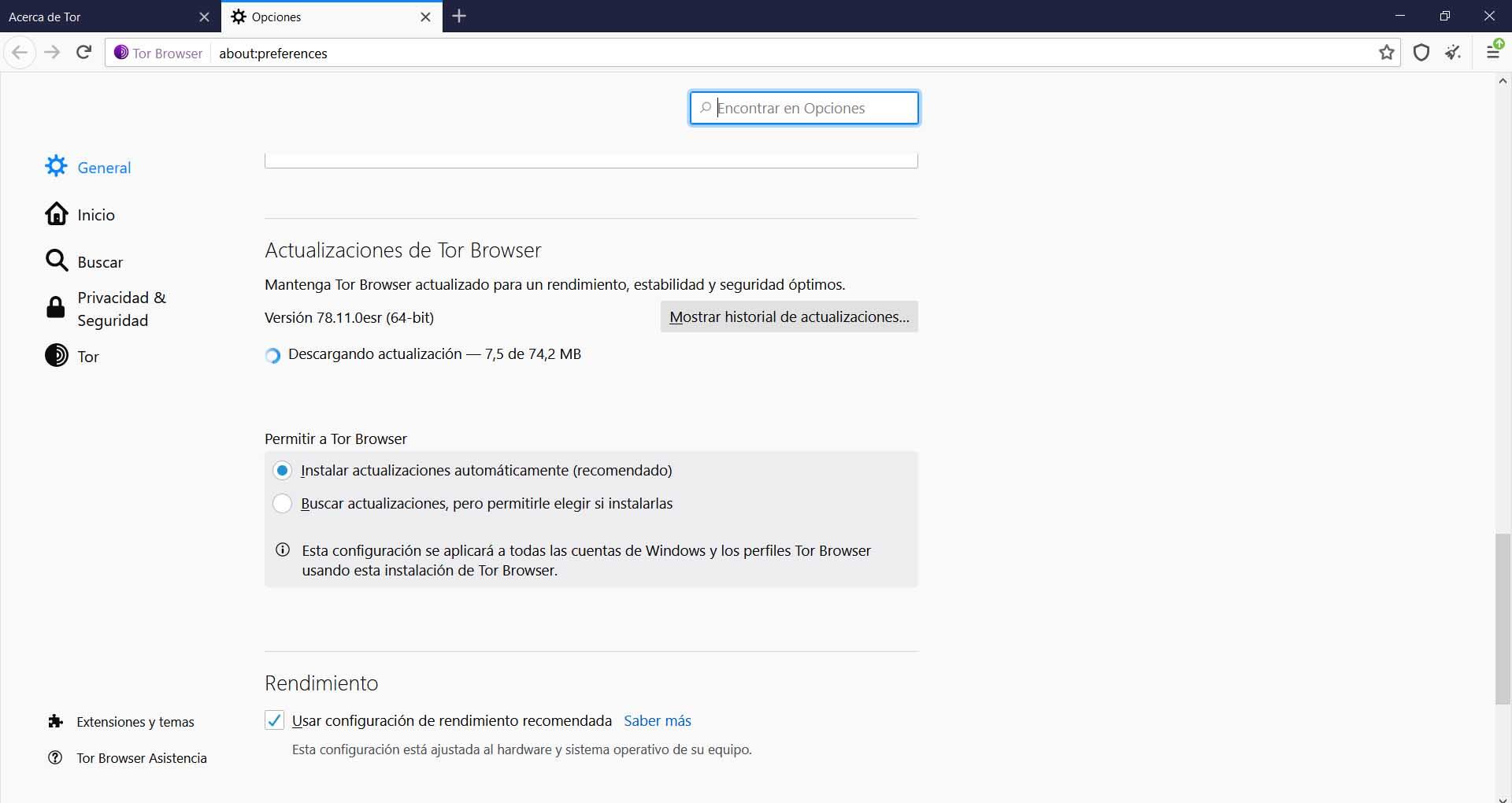

Tener el navegador actualizado

¿Tenemos la última versión del navegador Tor instalada? Esto es realmente importante. No solo hablamos de velocidad, sino también de la propia seguridad. Es imprescindible tener siempre todo actualizado, pero más aún en programas que vamos a utilizar para conectarnos a Internet.

Lo mejor es tener configuradas las actualizaciones de forma automática. De esta forma, en cuanto entremos en el navegador instalará nuevas versiones en caso de que haya disponibles. Podemos verificarlo si entramos en Opciones y, en el apartado General, vamos a Actualizaciones de Tor Browser. Tenemos que marcar la opción de Permitir actualizaciones automáticamente.

Mejorar la velocidad de la propia red

Pero a veces el problema de velocidad de Tor no es por el navegador o por estar navegando a través de nodos. En ocasiones la causa es un problema con nuestra propia conexión. Por ejemplo, si estamos conectados por Wi-Fi y la señal es débil, suele aparecer fallos concretos especialmente al navegar con este tipo de programas.

Por tanto, ¿qué podemos hacer? Si estamos conectados de forma inalámbrica y queremos mejorar la señal, algo que podemos utilizar es un repetidor Wi-Fi. También podemos usar dispositivos PLC o sistemas Mesh. Los tres tipos de aparatos mejoran la señal y permiten que la conexión llegue más lejos.

Ahora bien, mejorar la conexión de Internet no es solo poner un amplificador, sino también aprovechar los recursos disponibles. Por ejemplo, algo que puede afectar es si al mismo tiempo de navegar por Tor estamos descargando grandes archivos o estamos usando la nube.

Controlar los programas de seguridad

Otra cuestión a tener en cuenta es controlar programas de seguridad que tengamos instalados y que pueden estar afectando a la velocidad al navegar por Tor. Por ejemplo, hablamos de un antivirus o un cortafuegos. Con ambos tipos de aplicaciones podríamos tener ciertos problemas. A veces el firewall puede bloquear la conexión y hacer que Tor funcione más lento. También el antivirus podría estar bloqueando esa conexión si cree que se trata de una amenaza. Por ello debemos controlar los programas que tenemos instalados.

Como ejemplo de antivirus podemos nombrar Windows Defender, Avast o Bitdefender. Nuestro consejo es nunca tener más de un antivirus instalado en el equipo, ya que esto podría generar conflicto y afectar más aún a la velocidad de la conexión.

¿Conviene desactivar el antivirus o cortafuegos? Lo cierto es que eso va a suponer un riesgo para tu seguridad. Es importante que tengas esto en cuenta y que solo lo desactives si estás seguro de que no vas a tener ningún problema. Nuestro consejo, más allá de desactivar el programa es que pruebes e instales otro diferente y veas si de esta forma funciona mejor el navegador.

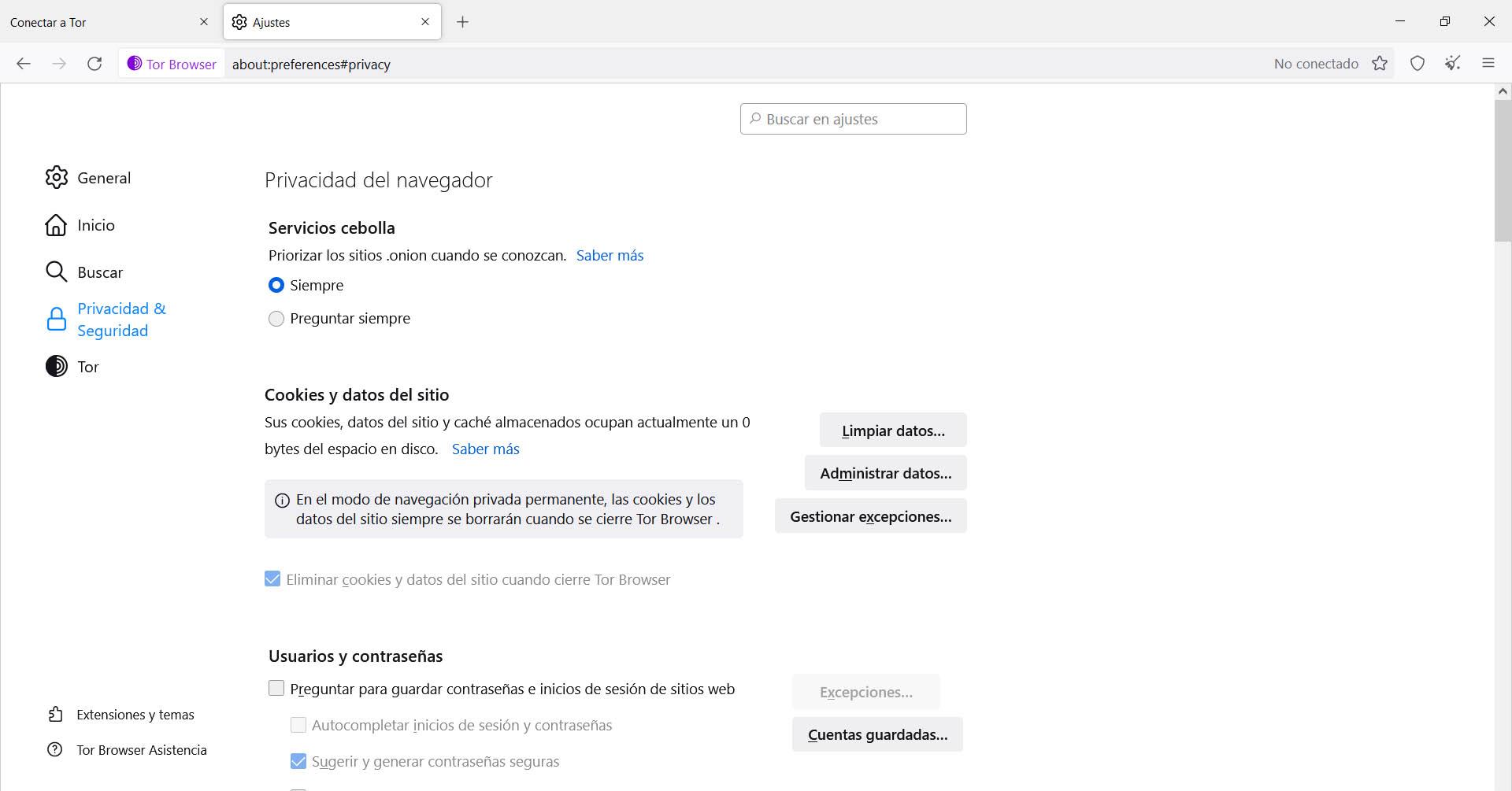

Borrar las cookies e historial

También puedes probar a borrar tanto las cookies como el historial del navegador Tor. Esto es algo que viene muy bien a veces para solucionar ciertos problemas que pueden aparecer en los navegadores. En este caso sería igual, con el objetivo de lograr que la velocidad aumentara y poder corregir algunos errores que se hayan podido producir.

Para ello tienes que pinchar en el menú de arriba a la derecha, entras en Ajustes y vas a Privacidad y seguridad. Allí tienes que darle a Limpiar datos y borras las cookies y el historial de navegación. Es un proceso rápido y sencillo que puedes realizar siempre que tengas algún problema o busques optimizar el navegador.

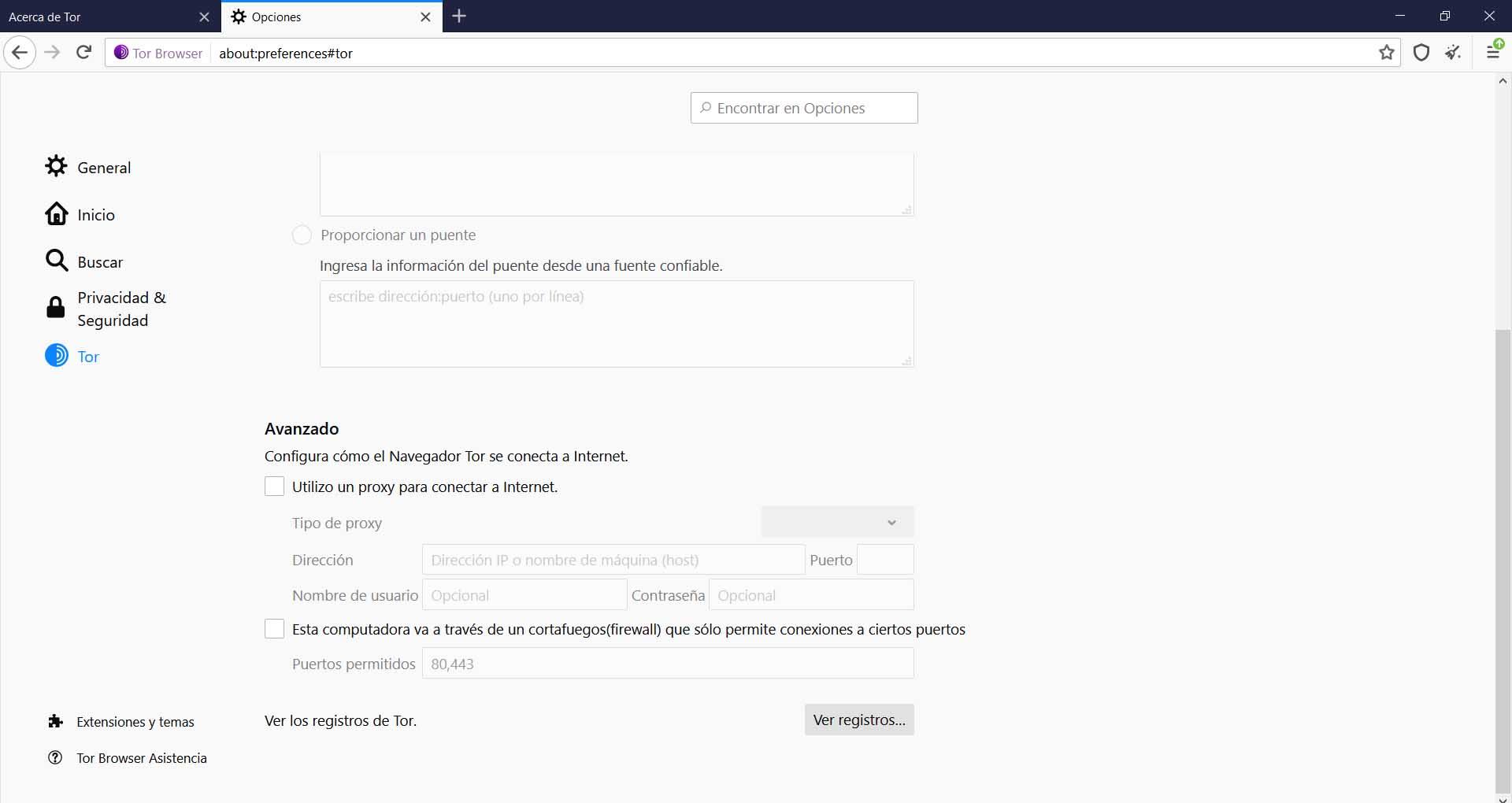

Usar o no un proxy

Una opción que ofrece Tor es la de acceder a Internet a través de un proxy. Esto lo podemos configurar si nos interesa. Puede ser una de las causas por las que va lenta la conexión, por lo que debemos configurarlo correctamente y utilizar un buen proxy.

Para ello tenemos que ir a Opciones, entramos en la pestaña Tor y una vez allí bajamos a Avanzado. Allí veremos el apartado de proxy, donde podemos marcar o no la opción y rellenar los datos con el proxy que nos interesa. Podemos optar por uno que funcione bien, que sea veloz. En Internet podemos encontrar muchos diferentes y comprobar su rendimiento. De esta forma tendremos siempre el que ofrezca una mayor velocidad y menos cortes.

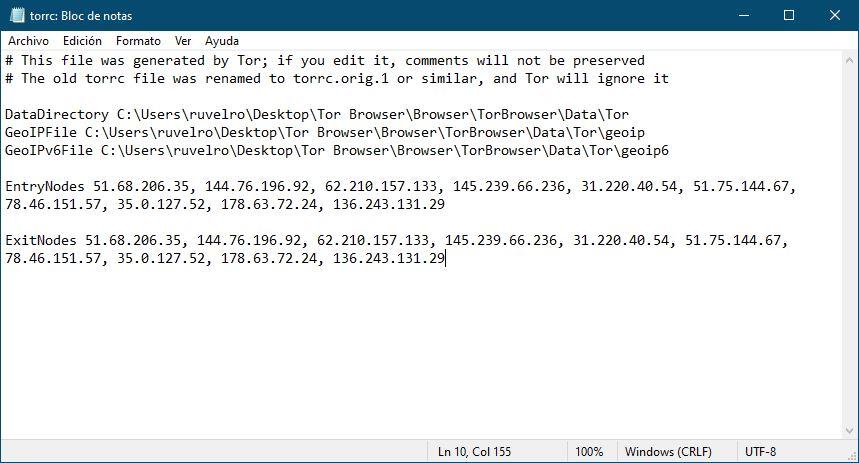

Optimizar los nodos de entrada y salida

Otra opción más que tienes disponible para lograr que el navegador Tor funcione más rápido es optimizar los nodos de entrada y salida. En este caso vas a tener que ir al directorio de Tor y buscar el fichero Torrc. Tienes que abrirlo con un editor de texto, como puede ser el Bloc de Notas de Windows, y allí añadir nodos de entrada y salida que tengan buena velocidad. Es interesante que estén cerca de nuestra ubicación para lograr un mejor resultado.

Para ver nodos de Tor puedes usar la página Tormap. Allí encontrarás un mapa global y múltiples nodos que vas a poder elegir para conectarte desde este navegador. Si pinchas en cualquiera que aparece en el mapa verás información, como por ejemplo el ancho de banda. Esto te permitirá elegir cuál te conviene más.

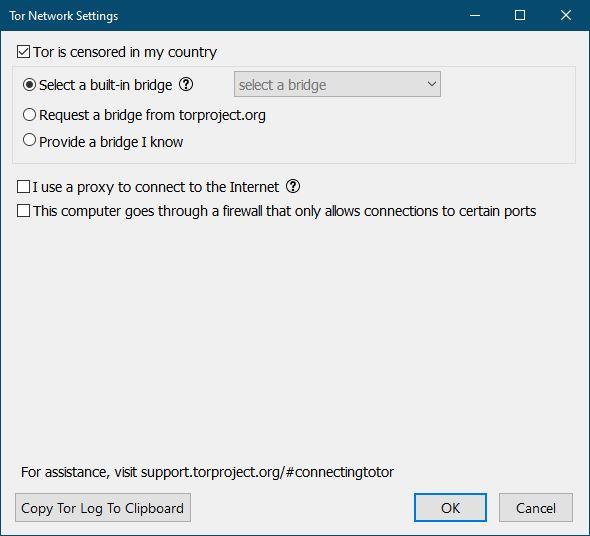

Configurar tus propios puentes Tor

Puede que el problema de que vaya lento sea de nuestro propio ISP o el país en el que nos encontramos. Para evitar esto lo que puedes hacer es utilizar puentes o bridges. Los podemos configurar en el navegador o a través de la extensión de Tor y navegarás a través de ellos, por lo que podrías tener mejores resultados.

Tendrás que seleccionar si quieres utilizar un puente propio de Tor o uno qoue ya conozcas y sepas que funciona bien. Puedes entrar en la página del proyecto Tor para encontrar los mejores puentes y así elegir el que mejor funcione en tu caso.

En definitiva, el navegador Tor suele funciona más lento que si abrimos una web desde Chrome o descargamos un archivo. Sin embargo, podemos tener en cuenta algunos consejos que podrán mejorar la conexión y evitar que haya cortes y fallos de velocidad. Algunos pequeños cambios, como hemos visto, pueden servir para que la conexión sea más veloz.

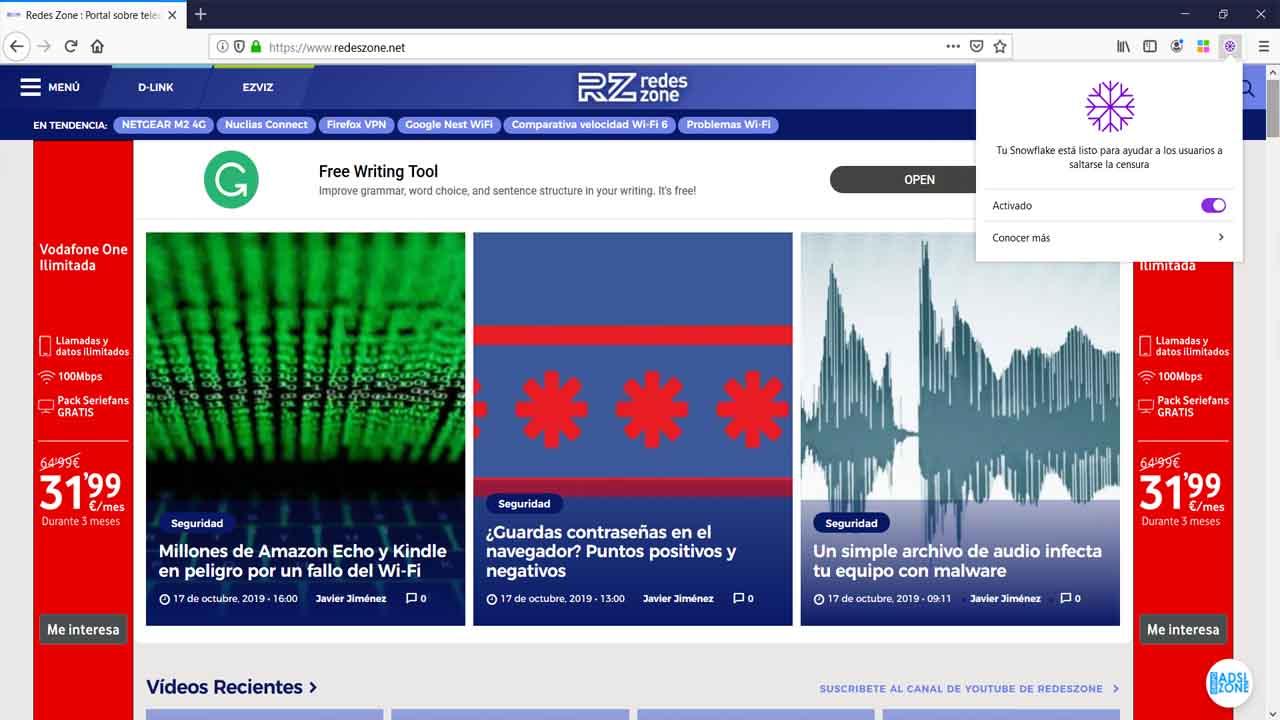

Alternativa: Tor Snowflake

Tor Snowflake es un proyecto que convierte nuestro navegador en un proxy con el objetivo de permitir a personas de otros países navegar saltándose el bloqueo. Si, por ejemplo, decidimos viajar a China y queremos utilizar Facebook vamos a tener que hacer uso de un proxy o VPN para conseguirlo. Lo mismo tendrían que hacer los ciudadanos chinos o de cualquier otro país del mundo que quieran acceder a contenido que esté bloqueado en su territorio. Aquí es donde entra en juego Tor Snowflake, que es un interesante proyecto con el único fin de ayudar a estas personas de países donde determinados servicios están bloqueados, a navegar a través de un proxy. El fin de esta herramienta es convertir nuestro navegador en un proxy. Básicamente significa que esa persona va a navegar a través de un proxy gracias a nosotros. Es específico para saltarse el bloqueo de acceder a la red Tor que hay en determinados países. De esta forma alguien en un país donde esté permitido el acceso ayudará a otra persona de otra nación donde está bloqueado.

Se trata de una extensión que hasta ahora estaba disponible únicamente para dispositivos Linux o Mac, así como para el navegador Tor. Sin embargo desde este mes ya podemos utilizarlo también en Windows. Es posible instalar esta extensión en Google Chrome y Mozilla Firefox, dos de los navegadores más populares. Su fin es convertir nuestro navegador en un proxy. Como sabemos, la red Tor es una serie de servidores que cifran y hacen que el tráfico pase a través de ellos. De esta forma se logra que la ubicación del usuario sea anónima. El problema es que algunos países bloquean el acceso a este tipo de redes. Esto hace que sus ciudadanos no puedan entrar. Esto lo consiguen ya que las direcciones IP de los servidores de Tor son públicas.

Como cualquier otra tecnología, esto no se trata de un servicio infalible. Pues siempre existe la posibilidad de que algún país luche por bloquear los accesos a estas redes. En todo caso con Snowflake se lucha precisamente contra esto, con una red en constante movimiento, por lo cual cada vez es más complicado bloquearla. La cantidad de usuarios también hace que el servicio sea más o menos fiable. Cuantos más equipos tengan el servicio activado, menos posibilidades hay de que llegue a fallar, y más de que las conexiones se realicen con éxito. Esto es debido a que habrá más proxies disponibles. Por otro lado, también puede llegar a fallos por culpa del ancho de banda, ya que al compartirse, hay más posibilidades de que se generen cuellos de botella.

Cómo ayuda Tor Snowflake a evitar el bloqueo

El problema es que los gobiernos pueden bloquear el acceso a la red Tor a sus ciudadanos, como hemos mencionado. Aquí es donde surgió Tor Snowflake, con el objetivo de ofrecer una reacción a ese bloqueo. Lo que hace es crear una especie de malla en continuo movimiento. Cada punto de esa malla son los usuarios que instalan esa herramienta. De esta forma logran que los gobiernos no puedan bloquear las direcciones ya que cambian constantemente. De esta forma los usuarios podrían conectarse a los puentes Tor. Esto significa que mientras más usuarios instalen esta herramienta, más servidores proxy habrá disponibles. Esto se traduce en más posibilidades para que usuarios de países donde tienen censurada la red Tor puedan conectarse a ella.

Por otro lado Snowflake nos permite ver las estadísticas que deja nuestro equipo. Y es que el servicio nos informará de cuántas personas han sido ayudadas en el último periodo de 24 horas. Y también nos dará avisos si el servicio no puede conectarse a los clientes o en este caso, al bridge Snowflake.

Cómo instalar y utilizar Tor Snowflake

Podemos utilizar la extensión que está disponible para Google Chrome y para Mozilla Firefox. Su funcionamiento es realmente sencillo y no tenemos que hacer mucho más. Para instalarla simplemente hay que ir a la página oficial de Chrome o de Firefox y agregarla. Una vez hecho esto simplemente tenemos que pinchar en el icono que aparecerá en la barra de herramientas y darle a activar. También podemos habilitar este proxy simplemente con entrar en la página web. Allí podremos activarlo sin necesidad de instalar ningún tipo de extensión. El proxy estará activo siempre que mantengamos la pestaña abierta. En cuanto a la persona que se encuentra en el país donde está bloqueada la red Tor va a tener que modificar la red del navegador Tor y conectarse a través del puente de Snowflake.

¿Es legal este sistema?

Siempre que la red Tor sale a alguna conversación, es inevitable pensar en lo legal que puede ser. La ley aquí no es extremadamente clara, pero a modo de resumen, es legal. Lo que sí puede ser ilegal, son las acciones que se lleven a cabo a través de todo lo relacionado con Tor. Pero lo podemos tratar de ver de una forma más sencilla. La Deep web es un conjunto de páginas, las cuales no se encuentran indexadas en los buscadores convencionales como Google o Bing. Y no todas estas páginas cuentan con contenido ilegal. Al contrario, nos podemos encontrar con muchas muy útiles. En el caso de Snowflake, podemos asimilarlo igual. Pero al fin y al cabo todo depende de las leyes que tengan en el país donde se esté utilizando.

Hay que tener en cuenta que lógicamente los usuarios de otro país van a utilizar nuestro ancho de banda para navegar. A fin de cuentas nuestro navegador se convierte en un proxy, como hemos mencionado.

Otros aspectos importantes: La huella digital

Podemos decir que la huella digital es el término que engloba a los registros y rastros que dejamos cuando cogemos un dispositivo y navegamos por Internet. Es información de los usuarios que puede ser utilizada por terceros. No todo es negativo, ya que sirve también para recibir determinado contenido o un servicio que se adapte más a lo que buscamos. Una manera de acercar a los internautas a lo que realmente buscan.

Hay determinados datos personales y de nuestros sistemas que quedan expuestos siempre que entramos en una página web, por ejemplo. Esta información permite que ese servicio aparezca en nuestro idioma, que nos muestre datos relacionados con nuestra ubicación, tipo de equipo, etc. Esto permitirá que esa navegación sea más personalizada.

Por poner un ejemplo, no es lo mismo navegar desde un móvil en Japón que hacerlo desde un ordenador en España. En el primer caso, cuando visitamos un sitio para ver información del tiempo global, podría mostrarnos esa web en su versión para móviles y en el idioma japonés. En cambio, en el segundo caso nos mostraría ese sitio en español y adaptado a una pantalla mayor.

Por tanto, la huella digital es el rastro que dejamos al usar un dispositivo conectado a la red y que puede servir para obtener un servicio que se adapte más a las circunstancias. Esto, igualmente, puede suponer un problema de privacidad si lo que queremos es navegar de forma totalmente anónima. Ya sabemos que se trata de un factor muy importante para los usuarios y que no siempre está presente correctamente.

Huella digital de un dispositivo

En este caso podemos decir que la huella digital de un dispositivo es toda la información que permite singularizarlo. Estos datos son una recopilación que incluye cómo es ese equipo, qué sistema operativo está utilizando, configuración, ubicación, posibles programas instalados…

Son datos que, en definitiva, sirven para adaptar algo a los usuarios. Sirve para saber qué pueden ofrecernos según las circunstancias. Pongamos como ejemplo que entramos en una página web que va a ofrecernos una serie de complementos que necesitan que tengamos instalados algunos programas en el dispositivo. Esa información es enviada previamente al sitio.

Todo esto sirve para navegar por la red también con menos problemas. Los sitios van a aparecer adaptados a las dimensiones de nuestra pantalla o para un determinado sistema operativo, por ejemplo. En cambio, una vez más, estamos exponiendo datos. Es la balanza entre ganar en usabilidad y exponer información en la red.

Huella digital del navegador

La huella digital del navegador es un caso similar al anterior, pero en esta ocasión esa sombra la deja nuestro navegador. Cuando entramos en una página, ese sitio va a recopilar algunos datos. Muchos de ellos pueden coincidir también con la huella del dispositivo. También va a servir para adaptar el servicio que nos van a ofrecer. Principalmente es información relacionada con la versión del navegador, qué sistema operativo estamos usando, nuestra dirección IP, etc. De esta forma pueden ofrecernos un servicio que se adapte más a cada usuario, de una manera más personalizada. Van a saber dónde nos encontramos para poder enviar productos que vendan cerca de nosotros si estamos en una página determinada para comprar algo, por ejemplo.

Estos datos que os mencionamos, pueden parecer genéricos al principio y no necesariamente parecen personalizados para identificar a una persona específica. Sin embargo, existe una probabilidad significativamente pequeña de que otro usuario tenga información del navegador que coincida al 100 %. Por ejemplo, la empresa Panopticlick encontró que sólo 1 en 286.777 otros navegadores compartirán la misma huella digital que otro usuario.

Los sitios web utilizan la información que proporcionan los navegadores para identificar usuarios únicos y realizar un seguimiento de su comportamiento en línea. Por lo tanto, este proceso se denomina «huella digital del navegador». Hay que indicar que muchos sitios web van a necesitar obtener cierta información de los usuarios para poder ofrecer un mejor servicio y más adaptado a nuestras necesidades. De lo contrario muchas de sus funciones o características no estarían disponibles y no podríamos utilizarlas.

Podemos decir que en cierta medida este término es similar al de las cookies, sin embargo, hay diferencias. Una de las principales es que la huella digital del navegador no la vamos a poder borrar. También otra diferencia es que las cookies están reguladas y los sitios web están obligados a informarnos de ello cuando entramos (el típico mensaje que nos aparece siempre al entrar en una página por primera vez). La singularidad de la información del navegador se encuentra estrechamente relacionada con el método de investigación de la policía y los equipos forenses, que identifican a los sospechosos y delincuentes en función de las huellas dactilares en la escena del crimen.

El Sistema Integrado Automatizado de Identificación de Huellas Dactilares (IAFIS) es una base de datos masiva que almacena huellas dactilares de 70 millones de sujetos de casos penales, así como 31 millones de huellas dactilares de casos civiles. Eso significa que una gran parte de estas huellas dactilares se recopiló con fines de análisis.

La toma de huellas dactilares del navegador también funciona de la misma manera, los sitios web recopilan en masa un gran conjunto de datos de los visitantes para luego usarlos para compararlos con las huellas dactilares del navegador de usuarios ya conocidos. Toda esta información no necesariamente revela exactamente quiénes somos, ni nuestro nombre ni la dirección del lugar en el que vivimos, pero es increíblemente valiosa para fines publicitarios, ya que las empresas pueden usarla para dirigirse a ciertos grupos de usuarios. Estos grupos se han formado emparejando personas en función de las huellas dactilares del navegador de cada usuario en función de su comportamiento.

Cómo evitar dejar huella digital al navegar

Después de explicar qué significa este término, muchos usuarios pueden buscar la manera de evitar dejar esa huella digital. Básicamente esto significa navegar de forma anónima, sin dejar rastro o al menos reducirlo al mínimo posible. Tenemos diferentes herramientas que nos pueden ayudar a ello. Las hay tanto gratuitas como de pago y las podemos utilizar fácilmente en nuestros dispositivos. Vamos a ver cuáles son las principales opciones que tenemos disponibles.

Usar una VPN

Algo que podemos hacer para ello es utilizar una herramienta VPN. De esta forma cifraremos la conexión de Internet y evitaremos exponer la dirección IP. De igual forma podemos cambiar nuestra ubicación geográfica, como si estuviéramos en otro punto distinto. Por tanto, estos dos datos básicos no van a estar disponibles para esa página web. Si por ejemplo entramos en un sitio web para ver qué tiempo va a hacer, no nos mostrará de nuestra zona y sí de la ubicación que tengamos seleccionada en el programa VPN. Es una prueba sencilla para ver si realmente estamos exponiendo nuestra ubicación geográfica o no, además de la dirección IP real de nuestra conexión.

Extensiones para el navegador

También podemos hacer uso de programas para evitar el rastreo. Son muchas las extensiones para los navegadores que nos permiten mejorar la privacidad. Estos complementos pueden evitar también el rastreo cuando visitamos una web, lo que evita que expongamos más datos de los necesarios. Eso sí, hay que tener ciertas precauciones al instalar complementos en el navegador. Siempre debemos asegurarnos de estar agregando programas que son legítimos y descargarlos desde fuentes oficiales. De lo contrario podríamos estar poniendo en peligro nuestra seguridad y privacidad, algo que empeoraría la situación.

Entre las más populares, si utilizamos Google Chrome, ya sea en Windows, Linux o MacOs, tenemos 1clickVPN. Es una extensión que nos permite, con un solo clic, como su nombre indica, activar la navegación por VPN desde otro país diferente al nuestro. Es completamente gratis, aunque si queremos personalizar más la conexión y el lugar desde donde lo haremos, podremos adquirir la versión de pago.

Existen otras múltiples extensiones que nos permiten hacer lo mismo, por lo que dependerá del tipo de conexión o lugar desde donde quieras conectarte virtualmente para que elijas una u otra, todas funcionan de manera similar.

Usar navegadores alternativos y otros sistemas operativos

Podemos además utilizar navegadores que no recopilen información. De esta forma la huella digital del navegador se reduciría considerablemente. No dejaríamos expuestos datos como la IP, ubicación, el sistema operativo que estamos usando, el tipo de dispositivo… Hay navegadores que ofrecen una mayor privacidad en este sentido. Un ejemplo es Tor, que es uno de los más populares. Es considerado como una de las alternativas más interesantes cuando queremos navegar con total privacidad en Internet. Además, está disponible para equipos de escritorio y también para dispositivos móviles, por lo que podemos usarlo en múltiples equipos. Los que dejaremos a continuación son todos gratuitos, por lo que nada te impide probarlos y ver cuál te gusta más.

Otros navegadores privados y alternativas

El navegador es una parte fundamental de nuestro día a día en Internet. Es el programa que nos permite entrar en sitios web y acceder a una gran cantidad de servicios y plataformas online. Tenemos un amplio abanico de posibilidades, pero no todos ellos van a proteger igual nuestra privacidad. Aunque los más populares como Google Chrome o Mozilla Firefox cuentan también con diferentes funciones que mejoran la privacidad, vamos a mostrar algunos específicos.

Epic Browser

Otro navegador dentro de los que podríamos considerar seguros y privados es Epic Browser. Se basa en Chromium y siempre que abrimos una página web lo hacemos en modo de incógnito. De esta forma no se almacena ningún tipo de datos en nuestro dispositivo. Además, también hay que tener en cuenta que Epic Browser utiliza una VPN integrada para cifrar aún más las conexiones. Entre otras cosas mantiene oculta la dirección IP del usuario en todo momento.

SRWare Iron

También está basado en Chromium. SRWare Iron es otra alternativa más para navegar con una mayor privacidad por Internet. También se conoce como simplemente Iron. La principal misión de este navegador es eliminar todo tipo de rastreo que pueda afectar a la privacidad de los internautas.

Ya sabemos que a la hora de navegar por Internet hay muchos rastreadores que pueden recopilar datos sobre el uso que damos a Internet, las páginas que visitamos o el tiempo que estamos en un sitio en concreto, por ejemplo. Este navegador evita todo eso.

Brave

Brave es uno de los navegadores más populares dentro de las alternativas a los que son más utilizados. Se trata de una opción muy interesante para proteger la seguridad y privacidad en todo momento. Es de código abierto y multiplataforma.

Esta opción también permite eliminar los rastreadores que puedan recopilar información de los usuarios a la hora de navegar. Lo podemos descargar de su página web.

Iridium

Una última opción que queremos mostrar dentro de los navegadores privados es Iridium. Se basa en el código de Chromium, por lo que resulta muy fácil de utilizar para aquellos que estén familiarizados con Chrome. Se centra en la privacidad y seguridad, pero además busca mantener una buena velocidad.

Es por tanto una alternativa interesante para quienes se preocupen de que sus datos no queden expuestos en la red y mantener la seguridad. En su web encontramos toda la información para su descarga.

Opera VPN

Dentro de los navegadores más populares, podemos encontrar a Opera, el cual, aparte de ser una gran alternativa a Chrome y otros programas de navegación ligeros y rápidos, también cuenta con un servicio de VPN gratuito de forma nativa, lo que nos permite mejorar nuestra privacidad, ocultando muchos de nuestros datos reales, y todo ello con un solo clic.

Por tanto, si no buscas el navegador más seguro de todos, y crees que con una VPN estás más que protegido, puedes optar por esta opción, pues es más popular, lo que nos lleva a que, a nivel de actualizaciones, compatibilidad, y comunidad, tendrá mucho más soporte que el resto que hemos visto hoy, aunque si eliges Tor, podrás hacer cosas, como entrar a la Deep Web, algo que desde Opera no se puede, por lo que hablaríamos de alternativas, pero en ciertos casos.