Muchas veces los usuarios nos podemos encontrar que no podemos acceder a un equipo de nuestra red, un sitio web, un recurso en la red, etc. Es por eso por lo que una herramienta muy útil para diagnosticar problemas de conexión es el llamado “ping”. En este artículo te vamos a explicar para qué sirve, cómo se puede utilizar y qué opciones tiene este comando tan importante para redes.

El comando ping es uno de los principales comandos para diagnosticar si un host está levantado o caído, también nos permitirá comprobar la latencia de la conexión, si se pierden paquetes y mucho más. Cualquier administrador de redes usa día a día la funcionalidad de ping para ver si hay algún tipo de problema, o si la comunicación es correcta.

Qué es y cómo funciona el ping

Cuando ejecutamos una solicitud de PING, este envía un mensaje ICMP Echo Request al host de destino, y cuando el host de destino le responde, lo hace con un mensaje ICMP Echo Reply. A raíz de esa respuesta, se calcula el tiempo mínimo, medio y máximo de respuesta. En caso de no recibir respuesta en un tiempo predeterminado, nos llegará el mensaje de que no hay conexión con el host, la red es inalcanzable o que no se encuentra la ruta al host.

El comando ping nos permitirá saber si llegamos a un determinado destino de forma correcta, o si por el contrario, no podemos llegar a él. Imaginemos que estamos configurando una VPN para conectarnos de forma segura a nuestra red local, o estamos configurando una VPN Site-to-Site para intercomunicar diferentes sedes de empresas, en estos casos es crítico tener bien configurada la tabla de enrutamiento, de lo contrario, no podremos llegar hasta el destino. El comando ping es lo más fácil para saber si estamos llegando correctamente a nuestro destino, o si hay algún problema con la tabla de enrutamiento de nuestro ordenador o del router que ha establecido el túnel VPN.

Un detalle muy importante cuando estamos haciendo un ping, es que el equipo de destino también nos tiene que contestar al ping con un ICMP Echo Reply. Si el equipo remoto tiene un firewall que impide la llegada de los ICMP Echo Request, nunca podrá contestar a nuestra petición. Lo mismo ocurre si el equipo remoto tiene bloqueada la salida de ICMP Echo Reply, aunque el mensaje de «ping» le haya llegado correctamente, nunca podremos recibir su comunicación debido a que su firewall está bloqueando la «contestación» de este dispositivo.

En algunas ocasiones, podría darse el caso de que nosotros enviemos un ping correctamente a un destino, el destino lo reciba sin problemas, pero que luego nunca recibas la respuesta, esto es debido a las políticas de seguridad de ese equipo en concreto, aunque lo más normal es bloquear la entrada del ping (ICMP Echo Request) y no los «Reply».

Bloquear el comando ping

En algunas ocasiones, se puede establecer un bloqueo para que el comando ping no tenga ningún efecto. Pero estamos ante una práctica, que se suele utilizar más en el sector empresarial. Esto lo que hace, es evitar que alguien nos pueda lanzar un ping desde el exterior. En muchos casos, establecer este bloqueo puede ser algo que no tiene demasiado sentido. Pero si tenemos algunas opciones por las que puede resultar útil.

En el caso de contar con algún servidor web, es necesario tener algunos puertos abiertos. Por lo cual el desactivar el ping, no nos será demasiado útil. Al fin y al cabo, estaremos exponiendo un puerto a Internet, entonces no será necesario. En cambio, si no tenemos servicios como tal activados, o utilizamos puertos no habituales, la cosa cambia. En estos casos si puede resultar recomendable bloquear el ping. Muchos bots puede realizar escaneos de equipos que tienen ciertos puertos abiertos, y se puede hacer mediante ping. Si lo bloqueamos, estos no serán vistos por el bot. Por lo cual el bloqueo del comando ping puede transformarse en una nueva capa de seguridad ante ataques.

Pero incluso con este comando bloqueado, nosotros seguiremos con la opción de hacer ping a otros servidores. No va a requerir ningún proceso a mayores. La única regla que creamos, es un bloqueo a nivel de firewall del router, de cualquier ICMP Echo Request que entre a nuestro equipo. Por lo cual esto no nos dará problemas a la hora de hacer un ping nosotros. Entonces podemos deducir que esta práctica, puede ser recomendable para algunos casos. A la vez que es algo que no tiene ningún efecto sobre la red. Por lo cual la decisión recae sobre el usuario, que es quién debe evaluar todas las opciones dependiendo de lo que necesite.

Peligros del comando ping

Uno de los peligros más sonados del comando ping es que puede ser utilizado para lanzar ataques de denegación de servicio (DoS). Un ataque de este tipo consiste en enviar una gran cantidad de paquetes ICMP a una dirección IP específica, lo que puede sobrecargar el sistema y hacer que deje de funcionar. Los atacantes utilizan a menudo programas especializados para automatizar este proceso y lanzar ataques masivos.

Por otro lado, también cabe la posibilidad de que pueda ser utilizado para realizar un escaneo de puertos. Esto se hace enviando paquetes ICMP a diferentes puertos y observando la respuesta del sistema. De esta forma, se puede averiguar qué puertos están abiertos y, por tanto, cuáles son vulnerables a ataques. El comando ping también puede ser utilizado para recopilar información sobre la red y los sistemas que la componen. Por ejemplo, se puede utilizar para averiguar la dirección IP de un sistema, así como para determinar si está en línea y qué tipo de sistema operativo está utilizando. Esto puede ser útil para los administradores de redes y los piratas informáticos.

Por último, el comando ping también puede ser utilizado para el rastreo de redes. Esto implica enviar paquetes ICMP a diferentes routers y observar cómo se propagan por la red. Esto puede proporcionar información sobre la topología de la red y los dispositivos que la componen. Por lo cual, en algunos casos, es de vital importancia establecer algunas medidas de seguridad como el bloqueo que hemos visto previamente. Pero hay otra medida de seguridad, que es muy común en estos casos. Se trata de la configuración de los firewalls para bloquear el tráfico ICMP. Si se bloquea el tráfico ICMP, se impide que un atacante utilice el comando ping para detectar la presencia de dispositivos en la red o realizar un ataque de denegación de servicio (DoS) mediante la inundación de la red con solicitudes ping.

Ping de la muerte

Hay que mencionar que el ping de la muerte es uno de los ataques más antiguos de la red. Es un tipo de ataque de denegación de servicios. Lo que hace el atacante es enviar un paquete de datos malicioso. Una vez el sistema del destinatario intenta procesarlo aparece un error que es lo que provoca que el equipo se bloquee. Con este ataque se crea un diagrama IP que tiene un tamaño mayor al máximo autorizado, que es 65.536 bytes. Esto se envía a un sistema que tiene una pila TCP/IP vulnerable y produce que el sistema se quede bloqueado. Por suerte hay que indicar que hoy en día la mayoría de equipos ya no son vulnerables a este problema. Es un tipo de ataque que estuvo muy presente sobre todo en la década de los 90. A partir de entonces los sistemas operativos corrigieron esta vulnerabilidad. Al enviar pings de ese tamaño logran que los equipos no puedan responder. Se produce un ping flood o el ping de la muerte. Esto puede ocurrir si se envían fragmentos de un ping de ese tamaño, mayor de 65.536 bytes. Cuando el equipo intenta montar ese paquete recibido, todos sus fragmentos, se produce una saturación. Esto deriva en un fallo del sistema.

Hay que indicar que esta vulnerabilidad, lo que se conoce como ping de la muerte, ha estado presente en todo tipo de sistemas operativos y dispositivos. Es algo que ha afectado a las diferentes versiones de Microsoft Windows, Unix, Linux, Mac y también a dispositivos como impresoras y routers. Con el paso del tiempo han ido surgiendo parches para corregir este problema. De hecho, como hemos mencionado, a partir de finales de los 90 este problema ha dejado de estar presente, salvo contadas excepciones. Sí fue un problema mucho más importante antes de esa fecha. Sin embargo, aunque no sea algo de esta época, sí que hemos visto ping de la muerte en alguna ocasión más reciente. De hecho en 2013 Microsoft lanzó un parche de seguridad para el protocolo ICMPv6, que afectaba a todas las versiones del popular sistema operativo menos para Windows XP y Windows Server 2012. Esa vulnerabilidad fue registrada como CVE-2013-3183.

El comando Ping apareció en la década de los 80. Utilizaba el protocolo ICMP y servía para recopilar información de una red y poder solucionar determinados problemas. La cuestión es que, años después, algún usuario se dio cuenta de que era posible enviar múltiples paquetes ICMP mayores de 65.536 bytes. Eso, como hemos visto, podría saturar un sistema e incluso hacer que no pudiera funcionar. Los sistemas operativos no estaban preparados para evitar esto. Entonces cualquier usuario podría realizar un ping de la muerte y bloquearlo.

Esto podía dejar sin servicio a muchos equipos en muy poco tiempo. Un problema que a finales de los 90 afectó a muchos ordenadores en todo el mundo. Los sistemas operativos solucionaron esta vulnerabilidad y por suerte en la actualidad no es algo de lo que debamos preocuparnos, salvo que aparezca algún fallo como el que hemos mencionado de Windows en el año 2013. Podemos decir por tanto que este tipo de amenazas fue el origen de los ataques DDoS que podemos ver hoy en día en la red. Estos ataques más modernos y sofisticados pueden dejar sin servicio servidores web de gran importancia. Hemos visto casos en los que han afectado a plataformas muy populares y que cuentan con millones de usuarios en todo el mundo.

Para evitar problemas de este tipo, aunque este en particular sea una excepción hoy en día, lo mejor es mantener siempre los equipos actualizados correctamente. En muchas ocasiones surgen fallos que pueden ser aprovechados por los atacantes. Es esencial contar en todo momento con las últimas versiones y estar protegidos.

Para qué nos puede servir lanzar un ping

Imaginemos que no tenemos acceso a un sitio web. Realizando un ping al servidor web, podremos saber si es un problema de que no hay conexión con el servidor, o se trata de otro tipo de problema. Otro ejemplo podría ser que no podemos imprimir en una impresora de red, para ello, si realizamos un ping sabremos si tenemos conexión por red con la impresora o no, es decir, si simplemente tenemos comunicación con ella o es una cuestión de drivers u otros problemas. Estos ejemplos valen para cualquier dispositivo de red, bien sea local o de Internet que disponga de una dirección IP, ya sea IP privada o pública.

El ping también es muy recomendable usarlo cuando tenemos problemas de conectividad o cortes de Internet, de esta forma, podrás saber si el problema lo tienes en la red local o en el servicio de Internet. Por ejemplo, si quieres descartar que tengas problemas con la red local doméstica, podrías hacer un ping a la puerta de enlace predeterminada de tu ordenador, que normalmente es el router que tienes en tu casa, de esta forma, si el ping funciona y la latencia es de menos de 10ms vía WiFi y de 1ms vía cable, podríamos afirmar que no hay problemas con la red local doméstica. En el caso de que quieras comprobar si es tu conexión a Internet, entonces podrías hacer un ping contra los DNS de Google o Cloudflare (8.8.8.8 y 1.1.1.1 respectivamente), de esta forma, si hay algún corte en la comunicación o una latencia demasiada alta, podríamos afirmar que tenemos un problema con nuestra conexión a Internet.

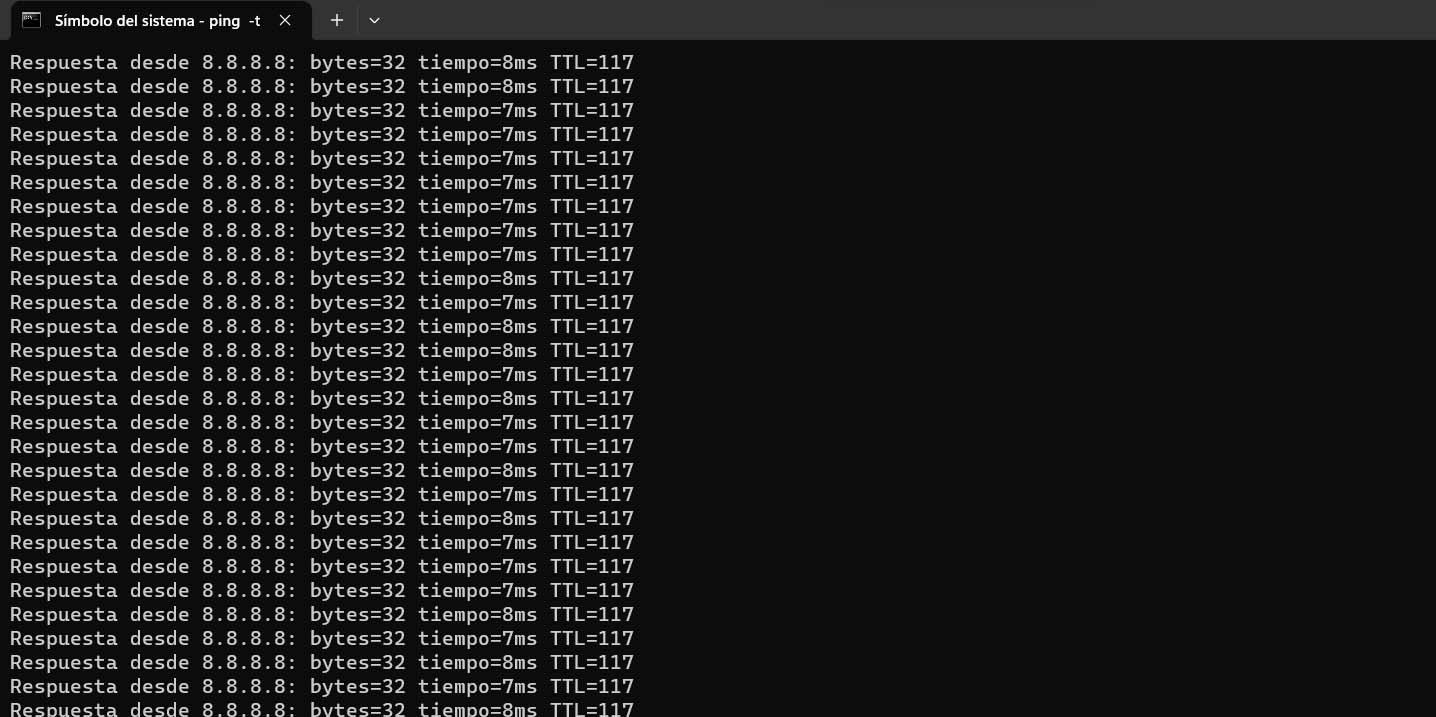

Otro uso muy habitual del uso del ping es comprobar la latencia de las redes inalámbricas WiFi, y si hay corte en la conexión inalámbrica. Por ejemplo, los sistemas WiFI Mesh nos permiten tener roaming WiFi entre nodos de forma transparente, nosotros podríamos ir con un ordenador portátil haciendo un ping infinito hacia la IP de nuestro router u otra IP externa de Internet, de esta forma, podremos ver el comportamiento de este roaming WiFi:

- ¿Ha perdido muchos paquetes al cambiar de un nodo a otro?

- ¿Ha perdido solamente un paquete al hacer el roaming?

- ¿No hay perdido paquetes, pero la latencia ha aumentado?

Gracias al ping podremos obtener respuestas a todas estas preguntas en función de su comportamiento, lo más normal en una red Mesh es perder un paquete y que la latencia permanezca en unos niveles óptimos, sin embargo, en otras ocasiones podríamos tener que un mensaje ICMP tarde más de lo normal y tenga latencias de unos 200ms, pero luego en los siguientes mensajes se estabilice y la latencia de la conexión sea menos de 10ms que es lo normal.

Cómo usar el comando ping

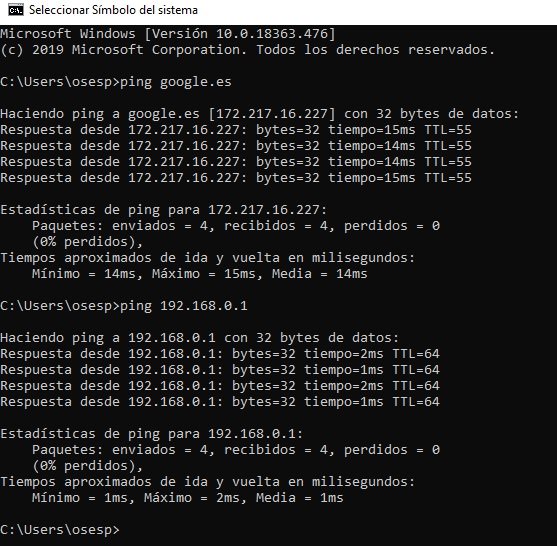

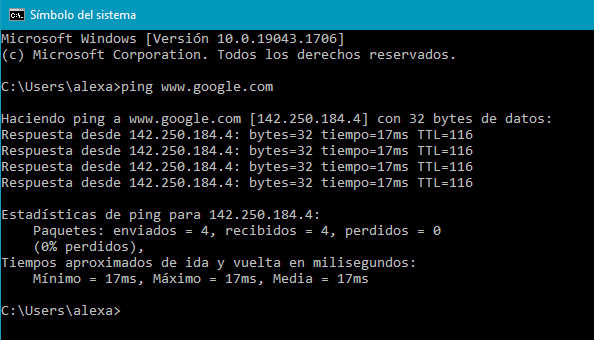

Para usar el comando ping, debemos ejecutar la consola de “símbolo del sistema”, aunque este comando también está en sistemas operativos Linux y macOS. Una vez abierta la consola, simplemente deberemos escribir el comando ping, seguido de un espacio, y seguido de la dirección IP o sitio web que queremos consultar. Podéis ver el siguiente ejemplo:

En la foto de arriba podemos ver cómo responde el ping al sitio web Google.es, y a una dirección IP de la red local, concretamente la dirección IP privada que tiene nuestro router. En la respuesta podemos ver que nos muestra la siguiente información:

- Bytes: Es el tamaño del paquete de datos enviado.

- Tiempo: Es el tiempo que ha tardado en enviarlo y recibir respuesta del host de destino.

- TTL: Es el tiempo de vida, en cada salto que da hasta llegar al host descuenta uno. Eso se hace para que el paquete no esté recorriendo la red infinitamente y se puedan descartar llegado el momento.

- Paquetes: Nos muestra el número de paquetes enviados, recibidos y perdidos.

- Tiempo aproximado de ida y vuelta en milisegundos: Nos sirve para saber cuánto tiempo ha tardado de media las cuatro peticiones de ping que ha realizado

Cabe destacar que también es posible realizar ping a un nombre de host. En este caso, el nombre del host resuelve la dirección IP del destino de acuerdo con los ajustes DNS de nuestro sistema operativo. La dirección IP se nos mostrará en un marco informativo del programa junto con las estadísticas de los pings. Si, por el contrario, nos equivocamos escribiendo la dirección IP o el nombre del host, recibiremos un mensaje de error.

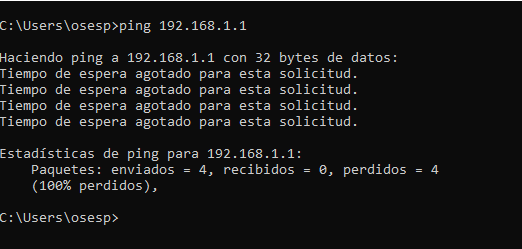

Qué sucede si realizamos un ping a un sitio web o equipo que no es accesible

Como podéis ver en la imagen de debajo, nos muestra en cada uno de los cuatro intentos un mensaje de «tiempo de espera agotado para esta solicitud». Esto significa que no ha podido establecer contacto con el host de destino. Además, también podemos ver en la información de los paquetes, que envió cuatro paquetes, recibió cero paquetes y que, por tanto, hay cuatro paquetes perdidos.

Qué pasa si falla al hacer ping

Hay muchos momentos en los que el ping puede no salir bien, es decir, que en vez de realizarse correctamente, la operación se ejecuta con éxito. Esto se da cuando se da un fallo en el momento de recibir cada uno de los paquetes de respuesta de ping.

El problema en cuestión puede ir desde problemas con la cache DNS, los controladores del dispositivo que no están actualizado o hasta la configuración del proveedor de Internet. Lo que hay que tener en cuenta que es hay que revisar los equipos que están implicados en la red. De lo contrario, no se podrá conocer cuál es el problema.

Desde qué dispositivos se puede hacer

Realizar un ping desde un sistema operativo u otro es diferente. En este caso nos centramos en los sistemas Windows para PC, sin embargo, es cierto que existe la oportunidad de ejecutar este comando desde otros sistemas. Por lo que no solo debes centrarte en el software de Microsoft.

Se puede llevar a cabo desde Linux o macOS y hasta en dispositivos móviles, como Android e iOS, aunque en el caso de los smartphones habrá que recurrir a apps de terceros. Aun así, también se da la oportunidad a los usuarios de hacer un ping para diagnositar cualquier posible problema con la conexión a Internet.

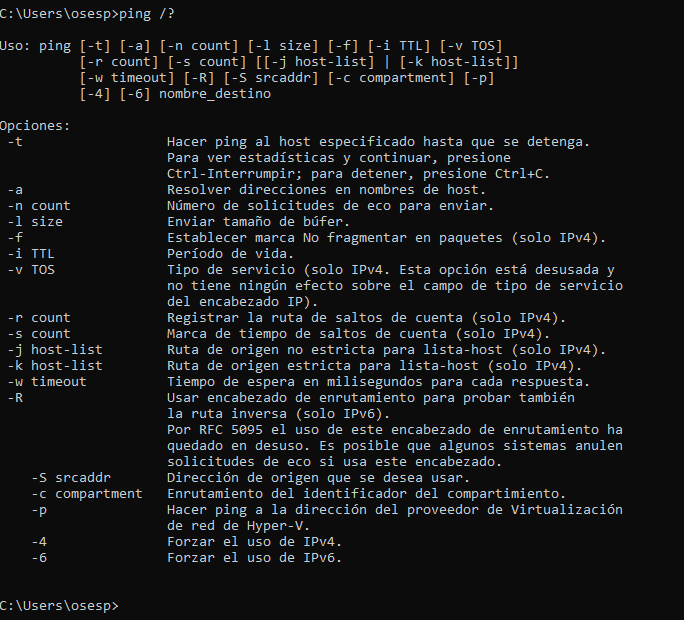

Opciones del comando ping en Windows

Cuando usamos el comando ping, aparte de escribir en la consola de símbolo de sistema el comando ping y la dirección IP o nombre del servidor, podemos escribir una serie de opciones para modificar u obtener unos datos extra, para ello deberemos introducir el comando «ping» un espacio, y seguido una de las opciones que os indicamos debajo. Un ejemplo sería: ping -t 192.168.1.1

- -t: Esta opción nos permite realizar un número ilimitado de pings al host de destino. Para detenerlo deberemos pulsar la combinación de teclas control + c.

- -a: Esta opción nos permite resolver direcciones en nombres host, es decir, si introducimos esta opción seguido de una dirección IP, nos mostrará el nombre del servidor host de destino.

- -n: Esta opción sirve para especificar el número de peticiones de ping que queremos hacer a un host. Para ello, deberemos introducir la opción -n, un espacio, seguido del número de peticiones que queremos realizar.

- -l: Esta opción sirve para especificar el tamaño del búfer de la petición de ping que queremos hacer a un host. Para ello, deberemos introducir la opción -l, un espacio, seguido del tamaño de búfer que deseemos.

- -f: Esta opción sirve para establecer la marca de no fragmentar en paquetes. Solo funciona con dirección IP IPv4.

- -i: Esta opción sirve para especificar el tiempo de vida de la petición de ping. Para ello, deberemos introducir la opción -i, un espacio, seguido del tiempo de vida que deseemos.

- -r: Esta opción sirve para registrar el máximo número de saltos que puede realizar la petición de ping. Para ello, deberemos introducir la opción -r, un espacio, seguido del número de saltos que deseemos. Solo funciona con direcciones IP IPv4.

- -s: Esta opción sirve para registrar el tiempo de cada salto que realiza la petición de ping. Para ello, deberemos introducir la opción -s, un espacio, seguido del tiempo que queremos que tarde entre salto y salto. Solo funciona con direcciones IP IPv4.

- -j: Esta opción sirve indicar a la petición de ping cual será el origen no estricto de la petición de ping hacia el host. Para ello, deberemos introducir la opción -j, un espacio, seguido del host de origen que deseemos. Solo funciona con direcciones IP IPv4.

- -k: Esta opción sirve indicar a la petición de ping cual será el origen estricto de la petición de ping hacia el host. Para ello, deberemos introducir la opción -k, un espacio, seguido del host de origen que deseemos. Solo funciona con direcciones IP IPv4.

- -w: Esta opción sirve indicar el tiempo de espera máximo en milisegundos en cada respuesta antes de dar fallo de conexión. Para ello, deberemos introducir la opción -w, un espacio, y el tiempo en milisegundos que deseemos.

- -R: Esta opción sirve para usar un encabezado de enrutamiento y probar la ruta inversa. Solo funciona con direcciones IP IPv6.

- -S: Esta opción sirve para indicar al comando ping, qué dirección de origen queremos usar para realizar el ping. Para ello, deberemos introducir la opción -s, un espacio, seguido de la dirección IP de origen.

- -c: Esta opción sirve para el enrutamiento del identificador del compartimento.

- -p: Esta opción nos sirve para realizar ping a un servidor virtualizado con Hyper-V.

- -4: Esta opción nos sirve para forzar el uso de direcciones IP IPv4.

- -6: Esta opción nos sirve para forzar el uso de direcciones IP IPv6.

¿Cómo diagnosticar un problema con ping?

El objetivo con ping, es comprobar si un equipo o servidor es accesible, por lo cual es una herramienta muy útil a la hora de diagnosticar un problema en la red. Si encontramos algún sitio en Internet que no termina de cargar, o directamente no carga, es posible que exista algún problema en la red. Estos pueden ser desde la nuestra propia a que estén caídos los servidores DNS.

Utilizando un ping, podemos empezar a descartar posibles errores. Si vemos que nuestra conexión no funciona de forma correcta, podemos hacer un ping a un servidor genérico como puede ser Google. Podemos determinar un par de cosas. Si vemos que solo son algunos los paquetes que se rechazan, es posible que se trate de un problema temporal, pero si se rechazan todos o no se hace el ping directamente, lo más probable es que tengamos algún problema de red.

Podemos hacer un ping a nuestro router, y para ello bastará con escribir la dirección IP del mismo, de este modo si el ping se desarrolla correctamente, quiere decir que nuestro equipo se comunica bien con el router. Aunque es posible que de cara a Internet no haya comunicación, aquí ya dependerá del operador y de la conexión a Internet.

Alternativas a ping del sistema operativo

Actualmente hay diferentes herramientas que nos permiten realizar un ping, pero con mucha más información, estos programas están disponibles para diferentes sistemas operativos y su objetivo es darnos aún más información sobre la red. Por lo que no viene mal conocer cuáles son las opciones que hay disponibles como alternativa a ping para tener una mayor información con respecto a nuestras conexiones. Y todo porque nos vienen bien en el momento de querer comprobar si hay algún posible problema. Por tanto, entre las herramientas que vas a encontrar están las siguientes:

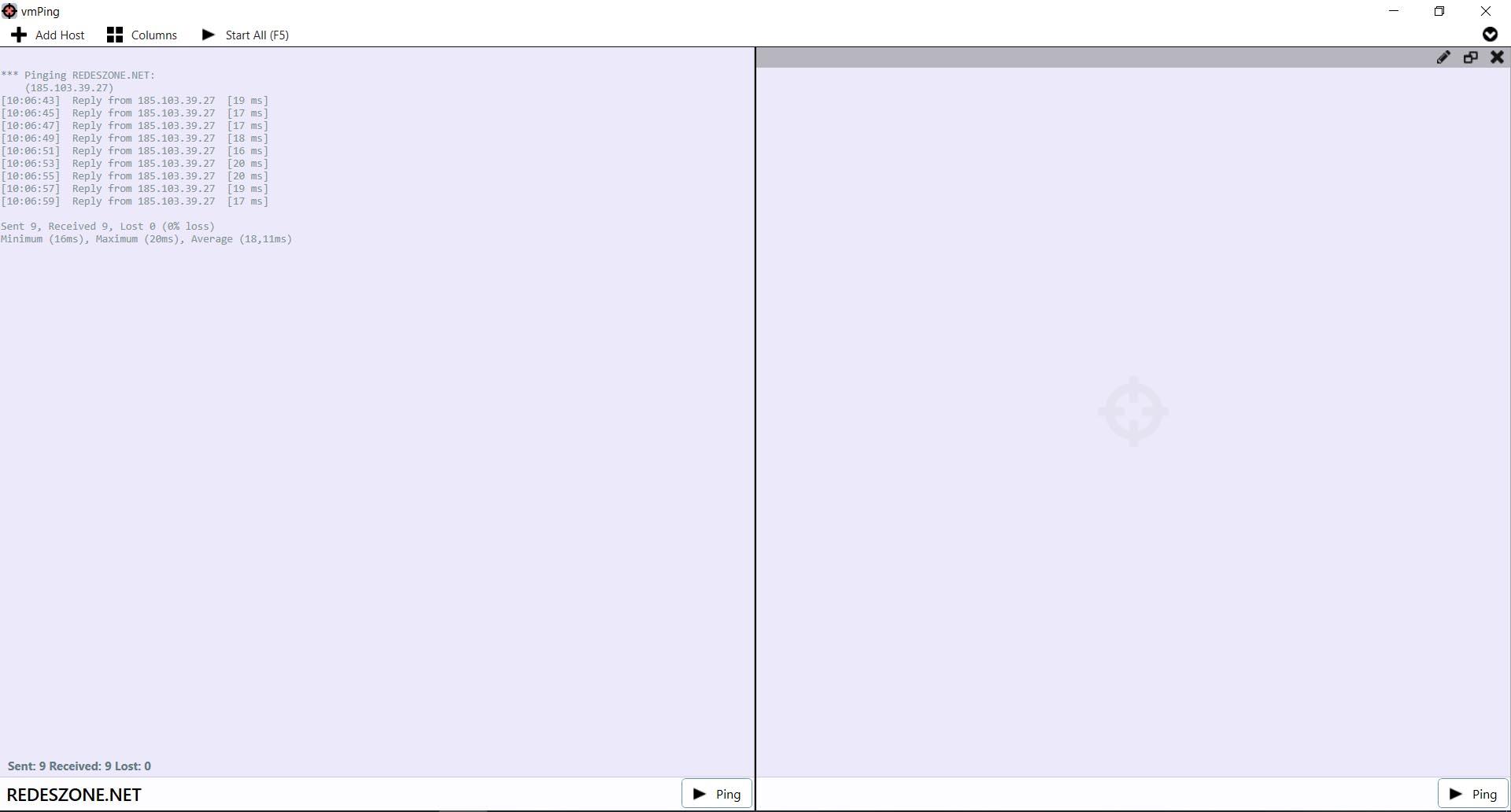

vmPing

vmPing es un programa de código abierto y totalmente gratuito. Es muy sencillo de utilizar y además no necesita instalación, ya que es portable. Simplemente vamos a tener que descargarlo en nuestro equipo y ejecutarlo rápidamente. Allí encontraremos diferentes opciones, como vamos a ver. El objetivo es comprobar el ping de múltiples conexiones en un único lugar. Todo ello de una manera sencilla y rápida.

En primer lugar, tenemos que descargar vmPing. Para ello podemos ir a la página de GitHub y obtener el archivo EXE. Como hemos mencionado no será necesario que lo instalemos en el sistema.

Para obtener los resultados de un sitio en concreto simplemente tenemos que introducir el dominio o dirección IP en el cuadro de la izquierda y darle a Start. En nuestro ejemplo hemos puesto RedesZone.net. Comienza a enviar solicitudes y nos mostrará la cantidad de paquetes enviados y recibidos, así como los que se hayan perdido. Por supuesto nos mostrará el ping. Veremos información sobre la latencia mínima, la máxima y la media. Podemos parar el proceso en cualquier momento pinchando en Stop.

Pero como decimos, vmPing destaca frente a otras herramientas similares en que podemos obtener resultados de múltiples sitios al mismo tiempo. Para ello simplemente tenemos que pinchar en Add Host tantas veces como sea necesario. Aquí mostramos un ejemplo, donde hemos iniciado la prueba con RedesZone.net, HardZone.es, SoftZone.es y ADSLZone.net. Cuando hayamos escrito todas las direcciones le damos a Start All o a F5.

Hay que tener en cuenta que durante el proceso nos mostrarán diferentes colores según si todo va correctamente o hay algún error. En nuestro caso vemos que todo está en verde. Podemos parar todo el proceso en conjunto o ir uno a uno, según nuestros intereses.

Configuración

Hemos visto la manera sencilla de utilizar vmPing, que es básicamente utilizarlo tal y como viene. Sin embargo, podemos configurar algunos parámetros y adaptarlo más a nuestras necesidades. Es muy sencillo y rápido. Para ello hay que ir al menú (la flecha que vemos arriba a la derecha) y entrar en Opciones.

Una vez estemos en Opciones podremos ver diferentes aspectos a configurar. Por ejemplo, podemos cambiar el intervalo de ping por segundos, minutos y horas. También configurar alertas en caso de que detecte alguna anomalía y poder recibirlo por e-mail para corregir el problema. Hay que tener en cuenta que también podemos utilizar vmPing para monitorizar puertos TCP. Cuenta con herramientas integradas como Trace Route y Flood Host. El primero verifica la ruta de red de la conexión de un equipo al host, para medir los retrasos. Flood Host básicamente sigue haciendo ping al servidor continuamente sin esperar una respuesta.

En definitiva, vmPing es una herramienta sencilla y útil para aquellos que quieran controlar el ping de sus equipos y también respecto a diferentes sitios web o aplicaciones utilizadas.

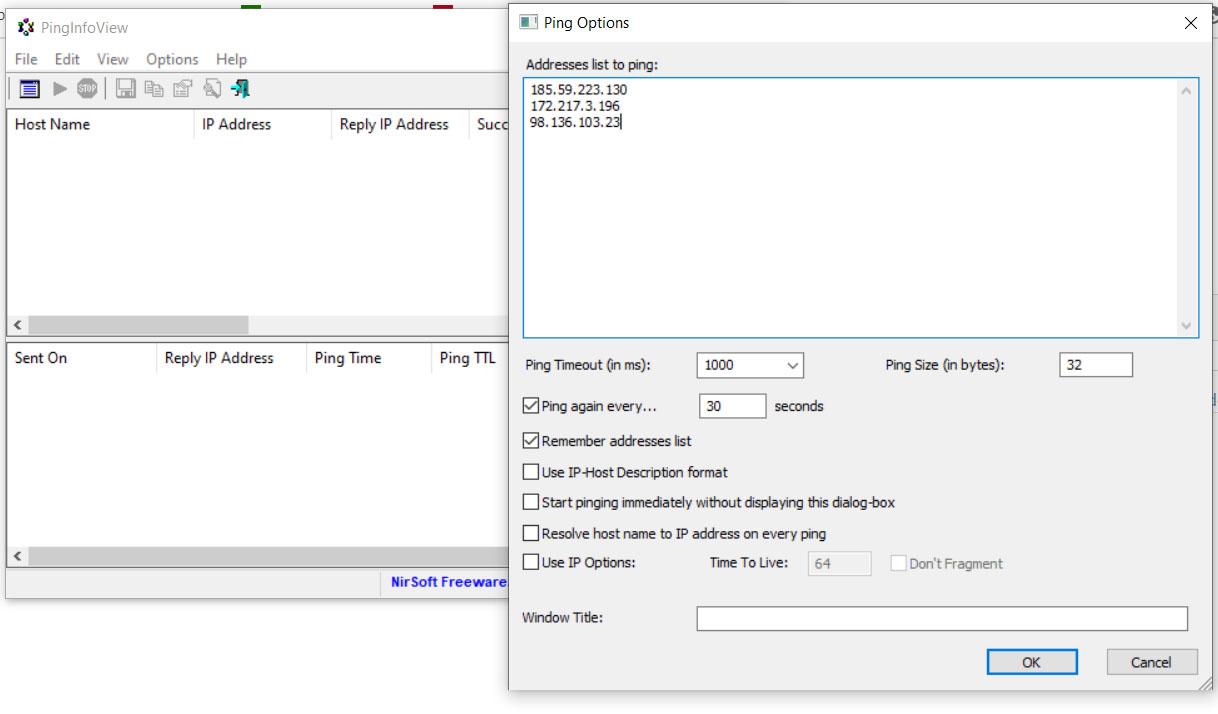

PingInfoView

PingInfoView se trata de un sencillo programa gratuito que nos permite hacer ping a muchos sitios diferentes, de esta forma, podremos comprobar si están levantados y también qué latencia tenemos a estos sitios diferentes, y todo ello de forma simultánea, sin tener que ir uno por uno haciendo ping nosotros mismos de forma manual.

Si nos preguntamos para qué puede ser necesario lanzar un ping, podemos decir que una de las razones principales es cuando una página web no funciona. Intentamos entrar, pero vemos que no se abre. Podemos comprobar si hay algún tipo de problema con el servidor o se trata de otro error. Si podemos hacer un ping a una determinada web, es posible que haya algún problema con su servidor web, ya que el ping lo que hace es enviar un ICMP Echo Request a la dirección IP, y nos contestará con un mensaje ICMP Echo Reply. En caso de que la web no conteste al ping, pero sí esté la web accesible, es posible que el firewall del servidor donde está dicha web esté bloqueando el protocolo ICMP, por tanto, no podremos hacer pings a dicho servidor, pero sí visitar la web que está alojada en él.

Para realizar un ping podemos utilizar comandos en el sistema operativo, pero también tenemos herramientas que nos ayudan de forma más visual. Hay muchos programas de este tipo. Nosotros hemos probado PingInfoView, que es un software muy interesante y además totalmente gratuito. Si quieres probar a hacer un ping de toda la vida en tu sistema operativo, basta con poner en un terminal o símbolo del sistema lo siguiente: «ping direccion_IP», de esta forma, enviará cuatro paquetes ICMP Request y recibiremos contestación si el servidor lo tiene habilitado.

PingInfoView tiene una peculiaridad importante, y es que nos permite hacer ping a una gran cantidad de sitios al mismo tiempo. Podemos, si así quisiéramos, apuntar a 100 sitios de golpe. Esto es muy interesante para aquellos usuarios que deseen controlar determinadas páginas y ver que todo va bien. Cuenta además con diferentes opciones y configuraciones que podemos tener en cuenta para exprimir al máximo. Con esta herramienta, podríamos también comprobar la conectividad con diferentes equipos de la red local, y comprobar que están levantados y no tienen ningún problema, por tanto, podríamos usar esta herramienta como un sistema de monitorización de la red local de forma temporal, no obstante, en una empresa lo más recomendable es disponer de un buen sistema de monitorización de todos los dispositivos (routers, switches, servidores, controlador WiFi y demás equipos).

Funcionamiento

Para comenzar a utilizar PingInfoView lo primero que tenemos que hacer es descargarlo. Como hemos indicado se trata de una herramienta totalmente gratuita. Además, no requiere instalación, por lo que simplemente hay que ejecutarlo una vez lo tengamos bajado en nuestro equipo. Entramos en la página web de NirSoft y bajamos hasta el enlace de descarga. También encontraremos allí toda la información referente a esta aplicación.

Una vez que lo tengamos bajado en nuestro sistema solo tendremos que ejecutarlo. En la primera ventana nos encontraremos con un cuadro donde hay que poner las direcciones IP a las que queremos apuntar. Podemos pegar todas las que queramos. La parte positiva es que podremos «pegar» un listado de direcciones IP, ya sean IP privadas o públicas, además, podremos configurar el «ping timeout», el tamaño del paquete que se va a enviar e incluso la posibilidad de lanzar un ping cada un determinado tiempo, de esta forma, podremos monitorizar constantemente diferentes direcciones IP de forma centralizada.

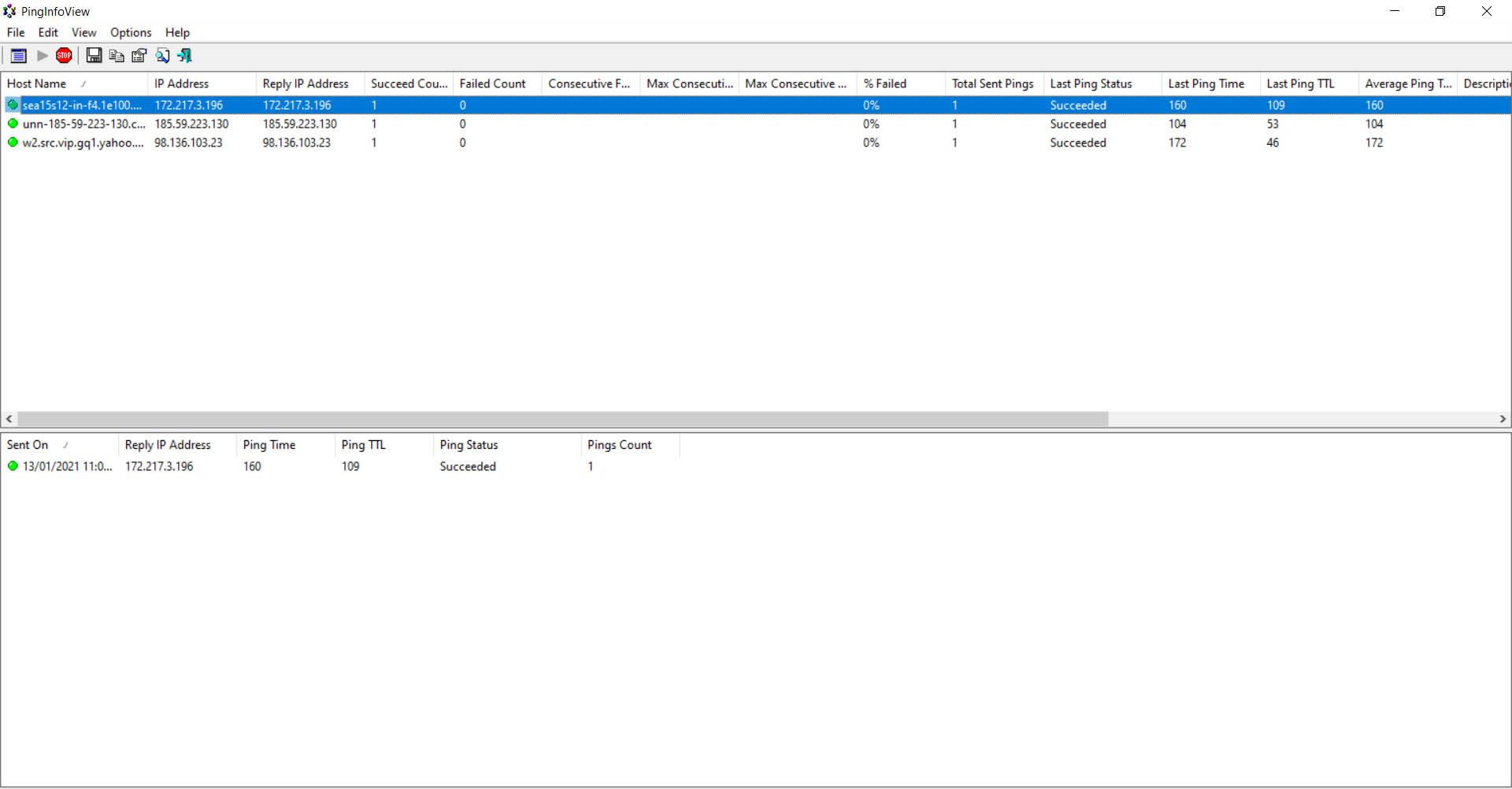

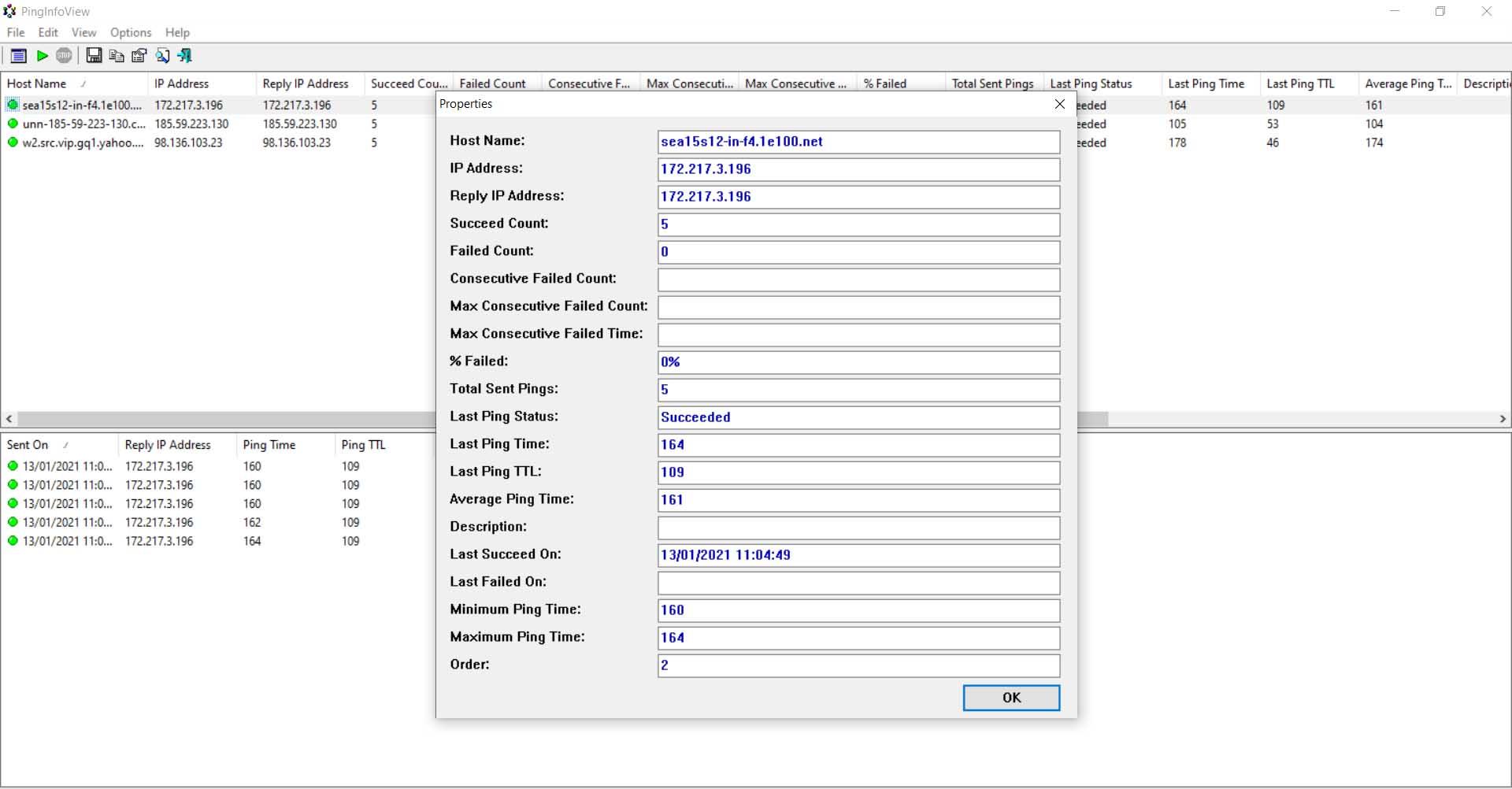

Como vemos hay diferentes parámetros que podemos configurar. Podemos cambiar el tiempo que pase para volver a realizar ping, recordar direcciones, etc. Cuando tengamos todo configurado como queremos, simplemente hay que pinchar en OK y comenzará a realizar ping a esos sitios. En la siguiente imagen podéis ver lo que nos saldría en este programa al ejecutar múltiples pings a diferentes direcciones IP públicas. Nos indicará si algún ping a fallado, el porcentaje de fallos, la latencia de la conexión, la media de la latencia de todos los pings que se ha enviado y mucho más.

En nuestro caso hemos puesto 30 segundos de intervalo, por lo que es el tiempo que utiliza para hacer ping. Nos irá actualizando constantemente la aplicación y veremos datos relacionados con posibles fallos, la cantidad de veces que ha realizado ping, etc. Cuando queramos parar simplemente hay que pulsar el botón rojo de Stop, que aparece arriba. Lo podemos reanudar en cualquier momento, así como agregar nuevas direcciones IP que nos interese controlar. Si pinchamos con doble click en cada entrada de la tabla, podremos ver más en detalle todo lo que ha ocurrido con ese paquete ICMP Request, aunque esta misma información también la podríamos ver en las diferentes columnas.

Si hacemos clic con el segundo botón del ratón encima de cualquiera de las direcciones a las que hemos hecho ping podremos ver más información. Se abrirá una nueva ventana como vemos en la imagen de arriba con datos de ese sitio, para poder tener un mayor control.

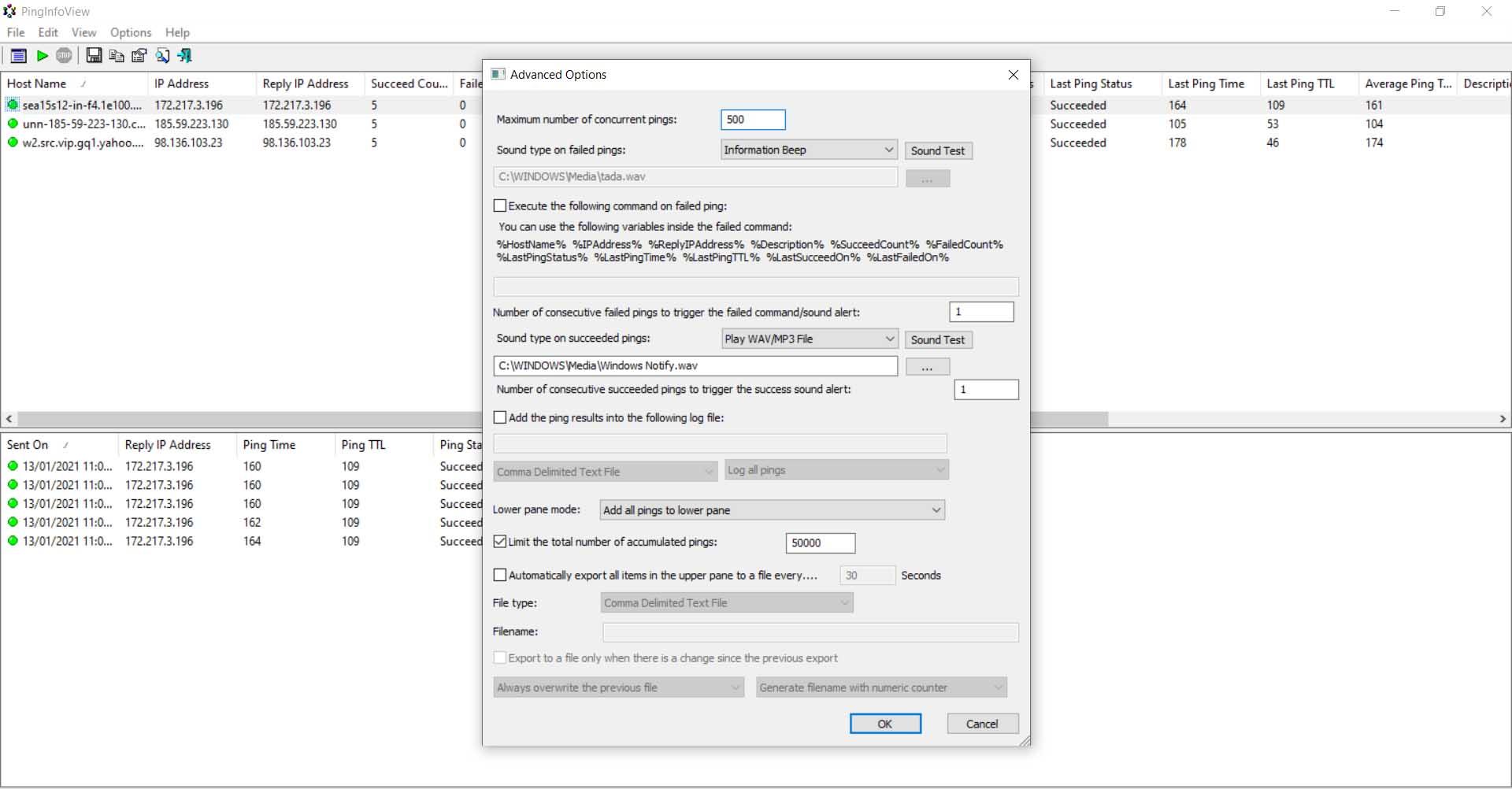

Al pinchar en el botón de Opciones que aparece arriba podremos cambiar diferentes parámetros. Por ejemplo, podemos entrar en Opciones avanzadas y ver el número máximo de pings de forma simultánea. De manera predeterminada viene marcado como 500, pero es una cifra que podemos modificar si queremos.

Un punto interesante para aquellos que quieran realizar ping a decenas de sitios web es poder cargar un archivo con todas ellas. No necesitamos escribirlo de forma manual, ni tener que copiarlas de otro sitio. Simplemente con tener el archivo listo, lo subimos al programa y se agregan.

En definitiva, PingInfoView es un programa que permite realizar ping a múltiples sitios al mismo tiempo de una manera sencilla e intuitiva. Simplemente tenemos que poner las direcciones que nos interesa y configurarlo con los parámetros adecuados, como el tiempo, por ejemplo. Una alternativa a tener en cuenta frente a otras herramientas similares que también podemos utilizar en Windows.

Como hemos podido ver, gracias al comando ping podemos saber si tenemos conexión con un equipo de la red, sitio web, o equipo remoto. Para ello, solo tenemos que ejecutar el comando ping en una consola, y obtendremos datos de tiempo de respuesta y si tenemos conexión con el host de destino. Además, tenemos disponibles una serie de opciones que pueden llegar a sernos de mucha utilidad.

Traceroute

Aunque no muestra exactamente los mismos datos que el comando Ping, hay otro comando que nos puede servir de utilidad y que nos da información sobre la ruta que toma un paquete de datos desde nuestro dispositivo hasta un destino específico en la red. A diferencia del comando “ping” que se centra en medir la latencia entre tu equipo y un destino, el comando “traceroute” va más allá, mostrando todos los saltos intermedios que el paquete atraviesa en el camino hasta llegar al destino.

Cuando ejecutas el comando “traceroute” seguido de una dirección IP o un nombre de dominio, el sistema envía paquetes ICMP con incrementos en el campo de tiempo de vida del paquete. Cada salto intermedio incrementa el TTL y cuando este llega a cero, el router devuelve un mensaje ICMP de tiempo excedido. El “traceroute” repite este proceso con incrementos sucesivos en el TTL hasta que el paquete alcanza su destino, proporcionándonos una lista ordenada de todos los routers en el camino hasta su destino.

Aunque los dos comandos son distintos, ambos son útiles para detectar problemas en la red y evaluar el rendimiento de la conexión. Salvando las diferencias, los dos utilizan paquetes ICMP, pero mientras “ping” mide la latencia y la disponibilidad de un destino, “traceroute” se centra en mostrar la ruta exacta que sigue un paquete.

Las diferencias entre ambos comandos están en el propósito y la información que proporciona cada uno. “Ping” es más simple y se centra en la conectividad y el tiempo de respuesta, mientras que “traceroute” nos da una visión más detallada del recorrido al mostrarnos la topología de la red y los posibles cuellos de botella en el camino.