¿Te has conectado a una red pública gratuita últimamente? ¿Has comenzado a visualizar anuncios que tienen que ver con el negocio que has visitado? ¿Has comenzado a recibir correos electrónicos de promociones por tan solo introducir tu email para poder navegar? Es altamente probable que te hayas conectado a un portal cautivo. Es bastante más utilizado de lo que pensamos. Por otro lado, puede resultar muy peligroso si es que lo configuramos de manera insegura. Los cibercriminales ya no apuntan a ataques individuales, si no más bien aprovechan entornos masivos como las redes públicas para poder hacer de las suyas.

Es más que probable que te hayas encontrado con algún que otro portal cautivo al intentar conectarte al WiFi de un establecimiento, hotel… ¿No sabes lo qué es? Tranquilo, en RedesZone vamos a hablar sobre lo que es exactamente un portal cautivo y que supone exactamente tener uno. Además de que veremos también cómo es posible tener uno de manera segura para controlar el acceso a una red.

Qué es un portal cautivo

Cuando vamos a un lugar público como una plaza, una cafetería o restaurante, acostumbramos a tener la facilidad de acceder a Internet Wi-Fi de forma libre y gratuita. Generalmente, después de comenzar a conectarnos, se nos redirige a una página web donde tenemos que realizar algunas acciones antes de poder conectarnos. Por ejemplo, llenar un formulario con datos como nombre, apellido y correo electrónico. También puede ser que debas visualizar anuncios. A esa página web se la denomina portal cautivo y es de un uso bastante más frecuente de lo que pensamos.

A pesar de que esta es una solución que tiene más visibilidad en las redes inalámbricas, el portal cautivo también puede tener aplicaciones en redes cableadas tradicionales. No solamente puede servir como una página de bienvenida a la red o comunicador de avisos, también puede ser una excelente herramienta de gestión para tener control de la gente que se conecta a la red.

Sin embargo, el paso de los años dotó al portal cautivo de muchas mejoras y facilidades. En consecuencia, los riesgos también han aumentado y muchas personas consideran a este portal simplemente como una pasarela hacia grandes vulneraciones y pérdidas de datos. ¿De verdad crees que puede ser así?

¿Cómo funciona?

El portal cautivo actúa como responsable de controlar y gestionar el acceso de los usuarios a redes, tanto públicas como privadas, de manera automatizada. Si el usuario no se identifica, entonces se impide que pueda conectarse a la red inalámbrica en cuestión. Sin embargo, el uso más notable es el que se la da en los lugares públicos con el fin de facilitar el acceso a Internet vía Wi-Fi a las personas que se encuentran en los mismos.

En el caso de que los usuarios deban completar un formulario, ellos están identificándose «de manera indirecta» indicando correo electrónico y nombre. Incluso existen casos en que piden fecha de nacimiento y dirección de residencia. Esto es con el propósito de recolectar datos clave que permitan construir los diversos perfiles de las personas que se conectan a la red. En consecuencia, pueden realizar mejoras al servicio en general o enviar ofertas personalizadas por correo electrónico o anuncios que se cuelan en las páginas donde navegan.

Sin embargo, hay que tener cuidado al momento de manipular los datos de las personas que se conectan a las redes mediante portal cautivo. Es necesario tomar las medidas de seguridad necesarias para evitar ataques que son características de este tipo de redes públicas como Man-in-the-Middle. También puede pasar que se redireccionen a páginas falsas con el propósito de realizar phishing a los usuarios. Es evidente que, muchas personas no tienen presente el hecho de que no es del todo recomendable manejar datos muy sensibles en redes públicas. Principalmente por la practicidad de poder conectarnos a Internet desde donde sea y en el momento que lo necesitemos.

Entonces, si aparentemente existen montones de desventajas y riesgos, en vez de ventajas y beneficios, ¿por qué implementarlo? La respuesta es algo sencilla, depende del propósito que tú o tu organización tenga. En realidad, no es necesario utilizar un portal cautivo en el caso de que quieras ofrecer conectividad Wi-Fi gratuita en ciertos lugares, existen medidas de seguridad propias de las redes inalámbricas que puedes aplicar en su defecto, aunque los portales cautivos facilitan enormemente su gestión.

Ventajas de los portales cautivos

Si lo vemos desde el punto de vista de los propietarios de las redes, los portales cautivos permiten tener mayor control y poder de gestión sobre la red. Sin ir más lejos, pueden requerir que los usuarios tengan que aceptar algunos términos de servicio, se tengan que registrar con alguna cuenta, o que incluso lleguen a tener que pagar por poder tener acceso. Por otro lado, también puede ser tan simple como poner una contraseña y listo. Esto ayuda a prevenir el uso abusivo del ancho de banda, garantizando así que solo las personas autorizadas están utilizando esa red.

Los portales cautivos también pueden ser utilizados para tener una recopilación de datos de esos usuarios conectados. Esta información puede ser los correos electrónicos, los cuales luego utilizan para poder lanzar campañas de marketing con propósitos comerciales. Algunas de estas redes, incluso, utilizan portales cautivos para poder mostrar anuncios a los usuarios, incluso antes de permitirles disponer de un acceso a la red.

Además de que está claro que es un muy buen punto para conocer el tipo de cliente que visita tu negocio. De esta manera puedes emprender diferentes campañas o cambiar una serie de aspectos de tu local o negocio para atraer más usuarios de ese mismo target. Por lo que es otro de los grandes beneficios de usar portales cautivos.

Desde el punto de vista del usuario, estos portales pueden ser útiles cuando proporcionan una forma de acceso a la red. En cambio, pueden ser molestos o incluso problemáticos. Algunos de estos portales no funcionan demasiado bien, ya que cuentan con muchos navegadores o incluso dispositivos en muchos casos. Dificultando así la conexión en gran medida. Por otro lado, siempre existen preocupaciones por la privacidad, puesto que pueden recopilar toda esa información que mencionamos. Incluso pudiendo llegar a utilizar la información de los usuarios de formas que no llegan a ser del todo transparentes o consentidas.

En resumen. Estos portales cautivos pueden ser útiles en muchos casos, tanto para los propietarios como para los usuarios. Por lo que hay distintas ventajas a la hora de implementar este tipo de portales para controlar el acceso a una red WiFi. Pero también cuentan con sus limitaciones y más que potenciales desventajas. La utilidad, al fin y al cabo, dependerá en gran parte de cómo se implemente y de cómo se manejan algunas cuestiones como la facilidad de uso, la privacidad y la seguridad.

Qué datos pueden recopilar

Ahora bien, existen diferentes métodos de autenticación para estos portales en cuestión. En función del que se use, hay una serie de datos de los usuarios que estos portales pueden llegar a recopilar. Por ejemplo, es posible que se solicite la identificación a través de redes sociales como las de Meta. De ahí, pueden obtener información acerca de la edad, género, intereses, etc. de los usuarios que quieren conectarse a la red.

O, por otro lado, lo cierto es que también se puede optar por rellenar un formulario personalizado. A través de este método, el portal puede pedir que los usuarios rellenen una serie de datos como sus nombres, dirección de correo, fecha de namiento, ubicación, etc.

En ambos casos la idea es conocer más a los usuarios, por esto mismo se suele implementar en negocios, hoteles, etc. De esta manera se puede potenciar la captación de clientes al conocer más información sobre estos. Al igual que también permite segmentar los datos según los intereses de los usuarios, analizar tendencias y hasta fijar diferentes trategias en función del tipo de cliente. Aunque, está claro que se consigue prevenir la entrada de usuario no autorizador.

La importancia de la tasa de autenticación WiFi

A la hora de ofrecer una conexión WiFi pública en tu local, ya sea un restaurante, cafetería, bar, etc., uno de los puntos que se deben tener en cuenta es la tasa de autenticación. ¿En qué consiste? Es el hecho de conocer si tus clientes se pueden conectar con éxito y con el mínimo esfuerzo a la red inalámbrica que ofreces en tu local.

Seguramente proporciones WiFi por dos motivos: ofrecer una mejor experiencia a tus clientes y, por otro lado, saber más acerca de los usuarios que visitan tu negocio. Por esto mismo te interesa que la conexión sea ágil y que no tengan muchos problemas. De lo contrario, si tus clientes tienen una mala experiencia será negativo para ti en todo momento. No solo porque te quedas sin recopilar información de estos, sino porque podrían valorar negativamente este apartado de tu negocio. Por lo tanto, hay que estar pendiente del porcentaje de personas que se conectan con éxito a la red inalámbrica.

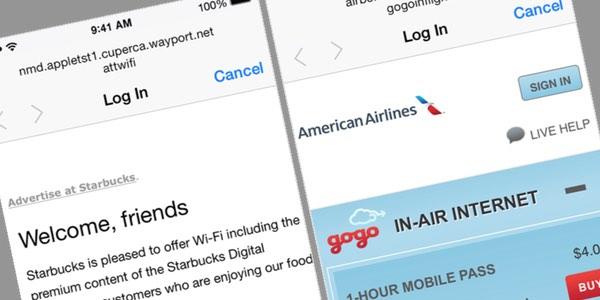

Ahora bien, ¿qué es lo que puede afectar a esta tasa? Son varios puntos: el dispositivo desde el que se conectan, el número de pasos que deben seguir para conectarse o el método de inicio de sesión del portal cautivo… entre otros muchos ejemplos. Por lo que es algo que debes tener en mente en todo momento.

Cómo implementar un portal cautivo de forma segura

¿Qué debo tener en cuenta si necesito implementar un portal cautivo? En ese caso, puedes seguir un conjunto de buenas y seguras prácticas para garantizar que los usuarios se conecten y naveguen de manera segura:

- Este tipo de portales debería de rechazar conexiones que van a través del puerto 443 de parte de clientes que no reconoce. Por eso, generará un mensaje de error como este «ERR_CONNECTION_REFUSED» en vez de «Esta conexión no es privada«. Recordemos que este último corresponde a una conexión a una página que no cuenta con un certificado válido. Como sabemos, los mensajes que advierten sobre conexiones privadas igualmente permiten que podamos seguir de todas formas con la navegación. Entonces, rechazando este tipo de conexiones, se garantiza que la navegación a través de la red sea lo más segura posible.

- Sucede con frecuencia que el acceso restringido a una red implique un flujo de acceso muy complejo que no sea soportado por un modelo sencillo de contraseña compartida Wi-Fi. Para esos casos, es altamente recomendado utilizar el modelo WPA3 con OWE, ya que las redes Wi-Fi no tendrán autenticación, pero sí tendremos cifrado desde los clientes hasta el AP, para evitar posibles problemas de seguridad. De no ser posible, se puede optar por una red Wi-Fi abierta, y por el uso de un certificado válido en un nombre de dominio rooteado en la DNS pública. Otra de las alternativas que puedes considerar es el rechazo de conexiones HTTPS a dominios externos durante la fase de acceso (login), en vez de dar el certificado incorrecto.

- Los fabricantes de dispositivos y sistemas operativos cuentan con mecanismos de seguridad que minimizan los riesgos propios del portal cautivo. Estos funcionan mediante el envío de una «solicitud de conexión» cuando es la primera vez que se conecta a una red. Si se percibe que es un portal cautivo el primer sitio web a donde accedería, un navegador limitado especialmente para los portales cautivos se ejecutará para interactuar con dicho portal.

¿Quieres comenzar a montar portales cautivos? ¿No estás seguro sobre cómo empezar? En RedesZone tenemos guías muy detalladas para poder configurarlos considerando los puntos más esenciales, os recomendamos echar un vistazo a nuestro tutorial sobre cómo configurar un portal cautivo con Nuclias Connect y Nuclias Cloud. Como en cualquier situación de aprendizaje, debemos seguir atentamente las instrucciones.