El usuario y contraseña forma parte de las credenciales de acceso a múltiples aplicaciones, servicios y recursos de todo tipo. Tan sólo el establecimiento de contraseñas débiles, puede incluso generar pérdidas económicas. Por desgracia, aunque apliquemos todas las mejores prácticas de usuario, los cibercriminales siguen ampliando y mejorando sus conocimientos para vulnerarlas de alguna manera. Los ataques de fuerza bruta son uno de los más fáciles de llevar a cabo, y al mismo tiempo es uno de los más eficaces. Aunque no sea posible del todo evitar este tipo de ataques, te recomendamos echar un vistazo a esta guía que os explicará en qué consisten. Además, os vamos a recomendar las medidas que todo soporte de IT debería aplicar para una gestión más segura de las contraseñas de los usuarios de una red empresarial.

Un ataque de fuerza bruta es una estrategia que puede utilizar un pirata informático para robar contraseñas. Es de hecho uno de los métodos más comunes para ello, por lo que estamos ante un problema importante que debemos evitar.

¿Qué es un ataque de fuerza bruta?

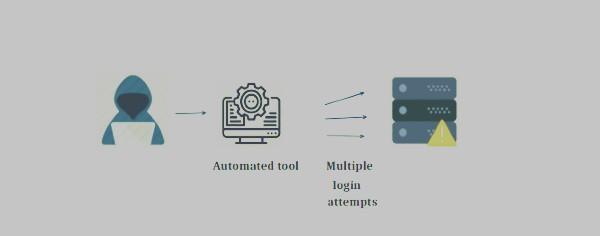

Consiste en un ataque en el cual el cibercriminal realiza varios intentos de adivinar el usuario y contraseña de una aplicación o servicio. Podrías pensar que esta es una actividad sumamente laboriosa, requiere de muchos recursos y muchas horas. En la vida real, se utilizan herramientas automáticas para realizar este trabajo, haciendo uso de scripts automáticos y potentes ordenadores con muy buena CPU y también GPU para acelerar al máximo este proceso, y poder probar todas las combinaciones posibles de credenciales en el menor tiempo posible.

Mencionamos el hecho de que se necesita de muchos recursos. Nos referimos a los recursos de cómputo. Un ordenador de uso personal básico tardaría mucho tiempo en crackear una contraseña si se utiliza alguna de las herramientas que automatizan los ataques de fuerza bruta, ya que cuentan con millones de combinaciones de credenciales. Más bien, los ordenadores deben estar equipados con lo mejor en cuanto a CPU, RAM y también potencia de GPU.

Este tipo de ataques tienen como blanco todo tipo de aplicaciones web, sitios web y sus servicios relacionados. Por otro lado, las APIs y servicios que se valen del protocolo SSH también son vulnerables. Sin embargo, este es un ataque de los más esenciales. El mismo sirve como puente para muchos otros. Una vez que se aciertan las combinaciones de credenciales, se puede acceder a múltiples tipos de datos personales. Por supuesto, los más atractivos tienen que ver con los bancarios, financieros y comerciales. Igualmente, cualquier tipo de dato que pueda identificarte puede resultar de gran utilidad a un atacante para sacar algún tipo de rédito, sobre todo el rédito económico.

Ataque de fuerza bruta y phishing

Tanto los usuarios individuales como empresariales sufren los estragos causados por el phishing. Recordemos que esto consiste en la llegada de mensajes de correo electrónico con contenido malicioso. En muchos casos, llegan mensajes que tienen remitentes que aparentan ser lícitos y que incluso, el contenido del mensaje aparenta serlo. Sin embargo, se hace clic en un enlace y a partir de ahí, comienzan los problemas. Por otro lado, puedes toparte con mensajes que claramente dan entender que son intentos de phishing, ya sea por las supuestas direcciones de correo de los remitentes o las faltas ortográficas del texto de los mensajes.

Por desgracia, muchas personas no prestan atención a detalles como los que comentamos y terminan siendo víctimas. Las mismas pierden datos que van desde los accesos al correo electrónico hasta los datos bancarios. El gran éxito del phishing tiene mucho que ver por el hecho de que las credenciales de usuario y contraseña son sumamente débiles. Que no sorprenda que en los tiempos que corren aún existan contraseñas como «123456», «tequieromucho» o «qwertyuiop». Una de las razones por las cuales se da este tipo de situaciones es que los usuarios en muchos casos no quieren pensar mucho en una contraseña segura o simplemente, piensan que nunca serán víctimas de phishing o ataques similares.

Hardware necesario

Como puedes ver, los ataques de fuerza bruta consisten en realizar pruebas de forma sistemática con todas las combinaciones posibles para una contraseña. La velocidad y la eficiencia del ataque, recae en parte en el hardware utilizado para lanzarlo. Y es por ello que disponer de un buen equipamiento hará que el ataque sea más efectivo. Esto es algo que se suele practicar a nivel educativo, para formar a profesionales de la seguridad en estos ámbitos. Y a la vez es algo que hace que no cualquiera con su ordenador pueda lanzar este tipo de ataques de una forma eficiente.

Uno de los componentes clave son las GPU o tarjetas gráficas. Estas son el componente principal para los ataques de fuerza bruta. Cuando una tarjeta gráfica se diseña pensando en el procesamiento en paralelo, son significativamente más eficientes en este tipo tareas que un procesador o CPU. Las GPU pueden manejar miles de hilos de forma simultánea, lo cual hace de estas un componente especialmente adecuado para realizar los ataques. En cada hilo, se puede integrar una combinación diferente al mismo tiempo. En estos casos, los atacantes suelen poner varias tarjetas gráficas en forma de cluster, para tener una capacidad de procesamiento mucho mayor.

Por otro lado, tenemos los ASICs (Circuitos Integrados de Aplicación Específica). Están diseñados para realizar tareas muy concretas, como es el caso. A pesar de que desarrollar uno puede ser muy costoso y lleva tiempo, para aplicaciones que se manejan a gran escala a los atacantes les puede salir más rentable. Resultando mucho más rápido y eficiente energéticamente. Sobre todo cuando hablamos de muchos sistemas funcionando en línea. Y este es precisamente otro de los datos importantes, los clusters. Con estos sistemas, los atacantes combinan diferentes ordenadores con sus propias CPU y GPU, para que trabajen de forma paralela y a una velocidad mucho mayor. Estos se pueden expandir de forma rápida y sencilla, por lo cual es una elección muy famosa entre los atacantes.

Tipos de ataque de fuerza bruta

A continuación, citaremos los tipos más comunes de ataque de fuerza bruta. Desde los más simples de llevar a cabo hasta los más complejos. El método más conocido es, por supuesto, el tradicional. El mismo consiste en que un cibercriminal prueba la mayor cantidad de combinaciones de usuario y contraseña de forma manual. La cantidad de combinaciones que podría probar depende de factores como el origen de los usuarios a los que ha marcado como blanco, los datos personales que maneja sobre los mismos y también puede utilizar programas de tipo diccionario. Estos últimos facilitan la generación de combinaciones, ahorrando el tiempo que tomaría el pensar en dichas combinaciones.

Ataque reverso

Un tipo de ataque que acostumbra a ser muy efectivo, aunque no requiera mucho esfuerzo es el ataque reverso. Consiste en la prueba de unas pocas combinaciones de contraseñas en grandes grupos de usuarios. ¿Por qué se optaría por esta variante del ataque de fuerza bruta? Por lo que comentamos más arriba, muchos usuarios aún tienen contraseñas muy fáciles de adivinar. Así también, aquellos usuarios que reciben o tienen acceso a usuario y contraseña por defecto (por ejemplo, routers Wi-Fi) se acostumbran a no cambiarlos. Ese cierto ahorro de tiempo que se da por no cambiar las contraseñas, especialmente, hace que los dispositivos sean vulnerables a los ataques.

Otra situación que vale la pena comentar son aquellas personas que utilizan cámaras de seguridad CCTV. Las mismas cuentan con una interfaz web y/o móvil con un usuario y contraseña determinado. Por supuesto, se aconseja cambiar tanto el usuario como la contraseña. Sin embargo, muchas personas no lo hacen y exponen en gran medida a que personas malintencionadas puedan acceder a lo que monitorea sus cámaras y tener control de las mismas. Shodan es un conocido portal web que se caracteriza por su facilidad para localizar a prácticamente cualquier equipo que tenga una dirección de IP pública, es decir, rastreable en Internet. Justamente, una de las búsquedas más populares consiste en las interfaces de administración de cámaras de seguridad, sobre todo aquellas que mantienen sus credenciales de acceso por defecto. Por supuesto, esto es fuente valiosísima para cualquier cibercriminal que quiera vulnerar estos sistemas de seguridad. Así también, muchas empresas e individuos se valen de herramientas como esta para fines profesionales y educativos. Incluso, esto puede ayudar a determinar estrategias para proteger mejor cualquier dispositivo localizable en la red de redes.

Rainbow table

Consiste en el uso de un diccionario con formato de texto plano y que está pre-computarizado. Además, se valen también de los valores del hash de cada una de las contraseñas pre-computadas. Entonces, el atacante lo que hace es intentar revertir el hash de cada una de ellas. Por supuesto, esto es sumamente más sencillo hacerlo con programas especiales y con los recursos de cómputo suficientes.

Ataques con diccionarios

Realmente no es un ataque de fuerza bruta que prueba todas las combinaciones posibles, pero los diccionarios son una de las principales herramientas para cualquier cibercriminal que ejecute los ataques de cracking de contraseñas.

¿En qué consisten? Son conjuntos de frases que se generan a partir de determinadas reglas. Por ejemplo, que las potenciales contraseñas sean series numéricas, alfanuméricas o que vayan incluyendo distintos caracteres especiales a medida que se vaya generando cada contraseña. Wifislax es una popular herramienta de hacking de redes Wi-Fi, en donde puedes encontrar una suite completa de herramientas y ganar conocimiento integral al respecto. Entre las herramientas disponibles, se encuentran los generadores de diccionario. Reiteramos el hecho de que estos programas pueden consumir muchísimos recursos de cómputo.

Credential Stuffing

En este caso los atacantes no buscan averiguar una contraseña, ni tampoco un nombre de usuario; lo que buscan es saber dónde pueden utilizarlo, si es que es posible. Se basan en fugas de datos que ocurren en Internet. Por ejemplo si estamos registrados en un foro con un nombre de usuario y contraseña y se filtran esos datos y quedan expuestos.

Lo que hacen es automatizar cientos o miles de inicios de sesión en determinados sitios con esos pares de credenciales. Muchos usuarios utilizan el mismo nombre de usuario e incluso contraseña en más de un lugar. Por ejemplo una red social y también en el correo, una plataforma para ver vídeos en Streaming o en cualquier otro sitio.

Rociado de contraseña

Esto también se conoce como pulverización de contraseñas. Es similar a la fuerza bruta inversa. En este caso el atacante va a tener una serie de nombres de usuario y contraseñas que se han filtrado. Simplemente tiene que ir probando una a una las diferentes combinaciones hasta dar con la correcta.

Por tanto, la fuerza bruta consiste en combinar los miles de nombres de usuario con las miles de contraseñas disponibles. Esto permitirá que, una vez encuentren el par correcto, entren en la cuenta de usuario de la víctima y tengan acceso total.

Cómo proteger tus cuentas de forma eficaz

Además de los típicos consejos de escoger contraseñas seguras, que no precisamente signifiquen algo o que den alguna pista que te identifique y otros, es bueno citar las medidas que debe seguir todo aquel responsable de la gestión de los usuarios de una red. Una interesante práctica recomendada es que nunca se almacenen contraseñas en las bases de datos, únicamente el hash de las contraseñas, y a ser posible, que se utilice un hash orientado específicamente a contraseñas.

Usar contraseñas fuertes

Lo primero y más importante es utilizar claves que sean totalmente fuertes y complejas. Esta es la primera barrera de seguridad para evitar intrusos y por ello debemos cuidar cada detalle y generar contraseñas que realmente nos protejan y sean difíciles de averiguar. Entonces, ¿qué es una contraseña segura? Tiene que ser totalmente aleatoria y única. Nunca debemos utilizar palabras o datos que nos relacionen, ni tampoco usarla en varios sitios a la vez. Además, esa clave tiene que contener letras (tanto mayúsculas como minúsculas), números y otros símbolos especiales.

Por otro lado, no hay que descuidar las políticas de creación de contraseñas. No sólo es importante concienciar sobre el uso de contraseñas robustas sino que las propias políticas insten con mensajes sobre si la contraseña es lo suficientemente segura. Así también, deben indicar si están cumpliendo con todas las reglas de creación de dichas contraseñas. Siempre y cuando el usuario quiera iniciar sesión en su entorno de trabajo dentro de la empresa o en forma remota, debe contar con un límite en cuanto al número de intentos por un tiempo determinado y que, por ejemplo, después de tres intentos ya se bloquee el inicio de sesión y que se realice un reseteo.

Activar la autenticación en dos pasos

Un complemento muy interesante es el de la autenticación en dos pasos. Cada vez son más los servicios en Internet que cuentan con esta característica. Básicamente lo que hacen es agregar una capa extra de seguridad. Un segundo paso que debemos realizar para iniciar sesión. Si un intruso lograra averiguar la contraseña para iniciar sesión, aun así tendría que poner un segundo paso. Por ejemplo sería recibir un código que nos llega por SMS o por correo electrónico. Esto nos permite autenticarnos en la red.

Si fuera necesario y de acuerdo a la aplicación, servicio o recurso en el cual esté iniciando sesión el usuario se recomienda utilizar CAPTCHA y métodos de autenticación Multi-Factor. Esto es sumamente útil para dar garantías de que el propio usuario legítimo es quien esté iniciando sesión.

Evitar exponer información personal

Este consejo es más bien de sentido común. Hemos visto que en ocasiones la fuerza bruta utiliza datos que dejamos expuestos en la red para poder averiguar contraseñas. Aunque teniendo una clave con los requisitos que hemos indicado tendremos mucho ganado, debemos igualmente evitar exponer información personal. Nos referimos por ejemplo a no dar datos en Internet que puedan quedar disponibles para cualquiera. Datos personales que pongamos por redes sociales, a la hora de escribir en un foro, de poner un comentario en una página web, etc.

En definitiva, los ataques de fuerza bruta son una de las variedades que utilizan los piratas informáticos para robar contraseñas. Hemos explicado en qué consisten y qué tipos puede haber. También hemos dado algunos consejos interesantes para crear buenas contraseñas y evitar este tipo de amenazas.