Si necesitas compartir archivos comprimidos por correo electrónico, o subirlos a la nube privada, puedes utilizar la propia herramienta 7-Zip para comprimir y cifrar todos los archivos y carpetas que tengamos en su interior. Gracias a esta funcionalidad, podremos enviar un archivo con seguridad desde un origen hasta un destino, ya que será necesaria la clave de descifrado para tener acceso al contenido. Hoy en RedesZone, os vamos a enseñar cómo proteger fácilmente los archivos comprimidos con 7-Zip.

Comprimir nuestros archivos es realmente práctico para enviarlos a cualquier persona. Podemos subirlos a la nube de forma sencilla o podemos utilizar este sistema para enviarlos a alguien a través de correo electrónico o simplemente meterlos en un pendrive o cualquier otro sistema similar. Pero no solo es importante que sepas cómo comprimir los archivos sino que es fundamental que tengamos claro cómo se encripta y cifremos el contenido para evitar que nuestros datos personales caigan en manos ajenas. En caso de que alguien accediese a ese archivo no podría acceder a lo que hay en el interior y no podría descifrar su contenido así que nuestra información viajará donde queramos de forma segura tanto si trabajas en varios equipos como si puede que alguien acceda a tu nube o tus discos.

¿Para qué encriptar nuestros archivos con 7-Zip o WinRAR?

Cuando queremos enviar alguna carpeta o archivos, solemos comprimir su contenido para que ocupe menos, además, también podremos empaquetar varios archivos en un único archivo, con el objetivo de enviar un único archivo y que dentro estén todos los demás. Los programas de compresión nos permiten no solamente comprimir los archivos y carpetas haciendo uso de diferentes algoritmos de compresión, sino que también nos permiten cifrar su contenido para proteger nuestros datos.

Gracias al cifrado de datos, aportaremos el atributo de confidencialidad a nuestros archivos y carpetas que están comprimidos, porque los estaremos protegiendo con un cifrado simétrico basado en AES, por tanto, tendremos la misma contraseña para cifrar la información que para descifrar esta información. Imaginemos que queremos enviarle unos archivos muy importantes y confidenciales a alguien, si le enviamos los archivos comprimidos y cifrados, si alguien es capaz de interceptar las comunicaciones y capturar el archivo, no podrá descomprimir ni tampoco leer lo que hay en su interior, porque el contenido está cifrado con el algoritmo de cifrado simétrico AES. De esta forma, sin la contraseña privada que solamente conoce el origen de la comunicación, no podrá descifrarlo. Si no lo hubiéramos cifrado, el atacante podría haber capturado el archivo comprimido y ver toda la información privada que hay en su interior, por este motivo, es muy recomendable enviar los archivos y carpetas comprimidas y cifradas, para evitar que, si perdemos o cae en malas manos el comprimido, no se pueda leer.

Actualmente existen muchos programas para cifrar archivos y carpetas muy fáciles de utilizar, como VeraCrypt, el cual nos permite crear contenedores cifrados para almacenar en su interior todos nuestros archivos y carpetas, sin embargo, estos contenedores siempre tienen un tamaño fijo, son muy útiles para guardar información personal, pero no son tan útiles de cara a compartirla a través de email, mensajería instantánea u otros métodos. Si aprovechamos la posibilidad de comprimir y cifrar de programas como 7-Zip y WinRAR, no tendremos la necesidad de añadir una capa más de seguridad.

Cómo de fuerte es la encriptación

Como puedes ver, estos programas de compresión, también cuentan con funciones para encriptar nuestros archivos, y proteger su contenido. Ambos programas utilizan unos algoritmos de cifrado con clave simétrica. En concreto, con 7-Zip nos encontraremos con un cifrado AES-256. Este es un cifrado muy fuerte, el cual se utiliza mucho ya que ha sido adoptado por muchas organizaciones diferentes. Entre ellas, muchas gubernamentales, y también militares por todo el mundo.

Con AES-256, seremos capaces de establecer un cifrado de bloques de datos de 128 bit, mientras que se utiliza una clave de 256 bits. Esto es lo que proporciona una seguridad tan alta. El proceso que utiliza 7-Zip, es mediante una función de resumen, la cual utiliza el mensaje SHA-256. Esto quiere decir que cualquier cambio que se realice en el contenido de los datos cifrados, será detectado de forma inmediata.

Por otro lado, WinRAR utiliza un algoritmo de cifrado de nuevo, clave simétrica de 128 bits, al cual se le conoce como AES-128. Esto no es tan fuerte como el que citamos de 7-Zip, pero sigue siendo un cifrado muy válido y seguro, que también se utiliza mucho a nivel militar y gubernamental. En cuanto a su función resumen de mensaje, es SHA-1 para poder detectar los cambios que se realizan en los datos cifrados.

Ambas herramientas, permiten a los usuarios establecer una contraseña de protección para los datos. Esto hace que la elección de la misma sea algo que se debe tomar en serio. Es importante hacer una buena elección de esta contraseña, la cual debe ser muy complicada de adivinar, y así poder tratar de evitar los ataques de fuerza bruta. También podemos establecer cierto rango de longitud y complejidad, para lo cual es recomendable utilizar combinaciones de letras, número y símbolos. Si es necesario, podemos utilizar alguna herramienta online para crearla.

Romper la encriptación

Llegar a romper la encriptación que realizan estos programas, es una tarea extremadamente complicada. Pero depende de varios factores. Como hemos indicado previamente, ambos utilizan algoritmos de cifrado muy fuertes. Por lo cual incluso con las técnicas más actuales y el mejor hardware, es una tarea que podría llevarnos una cantidad inimaginable de tiempo llegar a descifrar esos archivos protegidos por contraseña. Y es que los dos utilizan el algoritmo de cifrado simétrico que se considera actualmente, el mejor.

Uno de los posibles ataques, es la fuerza bruta. Es la forma más básica de tratar de romper la encriptación. Pero hacer implica que, para probar todas las combinaciones de las contraseñas, tendrá que hacerlo de una en una. AES-256, cuenta con 2 elevado a 256 posibles combinaciones. Por lo cual es totalmente inviable hoy en día hacerlo de este modo. Otra posibilidad es un ataque mediante diccionario. Esto involucra probar palabras o combinaciones que son más comunes en sus intentos, y así tratar de adivinar la contraseña. Que este ataque sea eficaz o no, depende de la fortaleza de la contraseña. Si se utiliza una muy débil, se podría descifrar de una forma muy rápida. Por otro lado, con una contraseña fuerte que sea larga y aleatoria, también sería totalmente inviable.

En todo caso, a pesar de que siga siendo inviable, depende bastante del hardware con el que se cuente. La velocidad de prueba de combinaciones de contraseñas, depende de esto en gran medida. Las GPUs modernas y las configuraciones especializadas, pueden hacer que el proceso sea mucho más acelerado con los intentos. Pero, aun así, si la contraseña es muy fuerte con el cifrado que utilizan, el hardware más potente podría estar ante una tarea no imposible, pero si inviable por el tiempo que puede tardar.

Por lo cual, como podemos ver, casi todo se reduce a que la contraseña que establezcamos sea muy fuerte. Si esta es buena, es probable que a nadie le rente dedicar tiempo a romperla. Por eso siempre se da especial importancia a utilizar técnicas de creación de contraseñas para que sean muy fuertes.

Encriptar archivos con el programa 7-Zip

El programa 7-Zip es uno de los programas más completos y usado por muchos usuarios, es completamente gratuito y nos permitirá comprimir y descomprimir archivos en diferentes formatos, ideal para tener un programa para todos los tipos de archivos comprimidos que existen.

Para comprimir un archivo y encriptarlo, tan solo debemos seguir los siguientes pasos:

- Tener instalado el programa 7-Zip.

- Debemos seleccionar con el botón derecho la carpeta que queremos comprimir y proteger.

- Seguidamente seleccionamos el menú contextual llamado 7-Zip.

- Aquí podemos seleccionar «añadir a» o «comprimir y enviar por correo». Podéis seleccionar la opción que más os convenga.

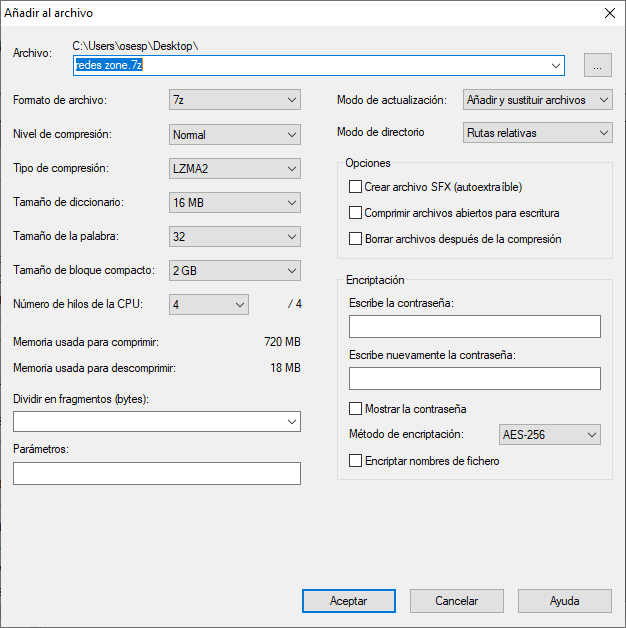

- En la pantalla que nos sale debemos seleccionar primero el formato del archivo que queremos, es decir, en qué extensión queremos comprimirlo.

- Seguidamente en el apartado de encriptación debemos escribir la contraseña de encriptación que queramos.

- Para finalizar debemos seleccionar aceptar.

- Si hemos seleccionado la opción de enviar por correo electrónico se nos abrirá automáticamente el gestor de correo que usemos.

Tal y como podéis ver en la captura anterior, podemos seleccionar diferentes métodos de encriptación, el más utilizado es AES-256, por lo que simplemente con seleccionar esta opción e introduciendo la correspondiente contraseña, podremos cifrar todos los archivos comprimidos. La función de derivación utilizada está basada en PBKDF2 usando HMAC-SHA256.

Encriptar archivos con el programa WinRAR

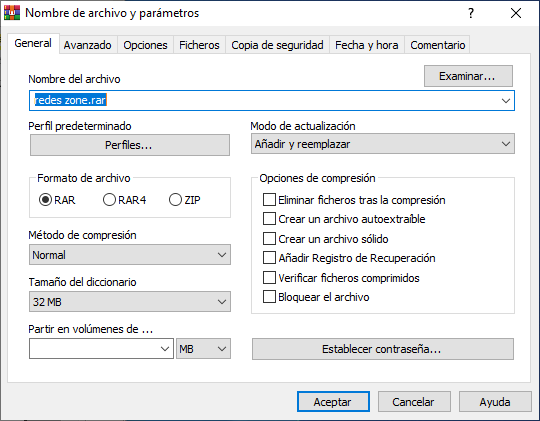

El programa WinRAR es también uno de los más utilizados para comprimir archivos en .rar, aunque este programa es de pago y no nos permite tantos algoritmos de compresión como 7-zip. Este programa también nos va a permitir cifrar el contenido de archivos y carpetas que nosotros comprimamos, y todo ello de una forma muy fácil y rápida, haciendo uso de los mejores algoritmos de cifrado simétrico para proteger los archivos. Para poder hacerlo, debemos seguir estos pasos:

- Tener instalado el programa WinRAR

- Debemos seleccionar con el botón derecho la carpeta que queremos comprimir y proteger.

- Seguidamente seleccionamos el icono de WinRAR la opción que pone «añadir al archivo» o «añadir y enviar por email». Podéis seleccionar la opción que mas os convenga.

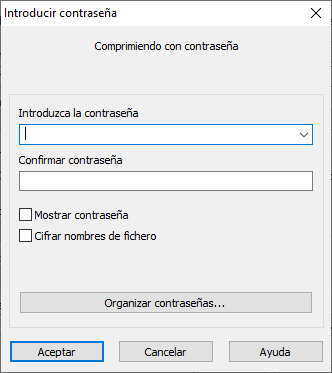

- En la pantalla que nos sale debemos seleccionar la opción que nos indica establecer contraseña.

- Seguidamente se nos abrirá una nueva ventana donde deberemos introducir a contraseña que queramos, y también deberemos confirmar dicha contraseña.

- Para finalizar debemos clicar en aceptar y otra vez en aceptar.

- Si hemos seleccionado la opción de enviar por correo electrónico se nos abrirá automáticamente el gestor de correo que usemos.

Los archivos RAR están codificados con AES-256-CBC para los archivos con formato RAR 5.0, y con AES-128-CBC y con AES-256-CBC para los archivos RAR 4.X. La función de derivación utilizada en RAR 5.X está basada en PBKDF2 usando HMAC-SHA256. Por defecto, los archivos ZIP usan el cifrado AES-256-CTR.

Como podéis ver es muy sencillo comprimir un archivo y encriptarlo usando los programas 7-Zip y WinRAR, dos de los programas más utilizados para comprimir archivos. El cifrado que utilizan ambas herramientas es considerado actualmente como seguro, no obstante, deberemos estar continuamente comprimiendo y descomprimiendo el contenido para acceder a él. Si no necesitas comprimirlo, siempre vas a poder crear contenedores cifrados usando la herramienta VeraCrypt u otros softwares para crear contenedores cifrados.

¿Qué programa escoger?

WinRar y 7-Zip son de los software de compresión más conocidos en el panorama de la informática. Ambos nos ofrecen resultados muy similares, pero tienen sus pequeñas peculiaridades, por eso siempre podemos basarnos en algunas características a la hora de elegir uno u otro. Eso sí, son bastante compatibles con cualquier sistema operativo y versión del mismo.

- Precio

En este caso tenemos una diferencia entre uno y otro. WinRAR es un software de pago, pero que nos permite usarlo de forma gratuita. De inicio tendremos un periodo de prueba, pero en cuanto termine podremos seguir usándolo sin recortar ninguna función, a pesar de que cuando lo iniciemos este nos pregunte si queremos pagar el programa. Con 7-Zip esto no ocurre, se trata de un programa gratuito y no nos pedirá ningún pago. Por tanto, podremos usar ambos de la misma forma, aunque en uno de ellos veremos siempre que podemos llegar a comprarlo, aunque no sea necesario si no lo utilizamos a nivel profesional.

- Compatibilidad.

Que el software sea capaz de comprimir cualquier tipo de archivo puede resultar muy útil. A mayores que sea compatible con las plataformas que usamos como Windows, Linux o Mac. No todo el mundo utiliza los mismos sistemas operativos y no siempre vamos a asegurarnos que la persona que recibe los archivos tenga el mismo que nosotros así que es recomendable que busquemos un programa con la mayor compatibilidad posible tanto si utilizamos ordenadores como si quieres que funcione también en otros equipos como puede ser un teléfono móvil. No solo pensando en otras personas, sino en posteriores equipos que podamos llegar a tener o necesitar nosotros mismos.

- Compresión

Este es el punto más importante en cuanto a la funcionalidad del programa. Cuando queremos comprimir un archivo, siempre buscamos que pese lo menos posible. Por lo cual, cuanto más comprima, mejor, pese a que esto se vea afectado por la velocidad, punto que veremos ahora.

- Peso del software

No estamos ante unos programas que ocupen mucho espacio en nuestro disco duro, pero si es necesario, sería un punto a tener en cuenta a la hora de elegir uno. En el caso de WinRAR, nos encontramos con un ejecutable que tiene un peso de 3,10MB, y una vez instalado ocupa 7,55 MB de disco. En cuanto a 7-Zip, el fichero ejecutable pesa unos 1,7MB y alrededor de 5,13MB una vez instalado. Por lo cual, incluso hablando de medidas muy pequeñas, uno ocupa mucho menos que el otro.

- Rapidez

Este aspecto puede depender tanto del programa que usemos, como del hardware de nuestro equipo. En el caso del software, dependerá del algoritmo de compresión utilizado y nos ayudará mucho tener en cuenta la velocidad ya que nos ahorrará tiempo al crear el archivo y también al descomprimirlo en el equipo de destino. Va bastante relacionado con su nivel de compresión, es decir, a más rapidez, normalmente mayor tamaño, por lo que en ocasiones no dependerá solo del programa, sino de este aspecto.

- Seguridad

Estos programas cuentan con opciones para añadir cierta seguridad a los archivos, como por ejemplo, contraseñas. La mayoría de ellos tienen opciones básicas de seguridad y privacidad pero consulta bien todas ellas antes de elegir, puesto que entendemos que si quieres encriptar tus archivos, es que este apartado te preocupa bastante.

Alternativas

En internet podemos encontrar multitud de programas que nos ayudan a comprimir y encriptar nuestros archivos. Si bien WinRAR y 7-Zip son los más famosos, otras opciones pueden adaptarse a nuestras necesidades igual o mejor, en algunos casos. Desde versiones de pago a gratuitas, es recomendable utilizar siempre aplicaciones oficiales, y descargadas desde los propios sitios. Algunas de ellas son PeaZip, WinZip y otras tantas que podemos descargar si queremos usar estos archivos.

WinZip

Es sin duda una de las más conocidas para comprimir y descomprimir, y es la principal alternativa a las dos que mencionamos en la entrada. Es de las más populares y un clásico que lleva años haciendo que sea una buena opción. Hace décadas que está entre los internautas y es fiable y recomendable.

Tiene diferentes versiones, una estándar y una profesional, las cuales son de pago. Es una herramienta muy completa, lo que hace que sea económica a pesar de ser de pago. Su gran ventaja, es la rapidez con la que maneja los archivos.

PeaZip

Es una aplicación gratuita que hace la función de las aplicaciones mencionadas. Pero a mayores nos ofrece la posibilidad de dividir o unir archivos, y si es necesario, eliminarlos de una forma segura. También tenemos disponible una versión portable, por lo cual no será necesario instalar nada, y la podemos llevar en una memoria USB. Una de sus principales ventajas, es que tiene compatibilidad con 180 formatos diferentes, y es capaz de realizar una compresión de otros poco frecuentes. Como desventaja, no es compatible con RAR.

The Unarchiver

Esta herramienta es compatible solo con Linux y macOS. Sus grandes ventajas es que es muy sencilla de utilizar, y cuenta con una estructura muy transparente. Es compatible con casi todos los formatos más habituales, y su instalación es muy rápida. Pero, la gran desventaja de esta, es que no permite comprimir, solo descomprimir.

Otros

Estas son solo algunas alternativas de las más conocidas. Pero como hemos comentado, podemos encontrar muchas más. Por lo general, son menos conocidas porque sus funciones o rendimiento no están tan optimizadas como las más famosas. Hay muchas herramientas que cumplen con la misma función y que nos van a permitir también comprimir o descomprimir archivos aunque sean menos conocidas que las anteriores.

Si, por el motivo que sea, estas no te gustan… Hay otras versiones que puedes tener en cuenta y otros softwares que puedes descargar en la red como pueden ser programas como: WinAce. UltimamteZip, Zipeg, ExtractNow y FreeArc.

Alternativa externa

Si buscas encriptar tus archivos por miedo a que alguien los descubra, sin embargo, no te parece la opción más segura dejarlos en el ordenador, pese a estar protegidos, existen formas de llevarlos contigo con un nivel de encriptación y protección de grado militar. Entre las opciones que tenemos, podemos encontrar una de una marca bastante conocida en este sector, llamada Kingston Ironkey Keypad 200, el cual sería un simple pendrive con teclado numérico, el cual tendremos que acertar para poder acceder a la información encriptada, por tanto, ya no solo la tendremos segura, sino que añadiremos una capa más, y encima solo podrán ver el contenido si tienen la memoria USB de forma física, sin manera de conseguirla por la red o accediendo a un equipo, por lo que es más fácil de guardar, transportar y esconder.

Su precio no es el más asequible del mercado, aunque dependerá, en cierto modo, del tamaño interno de su memoria y la oferta del momento, la cual, por experiencia, varía bastante dependiendo del día en la que lo miremos.

Conclusiones

Comprimir y encriptar la información con una contraseña privada es realmente fácil con los programas 7-Zip y WinRAR, ambos programas soportan AES que es el algoritmo de cifrado simétrico más popular, utilizado y seguro del mundo, además, dependiendo de las versiones se utilizará un modo de cifrado u otro para encriptar la información. Hoy en día no tenemos ningún motivo para no cifrar los archivos y carpetas que vayamos a comprimir, porque nos proporcionará la seguridad de que nadie excepto quien conoce la contraseña pueda acceder a los archivos y carpetas confidenciales.

Un detalle muy importante de usar AES, ya sea en su versión de 128 bits o 256 bits, es que si tu procesador soporta el juego de instrucciones AES-NI, podrás cifrar y descifrar archivos con la misma rapidez que si no estuvieran cifrados. De esta forma, no veremos penalizado el rendimiento en caso de trabajar con archivos cifrados. AES-NI está actualmente en todos los procesadores a partir del año 2012 aproximadamente, por lo que en principio, no deberías tener ningún problema para tener el máximo rendimiento.