Son muchas las amenazas que de una u otra forma pueden poner en riesgo nuestros equipos. Podemos ser víctimas de ataques muy variados y no importa el tipo de sistema operativo o dispositivo que utilicemos. Tenemos que tener en cuenta lo que hacen nuestros ordenadores o móviles en un día determinado, podemos redactar correos electrónicos bien sea de trabajo o personales, iniciar sesión en nuestras redes sociales favoritas, chatear con nuestras amistades, buscar información de nuestro interés verificar nuestras cuentas bancarias o comprar productos, son todas cosas muy comunes que realizamos prácticamente a diario incluso algunas las repetimos varias veces el mismo día.

En este artículo vamos a hablar de los keyloggers. Son un problema muy presente en la red y que puede comprometer las contraseñas. El registro de teclas, también conocido como registro de pulsaciones de teclas, aunque se puede realizar legalmente, también es una forma de monitoreo de datos que los piratas informáticos y los ladrones de identidad utilizan para adquirir información personal de las personas. Puede que no haya nada intrínsecamente poco ético en un registrador de teclas, pero en manos de un usuario malicioso, un registrador de teclas puede causar daños graves.

Vamos a explicar cómo saber si tenemos un keylogger en Windows y, lo más importante, cómo evitarlo.

Qué es un keylogger

Un keylogger es un software malicioso que ha sido diseñado para recopilar pulsaciones de teclas de las contraseñas que un usuario introduce en el sistema. Es una técnica más para el robo de claves. Lo que hace básicamente es registrar todo lo que escribimos, ya sea en un teclado físico como sería en un ordenador, como en uno táctil como sería en la pantalla del móvil.

Hay que tener en cuenta que este tipo de amenazas puede estar presente en diferentes sistemas operativos y dispositivos. Sin embargo en este artículo nos centramos en Windows por ser el más utilizado en equipos de escritorio y donde es más común que aparezca este problema.

Puede infectarnos de maneras muy diversas. Por ejemplo podemos recibir un archivo malicioso por correo electrónico, descargar software desde sitios inseguros y que en realidad resulta ser un malware, enlaces fraudulentos por redes sociales… En definitiva, son diferentes los métodos que pueden usar para colarnos este tipo de malware, pero siempre van a necesitar que cometamos algún error, por lo que es esencial el sentido común.

Ya sea que el uso sea legal o ilegal, todos los mecanismos de registro de teclas funcionan esencialmente de la misma manera. Registran cada interacción con el teclado que tiene un usuario, lo que permite que un tercero vea un registro completo de cada correo electrónico, mensaje instantáneo, consulta de búsqueda, contraseña, nombre de usuario u otras secuencias tecleadas que el usuario escribe.

Por tanto, podemos decir que un keylogger es un software creado de forma maliciosa para registrar las pulsaciones de teclas. Pueden recopilar nuestras claves de servicios muy variados como correo electrónico, aplicaciones, redes sociales, servicios online… Además, hay que indicar que no solo contraseñas, sino también claves de cuentas bancarias o cualquier PIN que utilicemos.

Tipos de keyloggers

Existen dos tipos de keyloggers, los que están basados en software, y los basados en hardware, en el caso del software muchos tienen funcionalidad de rootkit, lo que significa que pueden ocultarse en su sistema. Estos programas de espionaje troyano pueden rastrear su actividad (incluidas las pulsaciones de teclas y las capturas de pantalla), guardar los datos en su disco duro y luego enviar esa información a los hackers. Algunos de ellos también pueden rastrear todo, desde la información copiada en su portapapeles hasta los datos de ubicación e incluso pueden tocar su micrófono y cámara.

En el caso de los que están basados en hardware tienen un componente físico para su implementación, ya sea en el cableado o el hardware de un dispositivo o en la configuración que lo rodea. Uno de los ejemplos más comunes es el de un registrador de teclas basado en hardware es la superposición del teclado en un cajero automático. Cada vez que un cliente del banco presiona los botones en el teclado falso del delincuente, pensando que es el teclado legítimo del cajero automático, el registrador de teclas registra las pulsaciones de teclas y envía la información al hacker

Cómo detectar keyloggers en Windows

Es muy importante que sepamos detectar este tipo de amenazas para que no nos afecte. Si somos víctimas de este problema y antes de que pueda actuar hemos encontrado que está presente en nuestro sistema, podremos evitar comprometer nuestras contraseñas. Por suerte podemos tener en cuenta algunas acciones en Windows para ello.

Usar el administrador de tareas

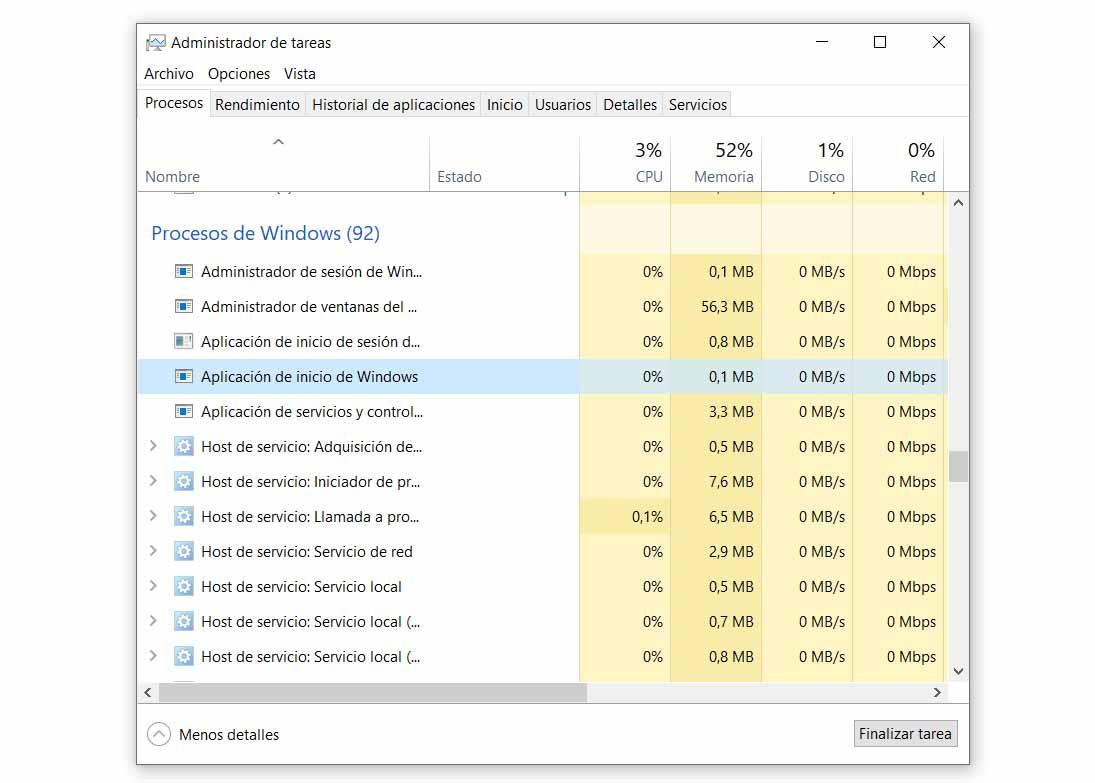

Una de las opciones es utilizar el administrador de tareas. Allí nos muestra todos los programas y procesos que están en ejecución. Nos aparecerán herramientas como el navegador o cualquier aplicación que estemos utilizando. Pero también nos puede mostrar procesos que sean extraños para nosotros.

¿Hay algo en ejecución que no debería? Una pista muy habitual es cuando encontramos duplicado el proceso Aplicación de inicio de Windows. Está dentro de Procesos de Windows. En caso de que veamos un proceso llamado Aplicación de inicio de Windows (1) o similar, significa que puede que alguien esté dentro de nuestro equipo. Podría tratarse de un keylogger.

Detectar amenazas con el antivirus

Otra opción clásica es la de utilizar algún antivirus para detectar amenazas. Ya sabemos que hay muchas herramientas de seguridad que podemos utilizar. Las hay tanto gratuitas como de pago y para Windows existe una gran cantidad de alternativas. Aquí podemos mencionar Windows Defender como una de las mejores opciones, pero también otros como Avast, Kaspersky, Bitdefender…

La idea aquí es realizar un análisis completo del equipo para detectar posibles amenazas, malware y problemas que pueda haber. Una manera más de detectar a tiempo un posible keylogger que haya en el sistema.

Esto es algo que debemos realizar de manera periódica, pero además siempre que detectemos alguna anomalía en el equipo, algún mal funcionamiento, la instalación de algún programa, etc.

Usar la línea de comandos

También tenemos la posibilidad de utilizar la línea de comandos de Windows para detectar conexiones a Internet sospechosas. Para ello vamos a Inicio, escribimos CMD y ejecutamos el Símbolo del sistema.

Tenemos que ejecutar el comando netstat b. Ahí aparecerán todos los sitios web y aplicaciones de Internet conectadas a nuestro equipo. Podemos ver las direcciones IP para detectar alguna ubicación remota desconocida y sospechosa. Si vemos algo raro, algo que no debería estar ahí, podría tratarse de un keylogger o cualquier amenaza similar.

Ver aplicaciones sospechosas instaladas

Es posible que a la hora de instalar algún programa lleve oculto alguna aplicación adicional. ¿Hemos visto algo sospechoso? Puede que un keylogger se oculte en una aplicación que tengamos instalada y no sabemos realmente por qué. Esto especialmente ocurre cuando bajamos algún programa desde sitios no oficiales, cualquier página que nos encontremos o hagamos clic en algún enlace malicioso.

Por tanto siempre es conveniente hacer un repaso a todos los programas que tenemos instalados. Una manera de controlar en todo momento que no haya algo raro. En Windows podemos entrar en Configuración e ir a Aplicaciones y allí ver todo. Si vemos algo que no reconocemos podemos desinstalarlo directamente o buscar información en Internet.

Cómo evitar keyloggers

Ahora vamos a pasar al punto más importante: cómo evitar ser víctima de keyloggers. El objetivo no es otro que evitar infectarnos por este tipo de malware que puede comprometer seriamente nuestra seguridad y robar las contraseñas que ponemos en Windows. Vamos a hablar de herramientas que podemos instalar y algunos consejos esenciales.

Utilizar herramientas de seguridad

Algo fundamental es utilizar herramientas de seguridad. Tenemos muchas a nuestra disposición. Muchos antivirus que están disponibles para todo tipo de sistemas operativos y dispositivos. Más allá de usar Windows Defender u otro antivirus, también podemos probar con extensiones de seguridad para el navegador.

Tener programas que nos protejan es muy importante para evitar la entrada del malware, pero también para detectarlo y eliminarlo. Por tanto nuestro consejo es siempre tener este tipo de software en nuestros sistemas.

Mantener los equipos actualizados

Otra cuestión muy importante es la de mantener los equipos correctamente actualizados. En muchas ocasiones surgen vulnerabilidades que son aprovechadas por los piratas informáticos para explotarlas y llevar a cabo sus ataques.

Es esencial que tengamos siempre las últimas versiones instaladas. De esta forma podremos evitar problemas que afecten no solo al rendimiento, sino también a la seguridad. Una manera más de evitar keyloggers en Windows. En el caso del sistema de Microsoft tenemos que ir a Inicio, entramos en Configuración y vamos a Actualización y seguridad. Allí nos aparecerá la última versión disponible y en caso de que haya algo sin actualizar lo podremos agregar.

Instalar software oficial

Como hemos mencionado, en muchas ocasiones los keyloggers llegan a través de programas que hemos instalado. Para evitar que esto ocurra debemos instalar software únicamente desde sitios oficiales.

Es cierto que en ocasiones podemos acceder a una gran variedad de software en sitios de terceros, pero no siempre son de garantías. Es importante asegurarnos de que lo que estamos descargando es legítimo.

Tener cuidado con el correo electrónico

Para evitar amenazas como el keylogger, un factor muy importante es el correo electrónico. Es sin duda un medio muy usado por los piratas informáticos para llevar a cabo ataques. Adjuntan archivos maliciosos que simplemente con descargarlos pueden ejecutarse en el sistema y usarlos para robar información, contraseñas y todo tipo de datos que pueden ponernos en peligro.

Por tanto, el e-mail es algo que debemos cuidar en todo momento. No debemos cometer errores que puedan afectar a la seguridad y privacidad al navegar. Es un medio de comunicación muy utilizado tanto por usuarios particulares como por empresas y organizaciones y eso hace que los ciberdelincuentes pongan aquí sus miras.

Sentido común

Por último, aunque posiblemente lo más importante, el sentido común. Este tipo de amenazas suelen entrar por errores que cometen los usuarios. Es esencial que cuidemos la manera en la que navegamos, que no descarguemos archivos que pueden ser peligrosos por correo o que no accedamos a páginas fraudulentas. Las redes sociales, por ejemplo, son muy usadas también por los atacantes para enviar malware de este tipo.

Si tenemos presente siempre el sentido común podremos evitar muchos problemas que comprometan nuestros sistemas. A fin de cuentas, en la mayoría de ataques los piratas informáticos van a necesitar la interacción de los usuarios, de las víctimas.

¿Como actuar ante un Keylogger?

Si nos ponemos en la situación de haber sido atacados y hemos encontrado un Keylogger, debemos tomar las medidas oportunas para que esto no llegue a nada. Es posible que nos demos cuenta cuando encontramos algún problema, o que si tenemos algo de experiencia lo hayamos detectado. En ambos casos, es muy importante actuar lo más pronto posible para evitar daños mayores.

Lo más recomendable es ver cuales son los servicios más críticos que pueden estar en peligro. Como pueden ser los datos bancarios, o accesos a plataformas de delegaciones de sanidad. En esos casos, podemos tomar tanto medidas que pueden llegar a ser drásticas. Sin duda los cambios de contraseñas son algo obligatorio si hemos detectado un keylogger, pero aquí hay más cosas que se pueden ver afectadas. Entre otras, los datos de una tarjeta bancaria. Puede llegar a ser conveniente bloquearla, para que esta no pueda ser utilizada. El problema puede estar en cuando tiene acceso a la cuenta de usuario, lo cual es necesario el cambio de contraseña previo. Si vemos que el problema ha pasado a mayores, lo mejor será contactar con el soporte del propio banco para que nos asesoren.

En cuanto a otras cosas que también pueden contener datos críticos, son accesos a nubes o incluso redes sociales. Lo cual pude ser personal o corporativo. De nuevo nos encontramos ante la necesidad de cambiar las contraseñas lo más rápido posible, y ver si algún dato ha podido ser alterado. En estos casos, cosas como poner un aviso en el estado puede ser algo bueno. De este modo, nuestros contactos pueden estar prevenidos ante posibles actividades desde nuestro perfil, que no debería ocurrir. Debemos pensar que hoy en día, podemos acceder a prácticamente todo en cualquier lugar. Sea un móvil, un ordenador o tableta. Por lo cual cualquier cosa puede quedar expuesta ante un keylogger. Entonces el trabajo de cambiar todos estos datos, puede llegar a ser complicado. Pero valdrá la pena por mantener todos nuestros datos a salvo.

En definitiva, un keylogger es un problema importante que puede poner en riesgo la seguridad de nuestros sistemas. Es una técnica utilizada para robar contraseñas. Debemos siempre mantener los equipos seguros, seguir los consejos que hemos mencionado, y detectar en todo momento si nuestro equipo se ha visto comprometido por este tipo de ataque. Así evitaremos que nuestras claves corran peligro.