Las cámaras IP se están haciendo un hueco dentro y fuera de nuestros hogares, dependiendo de si tenemos cámaras IP de interior o de exterior. Gracias a estos dispositivos, podremos tener videovigilancia de todo lo que ocurre dentro y fuera de casa, y podremos acceder desde cualquier lugar con nuestro smartphone, tan solo necesitamos tener conexión a Internet. La seguridad en este tipo de dispositivos es un factor fundamental para evitar posibles problemas de privacidad, por este motivo, hoy en RedesZone vamos a hablar en detalle sobre cómo mantener la seguridad y privacidad en nuestras cámaras IP o cámaras Cloud, con el objetivo de evitar intrusos.

Antes de empezar con nuestro listado de recomendaciones para mejorar la seguridad y privacidad de las cámaras IP, os vamos a explicar cuál es la diferencia entre las cámaras IP y las cámaras Cloud, ya que el funcionamiento interno de ambos equipos es totalmente diferente.

Las cámaras IP se conectan a nuestra red cableada o inalámbrica, y para acceder a la visualización de todas las imágenes tenemos que tener siempre localizable nuestra conexión a Internet, haciendo uso de servicios de DNS dinámico, también debemos abrir un puerto en el router para poder visualizarla correctamente desde el exterior, ya que tendremos la tecnología NAT en nuestro hogar. Si en nuestro hogar tenemos CG-NAT o no abrimos un puerto en el router, no podremos visualizar la cámara IP desde Internet, solamente podremos visualizarla cuando estemos conectados a la red local doméstica. Normalmente la visualización de este tipo de cámaras IP se realiza con protocolos no seguros, ya sea utilizando HTTP o RTP.

Por otra parte, las cámaras Cloud se conectan a nuestra red cableada o inalámbrica, y se conectan con el Cloud del fabricante. Nosotros con la app móvil nos conectaremos también al Cloud del fabricante, y se iniciará una conexión inversa contra la cámara Cloud que tenemos conectada en nuestro hogar. Gracias al Cloud del fabricante, no necesitaremos hacer uso de servicios de DNS dinámico, no tendremos que abrir ningún puerto, ni tampoco tendremos que preocuparnos si nuestro operador utiliza la tecnología CG-NAT. Normalmente la visualización de este tipo de cámaras IP se realiza con protocolos seguros, ya sea utilizando HTTPS o RTSP para proteger nuestra privacidad.

Cómo mejorar la seguridad y privacidad de las cámaras IP

Hoy en día la privacidad es un tema muy importante, sobre todo para quienes instalan cámaras de seguridad IP en su domicilio, una de las principales cuestiones que se plantean muchos usuarios y el principal miedo, es si alguien no autorizado podría conectarse y observar lo que sucede en el domicilio sin darse cuenta el dueño de las cámaras. Por este motivo, tenemos que seguir una serie de recomendaciones para estar lo mejor protegido posible.

Cambiar la contraseña predeterminada

Lo primero que tenemos que hacer cuando configuremos nuestra nueva cámara IP o Cloud, es cambiar los valores que vienen de fábrica, es decir, tenemos que cambiar la contraseña de administración por una nuestra, nunca debemos dejar la clave que viene de manera predeterminada. Debemos dedicar un tiempo a esta parte tan importante, ya que, con la contraseña de administración se puede visualizar y configurar la cámara. Es recomendable hacer uso de las recomendaciones de creación de contraseñas robustas, debe tener una longitud como mínimo de 10 caracteres, con letras mayúsculas, letras minúsculas, números y símbolos, ideal para evitar que los ataques de diccionario o fuerza bruta sean capaces de crackear la clave. Otro aspecto importante, es que debemos evitar las contraseñas con datos personales o información que pueda relacionarnos directa o indirectamente, lo mejor es usar contraseñas aleatorias, además, es muy importante no usar esta contraseña en ningún otro dispositivo, por tanto, no debemos «reutilizar» dicha contraseña en otro equipo.

El acceso a la cámara, tanto desde la red local como desde Internet, debe ser siempre con autenticación, aunque solamente sea para visualización, debemos configurarla para acceder con usuario y contraseña, o directamente con la contraseña que hemos configurado anteriormente. De esta forma, al acceder a la cámara, nos pedirá iniciar sesión para entrar dentro.

Mantener la cámara actualizada con la última versión de firmware

Las actualizaciones que lanzan los fabricantes son muy importantes, tanto para la corrección de bugs en el funcionamiento, como también fallos de seguridad que se hayan encontrado a lo largo del tiempo, por tanto, es crítico disponer del último firmware disponible para disfrutar de todas las novedades y de todos los parches de seguridad.

En las cámaras IP, la actualización del firmware debe hacerse de manera manual, entrando en la web oficial del fabricante, descargando el firmware para el modelo exacto de nuestra cámara IP, y posteriormente, acceder al firmware de la cámara para cargar el nuevo firmware. Después de un par de minutos, habremos actualizado la cámara correctamente y tendremos que reiniciarla.

En las últimas cámaras con soporte Cloud la actualización es mucho más sencilla, simplemente tendremos que abrir la aplicación móvil, entrar en la sección de actualización del firmware, y comprobar si hay una nueva versión. Si hay una nueva versión, nos lo notificará en la app, y automáticamente la cámara Cloud descargará la actualización a través de Internet, posteriormente se instalará y se reiniciará, sin que nosotros tengamos que intervenir en el proceso. Esto es algo muy importante para los usuarios que menos saben de tecnología, ya que la actualización con los últimos parches es casi transparente. En algunas ocasiones, algunos modelos de cámaras Cloud permiten la actualización del firmware totalmente automática.

Mantener el software actualizado en los otros dispositivos

Para acceder a la cámara IP o cámara Cloud necesitamos siempre de un software, ya sea un programa de ordenador o una app en nuestro smartphone o tablet. En estos casos también es muy importante contar siempre con la última versión disponible por el fabricante o creador del software.

Al tener el software actualizado, tendremos la garantía de que se han parcheado los últimos fallos de seguridad descubiertos, e incluso podremos disfrutar de nuevas funcionalidades que el fabricante haya añadido para exprimir aún más las cámaras IP que tenemos en nuestro hogar.

Ajustar correctamente la configuración de seguridad

Es muy habitual que nuestra cámara IP disponga de un apartado para la configuración de seguridad, donde podremos dedicar un tiempo para ver todas las opciones disponibles y habilitar las que más nos convenga. Por ejemplo, podremos activar o desactivar el UPnP, por seguridad es muy recomendable desactivar siempre el UPnP, esta característica permite que se abran puertos de manera automática en nuestro router. Por seguridad, es muy recomendable que seamos nosotros quienes abramos un puerto determinado, si es que queremos.

Este aspecto es muy importante para mantenernos protegidos, ya que, si tenemos una cámara IP que no soporta protocolos seguros como HTTPS o RTSP (con cifrado), podremos conectarnos vía VPN a nuestra red local para añadir una capa de seguridad a la conexión, y no necesitaremos abrir un puerto directamente hacia la cámara. Si no tenemos la opción de desactivar el UPnP en la cámara, algunos routers con características avanzadas nos permiten desactivar el UPnP para un equipo o varios en cuestión, dejando el UPnP habilitado para el resto de equipos.

Otra recomendación importante es la encender los LEDs de estado, si dejamos encendidos los LEDs de estado podremos ver si alguien está accediendo a la cámara o si está encendida. Creemos que puede ser una buena opción dejar los LEDs de estado encendido para saber en todo momento qué está ocurriendo con la cámara, tanto si está en funcionamiento sin problemas, o si hay alguien dentro de la cámara realizando una visualización de la misma.

Desactivar el protocolo RTSP si no se usa

El protocolo RTSP nos permite acceder a la cámara IP de forma remota para visualizarla en tiempo real, es interesante este protocolo porque es un estándar y muchas cámaras IP y Cloud lo incorporan para acceder. Si vamos a usar este protocolo porque tenemos software de visualización que hacen uso de él, entonces lo dejaremos activado sin olvidar activar la autenticación y el cifrado de datos.

En caso de no usar este protocolo, es muy recomendable desactivarlo si el firmware de la cámara nos lo permite. Este protocolo puede ser utilizado por un intruso, sobre todo si no tenemos autenticación en la cámara con usuario y contraseña, o al menos con contraseña, por tanto, si no vamos a usar el RTSP lo mejor es desactivarlo.

Elegir un fabricante de cámaras de confianza

Elegir un buen fabricante de cámaras IP o Cloud es fundamental, de ellos dependerán las opciones de configuración que tenga un determinado dispositivo, y también de la seguridad y privacidad de la misma. Algunos fabricantes como D-Link o EZVIZ son muy conocidos en el mundo de la videovigilancia IP para el hogar digital, ambos fabricantes tienen tanto cámaras IP como también cámaras Cloud, aunque actualmente el mercado se está enfocando sobre todo a estas últimas, ya que son mucho más fáciles de visualizar, administrar y gestionar.

Hoy en día fabricantes de cámaras IP como D-Link o EZVIZ, disponen de una completa plataforma en el Cloud, de tal forma que las cámaras IP se visualizan siempre a través de Internet, sin necesidad de tener acceso a la red local doméstica. Esto hace que sea muy importante que el flujo de vídeo vaya totalmente cifrado punto a punto, y también reforzar las medidas de seguridad a la hora de autenticarnos en la plataforma Cloud de dicho fabricante. Si elegimos un fabricante que tenga cámaras baratas, es muy posible que tenga fallos de seguridad en su software y sea un riesgo para nuestra seguridad y privacidad, por lo que debemos tenerlo muy en cuenta a la hora de comprar una cámara nueva.

En caso de que no quieras una cámara IP que utilice el Cloud, deberás comprar una cámara IP que permita el acceso únicamente local, y no a través de Internet utilizando la plataforma del fabricante. Hoy en día este tipo de cámaras están enfocadas a un público algo más profesional donde hagan uso de NVR o sistemas similares, ya que, para entornos domésticos, lo más fácil para los usuarios es hacer uso de Cloud. Además, para acceder remotamente a estas cámaras sería fundamental utilizar VPN para tener una capa de seguridad.

Dispositivos de conexión a las cámaras

Otro aspecto a tener en cuenta cuando manejamos este tipo de dispositivos, es que no podemos olvidarnos de los dispositivos con los cuales nos conectamos a las cámaras, o al sistema de vigilancia en general. Es importante ver que todo el entramado de cámaras está correctamente configurado y actualizado para realizar estas conexiones.

En primer lugar, es muy importante mantener las aplicaciones que usemos para el acceso correctamente actualizadas a la última versión. Es recomendable activar las actualizaciones automáticas, y así siempre estaremos lo más cubiertos posible. Si bien la protección total no existe, siempre podremos prevenir muchos fallos o ataques.

El acceso a estas aplicaciones también debe contar con cierta seguridad, mediante el uso de contraseñas lo más sólidas posible. También es recomendable, cerrar la sesión de estos programas una vez los dejamos de usar, así nos evitamos que puedan darle uso en caso de perder el dispositivo, por ejemplo. Pero no todo es el acceso a la aplicación en cuestión, y con respecto a esto último, lo mejor es tener los dispositivos con bloqueos como puede ser nuestra huella dactilar, sistemas como FaceID o contraseñas. Esto actuará como un primer filtro antes de llegar a la aplicación.

En cuanto a las redes Wi-Fi también debemos tener cuidado, pues si nos conectamos a nuestro sistema de seguridad mediante una conexión no segura, alguien podría estar realizando un escaneo de la red Wi-Fi con aplicaciones como WireShark, donde nos pueden robar los datos o directamente interceptar la señal de video que las cámaras transmiten. Si bien muchas aplicaciones tienen sistemas de codificación, siempre es mejor estar atentos de donde las usamos.

En el caso de las aplicaciones móviles, pueden que no ofrezcan un nivel de seguridad como el que nos puede dar el sitio web, en todo caso, si usamos la red de lugares públicos debemos tener cuidado. Y si decidimos usar la página web, nos podemos fijar en que la URL empiece por HTTPS.

Tal y como habéis visto, con estos consejos que os hemos dado, pondréis más difícil a los ciberdelincuentes intentar acceder a vuestras cámaras IP. Es crítico que no estén accesibles fácilmente desde Internet, porque luego aparecerán en plataformas como Shodan y otras similares.

Cómo saber que la cámara IP ha sido hackeada

Los dispositivos de lo que se conoce como el Internet de las Cosas suelen ser objetivo para los piratas informáticos. Buscan la manera de atacar este tipo de sistemas que en ocasiones son vulnerables. Si hablamos de las cámaras web esto está más que presente y lo hemos visto en muchas ocasiones. Por suerte, podemos tener en cuenta ciertos puntos importantes para saber si una cámara web ha sido hackeada. Así podremos tomar medidas rápidamente y evitar que nuestra privacidad y seguridad puedan verse afectadas.

Cambios físicos

Sin duda algo básico es observar posibles cambios físico que haya en la cámara de seguridad. Por ejemplo, hablamos de que las luces LED estén encendidas cuando no deberían. Esto podría significar que alguien está usando la cámara cuando en realidad tendría que estar apagada.

También podría ocurrir que haya cambios físicos en cuanto al movimiento. Ya sabemos que muchas cámaras de seguridad pueden girar y orientarse según queramos y se puede controlar de forma remota. Puede que algún atacante esté cambiando la orientación y sería una señal inequívoca de que algo no va bien.

Contraseña cambiada

Por supuesto también podríamos encontrarnos con que la contraseña ha sido cambiada. Puede que un posible intruso ataque nuestro sistema de seguridad y uno de los cambios que realice sea quitar la contraseña que tenemos para poner otra.

En caso de que nos encontremos con que la clave ha sido cambiada y que no podemos acceder al control, eso significaría que alguien ha podido tener acceso y ha cambiado la información. Es importante que en este caso tomemos medidas lo antes posible.

Inicios de sesión sospechosos

Normalmente las cámaras de seguridad tienen un sistema para iniciar sesión de forma remota y poder acceder a ella, ver el registro de actividades, etc. Si notamos que hay inicios de sesión sospechosos podría tratarse de algún ataque por parte de posibles intrusos.

En caso de que notemos algún cambio extraño debemos cambiar rápidamente la contraseña de acceso y tratar de proteger nuestras cámaras de seguridad para evitar problemas.

Problemas con otros dispositivos

También es un indicativo tener problemas en otros dispositivos. Esto ocurre cuando tenemos más equipos conectados al router. Ya sabemos que hoy en día el Internet de las Cosas está muy presente en nuestro día a día. Si un intruso logra atacar una cámara web podría tener acceso a otros dispositivos conectados en esa red. ¿Hemos notado problemas en otros equipos?

Este podría ser otro indicativo de que hay intrusos y de que por tanto nuestro sistema de seguridad ha podido ser atacado.

Ha cambiado la configuración

Una prueba más la podemos encontrar en la configuración de la cámara. Normalmente muchos sistemas de seguridad de este tipo permiten guardar los vídeos grabados en un servidor, por ejemplo. ¿Se están grabando las imágenes en un servidor que no debería? ¿Ha cambiado la configuración de la cámara y ahora permite acceder desde equipos de terceros o tener más control?

La configuración por tanto es un reflejo más de que algún intruso ha podido acceder a nuestra cámara o sistema de seguridad.

En definitiva, estas son algunas señales que podemos tener de que nuestra cámara web de seguridad ha podido sufrir algún tipo de ataque. Ya sabemos que esto es algo que está muy presente entre los usuarios particulares y también a nivel empresarial. Son muchos quienes optan por protegerse con estos dispositivos.

Intrusos en tu red WiFi

Pese a que en muchas de las ocasiones no es necesario que los «hackers» estén conectados a tu misma red WiFi, ya que podrán hacerlo de manera remota, otra de las posibilidades es que algún vecino o conocido de la zona haya accedido a tu red. Esto, dependiendo de la configuración de la cámara, puede ser peligroso, ya que tendría un acceso mucho más sencillo a ella.

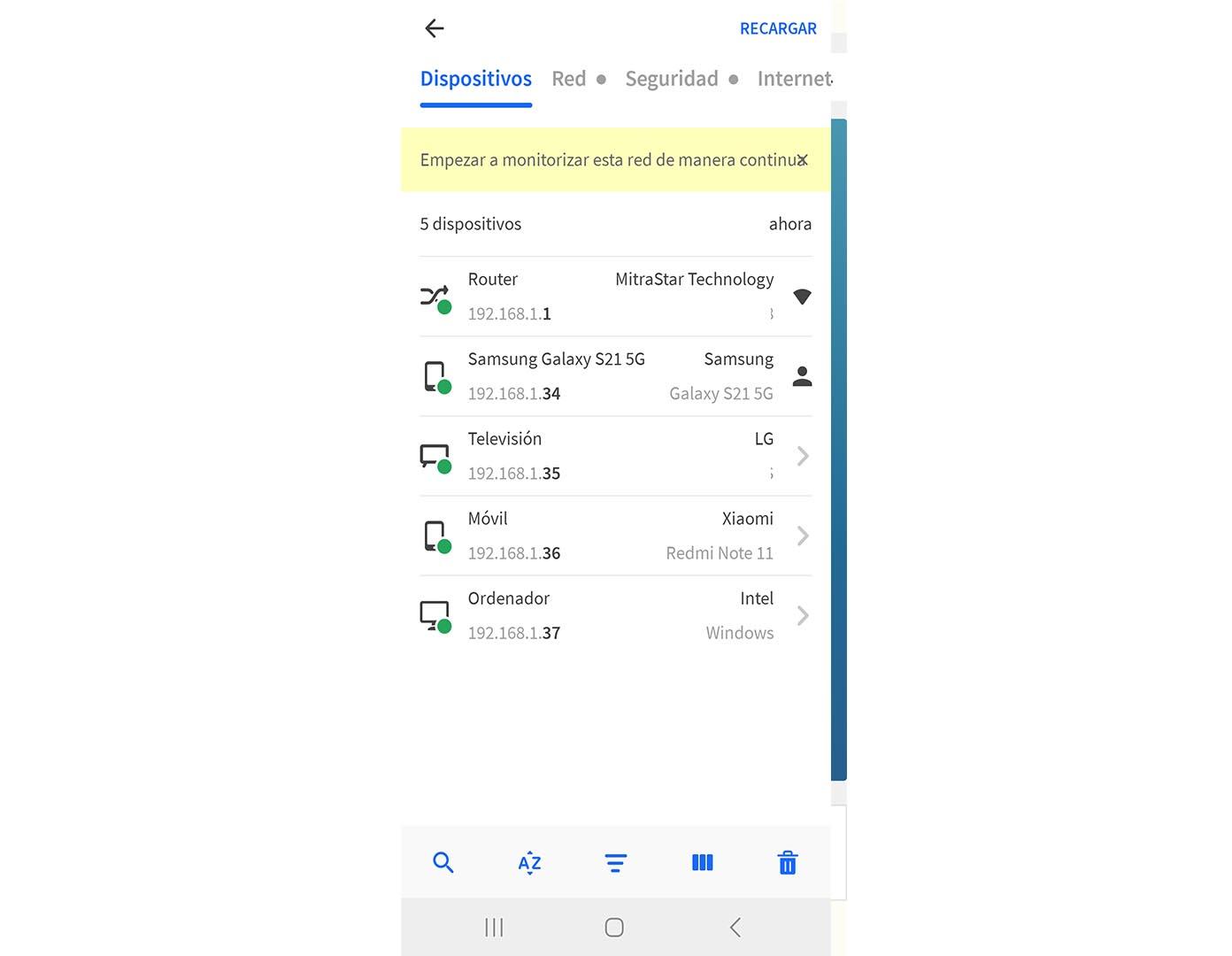

Para comprobar que ninguna persona esté conectada sin permiso a tu WiFi, existen múltiples herramientas que nos lo dirán, incluso nos permitirán echar a ese equipo que no conocemos, aunque llegados a este punto, lo mejor sería cambiar la contraseña del router, aunque eso te haga configurar de nuevo la cámara y los demás dispositivos.

Una de estas apps es FING, bastante popular y sencilla, pero es que no necesitamos más. Solo tendrás que bajarla (está tanto para iOS como para Android) y abrirla.

En cuanto la ejecutes, comenzará a rastrear todos los equipos en la misma red, dándote su IP y MAC, para que puedas identificar cada uno de ellos. Posiblemente, haya alguno que no te suene, tienes que pensar que ahí verás desde el propio router, hasta luces LED, enchufes inteligentes, la lavadora (si tiene WiFi) y cualquier accesorio, por lo que ten en cuenta esto antes de comenzar a asustarte.

Si sospechas que alguno de ellos no es conocido, puesto que varios de los mismos puede que tengan nombre, como por ejemplo, MacBook de Jaime, podrás echarlo, y comprobar si todo sigue funcionando bien. Si no echas de menos ningún equipo, ni la lavadora para de funcionar, entonces es probable que fuese un intruso, así que tendrás que comenzar a aplicar el resto de consejos si no quieres que te acaben espiando por tu propia cámara de seguridad.