Hay muchos tipos de ataques informáticos que pueden poner en riesgo la seguridad al navegar por Internet o utilizar cualquier dispositivo. En este artículo vamos a hablar de uno de ellos. Vamos a explicar qué es un troyano, qué función tiene y, por supuesto, qué podemos hacer para evitar este tipo de malware. Daremos algunos consejos para que la seguridad esté siempre presente y no tener ningún problema.

Qué es un troyano

En primer lugar, vamos a explicar en qué consiste exactamente un troyano. Su nombre viene del caballo de Troya, ya que en este caso se trata de un software malicioso que se disfraza de archivo legítimo. Puede ser un documento de texto, una imagen, un programa… Cualquier cosa que simule ser algo seguro, pero en realidad se trata de un problema de seguridad.

Aunque la base de un troyano es la misma (ocultar un malware dentro de un archivo que parece legítimo) lo cierto es que no todos tienen el mismo objetivo. Normalmente un atacante va a buscar tomar el control de alguna manera de un equipo. De esta forma podrá robar datos o incluso colar otras amenazas.

Un troyano puede afectar tanto a ordenadores como a dispositivos móviles. Además, los hay para diferentes sistemas operativos. Se trata de un tipo de malware que se ha ido adaptando con el paso del tiempo para lograr que los ciberdelincuentes cumplan sus objetivos en relación al robo de información o tomar el control de los sistemas.

Algunos ejemplos de troyanos importantes son Zeus, Emotet, Petya o WannaCry. Han puesto en riesgo a numerosas empresas y también usuarios particulares. Hay que tener en cuenta que este tipo de ataques no solo afecta a usuarios domésticos, sino que también apuntan a importantes organizaciones.

Cuál es su función y cómo afecta

Los troyanos pueden tener diferentes funciones y características. No todos actúan igual y no todos son igual de peligrosos. Vamos a explicar cuáles son sus principales funciones y de qué manera va a afectar a la seguridad tanto de usuarios domésticos como también de empresas y organizaciones que se vean infectadas.

Crear una puerta trasera

El primer objetivo de un troyano es el de crear una puerta trasera. Es uno de los ataques más comunes que pueden ocurrir. Esta puerta va a permitir que el atacante obtenga cierto control o acceso al dispositivo. Por ejemplo, va a poder colar datos, archivos maliciosos que obtengan información, etc.

Generalmente la víctima no se entera rápidamente del problema. Es decir, no aparecen síntomas notables como un mal funcionamiento de primeras. Esto hace que un atacante pueda estar mucho tiempo con acceso a un sistema hasta que es descubierto, por lo que tiene margen para recopilar datos.

Descargas ocultas

También existen los troyanos de descargas. Su objetivo va a ser descargar contenido en el equipo sin el permiso de la víctima. Esto lo hará de forma oculta, a través de comandos que previamente han sido programados para que lleve a cabo ciertas acciones una vez entre en el dispositivo.

Normalmente estas descargas ocultas van ligadas a más software malicioso. Pueden descargar virus y otras variedades de malware que afecten a la seguridad y privacidad. Por ejemplo, podrían descargar un keylogger que se encargue de robar las contraseñas que la víctima pone en el ordenador.

Robar información

Otra función clara es la de robar información del equipo al que han infectado. Pueden recopilar datos personales de la víctima, espiar, recopilar datos relacionados con la navegación, programas que utiliza, archivos que hay en ese equipo, etc. Puede robar todo tipo de datos.

Esos datos pueden ser usados con diferentes fines. Por ejemplo, podrían servir para realizar ataques Phishing personalizados, robar datos confidenciales de una empresa o de una organización para luego venderlos a la competencia o incluso extorsionar con esos datos y amenazar con hacerlos públicos.

Acceso remoto

Otro objetivo de los troyanos suele ser otorgar un acceso remoto total a un atacante. Básicamente va a poder actuar como si estuviera físicamente delante del equipo. Va a poder controlar el sistema, instalar o desinstalar aplicaciones, borrar archivos, modificar documentos, etc.

Esto también permite ampliar los ataques, ya que con el acceso remoto total a un sistema se abre un abanico de posibilidades muy grande para los ciberdelincuentes. Van a poder robar datos o instalar cualquier aplicación sin permiso.

Ataques DDoS

Por otra parte, hay que hacer mención también a los ataques DDoS o de denegación de servicio distribuido. Un troyano puede lanzar ataques de este tipo para saturar un servidor y que no pueda dar respuesta a las solicitudes legítimas que va a realizar otro usuario y se va a encontrar con que no funciona.

Los troyanos pueden estar diseñados para este fin y el objetivo aquí es afectar al buen funcionamiento de una empresa, por ejemplo. Pueden servir como vía para lanzar ataques que comprometan equipos en base a lanzar múltiples solicitudes.

Consejos para evitar este tipo de malware

Como has podido ver, un troyano es una amenaza de seguridad importante. Es esencial tomar medidas para evitar ser víctimas de estos ataques. Por ello, vamos a dar algunos consejos esenciales con el objetivo de que nuestros dispositivos estén correctamente protegidos y no aparezcan problemas.

Usar programas de seguridad

Algo muy importante para mantener la seguridad y evitar troyanos y otras amenazas es contar con un buen antivirus. Hay muchas opciones. Una de las más utilizadas es el propio Windows Defender, el antivirus que viene con los sistemas de Microsoft. No obstante, hay muchas opciones tanto gratuitas como de pago. Por ejemplo, Avast o BitDefender son algunas alternativas.

Pero más allá de un antivirus, también puedes contar con un firewall. Es otra herramienta que va a proteger las conexiones de Internet y evitar ataques. Además, siempre puedes utilizar complementos para el navegador para que alerte en caso de acceder a un sitio malicioso o al bajar algún archivo peligroso.

Mantener todo actualizado

Por supuesto, es esencial tener todo actualizado. De hecho, los ciberdelincuentes pueden aprovecharse de una vulnerabilidad para colar un troyano. Podrían usar un fallo en Windows o en algún programa que utilices para colar así software malicioso sin que te des cuenta y poder controlar el dispositivo.

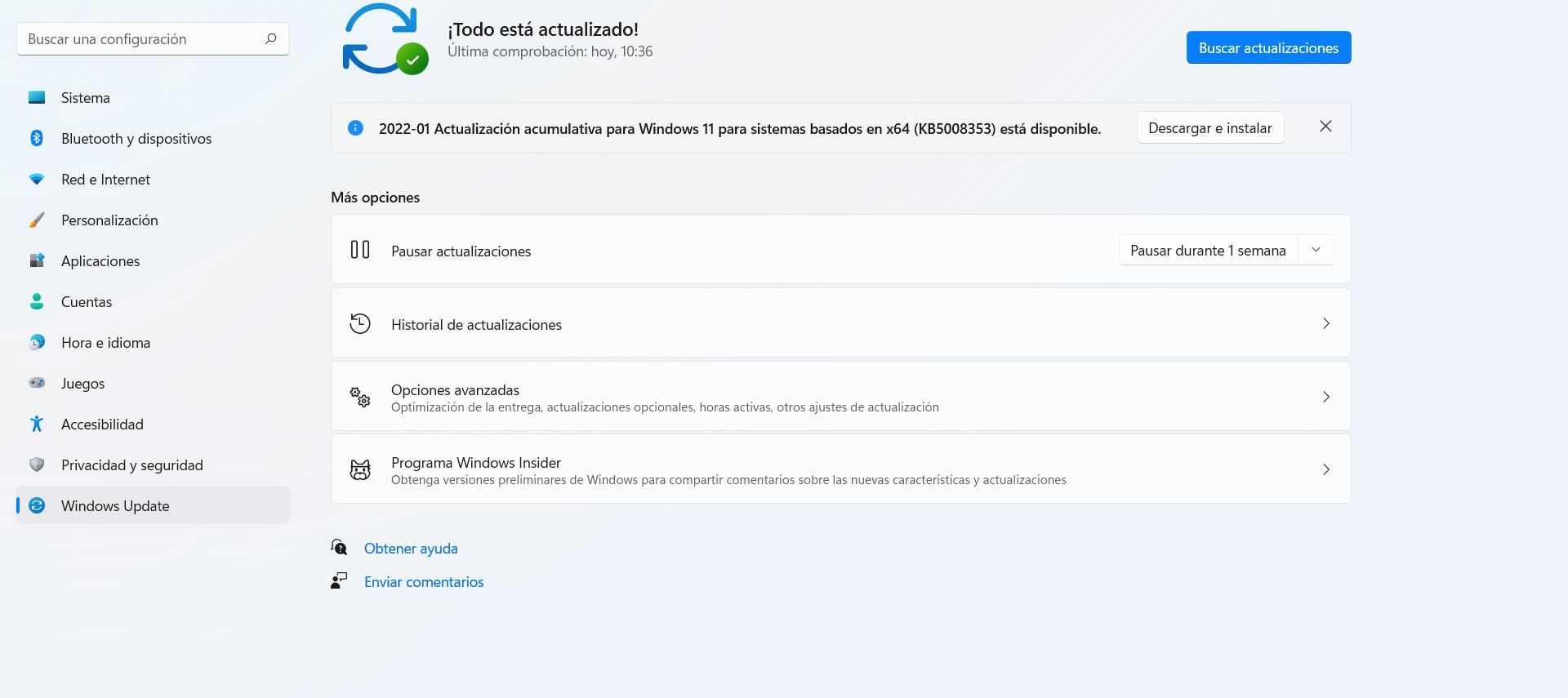

En el caso de Windows, para actualizar el sistema tienes que ir a Inicio, entrar en Configuración y acceder a Windows Update. Automáticamente te mostrará posibles actualizaciones pendientes y deberás agregarlas para tener todo listo y protegido para conseguir el mejor funcionamiento y evitar también problemas.

Instalar solo aplicaciones oficiales

Algo muy importante, y que no siempre se tiene en cuenta, es instalar únicamente aplicaciones oficiales. Es cierto que existen muchas opciones para casi todo, pero lo ideal es utilizar solo programas que sean fiables, seguros y que no hayan sido modificados de forma maliciosa para robar datos o, en este caso, colar troyanos.

Para lograrlo es importante descargar los programas solo de fuentes oficiales. Por ejemplo, ir a la página web oficial de la aplicación o utilizar tiendas seguras como puede ser Google Play. De esta forma tendremos más garantías de que ese programa no ha sido modificado por un tercero para robar información.

Sentido común

Pero sin duda lo más importante es el sentido común. En la mayoría de ataques cibernéticos el pirata informático va a necesitar que cometamos algún error. Por ejemplo, que hagamos clic en un enlace peligroso, que bajemos un archivo inseguro, etc. Esto hace que sea fundamental cuidar la navegación y no cometer errores.

Por ejemplo, debes asegurarte de no bajar archivos adjuntos que te llegan por el correo electrónico si no conoces realmente la fuente y no sabes con seguridad si puede ser o no una amenaza. Lo mismo a la hora de iniciar sesión o abrir cualquier link. Siempre debes comprobar que es algo fiable y no va a suponer un problema.

En definitiva, como has podido ver los troyanos son una amenaza de seguridad que puede comprometer tus datos personales o el funcionamiento del sistema. Puede tener diferentes funciones y siempre debes mantener la protección de los equipos. Has podido ver una serie de consejos esenciales para evitar problemas.

Cómo funciona un troyano bancario

Son muchas las amenazas que existen a la hora de navegar por Internet. Muchos tipos de malware y virus que pueden poner en riesgo nuestros equipos. Hay que tener en cuenta que no importa el tipo de sistema operativo o plataforma que estemos utilizando. Podemos ser víctimas de este tipo de ataques en cualquier circunstancia. Por ello conviene comprender el funcionamiento de los troyanos bancarios, que son un tipo de amenaza cada vez más presente.

Con troyano bancario podemos decir que es el malware que busca robar datos bancarios de los usuarios. Está presente en equipos de escritorio y también en dispositivos móviles, donde ha aumentado mucho en los últimos tiempos. Es una amenaza capaz de recopilar información de nuestras transacciones económicas, pagos que realizamos, contraseñas para acceder a las cuentas bancarias… Todo lo relacionado con este tema.

Se trata básicamente de un software malicioso que se oculta como si fuera legítimo. A veces puede llegar mediante un programa que instalamos. Muchos usuarios desprevenidos o inexpertos pueden caer en trampas que comprometan la seguridad de sus dispositivos.

Hay que tener en cuenta que existen muchos troyanos bancarios. Algunos están específicamente diseñados para dispositivos móviles, mientras que otros pueden atacar sistemas operativos concretos como puede ser Windows. El objetivo siempre va a ser el mismo, que no es otro que el robar información y datos bancarios, aunque los medios utilizados pueden variar.

Métodos de infección de un troyano bancario

Existen muchos métodos a través de los cuales nuestros equipos pueden infectarse con troyanos bancarios. Es importante que sepamos cómo llega a nuestro sistema para poder evitar ser víctimas de este problema. Vamos a mencionar cuáles son los métodos de infección de un troyano bancario más comunes.

- Descarga de software malicioso: sin duda una de las causas más comunes es la descarga de software malicioso. Hablamos de descargar un programa que puede ser legítimo pero que en realidad oculta software que pone en riesgo el buen funcionamiento de nuestro equipo. Esto hace que sea muy importante descargar únicamente desde fuentes fiables.

- Archivos adjuntos en el e-mail: el correo electrónico también es un medio muy utilizado por los piratas informáticos para desplegar sus ataques. Un simple archivo adjunto, que puede ser por ejemplo una imagen o archivo Word, podría esconder un troyano bancario. Son muchas las amenazas de seguridad que pueden venir a través de este medio.

- Visitar páginas infectadas: también podría darse el caso que nos infectemos al navegar por páginas infectadas. Puede que un atacante haya inyectado código malicioso en un sitio y al entrar accedamos realmente a links fraudulentos o que nos lleven a páginas para descargar software malicioso. Es, en definitiva, otro punto a tener en cuenta.

- Vulnerabilidades en el sistema: en ocasiones nuestros sistemas pueden tener vulnerabilidades. Estos fallos de seguridad son utilizados por los piratas informáticos para atacar. Podrían introducir troyanos bancarios a través de vulnerabilidades que haya en nuestros equipos.

Cómo actúan los troyanos bancarios

Vamos a explicar también qué es lo que hace un troyano bancario. Hemos mencionado que están diseñados para robar información bancaria, contraseñas y datos. Ahora bien, ¿cómo lo hacen realmente? Vamos a verlo.

- Registro de teclas: una de las características más comunes en los troyanos bancarios es la capacidad de registrar teclas. Básicamente lo que hacen es recopilar todo lo que escribimos en nuestros dispositivos para posteriormente llevar a cabo sus ataques. Son capaces de registrar por tanto las credenciales que escribimos, así como las contraseñas.

- Capturas y grabación: también pueden realizar capturas de pantalla o incluso grabación. Especialmente en dispositivos móviles están muy presentes los troyanos bancarios que tienen esta capacidad. Una manera más de registrar las credenciales y contraseñas de las víctimas.

- Redirecciones fraudulentas: por supuesto las redirecciones falsas también están presentes. Esto ocurre cuando usamos software que ha sido modificado de forma maliciosa. Creemos que estamos accediendo a un enlace legítimo, pero en realidad estamos yendo a una página web controlada por los atacantes para robar información y contraseñas.

Cómo funciona un troyano de puerta trasera

Podemos decir que hay diferentes métodos para atacar un equipo informático. Puede ocurrir que nos encontremos con un virus que haga que el sistema funcione mal, un keylogger que recopile todas las contraseñas, un ransomware que cifre los archivos… En el caso de un troyano de puerta trasera lo que va a permitir al atacante es tener un control total sobre ese equipo, de forma remota.

Si somos víctimas de un backdoor, el pirata informático detrás de esa amenaza muy probablemente va a tener acceso a nuestro sistema infectado. Básicamente lo que hace con este troyano es crear una puerta trasera, indetectable de primeras por la víctima, que va a otorgarle acceso.

Hay que indicar que no todos los troyanos son iguales. Podemos ver, por ejemplo, los troyanos exploit, que se aprovechan de vulnerabilidades en los sistemas o aplicaciones, o también os rootkit, que ocultan determinadas acciones en el sistema y así los antivirus no los detectan. Los troyanos backdoor son otro más de los diferentes tipos. ¿Qué podría hacer un atacante si ha infectado nuestro ordenador con un troyano de puerta trasera? Lo principal a tener en cuenta es que va a tener el control total en la mayoría de casos. Esto significa que va a poder ejecutar comandos, enviar o recibir archivos, leer información, borrar datos… Si quiere podría apagar el equipo en cualquier momento o abrir programas a su antojo.

Uno de los problemas principales es que este tipo de amenazas suele ser muy sigilosa. Es decir, podemos tener el equipo infectado y no darnos cuenta hasta pasado un tiempo. Puede que un atacante esté leyendo todos los mensajes que enviamos o tenga acceso a las carpetas durante semanas, pero no lo sepamos.

Señales de infección

Entonces, ¿cómo sé si estoy infectado? Aunque sea un tipo de amenaza que no siempre va a mostrarnos alguna evidencia rápida, sí que podemos tener en cuenta algunas cosas que nos ayudan a comprender que somos víctimas de un troyano de puerta trasera o similar.

Lo primero lógicamente es ver que el equipo funciona mal. Por ejemplo, vemos que al abrir programas va muy lento, cuando abrimos páginas web tardan en cargar más de lo normal, el sistema tarda mucho en encenderse o apagarse, etc. También podríamos detectarlo si han desaparecido programas o han dejado de funcionar correctamente. Incluso esto puede afectar al propio antivirus. Tal vez el atacante, para tener un acceso total sin restricciones, haya desactivado Windows Defender o cualquier programa que tengamos para estar protegidos.

Otro indicador claro es cuando vemos el consumo de Internet en tiempo real, algo que podemos ver fácilmente en Windows si entramos en el Administrador de tareas, vamos a Rendimiento y allí pinchamos en Internet. Nos mostrará el consumo de datos en ese momento. Si vemos que hay picos extraños, un consumo excesivo cuando realmente no estamos haciendo nada, puede ser una señal. Algo similar ocurre con la actividad del disco duro. También lo podemos analizar si vamos al Administrador de tareas, Rendimiento y esta vez vemos el apartado de Disco duro. Allí podremos ver el tiempo de actividad y la gráfica. Si detectamos algo raro, puede ser que un intruso nos haya colado un troyano de puerta trasera y esté usando el sistema.