Un exploit es una de las muchas amenazas de seguridad que pueden afectar al funcionamiento de nuestros sistemas. Es importante estar protegidos y tener todo lo necesario para que los piratas informáticos no tengan facilidad para lanzar ataques de este tipo. En este artículo vamos a hablar de cómo funciona, de qué manera puede afectarnos y qué debemos hacer para mejorar la seguridad y evitar que pueda comprometer los sistemas.

En qué consiste y cómo funciona un exploit

Podemos decir que un exploit es una secuencia de comandos que va a aprovecharse de un fallo en un sistema o software. Va a utilizar un agujero de seguridad que no se ha corregido para que el atacante pueda colar software malicioso, robar contraseñas o tomar el control de ese equipo que se ha visto afectado.

Básicamente lo que hace un exploit, o el atacante que lo utiliza, es buscar vulnerabilidades. Pueden ser fallos de seguridad conocidos y para los cuales hay parches disponibles pero ese sistema no está actualizado, pero también fallos que no son conocidos y para los que aún no hay solución.

El atacante va a utilizar esa vulnerabilidad como si fuera una puerta de atrás para lograr el control del equipo. Hay una diferencia respecto al malware, ya que en este caso no se trata de un software malicioso como tal, sino una secuencia que va a permitir explotar algo para lograr el objetivo de atacar. Es algo así como una llave para abrir la puerta a un ciberdelincuente.

Una vez el intruso ha logrado explotar esa debilidad, puede obtener una escalada de privilegios y tomar el control del sistema, ejecutar código de forma arbitraria sin que la víctima tenga el control, exponer datos personales o simplemente hacer que ese equipo deje de funcionar con normalidad.

Tipos de exploits

Hay que tener en cuenta que no todos los exploits son iguales. Aunque sí todos ellos se van a aprovechar de un fallo, existen diferencias como vamos a ver. Algunas veces esa vulnerabilidad va a ser conocida, otras en cambio no. También puede que el fallo afecte de una u otra forma a un dispositivo.

Vulnerabilidad conocida

En primer lugar están los exploits que se van a aprovechar de una vulnerabilidad conocida. En este caso los investigadores de seguridad ya conocen el problema y saben cómo puede actuar este tipo de amenaza. Puede tratarse de un problema que afecta a un programa, a un sistema como puede ser Windows, a los controladores de una tarjeta de red, etc. Saben que el problema existe y ya hay solución para ello.

Si hay solución, ¿qué ocurre entonces para que un exploit pueda atacar? Simplemente que la víctima no ha actualizado el equipo. Por ejemplo, en caso de que Windows tenga una vulnerabilidad y Microsoft haya lanzado actualizaciones, puede que el usuario no las haya instalado y su equipo siga siendo vulnerable.

Un ejemplo muy claro es el exploit EternalBlue, que puso contra las cuerdas a muchos dispositivos con Windows en todo el mundo. Se aprovechaba de un fallo de seguridad en Windows y rápidamente Microsoft lanzó parches para corregirlo. El problema es que miles y miles de equipos han seguido durante mucho tiempo sin actualizarse y eso ha dado lugar a que un atacante pudiera colar ransomware y otras amenazas.

De día cero

Un caso distinto son los exploits de día cero o también conocidos simplemente como Zero Day. En esta ocasión se trata de una vulnerabilidad, que también puede afectar a una aplicación, sistemas operativos o controladores, que no ha sido identificada. Es decir, los desarrolladores y fabricantes no han creado aún una solución al problema.

Los ciberdelincuentes se adelantan a los encargados de la seguridad informática y lanzan exploits en cuanto detectan un problema. Esto hace que sea peligroso, ya que al menos durante un periodo de tiempo los equipos van a estar totalmente desprotegidos y pueden lanzar ataques muy diversos.

Aquí entra en juego la rapidez de los investigadores de seguridad para lanzar una protección lo antes posible. El tiempo que tarden en lanzar parches va a suponer una oportunidad para los ciberdelincuentes.

Vulnerabilidad remota

Este tipo de vulnerabilidad que puede aprovechar un exploit no depende exclusivamente del dispositivo que están atacando. Va a ser un fallo que está presente en algo externo, como puede ser la red en la que está conectado. Van a aprovecharse de ello para lograr tomar el control de ese dispositivo.

Puede ocurrir que, por ejemplo, haya un ordenador vulnerable dentro de la red donde estamos conectados. Nuestro equipo está protegido, actualizado y sobre el papel seguro, pero van a aprovecharse de una vulnerabilidad presente en otro sistema para llegar a poner en riesgo nuestro dispositivo.

Vulnerabilidad local

En esta ocasión, el atacante necesita que haya un fallo de seguridad en nuestro equipo, en el dispositivo que pretenden atacar. Puede ser una vulnerabilidad que haya en Windows o en algún programa que utilicemos, por ejemplo. Esa va a ser la vía de entrada que puede usar para tomar el control.

Sin embargo, es posible que para aprovecharse de esta vulnerabilidad previamente haya tenido que usar una remota. Esa sería la entrada inicial, aunque posteriormente necesitaría otro fallo a nivel local para llegar a comprometer el dispositivo.

Cómo evitar estos ataques

Después de ver cómo funciona un exploit y qué tipos hay, vamos a dar algunos consejos esenciales para estar protegidos. Es fundamental que sigas todas estas recomendaciones ya que la suma de todas ellas es lo que realmente te aportará una mayor seguridad y evitarás problemas.

Mantener todo actualizado

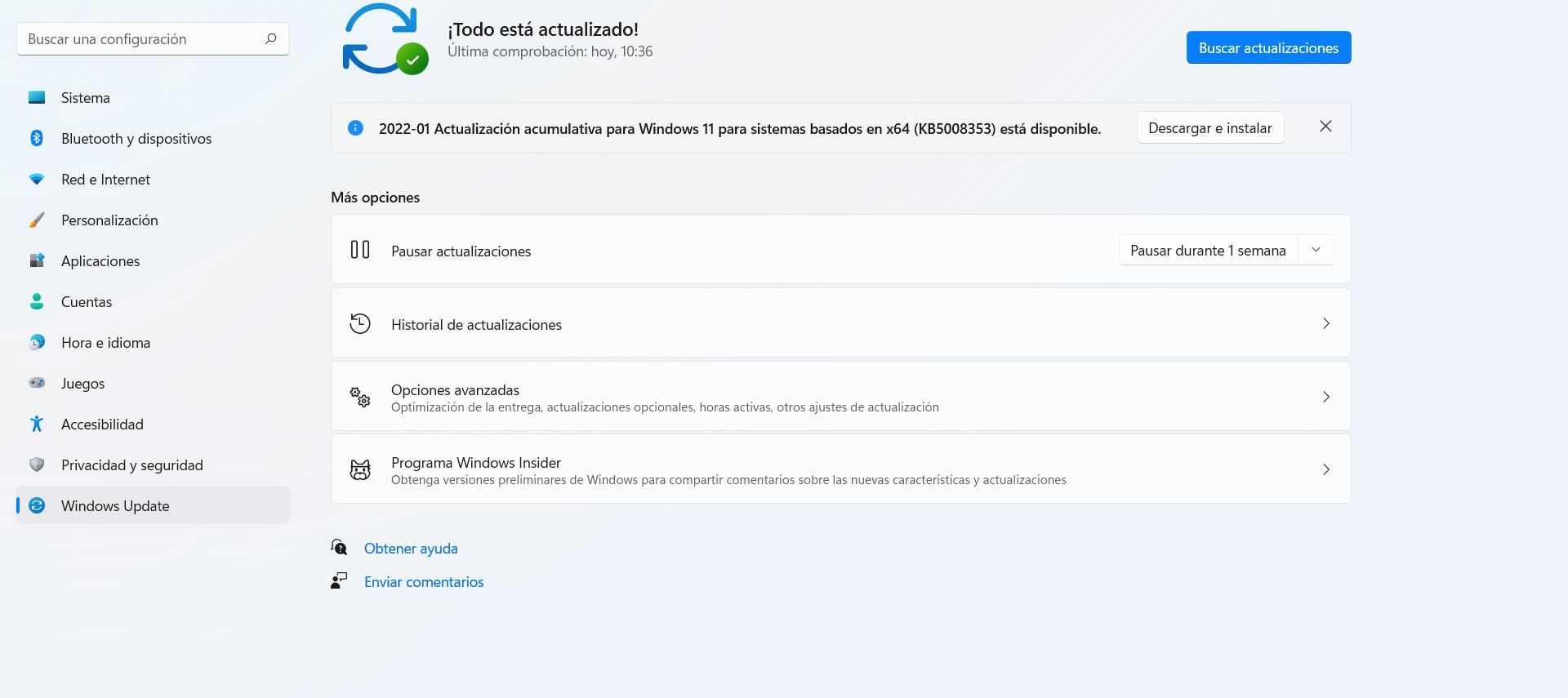

Lo más importante de todo es tener siempre el equipo actualizado correctamente. Hemos visto que los exploits se aprovechan de vulnerabilidades que, al menos en muchos casos, son conocidas y tienen parches disponibles. Por tanto, tener las últimas versiones y corregir cualquier problema es imprescindible.

En el caso de Windows, para asegurarte de que tienes la última versión instalada y estás protegido, tienes que ir a Inicio, entras en Configuración y vas a Windows Update. Te aparecerán allí posibles archivos que tienes disponibles para instalar. Esto te permitirá contar con todas las correcciones necesarias.

Lo mismo debes aplicar en el navegador, controlador de red o cualquier programa que tengas instalado. Las vulnerabilidades pueden aparecer en cualquier momento y es necesario que las instales lo antes posible para que no aparezcan problemas.

Usar programas de seguridad

Por supuesto, un buen antivirus es imprescindible también para mantener la seguridad en todo momento. Pueden aparecer muchas amenazas, más allá de los exploits. Siempre debes contar con herramientas que protejan tu equipo y sean capaces de analizar el sistema para detectar y eliminar malware.

El propio Windows Defender es una buena opción, pero vas a encontrar un amplio abanico de opciones tanto gratuitas como de pago. Avast o Bitdefender son algunas alternativas que puedes tener en cuenta. No obstante, sea cual sea la que utilices en tu dispositivo, debes asegurarte de que funciona bien y es de garantías.

Crear copias de seguridad

Uno de los objetivos de los piratas informáticos a través de los exploits es colar un ransomware. Eso va a permitir que un atacante pueda cifrar los archivos del equipo y pedir un rescate económico a cambio. Sin duda es una de las amenazas más importantes y hemos visto casos como WannaCry o NotPetya que han actuado así.

Como medida de protección, crear copias de seguridad es algo fundamental. Va a permitir que los archivos y documentos estén siempre protegidos y evitarás que un intruso pueda provocar la pérdida de datos. Siempre vas a tener un respaldo disponible en caso de sufrir algún ataque de este tipo.

Evitar cometer errores

Pero si hay algo fundamental es el sentido común. Debes evitar cometer errores, como por ejemplo instalar aplicaciones que no son fiables, descargar archivos desde fuentes inseguras o abrir enlaces que te llegan por correo y no sabes realmente quién está detrás de ese mensaje y si podría ser una trampa.

Por tanto, es esencial que evites cometer errores al navegar por Internet o usar cualquier dispositivo. Esto te ayudará a evitar ataques derivados de los exploits y también cualquier otra amenaza que comprometa el buen funcionamiento de los aparatos y sistemas.

En definitiva, como has podido ver los exploits son amenazas de seguridad muy importantes. Es esencial siempre tener los equipos protegidos y aquí juega un papel muy importante las actualizaciones de seguridad. Además, existen diferentes variedades y pueden comprometer tu seguridad y privacidad.